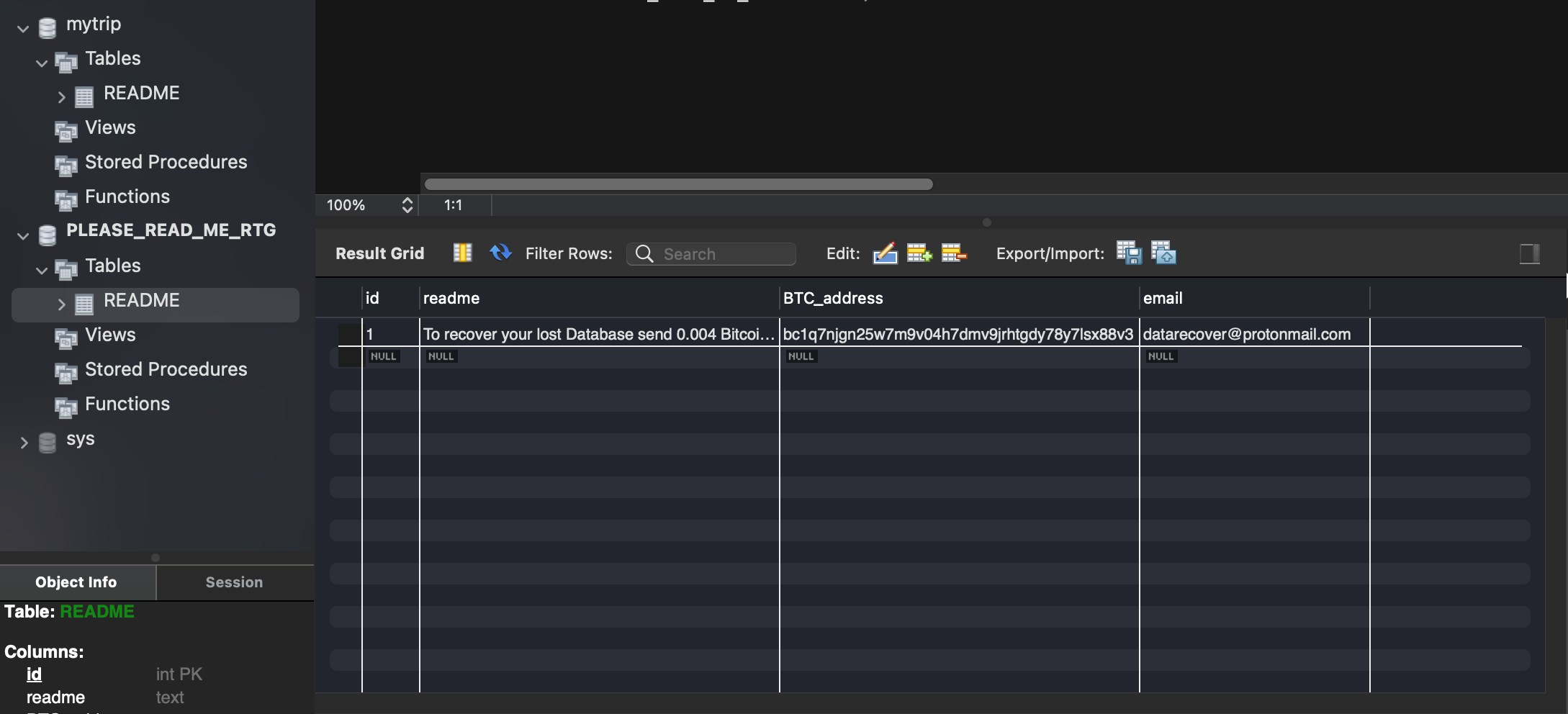

어제 슬랙 알람 기능을 연동시키고 오늘 아침에 우리가 만든 사이트에 들어가보니 원래 있어야 할 데이터들이 비어있었다. 뭐지? 싶어서 DB를 확인해봤는데 이게 뭐람

기존에 있었던 테이블들이 사라졌고, DB를 복구하고 싶으면 0.004 비트코인을 해당 주소로 보내라고 적혀있다.

깃허브에 DB url이 노출된 적은 없었던 거 같고, 노출이 되었더라도 서비스에 사용하는 RDS가 아니고 테스트용 h2 데이터베이스일텐데 어떻게 공격했는지 궁금하기도 하다.

왜 공격을 당했는지 생각해봤다.

보안 그룹에서 모든ipv4허용예상이 가능한 유저네임사용 (root) -MySQL 기본 유저네임: root,RDS 기본 유저네임: admin쉬운 비밀번호사용 (11111111)

그래서 일단 공격당한 RDS를 삭제했다.

그리고 새로 만들고 비밀번호도 쉬운 거를 사용하지 않았고 보안 그룹도 사용되는 부분만 열어주었다.

기본적으로 EC2에서만 RDS에 접속이 가능하게 했고 추가적으로 내 PC에서 RDS에 접속하고 싶다면 나의 공인 ip 주소를 추가하면 된다.

아래 사진은 RDS 보안그룹 설정이다.

규모가 큰 프로젝트도 아닌데 설마 우리 DB도 공격당하겠어? 라는 생각을 가졌었는데...

앞으로는 조심해야겠다. 기존에 있던 데이터들이 중요한 데이터들은 아니어서 다행이지만 그래도 아주 값진 경험을 할 수 있었다.

모두 조심하세요 😭

정말 주의해야 할 부분인 것 같습니다 😱