📌 Secure Hosts

- 클러스터 자체를 형성하는 호스트부터 보자

- 호스트에 대한 모든 액세스는 보안 되어야 한다

- 루트 액세스 해제

- 암호 기반 인증 해제

- SSH 키 기반 인증만 사용 가능

- 물론 호스트 하는 물리 또는 가상 인프라를 보호하기 위해 필요한 다른 수단도 있음

💬 Secure Kubernetes

- 쿠버네티스 중심에는

kube-apiserver가 존재함 kubectl유틸리티나 API에 직접 액세스함으로써 상호작용- 그걸 통해 클러스터에서 거의 모든 작업을 수행할 수 있음

- 이것이 1차 방어선이 됨

- kube-apiserver 를 경유 하는 방식을 말하는듯

- bastion 같은 역할을 하는것 처럼 느껴진다

- API 서버 자체에 대한 액세스를 제어함!

🤷🏻♂️ Who can access API-Server?

- 다양한 인증 매커니즘에 의해 정의된다

- 파일

- 토큰

- 인증서

- LDAP 같은 외부 인증 공급자와 통합도 가능

- 서비스 계정

🤝 Authorization(권한 부여)

what can they do?

- RBAC Authorization

- ABAC Authorization(특성 기반 액세스 제어)

- Node Authorization

- Webhook Node

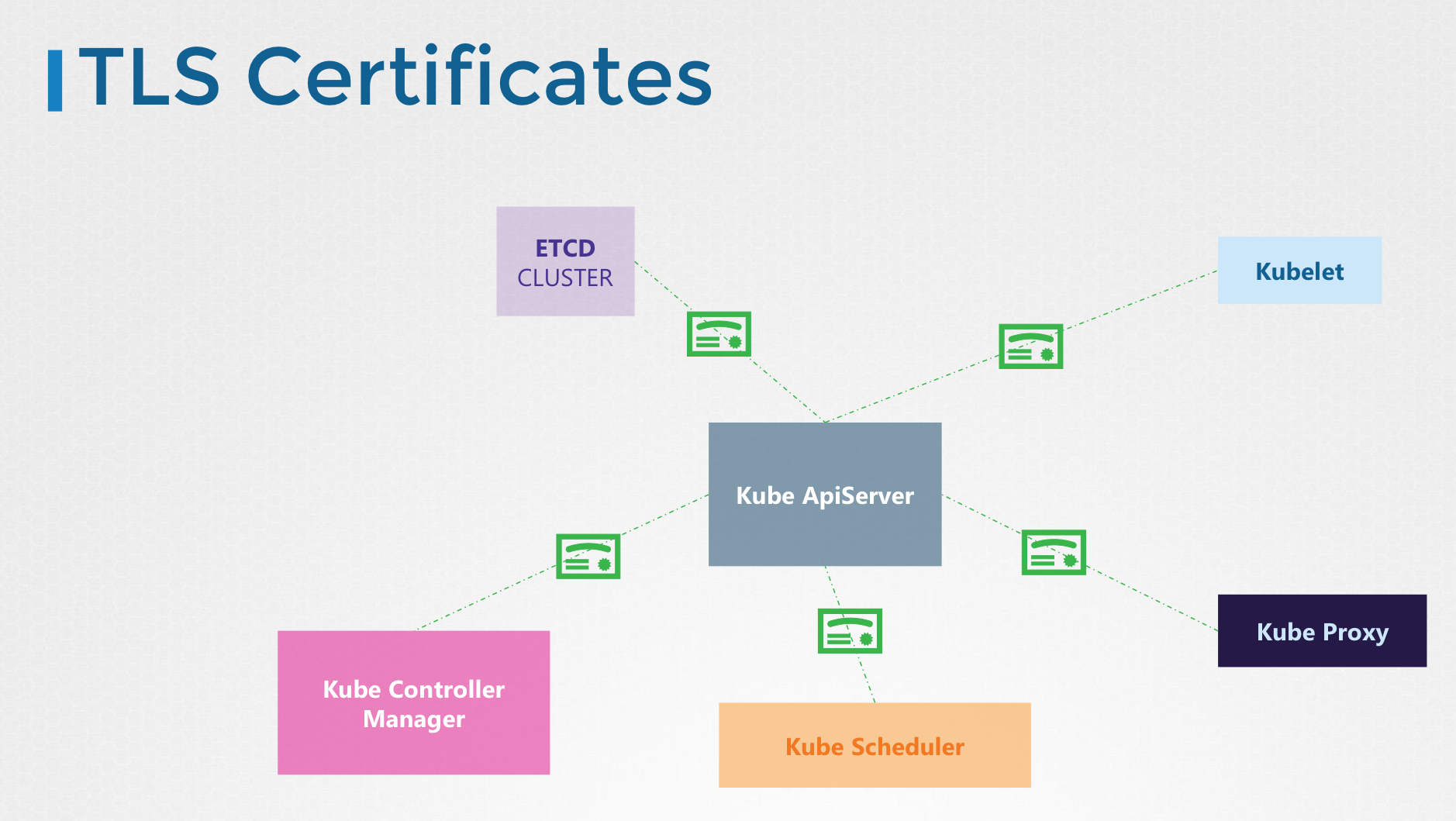

🪪 TLS Certificates

클러스터와의 모든 통신 구성 요소 간(ETCD-cluster, kube-controller-Manager, Scheduler, Api-Server, Kubelet, kube-proxy) TLS 암호화로 보안!

🫙 Pod to Pod

- 기본 설정상 모든

pod는 클러스터 내 다른pod접근할 수 있음 - 네트워크 정책을 이용해 액세스 권한을 제한 가능