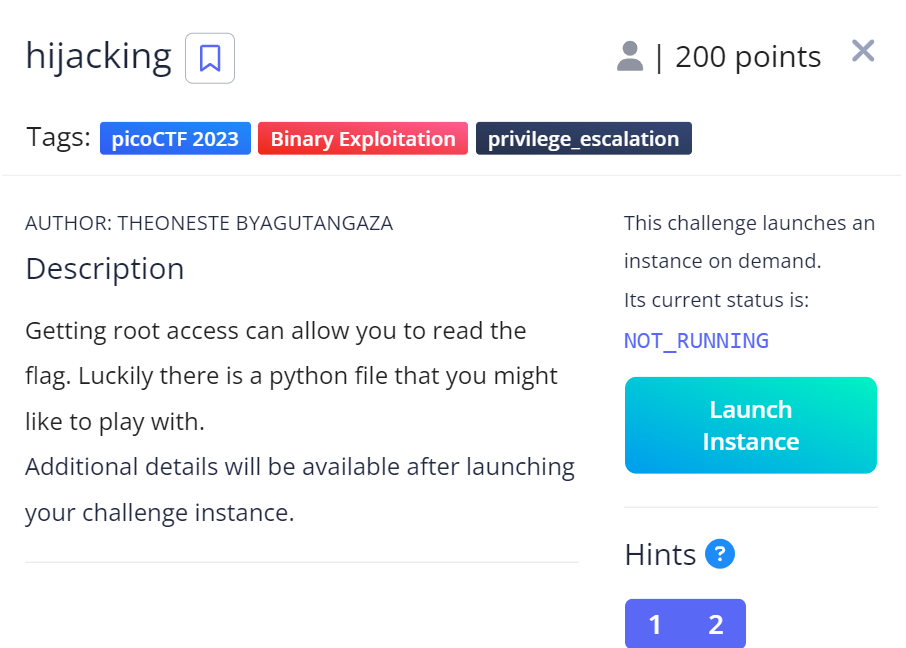

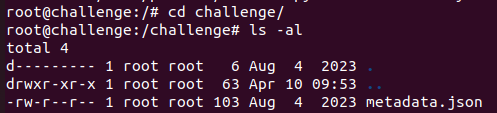

hint) Check for Hidden files

No place like Home:)

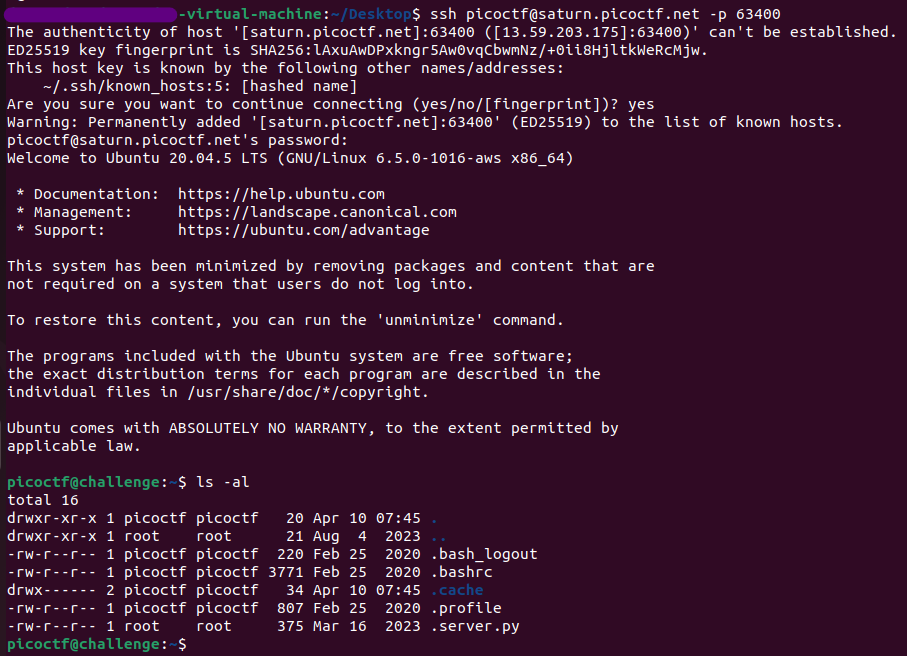

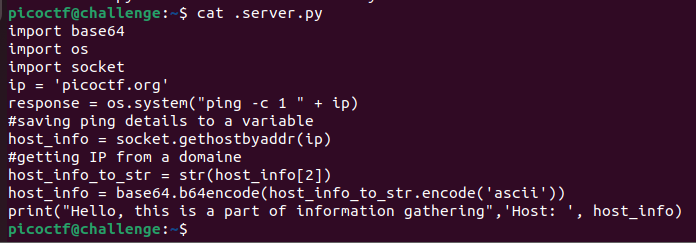

ssh로 접속하여 ls로 현재 페이지 목록을 확인하고, server.py를 실행시켜보았지만, 실행이 되지 않아 cat 명령어로 코드를 확인해보았다. (root 권한밖에 실행시킬 수가 없으므로 picoctf계정으로 들어왔고 root이외에 다른 사용자들은 읽기 권한만 존재하기 때문에 실행할 수 없는 것은 당연하긴하다 ㅎ)

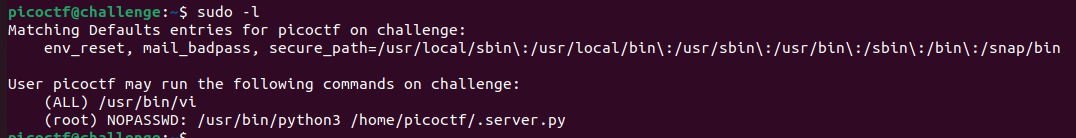

우선 현재 사용자가 실행할 수 있는 sudo 권한이 무엇인지 확인하기로 하였다. (sudo -l)

picoctf라는 사용자가 challenge 호스트에서 실행할 수 있는 sudo 권한을 나타내고 있다.

vi 기능에 sudo 권한을 사용할 수 있기 때문에 이를 이용해서 쉘에 진입하는 방법으로 접근해보았다.

sudo vi

:shell

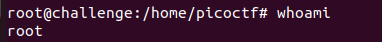

whoami 명령어로 root 계정으로 진입한 것을 확인할 수 있었다.

root 권한에서 아까 실행에 실패하였던 server.py을 다시 실행해보았는데, 플래그값이 나오지 않았다.

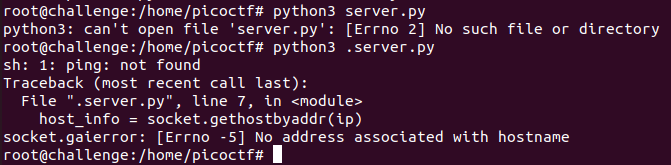

root 계정에서 처음 디렉토리 위치로 가서 어떤 문서/파일이 있는지 확인해보았다.

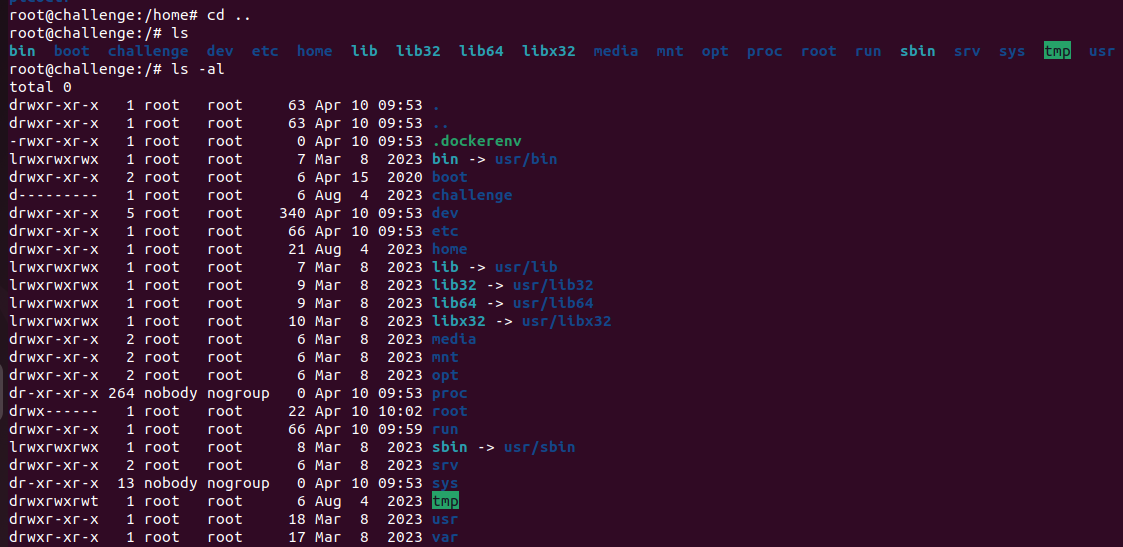

많은 파일, 문서 중 challenge라는 디렉토리가 존재하여 이 안을 살펴보았다.

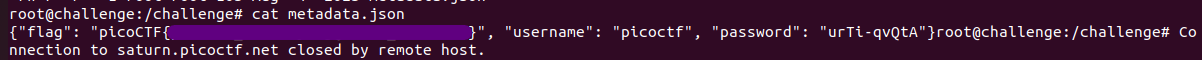

metadata.json이라는 파일이 있는 것을 확인하여 cat 명령어로 안을 확인해보았더니,

플래그값이 보였다.

[Reference]

https://hackmd.io/@trianglesnake/rkuN9YeI3