"테라폼으로 시작하는 IaC"책을 기준으로 3주차 정리 내용입니다.

3.10 조건문

테라폼의 조건식은 3항 연산자 형태를 갖는다. 조건은 true 또는 false로 확인되는 모든 표현식을 사용하고 비교, 논리 연산자를 사용해 조건을 확인한다.

## 조건식 형태

# <조건 정의> ? <옳은 경우> : <틀린 경우>

var.a != ""? var.a : "default-a"- 조건식과 count를 조합해 리소스 생성 여부 예

variable "enable_file" {

default = true

}

resource "local_file" "foo" {

count = var.enable_file ? 1 : 0

content = "foo!"

filename = "${path.module}/foo.bar"

}

output "content" {

value = var.enable_file ? local_file.foo[0].content : ""

}

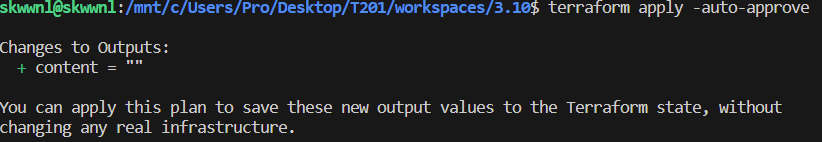

- false인 경우와 결과

# 변수 우선순위3 : 환경 변수 (TF_VAR 변수 이름) export TF_VAR_enable_file=false export | grep TF_VAR_enable_file

content도 ""로 출력하지 못하고, state파일을 찾지 못한다.

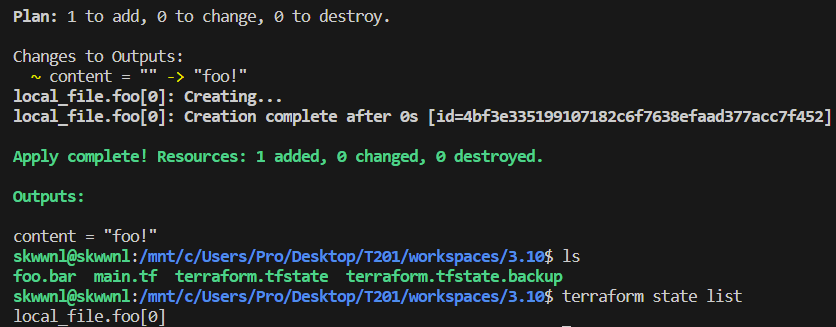

- true인 경우와 결과

# 환경 변수 삭제 unset TF_VAR_enable_file export | grep TF_VAR_enable_file

content가 "foo!"로 바뀌었고, local_file.foo[0] state 파일이 보인다.

3.11 함수

테라폼은 프로그래밍 언어적인 특성을 가지고 있어서, 값의 유형을 변경하거나 조합할 수 있는 내장 함수를 사용할 수 있다.

resource "local_file" "foo" {

content = upper("foo! bar!")

filename = "${path.module}/foo.bar"

}

# 내장 함수 간단 사용

terraform console

>

-----------------

upper("foo!")

max(5, 12, 9)

lower(local_file.foo.content)

upper(local_file.foo.content)

cidrnetmask("172.16.0.0/12")

exit

-----------------upper, max, lower 등등 많은 내장 함수 활용이 가능하다.

3.12 프로비저너

프로바이더와 비슷하게 "제공자"로 해석되나, 프로바이더로 실행되지 않는 커맨드와 파일 복사 같은 역할을 수행한다.

- 예를 들어 AWS EC2 생성 후 특정 패키지를 설치해야 하거나 파일을 생성해야 하는 경우, 이것들은 테라폼의 구성과 별개로 동작해야 한다.

- 프로비저너로 실행된 결과는 테라폼의 상태 파일과 동기화되지 않으므로 프로비저닝에 대한 결과가 항상 같다고 보장할 수 없다 ⇒ 선언적 보장 안됨

- 따라서 프로비저너 사용을 최소화하는 것이 좋다. 프로비저너의 종류에는 파일 복사와 명령어 실행을 위한 file, local-exec, remote-exec가 있다.

variable "sensitive_content" {

default = "secret"

#sensitive = true

}

resource "local_file" "foo" {

content = upper(var.sensitive_content)

filename = "${path.module}/foo.bar"

provisioner "local-exec" {

command = "echo The content is ${self.content}"

}

provisioner "local-exec" {

command = "abc"

on_failure = continue

}

provisioner "local-exec" {

when = destroy

command = "echo The deleting filename is ${self.filename}"

}

}- init, plan, apply 실행

terraform init && terraform plan

#

terraform apply -auto-approve

...

Plan: 1 to add, 0 to change, 0 to destroy.

local_file.foo: Creating...

local_file.foo: Provisioning with 'local-exec'...

local_file.foo (local-exec): Executing: ["/bin/sh" "-c" "echo The content is SECRET"]

local_file.foo (local-exec): The content is SECRET

local_file.foo: Provisioning with 'local-exec'...

local_file.foo (local-exec): Executing: ["/bin/sh" "-c" "abc"]

local_file.foo (local-exec): /bin/sh: abc: command not found

local_file.foo: Creation complete after 0s [id=3c3b274d119ff5a5ec6c1e215c1cb794d9973ac1]- 테라폼 상태에 프로비저너 정보(실행 및 결과)가 없다

terraform state list

terraform state show local_file.foo

cat foo.bar ; echo

cat terraform.tfstate | jq- graph 확인 : 프로비저너 정보(의존성)이 없다

terraform graph > graph.dot- 삭제 진행

terraform destroy -auto-approve

...

Plan: 0 to add, 0 to change, 1 to destroy.

local_file.foo: Destroying... [id=3c3b274d119ff5a5ec6c1e215c1cb794d9973ac1]

local_file.foo: Provisioning with 'local-exec'...

local_file.foo (local-exec): Executing: ["/bin/sh" "-c" "echo The deleting filename is ./foo.bar"]

local_file.foo (local-exec): The deleting filename is ./foo.bar

local_file.foo: Destruction complete after 0s# local-exec 프로비저너

테라폼이 실행되는 환경에서 수행할 커맨드를 정의한다.

- 리눅스나 윈도우등 테라폼을 실행하는 환경에 맞게 커맨드를 정의, 아래 사용하는 인수 값

- command(필수) : 실행할 명령줄을 입력하며 << 연산자를 통해 여러 줄의 커맨드 입력 가능

- working_dir(선택) : command의 명령을 실행할 디렉터리를 지정해야 하고 상대/절대 경로로 설정

- interpreter(선택) : 명령을 실행하는 데 필요한 인터프리터를 지정하며, 첫 번째 인수로 인터프리터 이름이고 두 번째부터는 인터프리터 인수 값

- environment(선택) : 실행 시 환경 변수 는 실행 환경의 값을 상속받으면, 추가 또는 재할당하려는 경우 해당 인수에 key = value 형태로 설정

resource "null_resource" "example1" {

provisioner "local-exec" {

command = <<EOF

echo Hello!! > file.txt

echo $ENV >> file.txt

EOF

interpreter = [ "bash" , "-c" ]

working_dir = "/tmp"

environment = {

ENV = "world!!"

}

}

}

## 실행

terraform init -upgrade

#

terraform plan && terraform apply -auto-approve

...

null_resource.example1: Creating...

null_resource.example1: Provisioning with 'local-exec'...

null_resource.example1 (local-exec): Executing: ["bash" "-c" " echo Hello!! > file.txt\n echo $ENV >> file.txt\n"]

...

#

terraform state list

terraform state show null_resource.example1

cat /tmp/file.txt

# 출력 결과

Hello!!

world!!# 원격지 연결

-

remote-exec와 file 프로비저너를 사용하기 위해 원격지에 연결할 SSH, WinRM 연결 정의가 필요하다

-

connection 블록 리소스 선언 시, 해당 리소스 내에 구성된 프로비저너에 대해 공통으로 선언되고, 프로비저너 내에 선언되는 경우, 해당 프로비저너에서만 적용된다.

-

connection 블록으로 원격지 연결 정의

resource "null_resource" "example1" {

connection {

type = "ssh"

user = "root"

password = var.root_password

host = var.host

}

provisioner "file" {

source = "conf/myapp.conf"

destination = "/etc/myapp.conf"

}

provisioner "file" {

source = "conf/myapp.conf"

destination = "C:/App/myapp.conf"

connection {

type = "winrm"

user = "Administrator"

password = var.admin_password

host = var.host

}

}

}# file프로비저너

테라폼을 실행하는 시스템에서 연결 대상으로 파일 또는 디렉토리를 복사하는 데 사용합니다.

- 테라폼을 실행하는 시스템에서 연결 대상으로 파일 또는 디렉터리를 복사하는 데 사용

- 사용되는 인수

- source : 소스 파일 또는 디렉터리로, 현재 작업 중인 디렉터리에 대한 상태 경로 또는 절대 경로로 지정할 수 있다. content와 함께 사용할 수 없다.

- content : 연결 대상에 복사할 내용을 정의하며 대상이 디렉터리인 경우 tf-file-content 파일이 생성되고, 파일인 경우 해당 파일에 내용이 기록된다. source와 함께 사용할 수 없다.

- destination : 필수 항목으로 항상 절대 경로로 지정되어야 하며, 파일 또는 디렉터리다.

- file 프로비저너 구성 예

resource "null_resource" "foo" {

# myapp.conf 파일이 /etc/myapp.conf 로 업로드

provisioner "file" {

source = "conf/myapp.conf"

destination = "/etc/myapp.conf"

}

# content의 내용이 /tmp/file.log 파일로 생성

provisioner "file" {

content = "ami used: ${self.ami}"

destination = "/tmp/file.log"

}

# configs.d 디렉터리가 /etc/configs.d 로 업로드

provisioner "file" {

source = "conf/configs.d"

destination = "/etc"

}

# apps/app1 디렉터리 내의 파일들만 D:/IIS/webapp1 디렉터리 내에 업로드

provisioner "file" {

source = "apps/app1/"

destination = "D:/IIS/webapp1"

}

}# remote-exec 프로비저너

원격지 환경에서 실행할 커맨드와 스크립트를 정의합니다.

- 예를 들면 AWS의 EC2 인스턴스를 생성하고 해당 VM에서 명령을 실행하고 패키지를 설치하는 등의 동작을 의미한다.

- 사용하는 인수는 다음과 같고 각 인수는 서로 배타적이다!!!.

- inline : 명령에 대한 목록으로 [ ] 블록 내에 “ “로 묶인 다수의 명령을 , 로 구분해 구성한다.

- script : 로컬의 스크립트 경로를 넣고 원격에 복사해 실행한다.

- scripts : 로컬의 스크립트 경로의 목록으로 [ ] 블록 내에 “ “로 묶인 다수의 스크립트 경로를 , 로 구분해 구성한다

resource "aws_instance" "web" {

# ...

# Establishes connection to be used by all

# generic remote provisioners (i.e. file/remote-exec)

connection {

type = "ssh"

user = "root"

password = var.root_password

host = self.public_ip

}

provisioner "file" {

source = "script.sh"

destination = "/tmp/script.sh"

}

provisioner "remote-exec" {

inline = [

"chmod +x /tmp/script.sh",

"/tmp/script.sh args",

]

}

}해당 코드는 EC2 인스턴스를 생성하고 해당 VM에서 명령을 실행하고 패키지를 설치하는 동작의 일부로 null_resource에서 자세하게 다룬다!

3.13 null_resource와 terraform_data

테라폼 1.4버전일 릴리즈되면서 기존 null_resource를 대체하는 terraform_data가 추가되었다.

-

null_resource는 아무 작업도 수행하지 않는 리소스를 구현한다.이런 리소스가 필요한 이유는 테라폼 프로비저닝 동작을 설계하면서 사용자가 의도적으로 프로비저닝하는 동작을 조율해야 하는 상황이 발생하여, 프로바이더가 제공하는 리소스 수명주기 관리만으로는 이를 해결하기 어렵기 때문이다.

-

주로 사용되는 시나리오

- 프로비저닝 수행 과정에서 명령어 실행

- 프로비저너와 함께 사용

- 모듈, 반복문, 데이터 소스, 로컬 변수와 함께 사용

- 출력을 위한 데이터 가공

-

예제 코드

provider "aws" {

region = "ap-northeast-2"

}

resource "aws_security_group" "instance" {

name = "t101sg"

ingress {

from_port = 80

to_port = 80

protocol = "tcp"

cidr_blocks = ["0.0.0.0/0"]

}

ingress {

from_port = 22

to_port = 22

protocol = "tcp"

cidr_blocks = ["0.0.0.0/0"]

}

}

resource "aws_instance" "example" {

ami = "ami-0c9c942bd7bf113a2"

instance_type = "t2.micro"

subnet_id = "subnet-dbc571b0"

private_ip = "172.31.1.100"

vpc_security_group_ids = [aws_security_group.instance.id]

user_data = <<-EOF

#!/bin/bash

echo "Hello, T101 Study" > index.html

nohup busybox httpd -f -p 80 &

EOF

tags = {

Name = "Single-WebSrv"

}

provisioner "remote-exec" {

inline = [

"echo ${aws_eip.myeip.public_ip}"

]

}

}

resource "aws_eip" "myeip" {

#vpc = true

instance = aws_instance.example.id

associate_with_private_ip = "172.31.1.100"

}

output "public_ip" {

value = aws_instance.example.public_ip

description = "The public IP of the Instance"

}

## 실행

# 두 리소스의 종속성이 상호 참조되어 발생하는 에러

terraform init

terraform plan

Error: Cycle: aws_eip.myeip, aws_instance.example-

aws_eip가 생성되는 고정된 IP를 할당하기 위해서는 대상인 aws_instance의 id값이 필요하다.

-

aws_instance의 프로비저너 동작에서는 aws_eip가 생성하는 속성 값인 public_ip가 필요하다.

-

수정된 코드

resource "aws_instance" "example" {

ami = "ami-0c9c942bd7bf113a2"

instance_type = "t2.micro"

subnet_id = "subnet-dbc571b0"

private_ip = "172.31.0.100"

key_name = "sparta" # 각자 자신의 EC2 SSH Keypair 이름 지정

vpc_security_group_ids = [aws_security_group.instance.id]

user_data = <<-EOF

#!/bin/bash

echo "Hello, T101 Study" > index.html

nohup busybox httpd -f -p 80 &

EOF

tags = {

Name = "Single-WebSrv"

}

}

resource "aws_eip" "myeip" {

#vpc = true

instance = aws_instance.example.id

associate_with_private_ip = "172.31.0.100"

}

resource "null_resource" "echomyeip" {

provisioner "remote-exec" {

connection {

host = aws_eip.myeip.public_ip

type = "ssh"

user = "ubuntu"

private_key = file("/Users/Pro/.ssh/sparta.pem") # 각자 자신의 EC2 SSH Keypair 파일 위치 지정

#password = "qwe123"

}

inline = [

"echo ${aws_eip.myeip.public_ip}"

]

}

}

output "public_ip" {

value = aws_instance.example.public_ip

description = "The public IP of the Instance"

}

output "eip" {

value = aws_eip.myeip.public_ip

description = "The EIP of the Instance"

}- trigger는 임의의 string 형태의 map 데이터를 정의하는데, 정의된 값이 변경되면 null_resource 내부에 정의된 행위를 다시 실행한다.

resource "null_resource" "foo" {

triggers = {

ec2_id = aws_instance.bar.id # instance의 id가 변경되는 경우 재실행

}

...생략...

}

resource "null_resource" "bar" {

triggers = {

ec2_id = time() # 테라폼으로 실행 계획을 생성할 떄마다 재실행

}

...생략...

}terraform_data: "잘가, null_resource"

- 이 리소스 또한 자체적으로 아무것도 수행하지 않지만 null_resource는 별도의 프로바이더 구성이 필요하다는 점과 비교하여 추가 프로바이더 없이 테라폼 자체에 포함된 기본 수명주기 관리자가 제공된다는 것이 장점이다.

- 사용 시나리오는 기본 null_resourcr와 동일하며 강제 재실행을 위한 trigger_replace와 상태 저장을 위한 input 인수와 input에 저장된 값을 출력하는 output 속성이 제공된다.

- triggers_replace에 정의되는 값이 기존 map 형태에서 tuple로 변경되어 쓰임이 더 간단해졌다.

resource "terraform_data" "foo" {

triggers_replace = [

aws_instance.foo.id,

aws_instance.bar.id

]

input = "world"

}

output "terraform_data_output" {

value = terraform_data.foo.output # 출력 결과는 "world"

}3.14 moved 블록

테라폼의 State에 기록되는 리소스 주소의 이름이 변경되면 기존 리소스는 삭제되고 새로운 리소스가 생성됨을 앞서 설명에서 확인했다. 하지만 테라폼 리소스를 선언하다 보면 이름을 변경해야 하는 상황이 발생하기도 하는데, 예를 들면 다음과 같다.

- 리소스 이름을 변경

- count로 처리하던 반복문을 for_each로 변경

- 리소스가 모듈로 이동하여 참조되는 주소가 변경

- local_file의 이름을 a -> b로 변경 가정 예시

resource "local_file" "b" {

content = "foo!"

filename = "${path.module}/foo.bar"

}

moved {

from = local_file.a

to = local_file.b

}

output "file_content" {

value = local_file.b.content

}

##Plan

# local_file.a has moved to local_file.b

resource "local_file" "b" {

id = "4bf3e335199107182c6f7638efaad377acc7f452"

# (10 unchanged attributes hidden)

}

Plan: 0 to add, 0 to change, 0 to destroy.Plan을 진행하면 제거하거나 생성이 없음이 보인다.

3.15 CLI를 위한 시스템 환경 변수

테라폼은 환경 변수를 통해 실행 방식과 출력 내용에 대한 옵션을 조절할 수 있다.

Mac/리눅스/유닉스: export <환경 변수 이름>=<값>

Windows CMD: set <환경 변수 이름>=<값>

Windows PowerShell: $Env:<환경 변수 이름>='<값>'- 종류

- TF_LOG

trace, debug, info, warn, error, off를 설정할 수 있고 관련 환경 변수가 없는 경우 off와 동일하다.

- TF_INPUT

값을 false 또는 0으로 설정하면 테라폼 실행 시 인수에 -input=false 를 추가한 것과 동일한 수행 결과를 확인한다.

- TFVAR_name

TF_VAR<변수 이름>을 사용하면 입력 시 또는 default로 선언된 변수 값을 대체한다.

- TF_CLI_ARGS / TF_CLI_ARGS_subcommand

테라폼 실행 시 추가할 인수를 정의한다.

- TF_DATA_DIR

State 저장 백엔드 설정과 같은 작업 디렉터리별 데이터를 보관하는 위치를 지정한다.

- TF_LOG