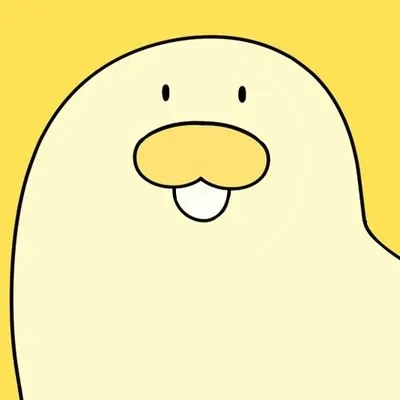

일련번호 - 1 = 송신한 바이트 수(보낼 데이터만큼 증가)

확인 응답 번호 - 1 = 수신한 바이트 수(상대방에게 수신한 데이터 크기만큼 증가)

수신할 수 있는 버퍼 크기 = window size

수신할 쪽에서 자신의 사이즈를 알려줌 >

버퍼가 가득 찬 경우

윈도우 사이즈가 0으로 설정되고 데이터 전송 중단

다시 전송을 재개할 시점을 알기 위해 송신 측은 탐색 패킷 혹은 윈도우 프로브라고 하는 패킷을 수신 측에 보내게 디ㅗ고, 수신 측의 응답을 받아 현재 윈도우 사이즈를 확인한 후에 전송 재개 여부를 결정

버퍼에 빈 공간이 있다고 하더라도 네트워크 경로가 혼잡한 상태라면 인터넷 계층의 헤더 안에 라우터로 인해 혼잡 플래그가 ON으로 설정되고, 송수신 측 양쪽이 플래그(ECE, CWR)를 사용해서 통신 속도를 조절

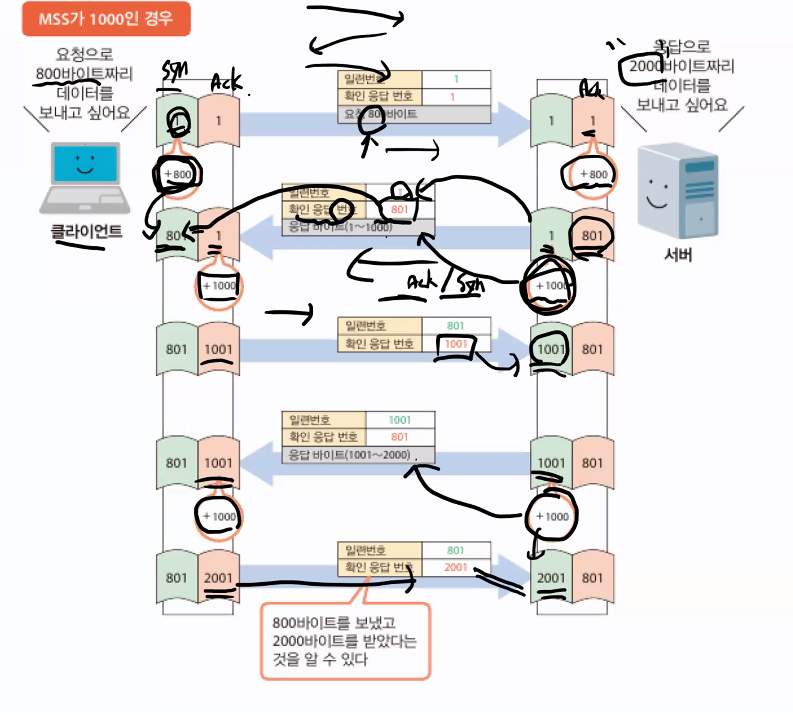

확인 응답 번호 : 재전송 받을 누락된 패킷

SACK 옵션 : 누락된 패킷 이후 받은 패킷

TCP: 연결 지행, 상태 유지, 신뢰성o

UDP: 비연결, 무상태, 신뢰성x(영상 데이터 같이 속도가 중요하지만 픽셀 하나하나가 중요하지 않은 데이터에서 사용)

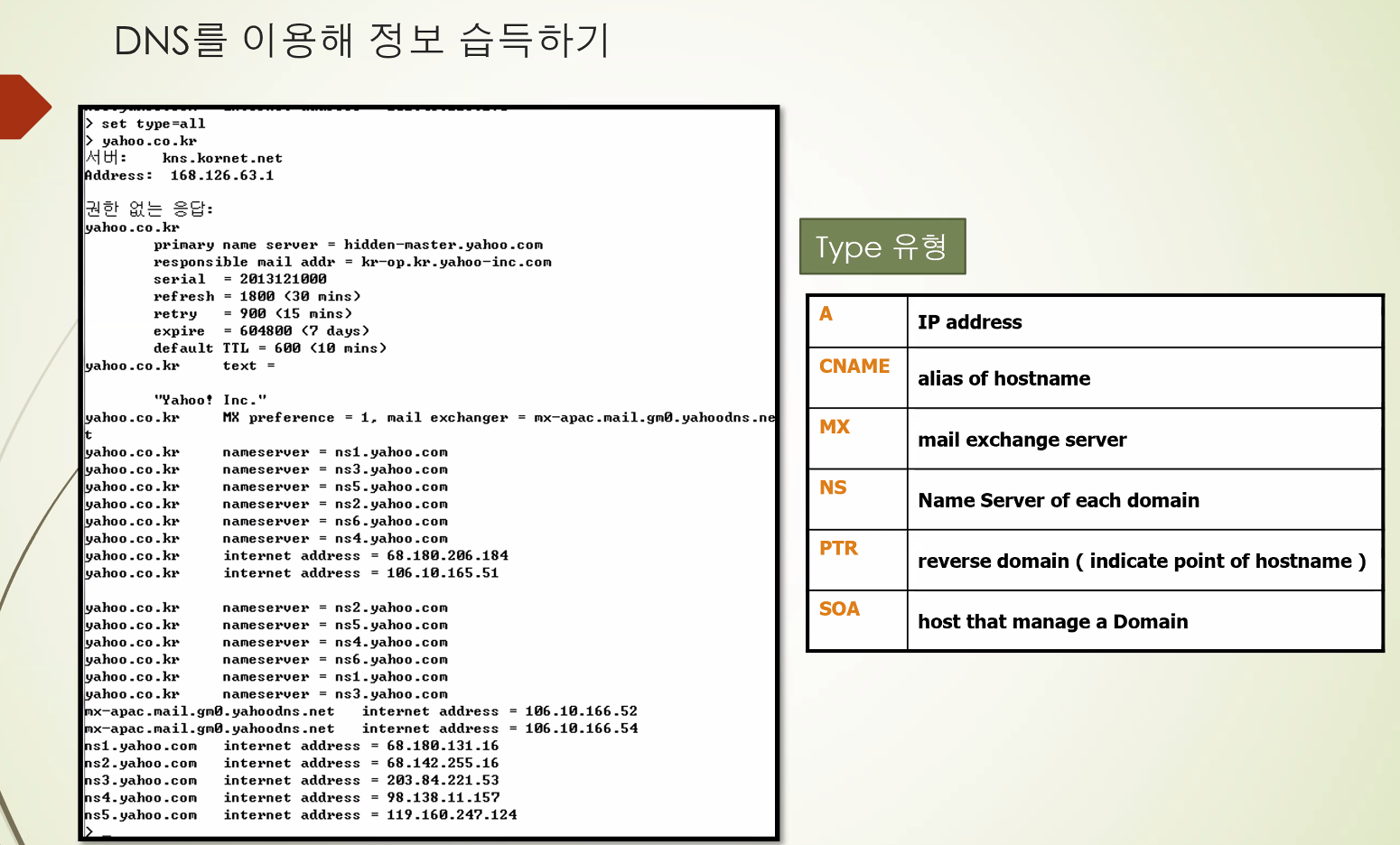

Domain이란

인터넷에서 사용하는 유일한 호스트 이름을 사용하기 위한 계층적 이름의 그룹 단위

DNS(Domain Name System) : Domain주소 > IP주소로 변경해주는

whois 서버를 사용해 유일한 도메인인지 검증, 유일한 도메인이면 등록기관에 등록 가능

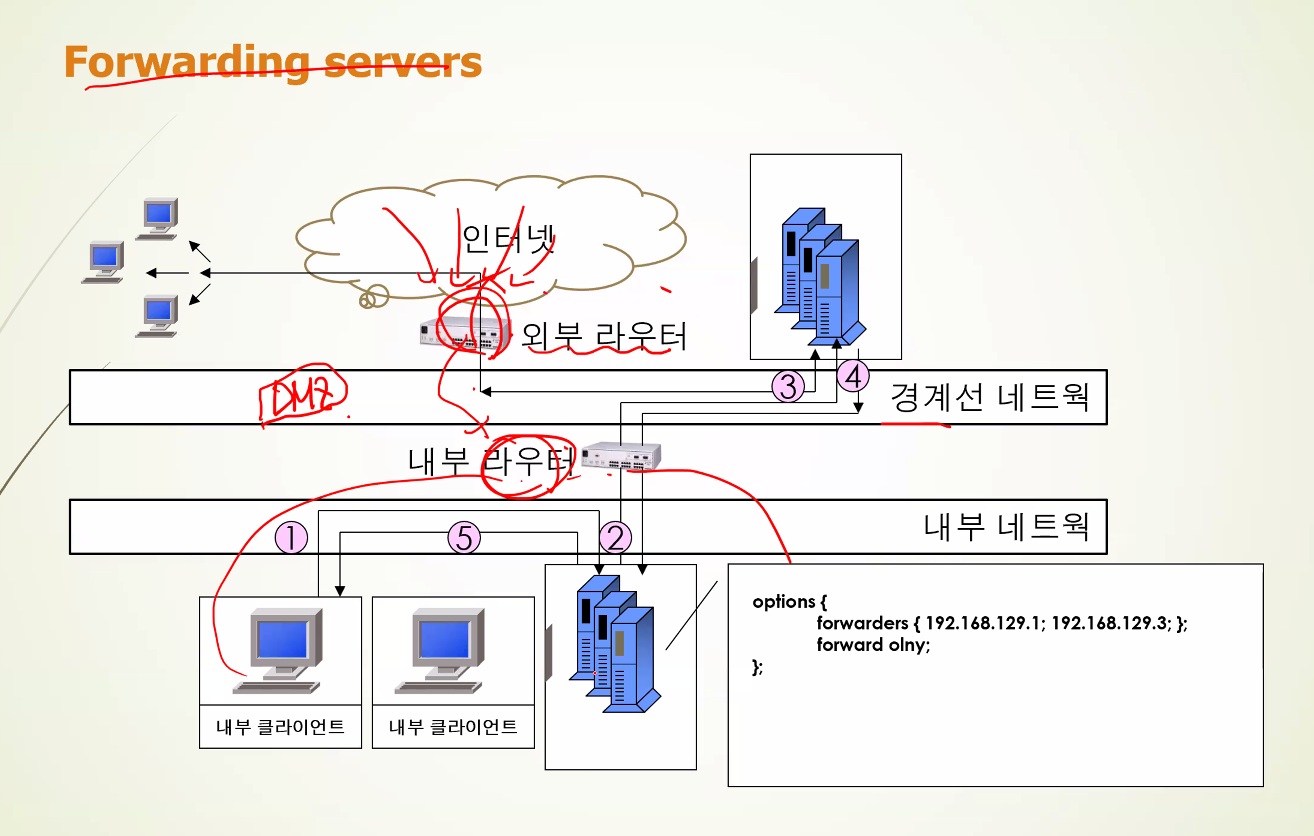

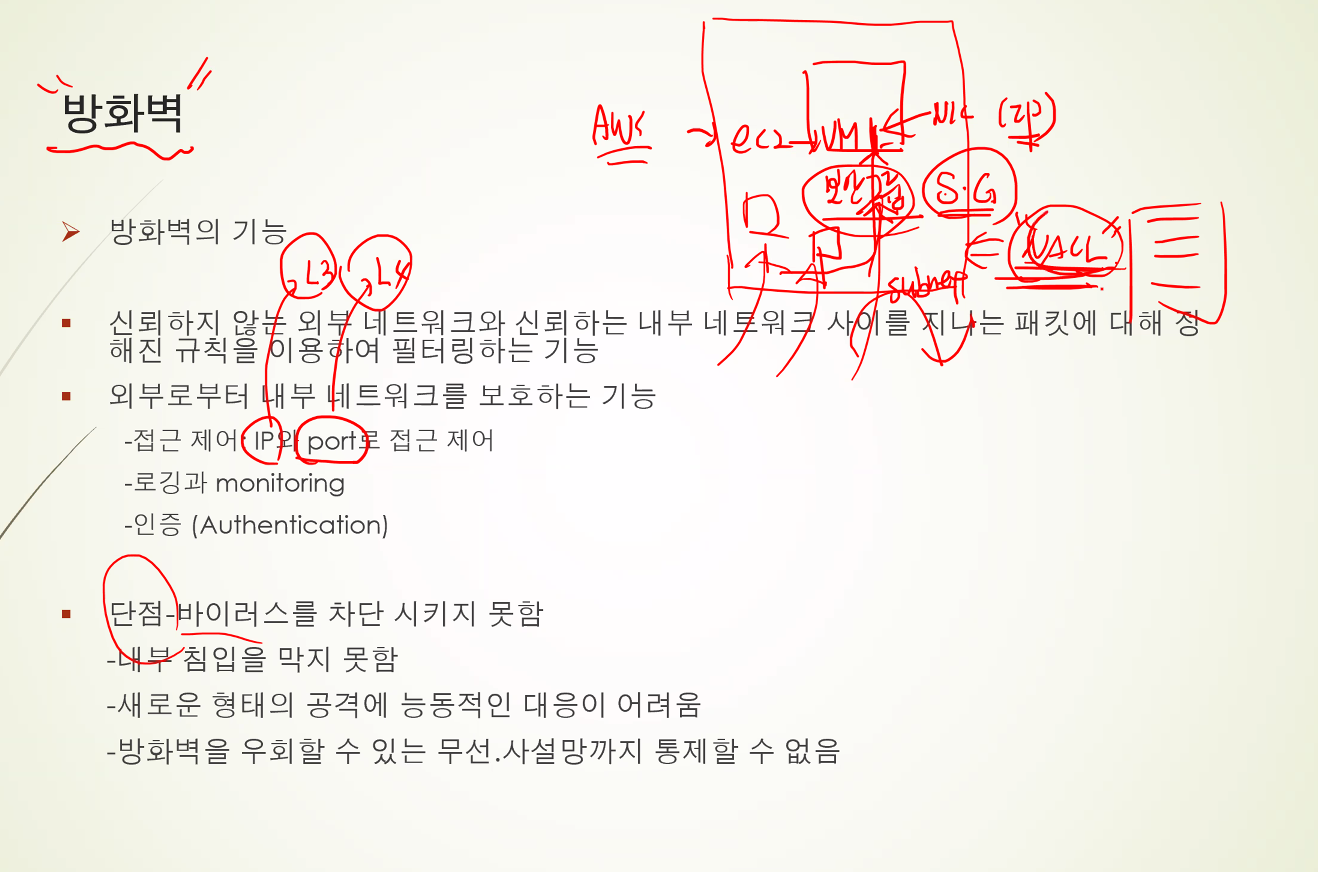

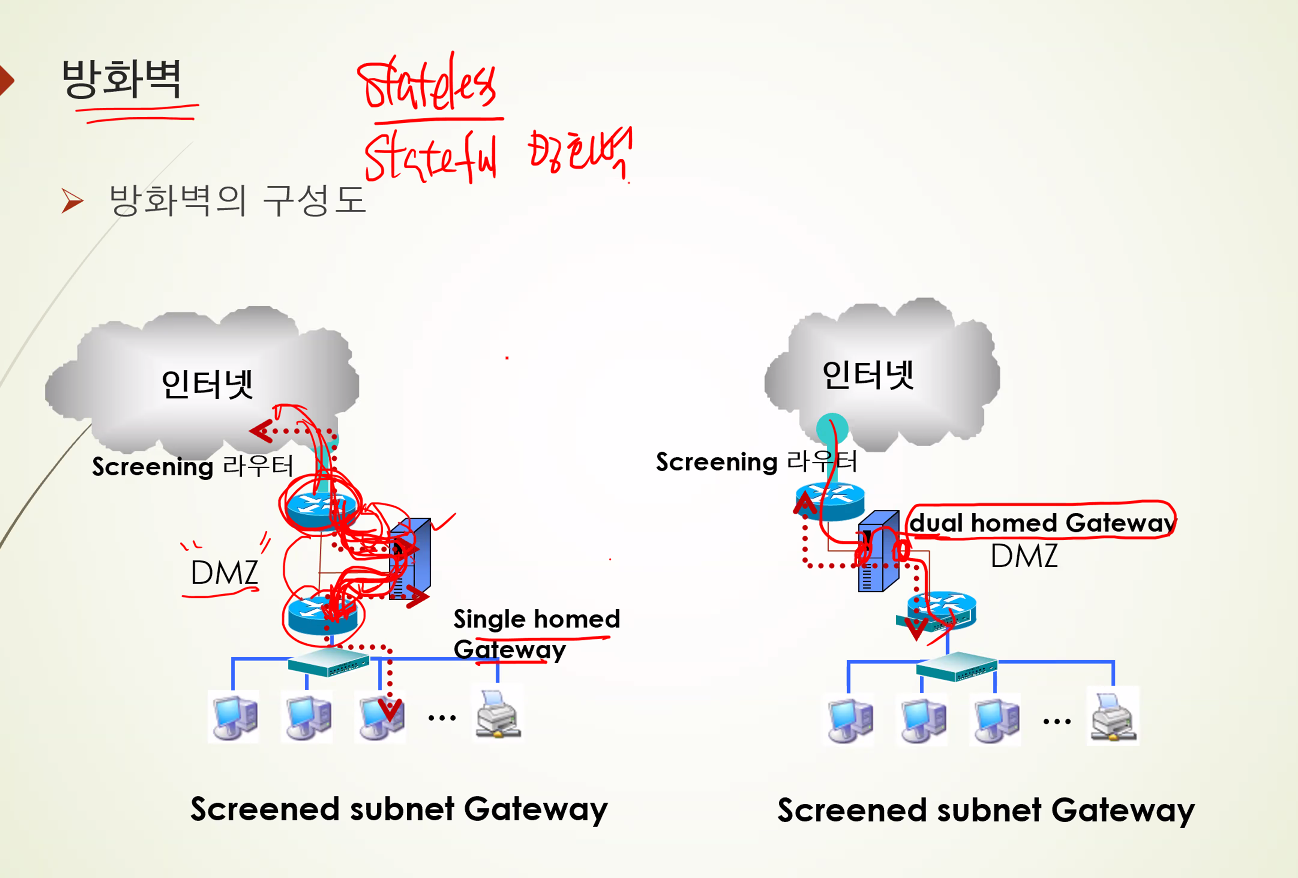

바로 침입하지 못하도록 경계선 네트웍 설정 가능

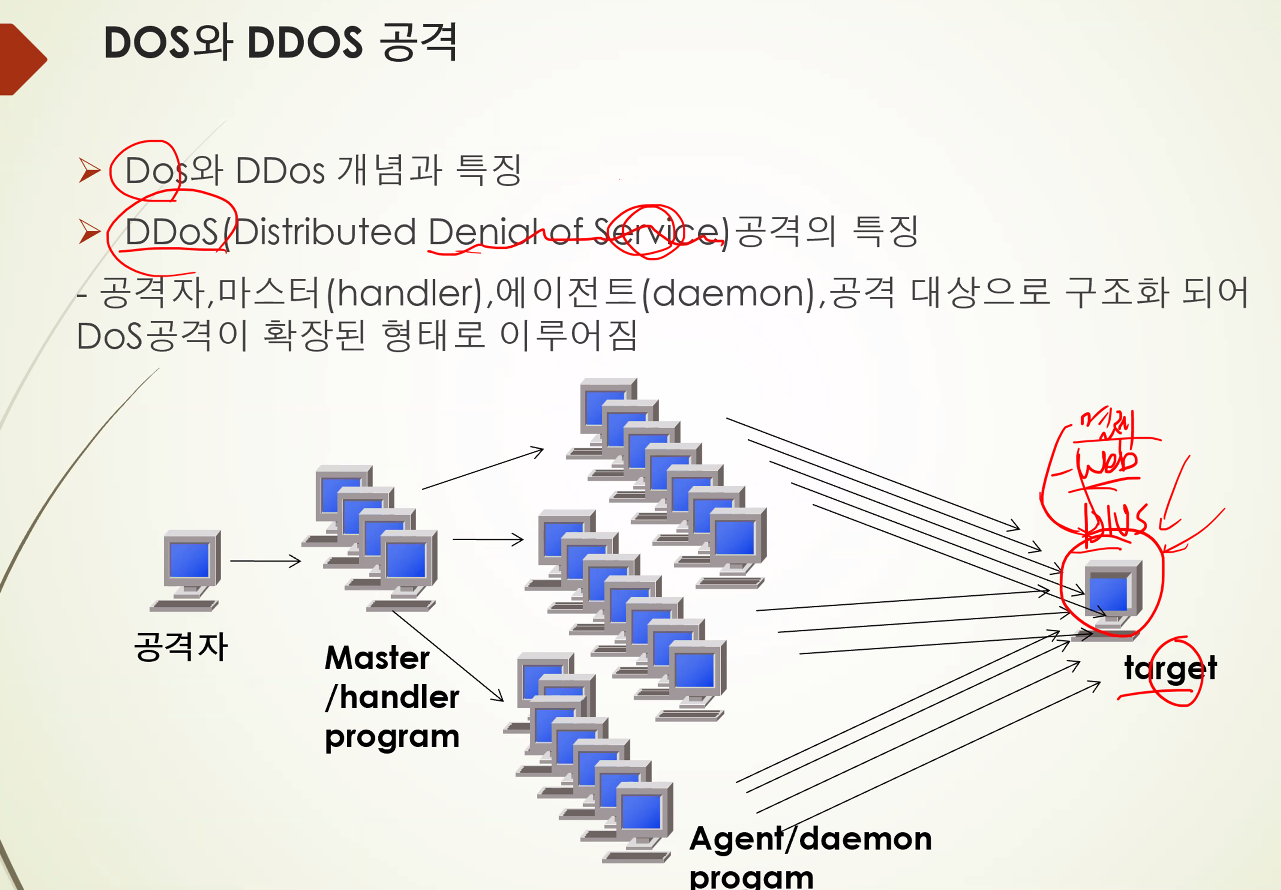

공격자가 타겟의 공격을 지시할 master/handler program을 감염시킴, agent/daemon program들이 해당 패킷을 타겟에게 보낼 좀비 프로세스를 생성 후 공격

Stateless 방화벽

Stateful 방화벽 인바운드 트래픽에 대한 정보를 저장하지 않음(아웃바운드가

동작방식 차이

stateful은

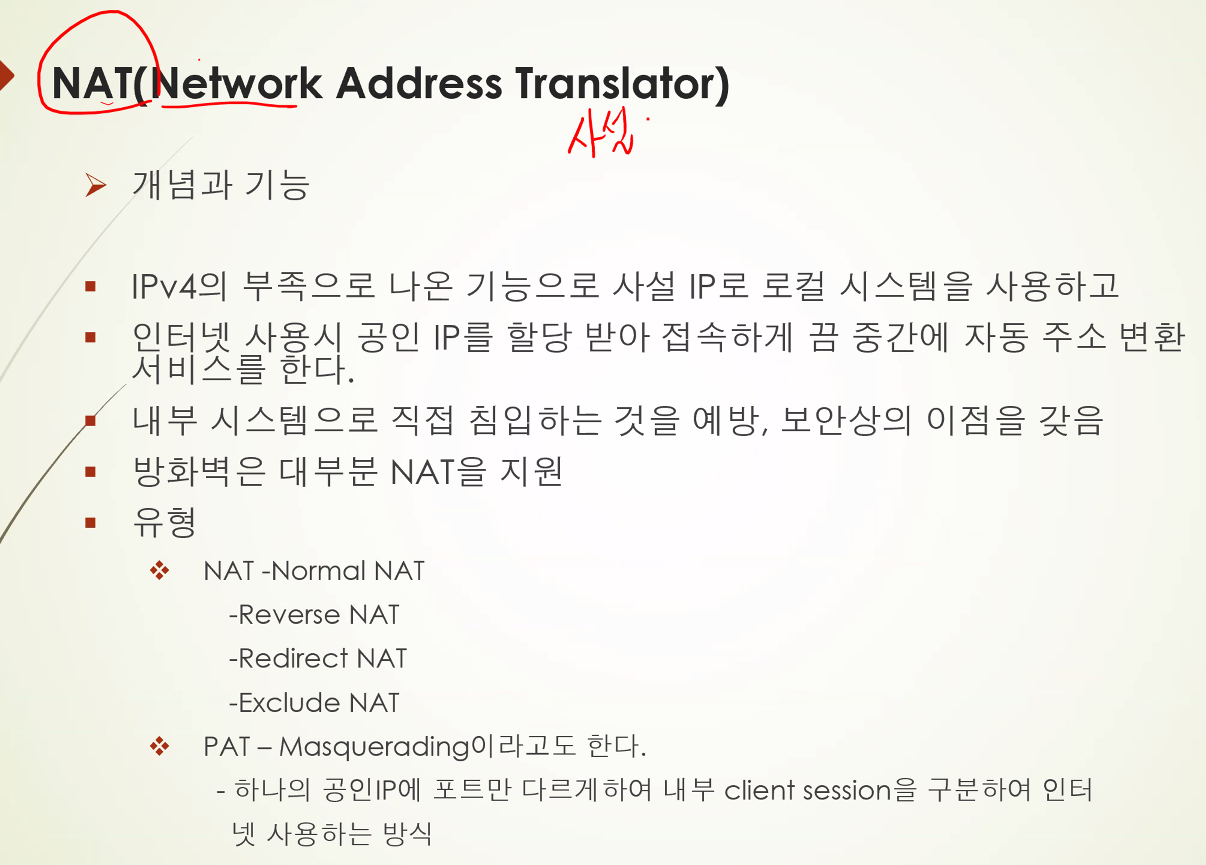

NAT

사설IP를 VPC(사설망)을 나갈 때 공인IP로 바꿔주는 역할(들어올 때는 다시 사설IP로 변경)

기본적으로 1:1(사설IP:공인IP) 할당, 변환

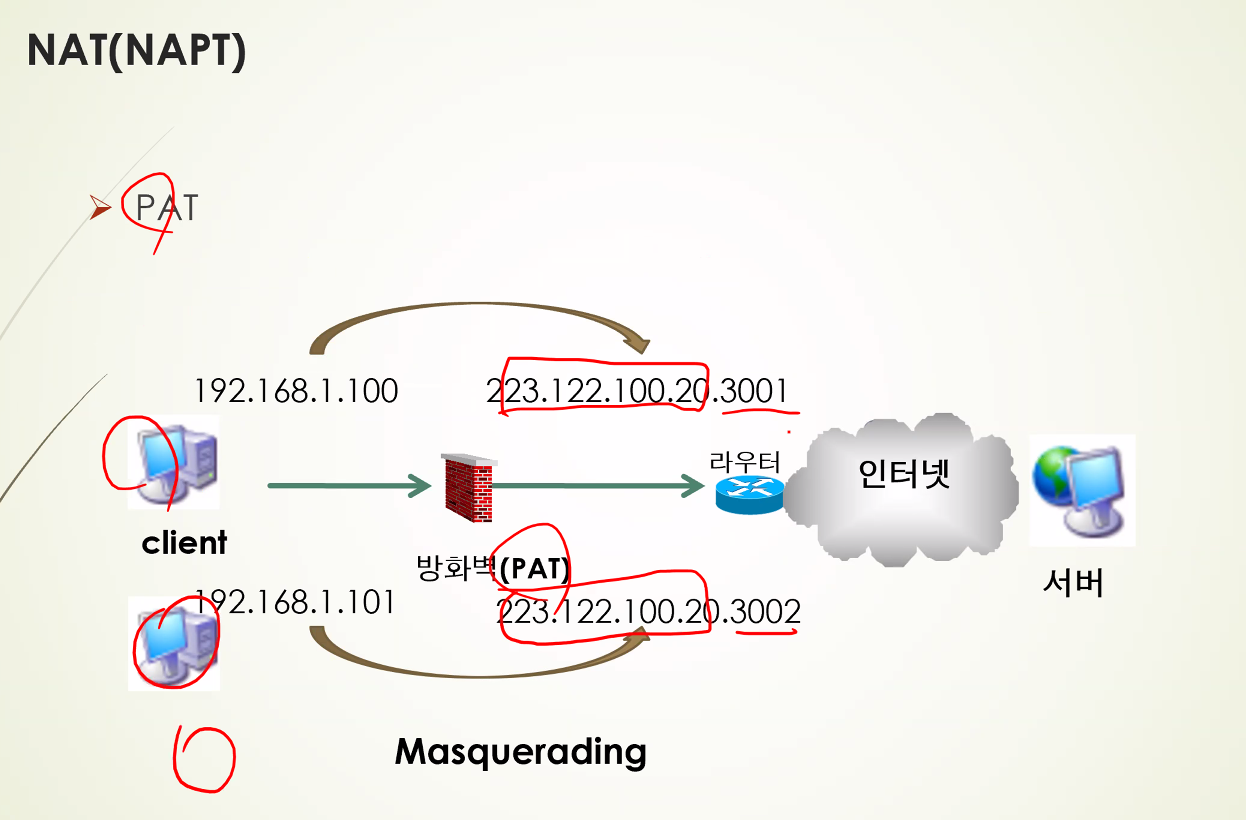

wifi가 NAT역할을 함(wifi 하나당 공인IP 하나를 공유해서+포트만 다르게 하여 나감) > PAT 방식(Masquerading)

AWS에서는 두 방식 모두 사용

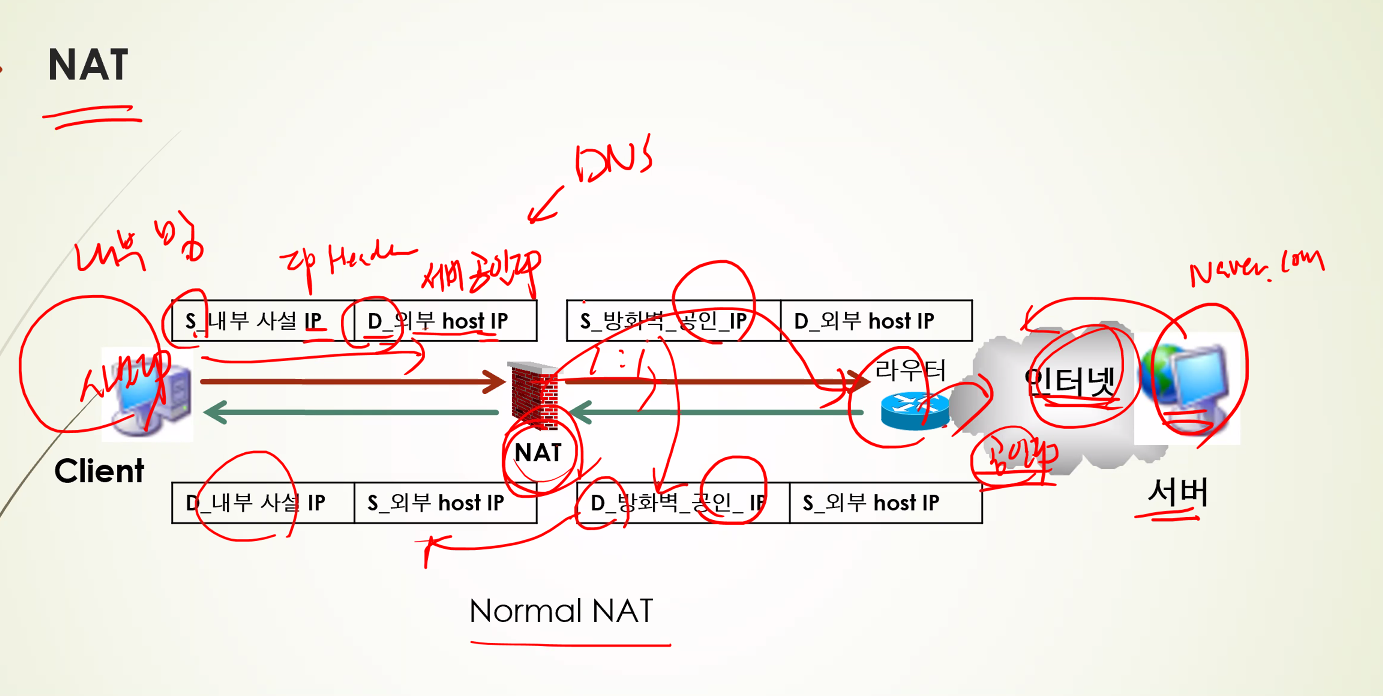

3계층 IP Header에 Destination IP(=서버 공인 IP)는 DNS에 의해 resolution이 됨 NAT로 거쳐서 나갈때 공인 IP로 변환, NAT로 거쳐서 들어올때 사설 IP로 변환

3계층 IP Header에 Destination IP(=서버 공인 IP)는 DNS에 의해 resolution이 됨 NAT로 거쳐서 나갈때 공인 IP로 변환, NAT로 거쳐서 들어올때 사설 IP로 변환

나갈때 Source IP가 공인 IP로 바뀌는 것 SNAT

들어올때 Destination IP가 사설 IP로 바뀌는 것 DANT(Reverse NAT)

내부의 클라이언트들의 IP는 공유, 포트로 구별 PAT(Masquerading)

내부의 클라이언트들의 IP는 공유, 포트로 구별 PAT(Masquerading)

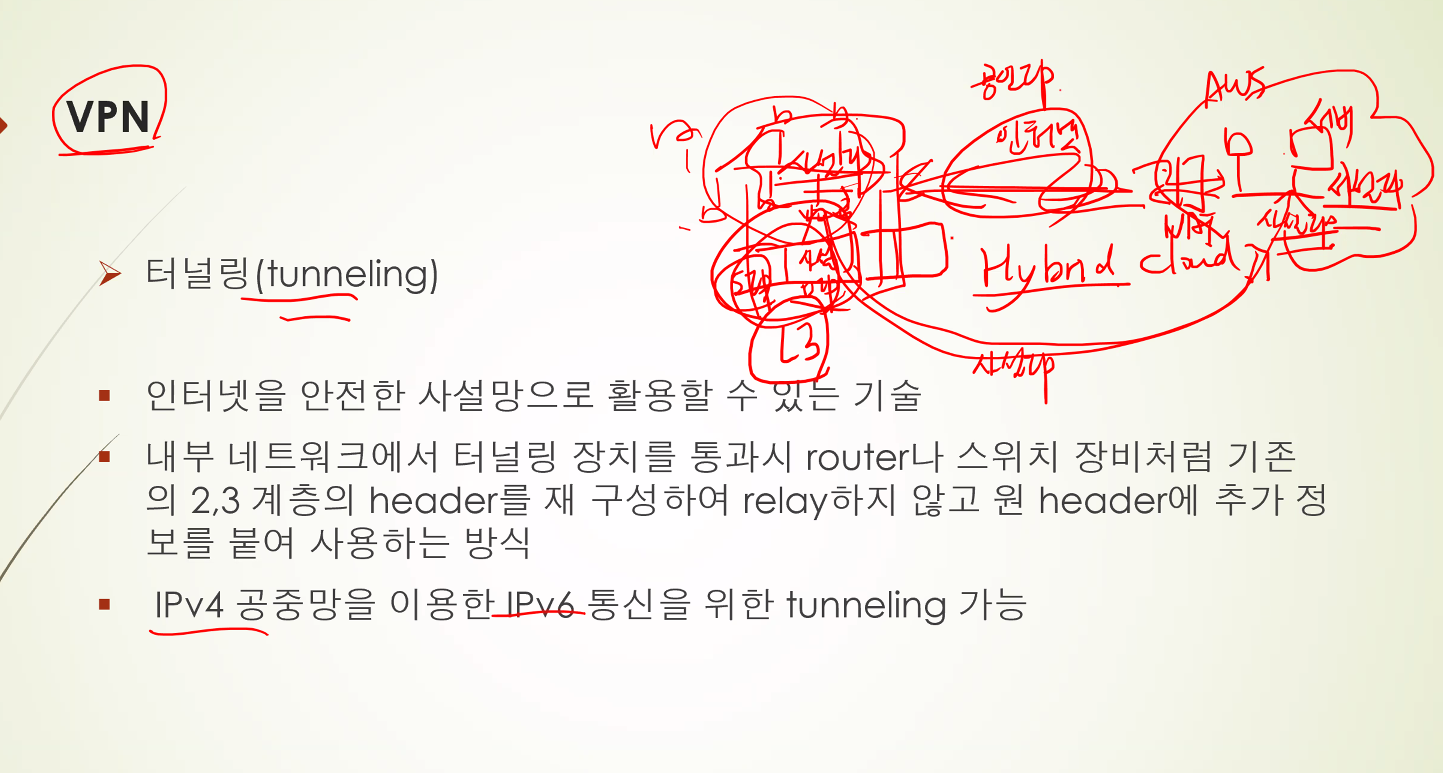

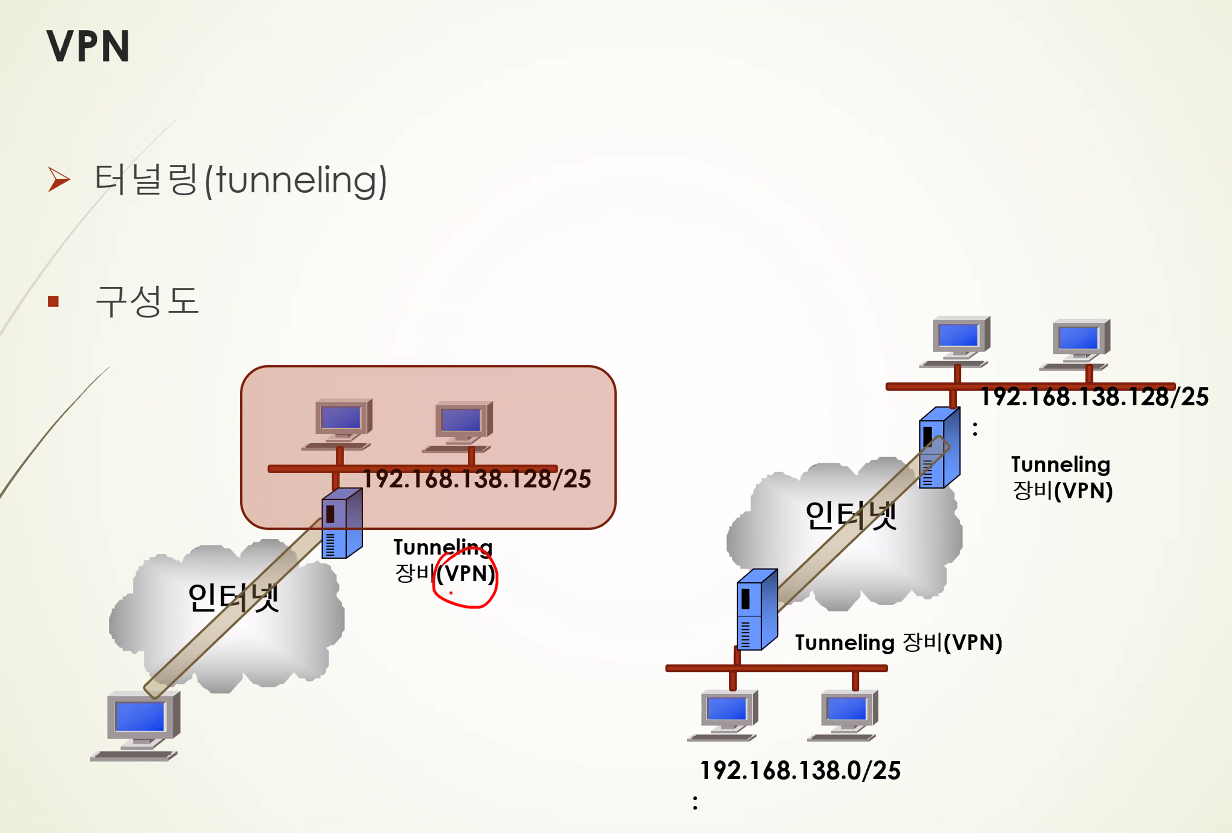

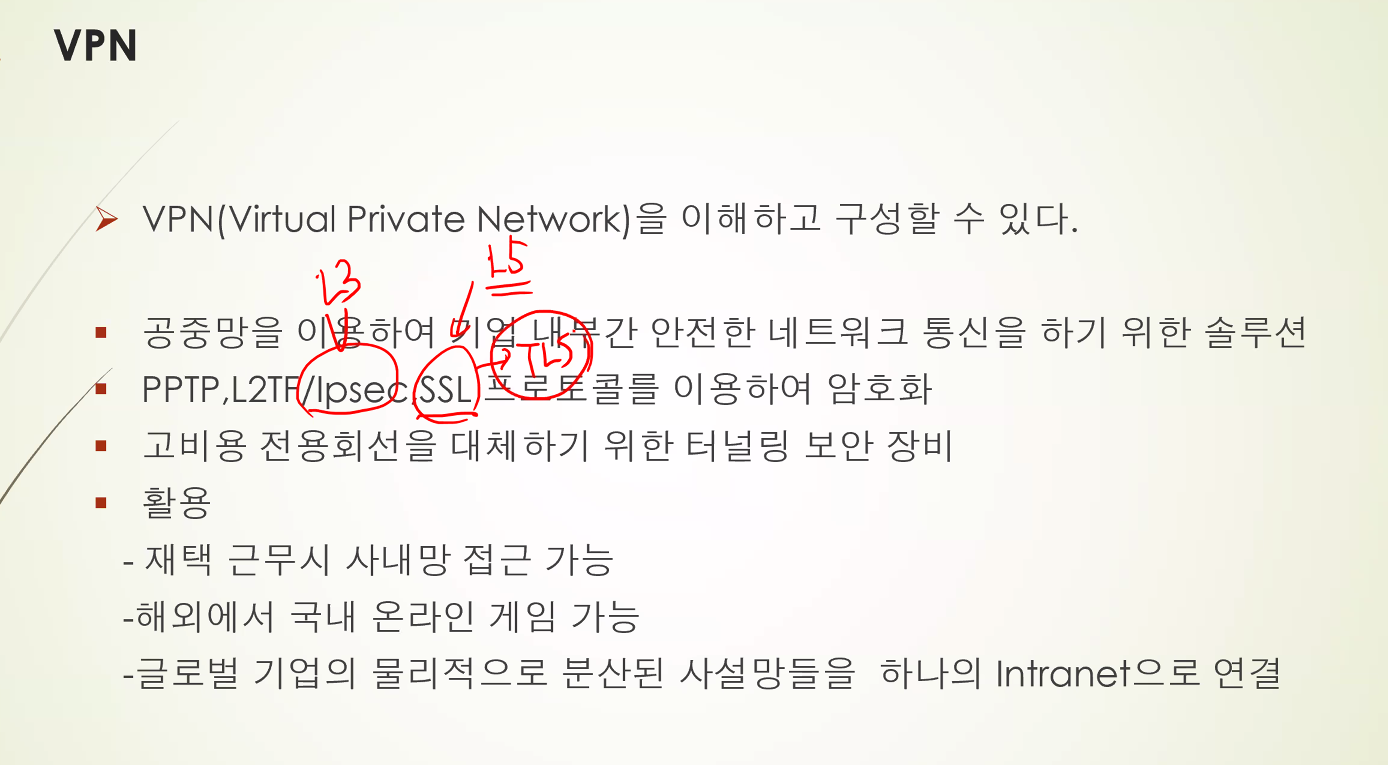

VPN(Virtual Private Network)

오리지널 header을 변경하지 않고 header에 추가 정보를 붙임

VPN 장비가 필요함

end to end 간에 직접적으로 사설IP로 통신하는 것 처럼 터널을 뚫어주는 역할

site to site

end to end와 다르게 시스템 간이 아닌 망 전체 간 VPN 통신

Ipsec L3 암호화 수준

Ipsec L3 암호화 수준

SSL L5 암호화 수준

클라우드는 Ipsec을 사용한 VPN 방식 사용