1. 문제

1-1. 문제1

kali Linux 내용 실습

Kali Linux

apt update

(업데이트 안돼면 hping3 -1 8.8.8.8 해보기)

apt install net-tools -> ifconfig

apt install iputils-ping -> ping

apt install arping -> arping

(arping -i eth0 10.1.1.254, arp)

apt install netdiscover -> netdiscover

(netdiscover -r 10.1.1.0/24 - 범위를 지정하여 네트워크 장비 탐지)

(10.1.1.1 ~ 10.1.1.254 까지 broadcast로 ip를 다 보내서 누가 어떤 ip를 가지고 있는지 확인)

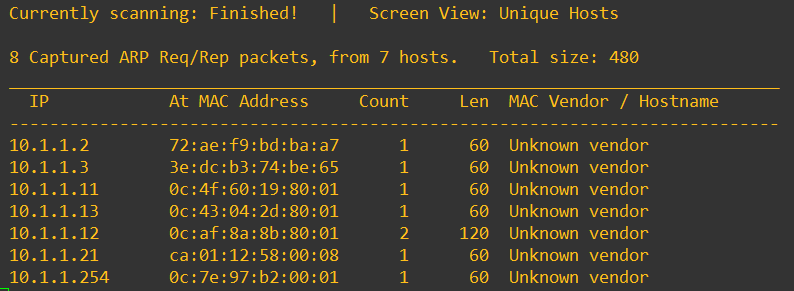

netdiscover 사용하여 네트워크 확인

netdiscover -r 10.1.1.0/24

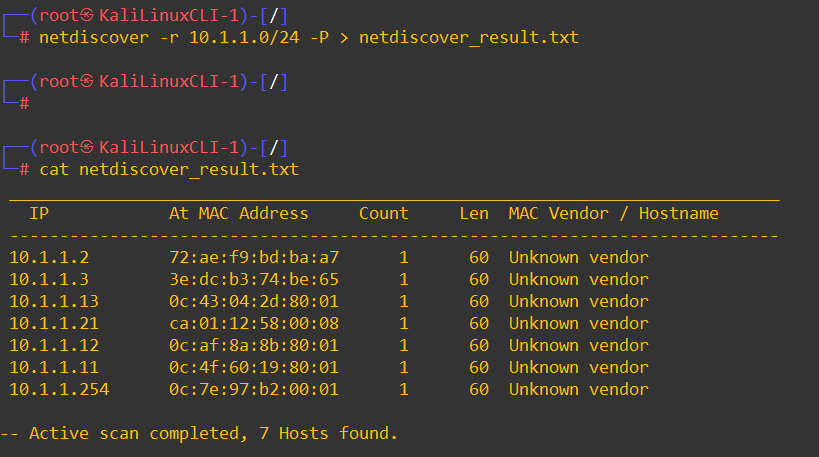

netdiscover 결과값 txt 저장

netdiscover -r 10.1.1.0/24 -P > netdiscover_result.txt

1-2. 문제 2

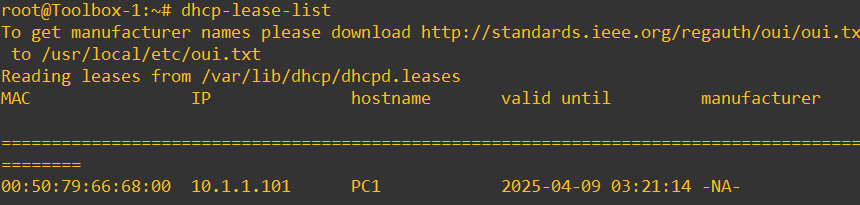

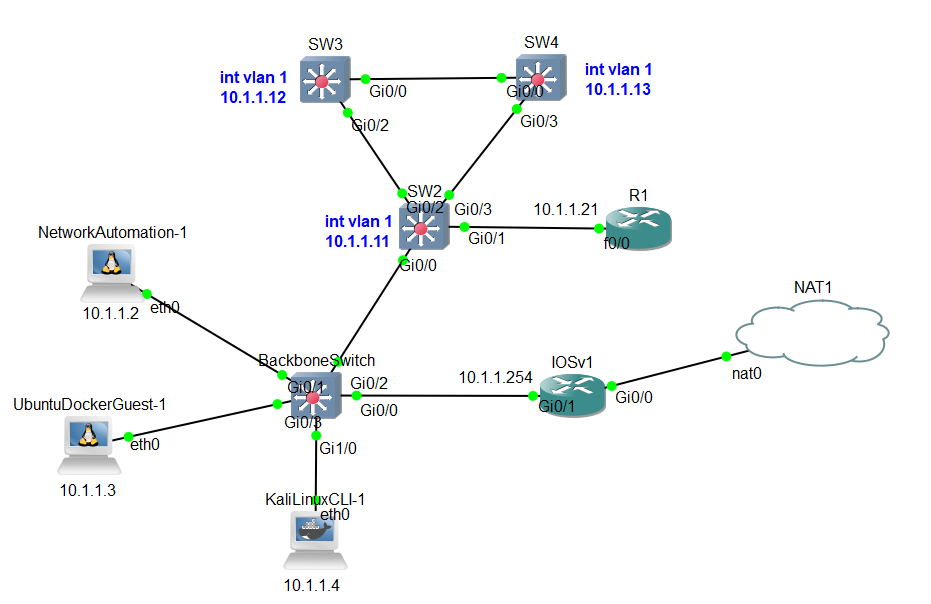

아래 이미지와 같이 네트워크를 구성 후 시나리오대로 실습

- toolbox

- dhcp server 실행

- PC1

- ip dhcp 명령어로 ip 주소 획득

- DHCP Snooping 설정

- BackboneSwitch 적용

- Toolbox: trust port

- PC1

- ip dhcp 명령어로 다시 ip 획득

- ARPspoofing

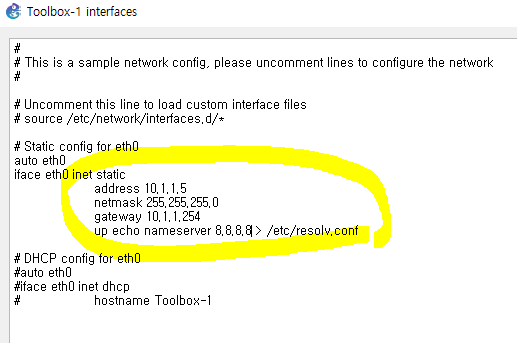

- toolbox ip 설정

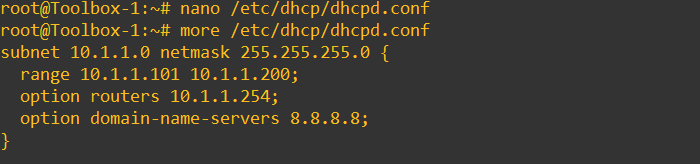

- toolbox dhcp 서버 설치, 서비스 실행

apt install isc-dhcp-server -y

nano /etc/dhcp/dhcpd.conf

- subnet 10.1.1.0 netmask 255.255.255.0 {

range 10.1.1.101 10.1.1.200;

option routers 10.1.1.254;

option domain-name-servers 8.8.8.8;

}

service isc-dhcp-server start

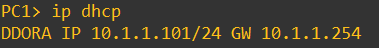

- PC1 DHCP 받아오기

ip dhcp

- toolbox에서 pc1으로 보내고 있는지 확인

dhcp-lease-list

-

kali에서 arpspoof 기능 활성화

-

pc1에서 ip를 kali에서 받아오는지 확인

-

BackBoneSwitch에서 스누핑 설정 및 trust 포트 설정

conf t

ip dhcp snooping vlan 1

no ip dhcp snooping information option

int g1/1

ip dhcp snooping trust

end

- pc1에서 어디서 ip를 받아오는지 확인

backboneswitch

conf t

ip dhcp snooping vlan 1

no ip dhcp snooping information option

int g1/1

ip dhcp snooping trust

end

conf t

int g1/1

ip dhcp snooping limit rate 10

endconf t

errdisable recovery cause dhcp-rate-limit

pc

clear ip

ip dhcp <- trust 포트에서 받아오는가??

갑자기 우분투 도커를 공격받는사람(희생자) 라고 할 때

우선 칼리의 ip, mac주소 확인

칼리에서 공격 시작

arpspoof -i eth0 -t 10.1.1.3 10.1.1.254

10.1.1.3한테 내가 10.1.1.254 인 척해서 패킷을 계속 받아서 어떤 정보를 주고받는지 알 수 있음

그 후에 칼리에서 ping 10.1.1.254를 하면 reply 10.1.1.254로 받는걸 확인할 수 있음. 한마디로 내 pc가 10.1.1.254라는 것

그 후에 우분투 도커에 가서 arp 테이블 확인

arp

그러면 우분투 도커에서 10.1.1.3과 10.1.1.254의 맥주소가 같은걸 확인할 수 있음

그 말은 결국 내 컴퓨터에서 게이트웨이 10.1.1.254가 해커컴퓨터로 몽땅 가고 있다는 말임

라우터에서 sh ip arp | s 10.1.1.3

응ㅇ어어어어쩌라고~ !!!

그리고 양방향 스푸핑 ㅋ 그건뭔데 ㅋ

arpspoof -i eth0 -r -t 10.1.1.3 10.1.1.254

-r 옵션을 추가해주면 양방향 스푸핑임