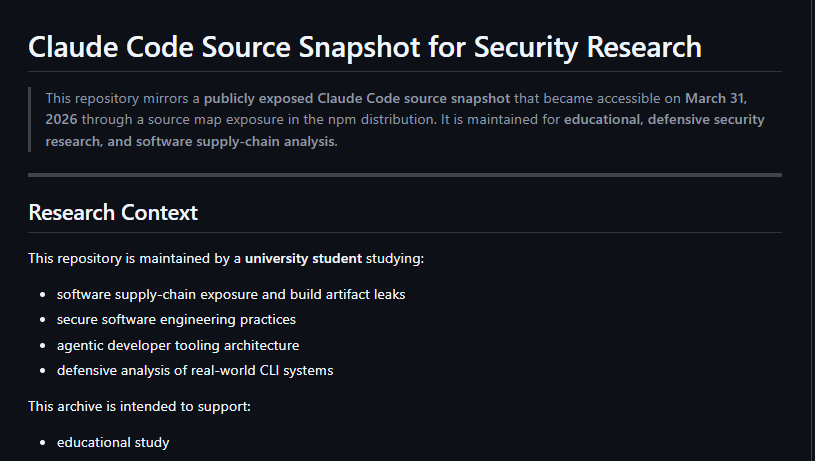

2026년 3월 31일, Anthropic의 Claude Code 전체 소스코드로 추정되는 코드가 유출됐다.

해킹이 아니다. npm 레지스트리에 .map 파일이 포함된 채 퍼블리시된 거다.

보안 연구자 Chaofan Shou가 이걸 발견해서 X(트위터)에 올렸고,

몇 시간 만에 GitHub에 아카이빙되어 퍼졌다.

해당 github 링크: https://github.com/instructkr/claude-code

아침에 일어나서 보니 거의 뭐 본인 스폰서 홍보 채널이 되어있어서 줄 정도는 그어놓아야겠다.

소스 분석 자체는 현재 Kuberwastaken/claude-code의 README가 가장 잘 정리되어 있다.

아니면 첫 커밋 들어가서 봐도 된다.

뭐가 들어있나

TypeScript 51만 줄, 1,900개 파일.

솔직히 Claude Code니까 그냥 터미널에서 Claude API 끌어다 쓰는 CLI 도구 정도로 생각했는데,

열어보니 단순 API 래퍼가 아니라 완전한 플랫폼이었다.

- 런타임: Bun

- 터미널 UI: React + Ink (React로 터미널 UI를 그리고 있었다)

- Tool 시스템: 40개 이상 — 각 Tool이 입력 스키마, 퍼미션 모델, 실행 로직을 자체 포함

- 멀티 에이전트: AgentTool로 서브 에이전트를 스폰하고, coordinator가 오케스트레이션

- IDE 브릿지: VS Code, JetBrains와 양방향 통신

- 영속 메모리: memdir 시스템으로 대화 간 기억 유지

CLI 도구 하나에 이 정도 스택이 들어가 있을 줄은 몰랐다.

피처 플래그로 숨겨진 미공개 기능도 있다.

KAIROS(상시 가동 모드), VOICE_MODE(음성 입력), PROACTIVE 등이 코드에 남아있는데,

Bun의 bun:bundle 피처 플래그로 외부 빌드에서는 완전히 제거되는 구조다.

어쩌다 이런 유출이 발생했는지 마냥 신기하기도 하고..

더 깊이 뜯어본 사람도 있었다

Kuberwastaken/claude-code 레포에 소스코드를 직접 분석한 상세 브레이크다운이 올라와 있다.

위에서 다룬 건 겉으로 보이는 아키텍처고, 피처 플래그 뒤에 숨어있던 것들은 더 흥미롭다:

- Buddy? — 터미널 안에 타마고치 시스템이 있다. 가챠로 종을 뽑고, 레어리티와 샤이니가 있고, Claude가 성격을 써준다.

buddy/디렉토리에 통째로 들어있다고 한다. - Dream 시스템 — 세션 사이에 Claude가 "꿈"을 꾼다. 백그라운드 서브에이전트가 메모리 파일을 정리·통합하는 구조다. 이건 유출 전부터 일부 알려져 있었다.

- ULTRAPLAN — 복잡한 플래닝을 원격 Opus 4.6 세션에 넘겨 최대 30분간 돌리는 모드.

- Penguin Mode — Fast Mode의 내부 이름이 펭귄이었다. API 엔드포인트에

penguin_mode가 그대로 박혀있다. - Undercover Mode — Anthropic 직원이 오픈소스에 기여할 때, AI라는 사실과 내부 코드네임을 숨기는 시스템.

해당 분석은 Kuberwastaken 개인의 해석이라 Anthropic 공식은 아니지만,

실제 소스 파일과 코드 스니펫을 근거로 작성된 내용이니까 뭔가 있으니까 이렇게 봤겠지.

아이러니

위처럼 코드 내부에는 "Undercover Mode"라는 시스템까지 있었다.

Anthropic 직원이 오픈소스에 기여할 때, AI 사용 사실과 내부 코드네임이 노출되는 걸 방지하는 기능이다.

근데 정작 소스코드 전체가 빌드 설정 하나 빠뜨린 걸로 세상에 나왔다.

마무리

Anthropic 규모의 회사도 이런 실수를 한다는 게,

빌드 파이프라인 보안이 얼마나 사소한 데서 뚫리는지를 보여준다.

Claude Code max 사용자로서 내부 구조를 들여다볼 수 있다는 건 솔직히 흥미로웠다.

React로 터미널 UI를 그리고 있었다는 것도 신선했고,

Tool 하나하나가 스키마-퍼미션-실행 로직을 자체 포함하는 설계도 깔끔하다.

다만 이건 어디까지나 유출된 독점 코드다.

뭐 지켜야 할 선은 있겠지만,

실제 서비스되는 거대 규모의 에이전트 시스템 설계를 연구 인사이트로 얻는 등 좋은 기회일지도?

미공개된 것 중 흥미로운 feature들이 많더군요…. 거의 뭐 홍보하려고 일부러 유출한 게 아닌가 싶을 정도였습니다. ㅋㅋㅋ