📌Windows 작업 스케줄러

개념:

Linux의 crond/at와 동일한 개념

정해진 시간이나 조건에 따라 특정 작업을 자동 실행

주요 활용

Disk Defragment: 디스크 조각 모음을 일정 주기마다 자동 실행

Backup: 정기적인 데이터 백업 자동화

반복 작업 자동화: 업데이트, 로그 정리, 특정 프로그램 실행 등

장점

사용자가 직접 실행하지 않아도 지정된 시간에 자동 처리

시스템 관리자의 반복 업무 감소

야간/비사용 시간에 리소스를 많이 쓰는 작업을 자동 처리 가능

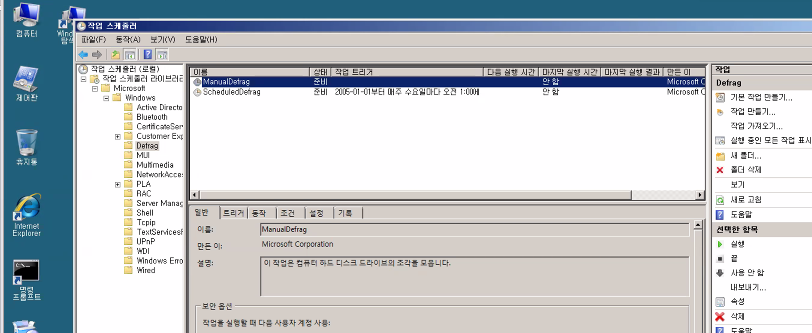

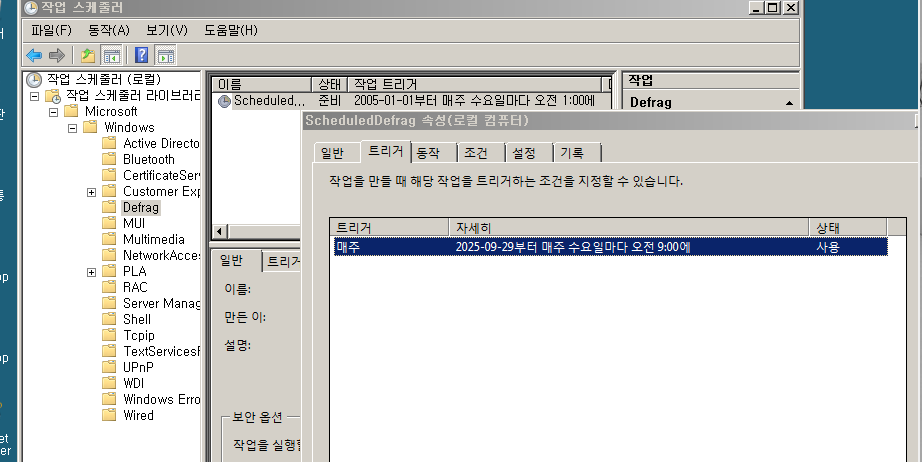

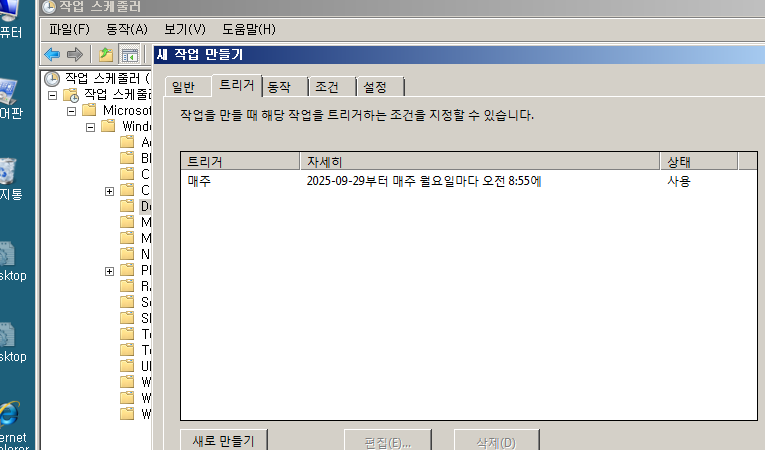

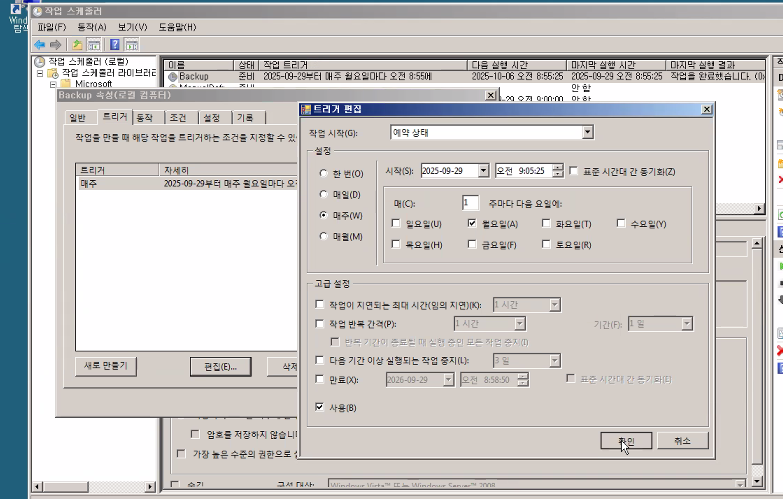

관리도구 -> 작업 스케쥴러 -> Windows

작업스케쥴러

작업도구 -> 작업 스케줄러

Windows -> Defrag

기존 작업 설정 가능, 동작(A) -> 작업 만들기도 가능

📌개념정리

1. 압축 파일 자동 풀기 (Self Extraction)

별도의 압축 프로그램(WinZip, WinRAR, Alzip, 7-ZIP 등) 없이 자동으로 압축 해제 가능.

Windows는 .cab (Cabinet) 형식의 압축 파일을 지원하며, 시스템에서 자동으로 풀린다.

2. 폴더 보안

Windows에서 파일/폴더를 삭제해도 휴지통 또는 복원 도구(Digital Forensic)를 통해 쉽게 복구 가능.

따라서 복원이 불가능한 완전 삭제가 보안상 중요하다.

Windows 11에서는 TPM 또는 BitLocker와 같은 방식으로 폴더에 키를 생성 → 삭제 후 복구 시 복구 키가 필요하도록 설정 가능.

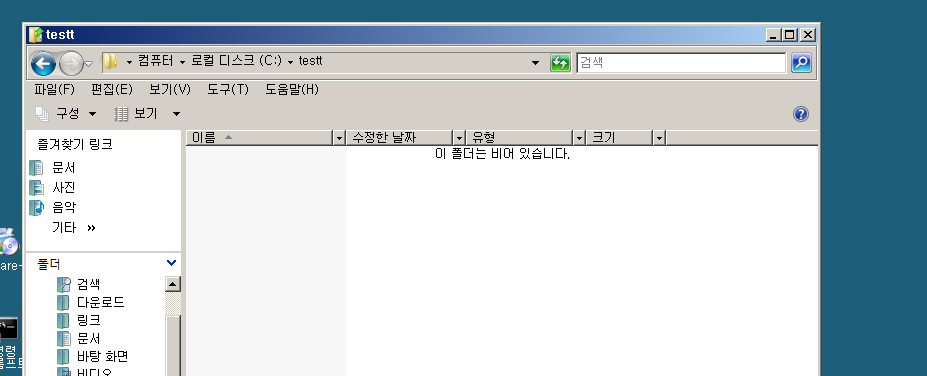

cipher -e (경로) 파일_명 옵션으로 지정가능

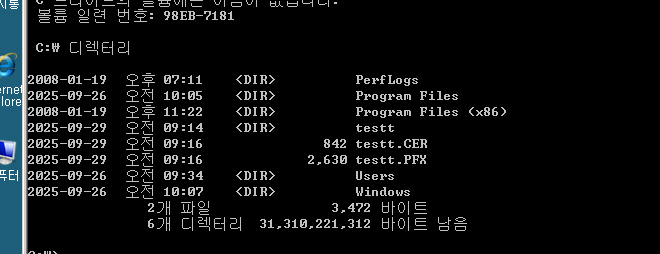

cipher /w:<경로>

cipher /w:C:\test

지정한 경로의 빈 공간을 0, 1, 랜덤 데이터로 덮어쓰기 해서 복구 불가하게 만듦.

cipher /c <파일>

해당 파일이 EFS(Encrypting File System) 암호화 상태인지 확인.

cipher /c C:\test\secret.txt

폴더 보안 → EFS 암호화를 적용했는지 확인할 때 쓰는 명령어.

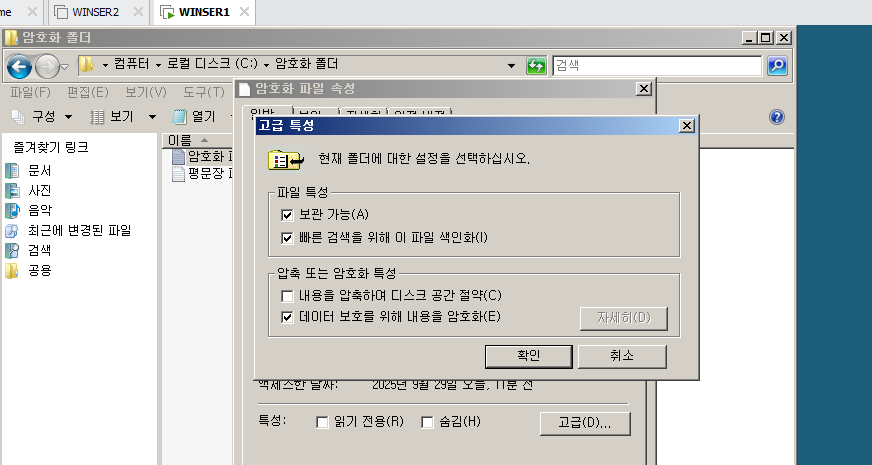

cipher /e

지정한 파일/폴더를 암호화 (EFS 적용).

cipher /d

지정한 파일/폴더를 암호화 해제.

✅ 정리

/w → 삭제 흔적 지우기 (빈 공간 덮어쓰기)

/c → 암호화된 파일(EFS) 여부와 복호화 가능한 사용자 확인

/e / /d → 파일/폴더 암호화/해제

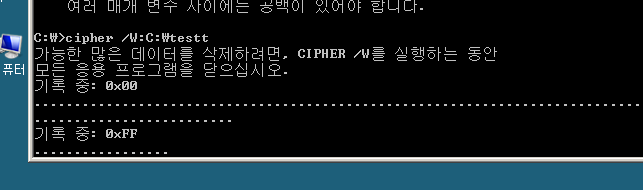

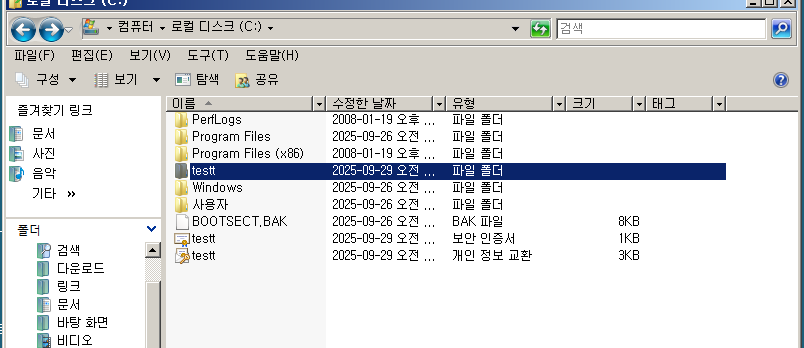

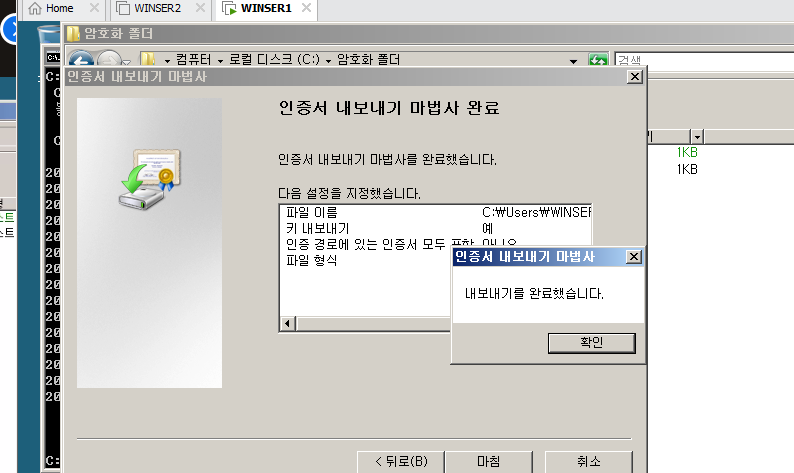

인증서가 잘 만들어져 있고,

폴더에는 아무 것도 없음.

"폴더를 생성했는데 그냥 들어가진다" 는 경우엔 단순 NTFS 권한 문제이고,

정말 암호화를 적용했는지 확인하려면 cipher /c 로 확인

실습 마무리 안됨.

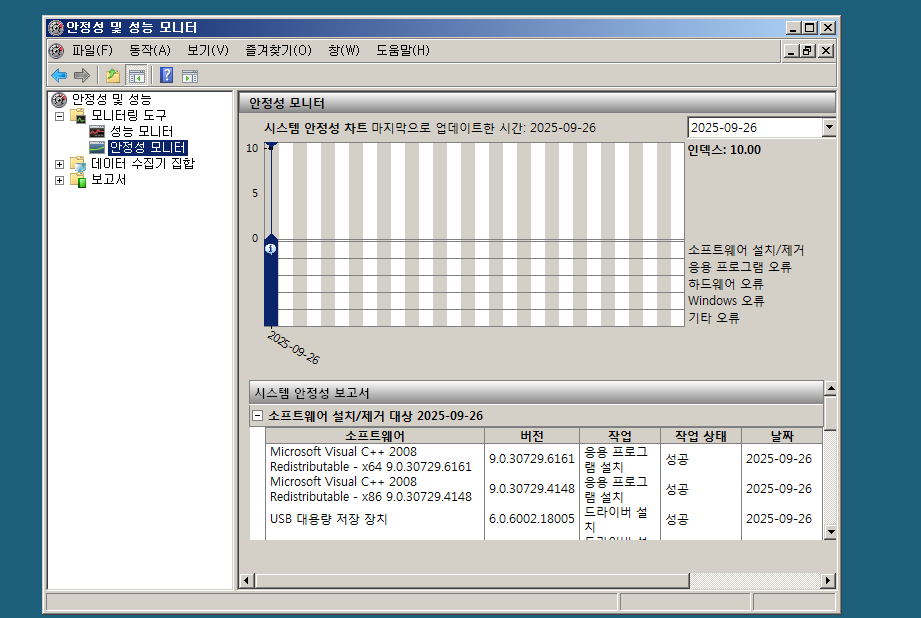

성능 모니터

1) 정의

서버의 CPU·메모리·디스크·네트워크 등 성능 지표(Performance Counter)를 실시간으로 보기 또는 로그로 수집·분석하는 도구.

Windows Server 2008~2022 공통. (실행: Win+R → perfmon.msc)

2) 구성

Performance Monitor: 실시간 그래프(초록 선). 카운터 추가해서 즉시 확인.

Data Collector Sets(DCS): 선택한 카운터를 주기적으로 파일로 기록(BLG/CSV), 알림(Threshold) 설정 가능.

Reports: 수집한 DCS 결과 자동 리포트

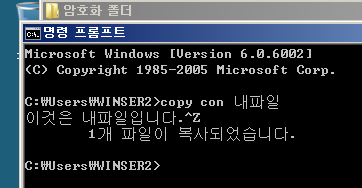

cmd에서 사용 가능 한 copy con, echo 옵션을 알아 둘 것.

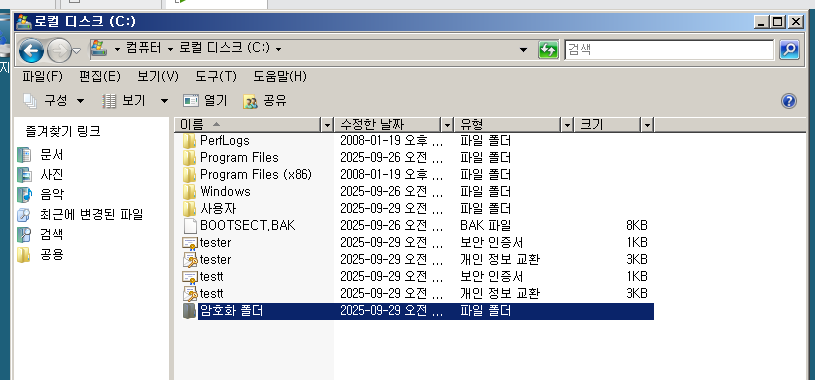

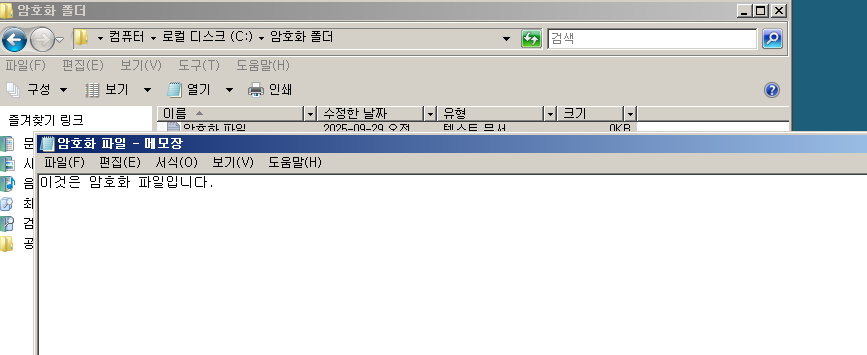

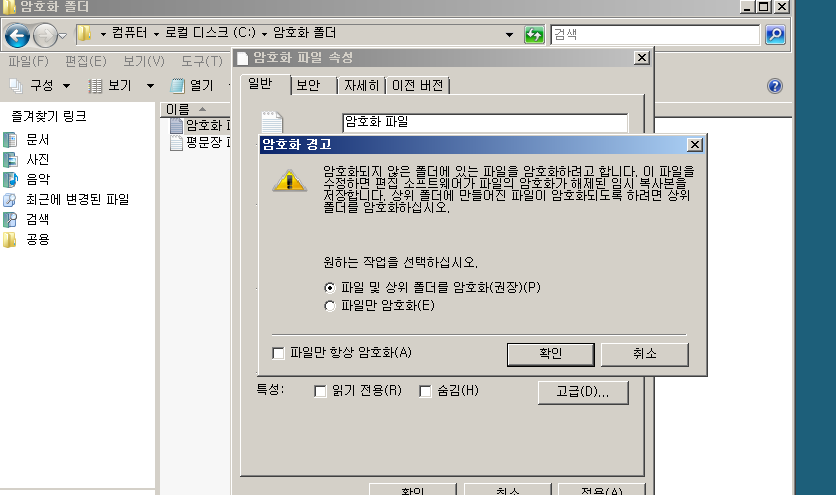

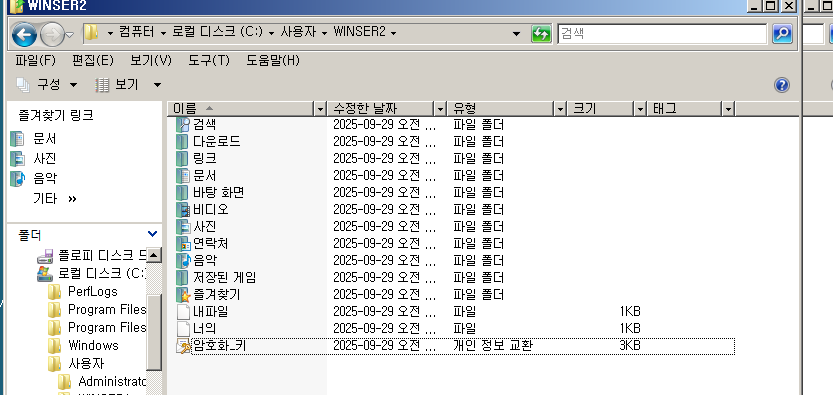

📌폴더 보안 실습

암호화

상위도 폴더도 암호화 가능 -> 그러나 파일만 암호하고 넘어가

오른쪽 하단 창이 뜸.

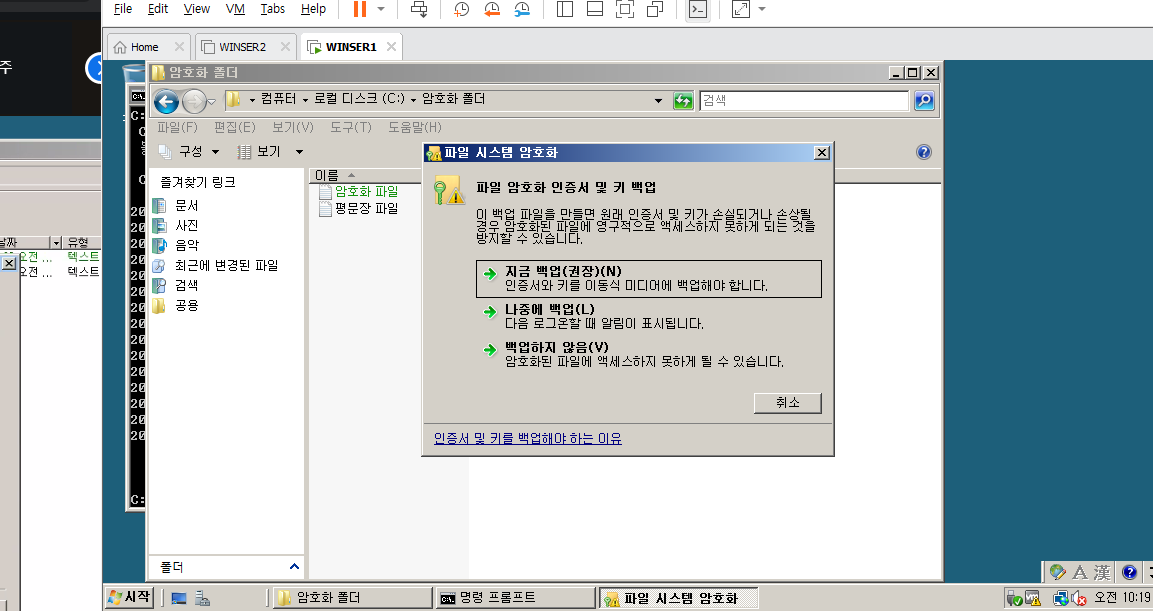

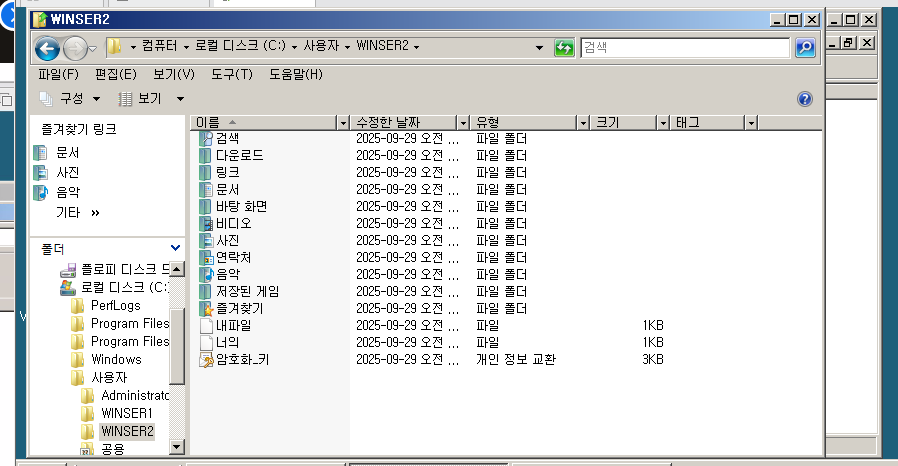

암호화_키의 경로 지정해주고 설치

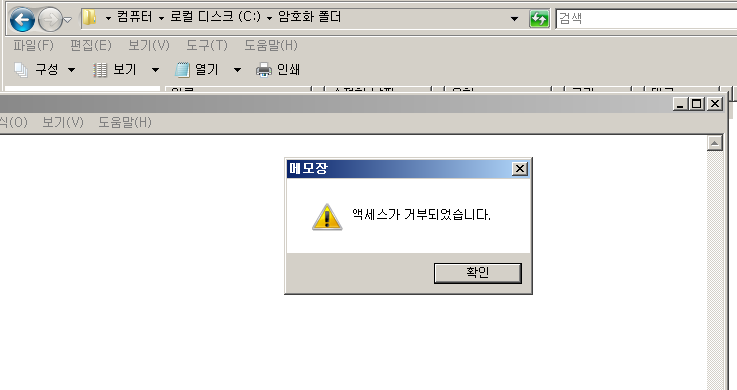

사용자 전환후(클라이언트)

열지 못함

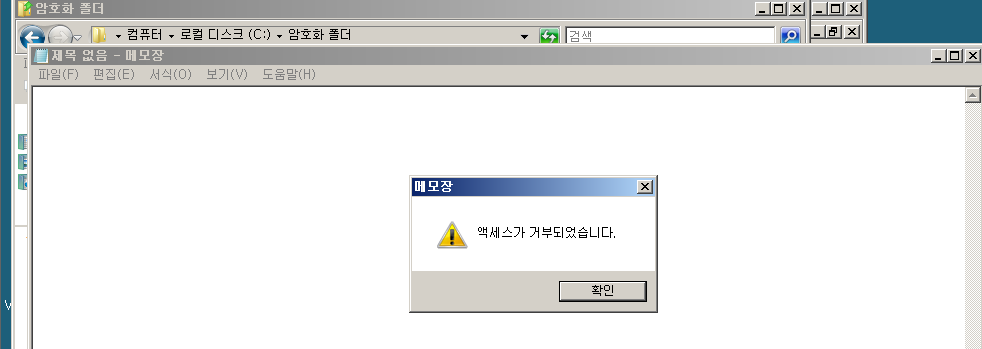

관리자(암호화 설정자) 로 전환 후

암호화된 파일은

관리자도 실행 안됨. (평문장_파일은 모두 가능)

인증서 생성 알림이 뜨면

암호화_키를 가져와서 설치하면

실행가능

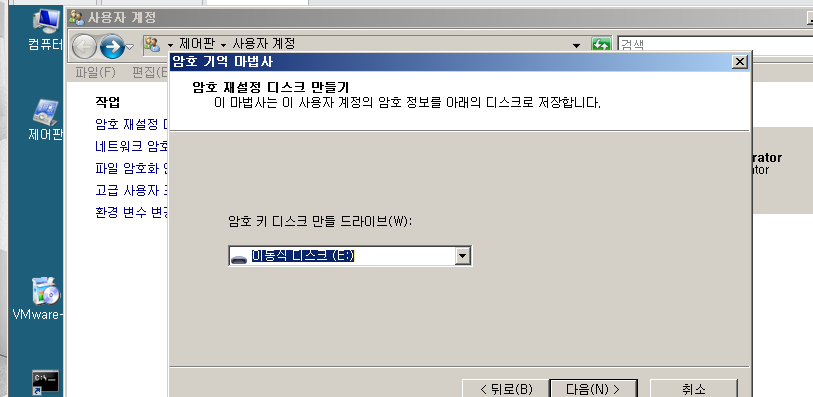

📌 관리자 패스워드 로그인

1. 개념

Administrator 계정의 암호화된 해시를 USB 등 외부 매체에 저장 → 시스템 내부에는 비밀번호 해시가 남지 않음.

로그인 시, 이 USB 키를 통해 인증을 진행.

2. 보안 장점

서버 침투 시에도 로컬 시스템에 해시가 없어 크래킹 위험이 현저히 줄어듦.

로그인할 때마다 임시 패스워드를 받아 사용하는 방식이라, 사용자 본인도 기존 패스워드를 알지 못함 → 해커가 획득할 수 없음.

결과적으로, 해커가 크래킹할 공격 표면이 사라져 강력한 보안 기법으로 활용 가능.

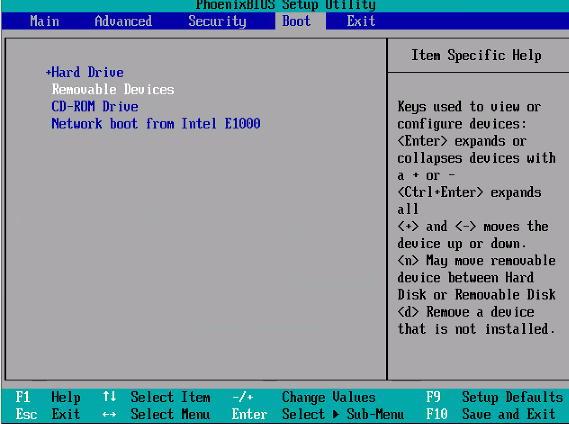

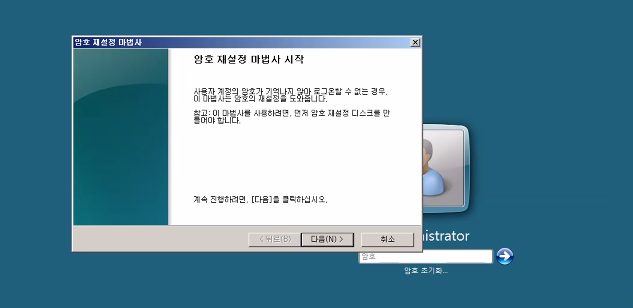

3. 실습 방법

실제 USB(약 1GB 이상) 사용 가능.

USB가 없으면 가상 FDD(플로피 디스크) 를 생성하여 실습 가능.

✅ 정리하면:

이 방식은 Windows Server에서 관리자 암호를 시스템에 남기지 않고 외부 매체(USB/FDD)에 저장하여 로그인 시 활용하는 보안 기법입니다.

즉, 해커가 로컬 해시를 크랙할 수 없고, 임시 패스워드 방식으로 접근하므로 보안성이 크게 강화됩니다.

실습상황

Windows Server1 로그인 창에서 로그인

Windows에 내장된 데이터베이스에서 사용자 Administrator의 패스워드를 비교해서 맞으면 로그인 허용, 틀리면 로그인 거부가 된다.

Windwos 는 이 admin 패스워드를 저장해서 알고 있으

므로 해킹하면 크랙될 수 있다는 의미도 된다.

관리도구 -> 컴퓨터 관리 -> 로컬 사용자 및 그룹 -> 사용자 -> administrator -> 다음 로그인 할 때 변경

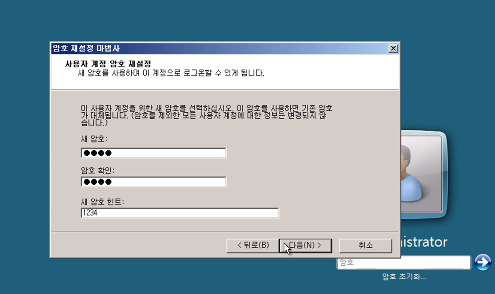

제어판 -> 사용자 계정 -> 암호 재설정 디스크

생성 해준다.

재 부팅 후

암호 초기화 선택

전에 나온 화면 처럼 선택

재설정 후 로그인

이런 방식으로 무한 초기화 후 로그인 시 마다 패스워드를 변경하면 시스템 보안에 좋다.

📌 권한

1. 권한 종류

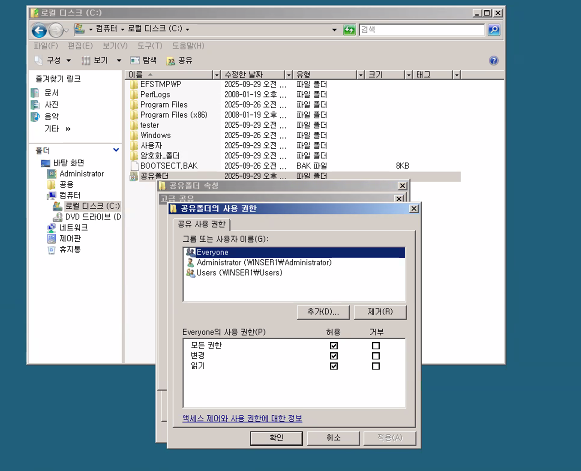

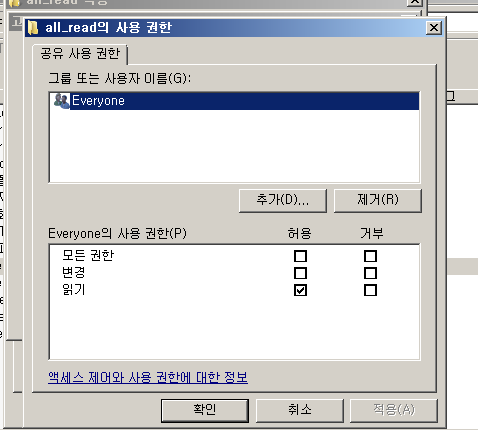

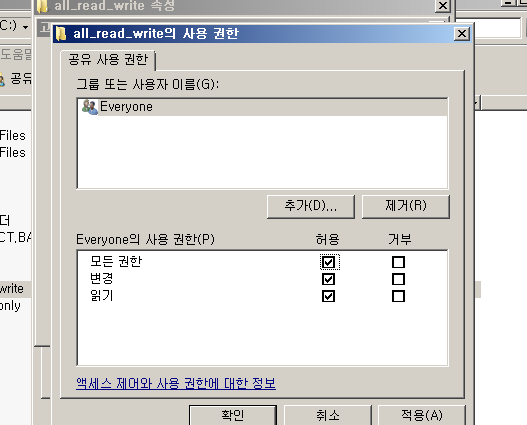

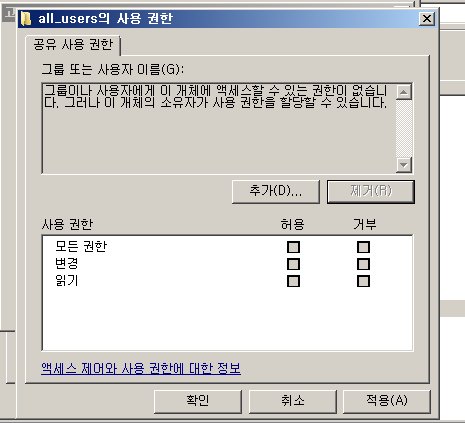

1)공유 폴더 권한 (Share Permission)

적용 범위: 원격에서 네트워크를 통해 공유된 폴더에 접근할 때.

특징: 단순한 권한 수준만 제공 (읽기 / 변경 / 전체 권한).

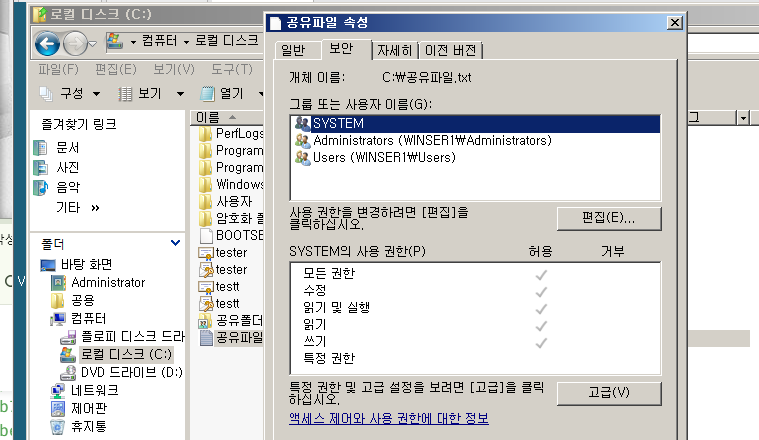

설정 방법: 폴더 → 속성 → 공유 → 고급 공유 → 권한 탭.

2)NTFS 권한

적용 범위: NTFS로 포맷된 볼륨(HDD)에 저장된 모든 파일/폴더 (로컬+원격 모두 적용).

특징: 세분화된 권한 제공 → 읽기, 읽기/실행, 쓰기, 수정, 폴더 내용 보기, 모든 권한.

설정 방법: 폴더 → 속성 → 보안(Security) 탭.

2. 공통 특징

상속(Inheritance):

부모 폴더의 권한이 자식 파일/폴더로 자동 상속되지만, 필요하면 상속을 차단할 수도 있음.

혼합 사용 가능:

공유 폴더 권한과 NTFS 권한을 함께 적용할 수 있음.

이 경우 가장 제한적인 권한이 최종 적용됨.

✅ 정리하면:

원격 접속 시 → 공유 폴더 권한이 관여

로컬 & 원격 모두 → NTFS 권한이 관여

두 권한이 같이 적용될 때는 더 제한적인 권한이 우선됩니다.

권한 혼합

1. NTFS 권한 + 공유폴더 권한

로컬 접근: NTFS 권한만 적용.

네트워크 접근: NTFS 권한 + 공유폴더 권한이 동시에 적용 → 더 제한적인 권한이 최종 적용.

예: 공유 권한=읽기 / NTFS 권한=수정 → 원격 접근=읽기, 로컬 접근=수정.

2. 사용자 권한 + 그룹 권한

권한은 누적(Accumulated) → 더 높은 권한을 가진 쪽이 적용.

단, 한 곳에서라도 거부(Deny) 설정이 있으면 → 전체 거부.

3. 명시적 권한 vs 상속 권한

명시적 권한(Explicit) → 상속된 권한(Implicit) 보다 우선.

예: 상위 폴더=쓰기 권한 / 자식 폴더=읽기 권한으로 명시적 지정 → 자식 폴더는 읽기 권한만 가짐.

✅ 정리하면:

로컬=NTFS, 원격=NTFS+공유 중 더 제한적

개인 권한+그룹 권한=누적, 단 거부는 최우선

명시적 권한 > 상속 권한**

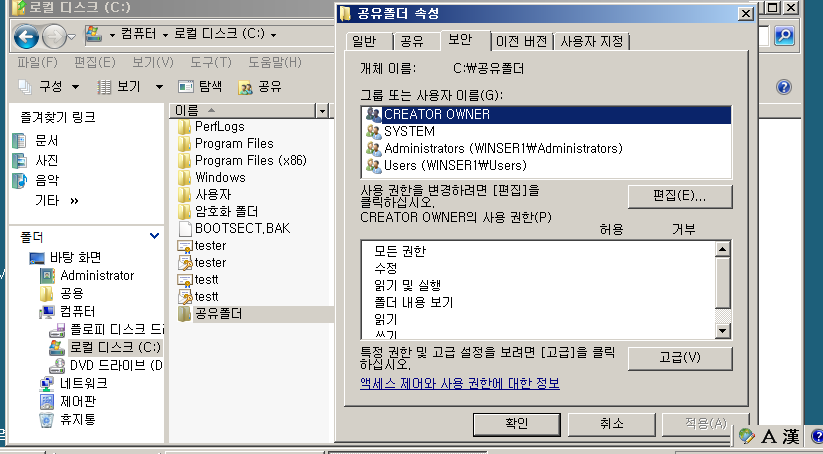

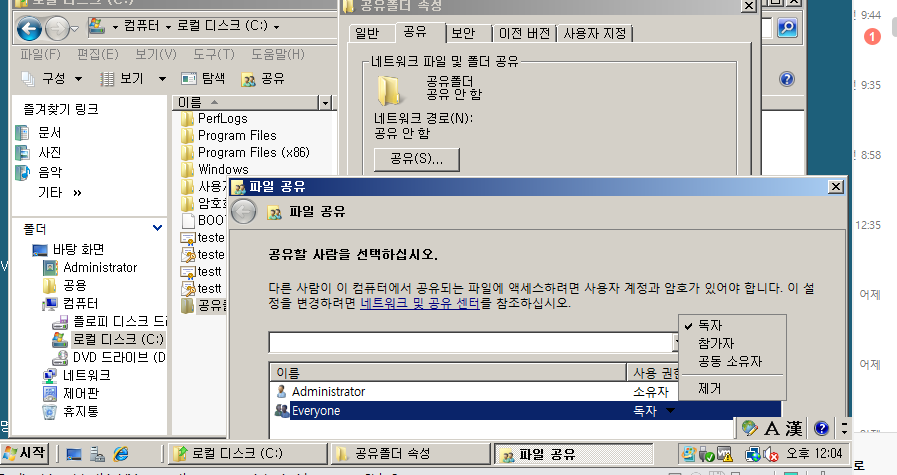

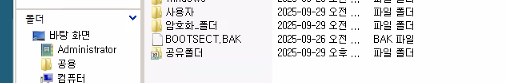

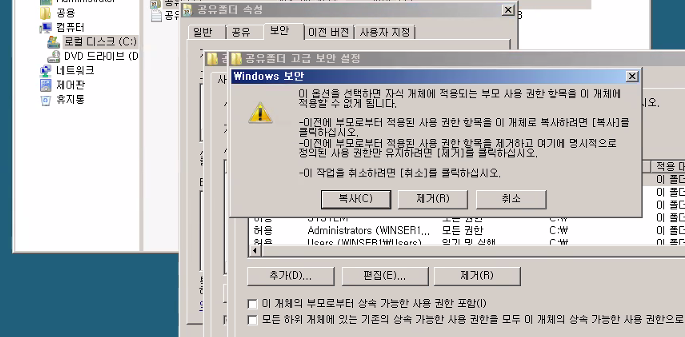

폴더를 만들고

속성 -> 보안에서 권한을 설정이 가능함

속성 -> 공유 -> 고급 권한에서도 설정 가능함.

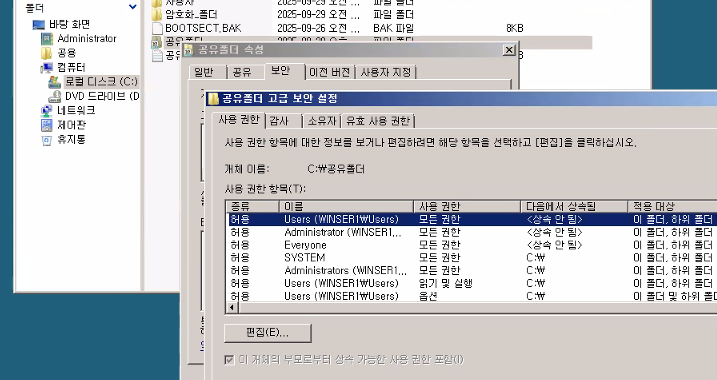

권한 설정 확인

사람표시 => 권한 설정이 잘 되었다는 뜻.

공유파일 텍스트를 만들고,

공유폴더 속성 -> 보안 -> 고급 ->

-> 편집 -> (이 개체의 부모로부터 상속 가능한 사용 권한 포함 체크 해제)

속성 -> 보안 -> 고급 -> everyone 클릭 -> 편집 가능

개체 소유권

1. 개체 소유권이란?

NTFS 볼륨이나 AD(Active Directory) 도메인 내 모든 개체(파일/폴더)는 소유권(Ownership) 을 가짐.

기본적으로 개체를 생성한 사용자가 소유자가 됨.

소유자는:

해당 개체의 권한 설정 가능

다른 사용자에게 권한 위임(Delegation) 가능

심지어 접근 거부 상태여도 권한 변경 가능

2. 관리자의 역할

Administrators 그룹은 타인의 개체에 대해 소유권 가져오기 권한을 가짐.

따라서 관리자는 일반 사용자가 만든 파일/폴더의 소유권을 변경 가능.

파티션/디렉터리 보안 권한을 가진 사용자·그룹도 소유권 변경 가능.

3. 소유권 위임 예시

사용자 A가 폴더를 생성하면 A가 소유자.

속성 → 공유 → 고급 공유에서 사용자 B를 추가, co-owner 권한 부여 가능.

이렇게 하면 사용자 B도 읽기/쓰기 가능.

4. 주의사항

소유권 변경 시에는 관리자 권한(Admin) 이 필요.

자체 계정을 소유자로 쓰려면:

Administrator 계정

또는 소유권 가져오기 권한/디렉터리 보안 권한이 있는 계정으로 로그인해야 함.

✅ 정리하면:

소유권(Ownership) 은 파일/폴더를 처음 생성한 사람에게 자동 부여되며, 관리자는 필요 시 이를 가져오거나 다른 사용자에게 위임할 수 있습니다.

즉, 소유권은 권한 관리의 최상위 개념으로, 접근 제어보다 우선할 수 있습니다.

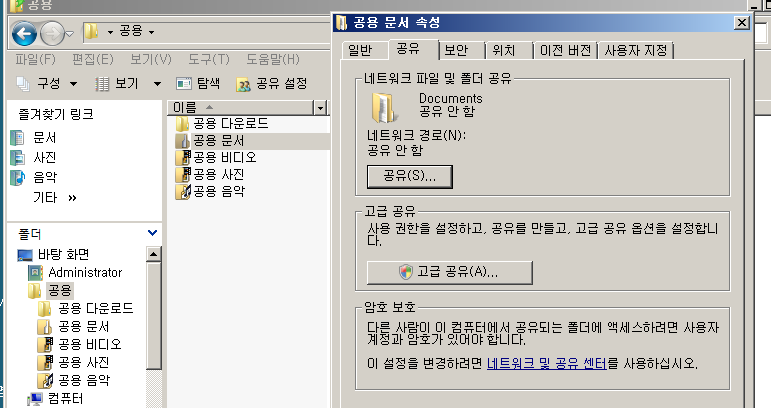

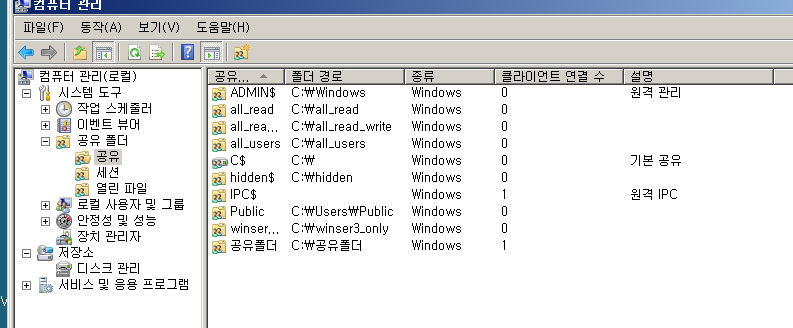

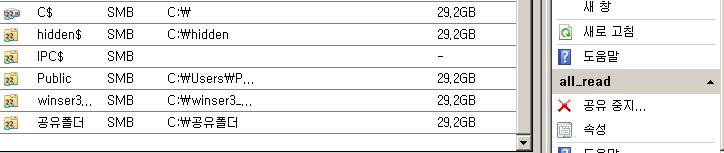

이미 공유가 디폴트로 되어있다.

WIN7 클라이언트로 가서

\ \원격이라는 뜻

다시 WINSER1으로 가서

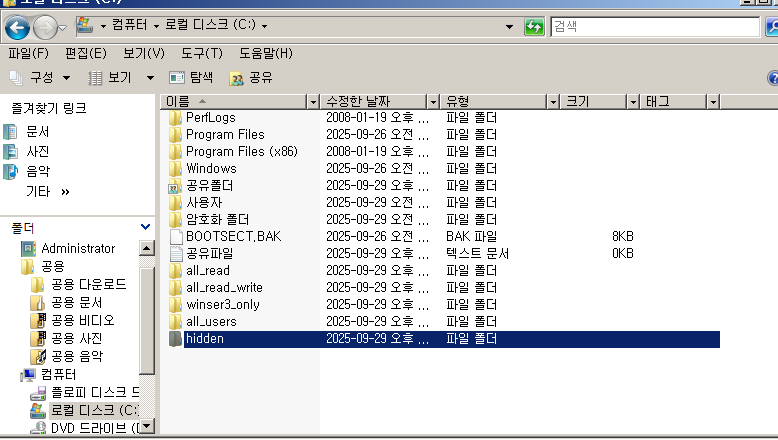

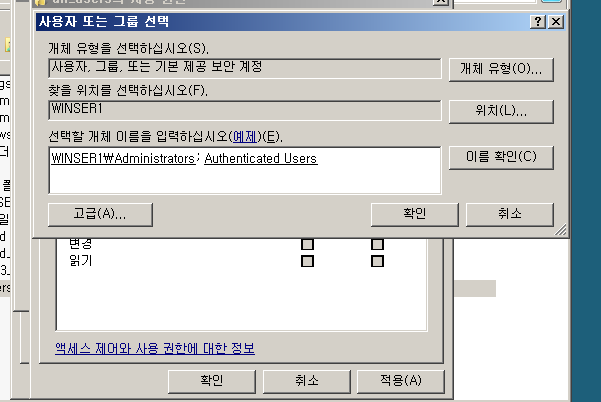

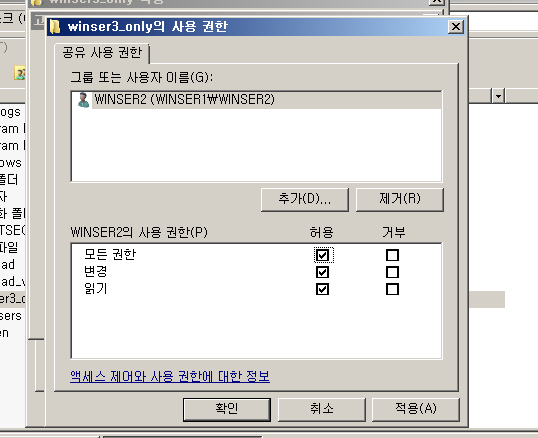

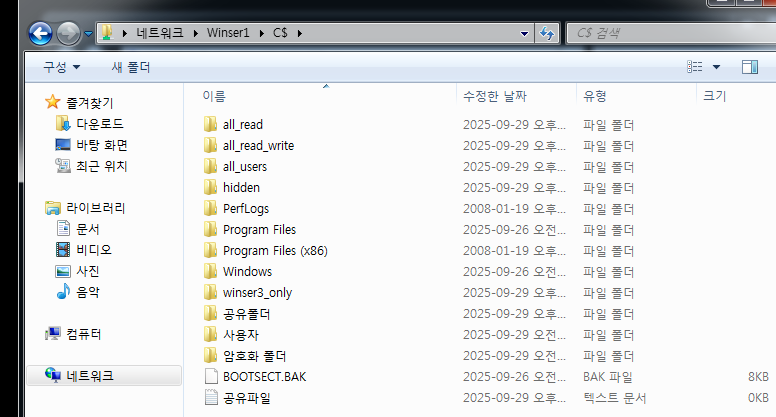

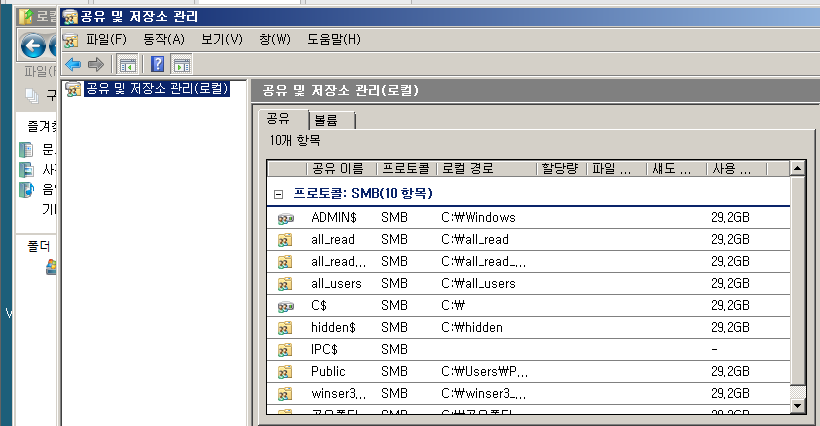

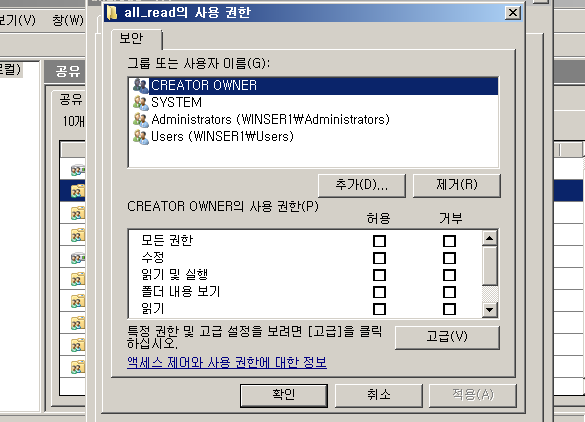

all_read, all_read_write, winser3_only, all_users, hidden 등 5개 폴더 생성

읽기만

읽기쓰기 모두

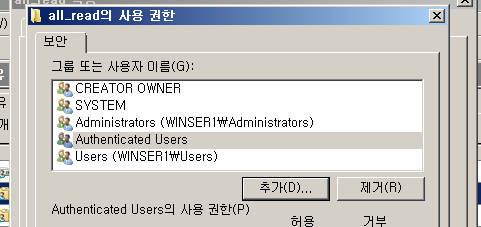

everyon을 제거 한 후

고급 -> 찾기 ->

Authenticated Users를 추가

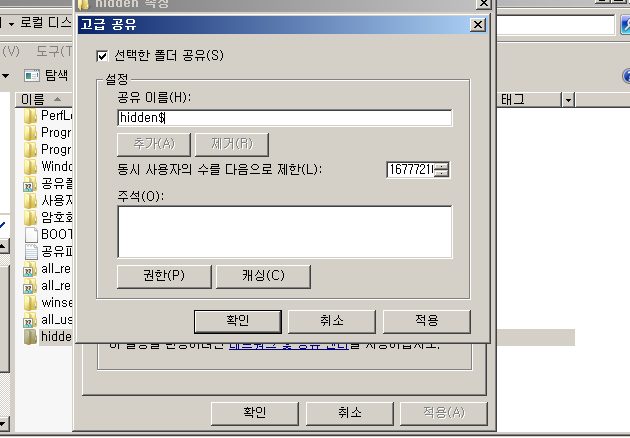

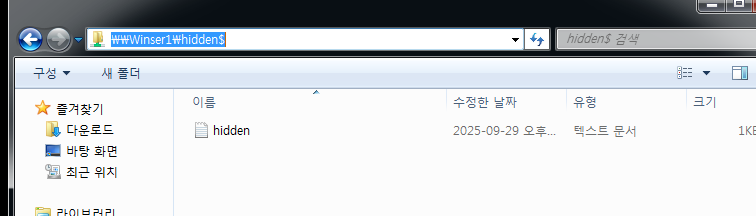

hidden 파일은 $를 붙여서

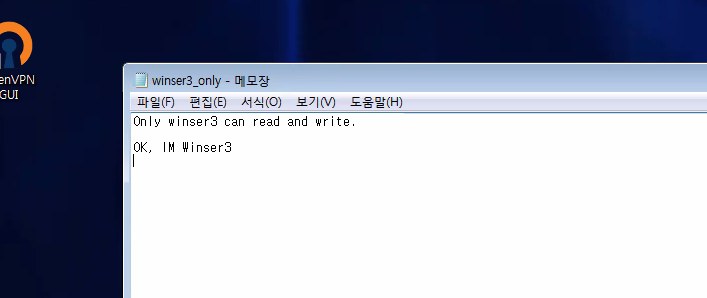

(WINSER3 사용자가 없는 관계로 WINSER2로 대체)

그리고 각각 폴더에 폴더명과 같은 이름의 텍스트 만들고 내용 넣어주기.

관리도구 -> 컴퓨터 관리 -> 공유 폴더

들어와있는 것을 확인

Windows 기본 공유 폴더 종류

ADMIN$

위치: C:\Windows

용도: 서버를 원격에서 관리할 때 사용.

접근 가능 그룹: Administrators, Backup Operators, Server Operators

C$

위치: C:\ (루트 디렉터리)

용도: 기본 공유 (드라이브 단위 원격 접근)

접근 가능 그룹: Administrators, Backup Operators, Server Operators

IPC$

용도: 원격 관리 시 프로세스 간 통신(IPC) 및 공유 리소스 확인에 사용.

특징: 기본 공유라서 삭제 불가.

Public

일반 사용자도 접근 가능한 공유 폴더.

네트워크를 통해 누구나 접속 가능.

✅ 정리하면:

ADMIN$ → 원격 관리용 (시스템 루트)

C$ → 드라이브 루트 기본 공유

IPC$ → 원격 관리/리소스 확인용 (삭제 불가)

Public → 일반 공유 폴더 (모든 사용자 접근 가능)

다시 이어서 실습

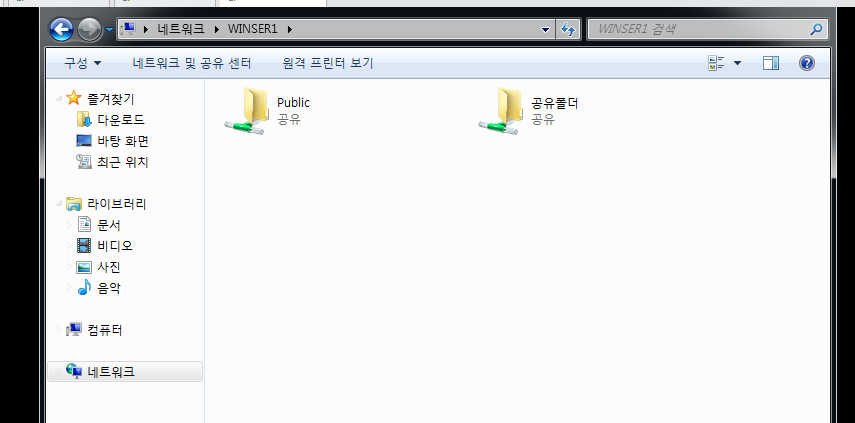

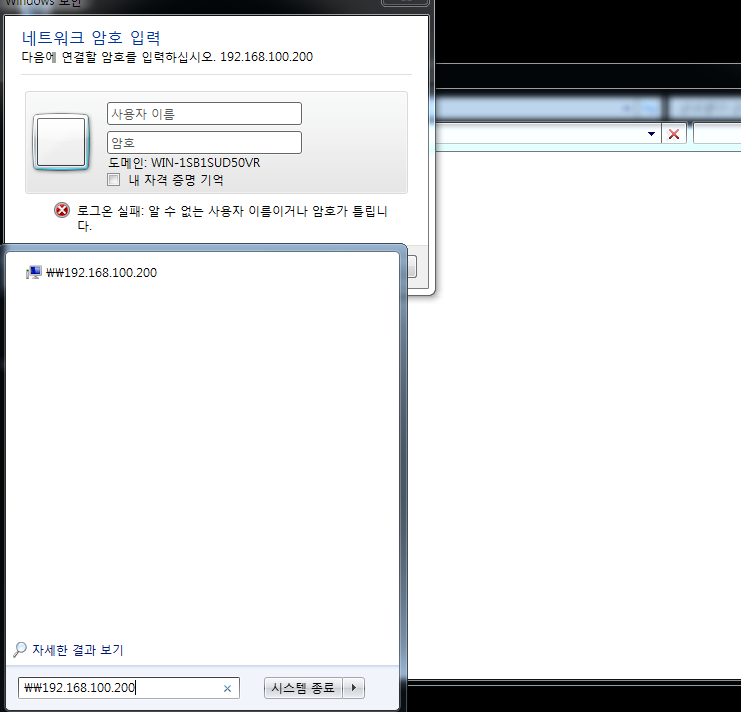

시작 -> \192.168.100.200

이렇게도 원격 접근이 가능함.

원격 접속

WINSER1에서 생성한 폴더 확인 가능

주소 뒤에 $을 붙이니 hidden 폴더 확인 가능

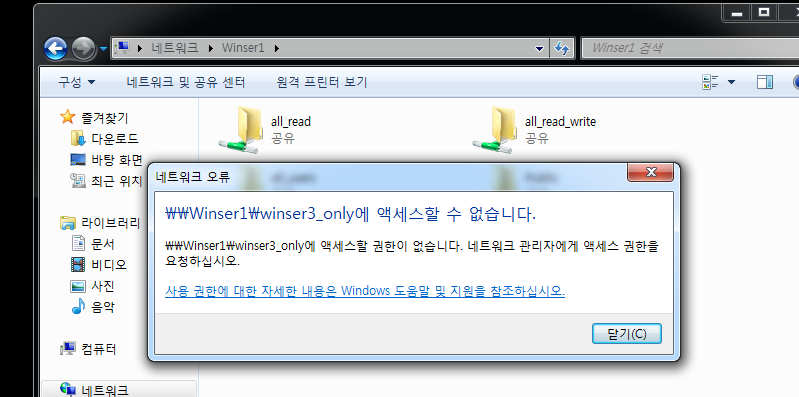

권한 설정에 따라 액세스 불가

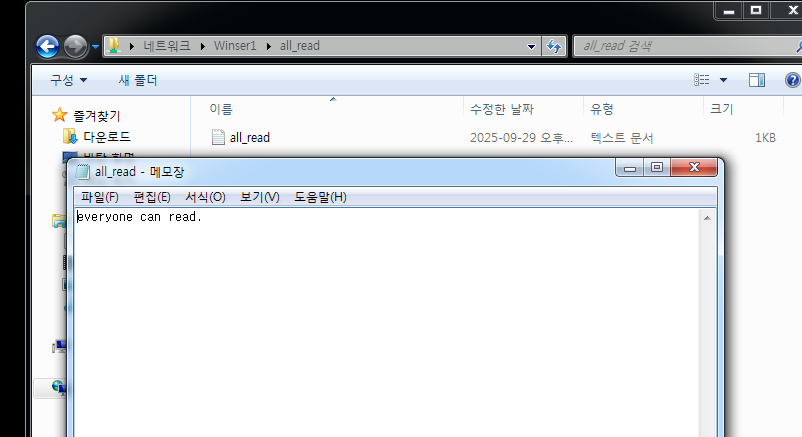

권한 설정에 따른 read 가능

hidden은 보이지 않음

역시 주소에 $을 붙어 검색하면 드러나는 것을 확인 가능.

net share

net view

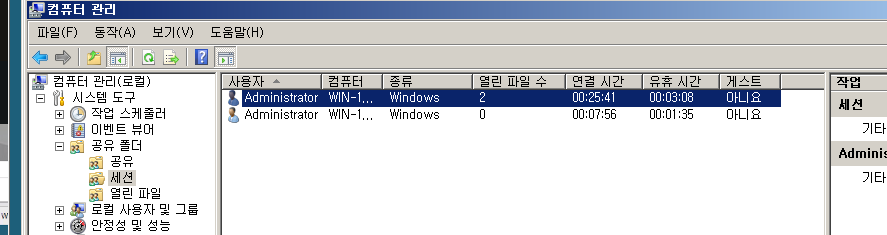

net session

다시 실습으로 돌아와

다시 WINSER1으로 전환

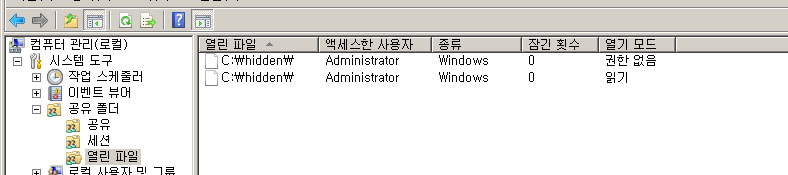

관리도구 -> 컴퓨터 관리 -> 공유 폴더 -> 세션에서

서버에서 클라이언트가 활동을 볼 수 있다.

관리도구 -> 공유 및 저장소 관리

에서도 볼 수 있다.

공유 중지, 속성 등에서도 관리할 수 있다.

속성 -> 권한으로 들어가면

1)권한->공유 권한, NTFS 권한를 볼 수 있다.

공유 => 네트워크를 통해 폴더에 액세스 하는 사용자에

대한 권한 설정

NTFS => 이 폴더에 로컬로 액세스하는 사용자의 대한 권한 설정

2)공유 -> 고급 -> 사용자 제한이 가능함.

공유 권한 ->

NTFS 권한 ->

everyone 이 없음 => 로컬로 접속하기 때문에

로컬에 있는 사용자만 있는 모습을 볼 수 있음.

인증된 사용자 추가

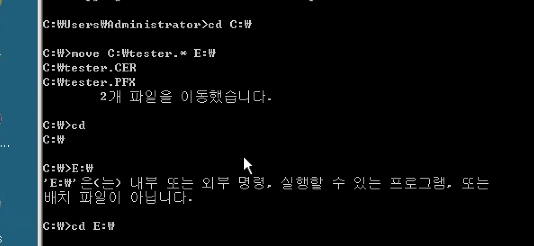

NTFS 권한 이동/복사 시 주의사항

1.같은 드라이브(C:) 내에서 이동/복사

기존 NTFS 권한이 그대로 유지됨.

2.다른 드라이브(D:, USB 등)로 이동/복사

원래의 NTFS 권한은 사라지고, 대상 드라이브/폴더의 권한을 상속받음.

따라서 의도하지 않게 권한이 변경될 수 있으므로 주의 필요.

✅ 정리하면:

동일 드라이브 이동 → 권한 유지

다른 드라이브 이동 → 권한 상속 변경

WIN7 클라이언트에 가서

winser3 사용자 생성

그리고 사용자 전환

읽을 수 있어짐.????

근데 쓸 수는 없다.

도메인 서버와 로컬 서버간의 이름만 같다고 해서

ntfs 권한 때문에 읽을 수 있는 것.

=> 윈도우즈 서버의 취약점

📌 정리본

1. 도메인 환경의 인증

모든 사용자는 PDC(Primary Domain Controller) 에서 인증.

Windows 7 같은 워크스테이션은 도메인에 속한 단말기(클라이언트) 역할만 수행.

보안 사이트(Naver 등)에서는:

MAC 주소, 로그인 시간대, 로그인 지역 등을 기반으로 정상/비정상 로그인을 판별.

2. 로컬 계정 vs 도메인 계정 (Windows 7 기준)

로컬 로그온: 해당 PC에 로컬 사용자 계정이 생성되어 있어야 함.

로컬에서 도메인 사용자를 직접 생성해도 도메인 리소스는 사용 불가.

도메인 사용자 계정은 반드시 도메인 서버(AD 서버) 에서 생성해야 함.

✅ 정리하면:

도메인 환경에서는 모든 인증은 도메인 서버(PDC)에서 처리.

로컬 PC에서는 로컬 사용자만 로그온 가능, 도메인 계정은 도메인 서버에서만 관리해야 함.

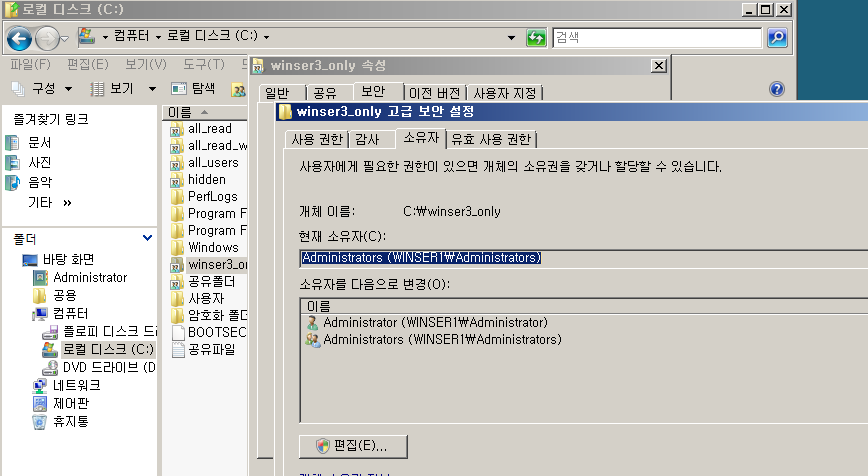

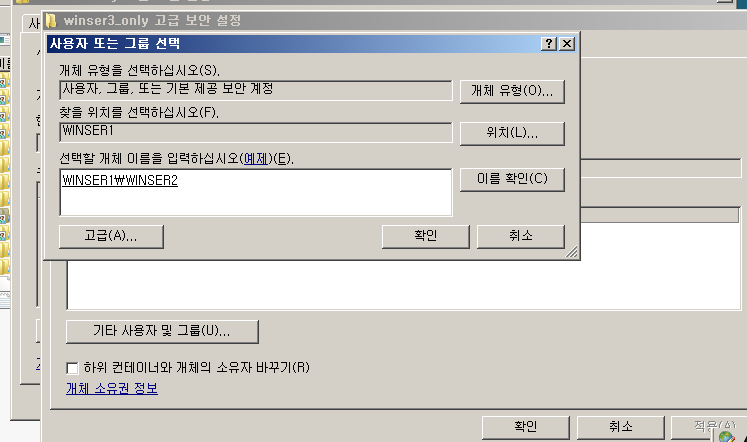

파일 소유권 변경

속성 -> 보안 -> 고급 -> 소유자

-> 편집 -> 기타 사용 및 그룹 -> 고급 -> 지금 찾기

-> winser2 선택

드라이브 매핑(Drive Mapping)

의미: 네트워크 공유(예: \server\share)를 로컬 드라이브 문자(예: Z:)로 연결.

절차: 공유 폴더 우클릭 → 드라이브 연결/매핑 → 드라이브 문자 선택 →(필요 시) 로그온 시 다시 연결 체크.

효과: 탐색기 ‘내 컴퓨터(이 PC)’에 항상 드라이브처럼 표시되어 편하게 사용.

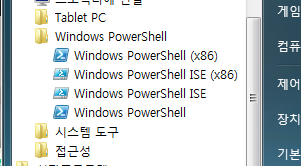

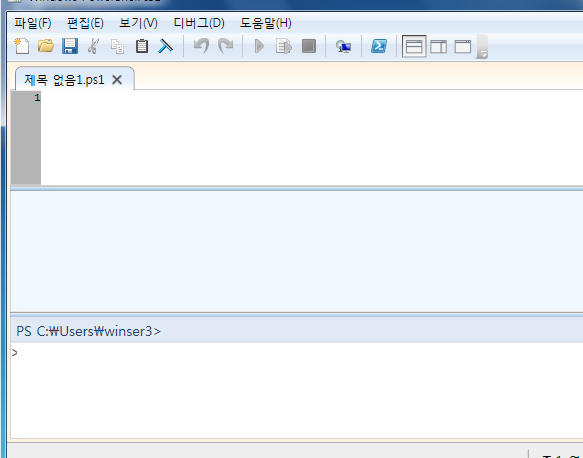

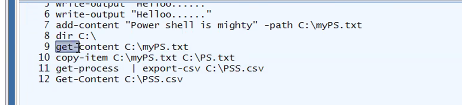

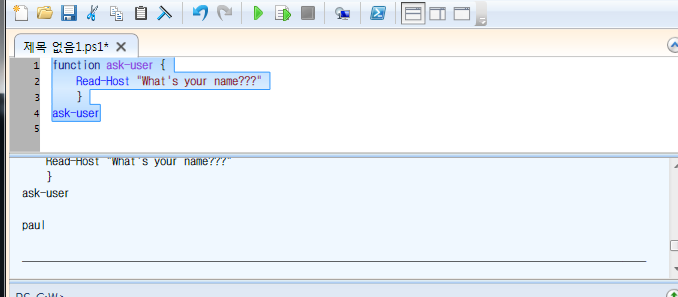

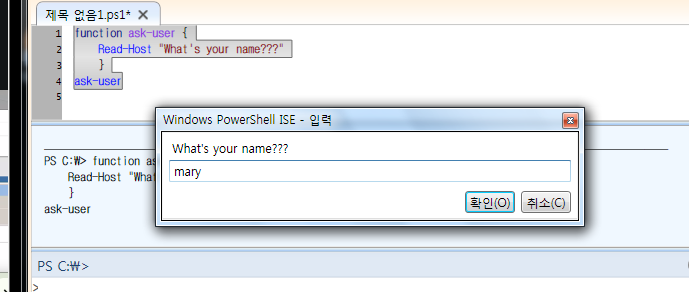

PowerShell 기본

역할: Windows Server 2008/Windows 7부터 제공되는 스크립트 기반 관리 쉘. 기존 명령 프롬프트보다 강력하며, VBScript/DOS 명령도 활용 가능.

Cmdlet: PowerShell의 내장 명령(예: Get-Process, Set-Item).

대소문자 구분 없음(case-insensitive).

형식: 동사-명사(Verb-Noun) 규칙.

콘솔 팁: PowerShell 창에서 Ctrl + 마우스 휠 또는 속성 → 글꼴로 글자 크기 조정 가능.

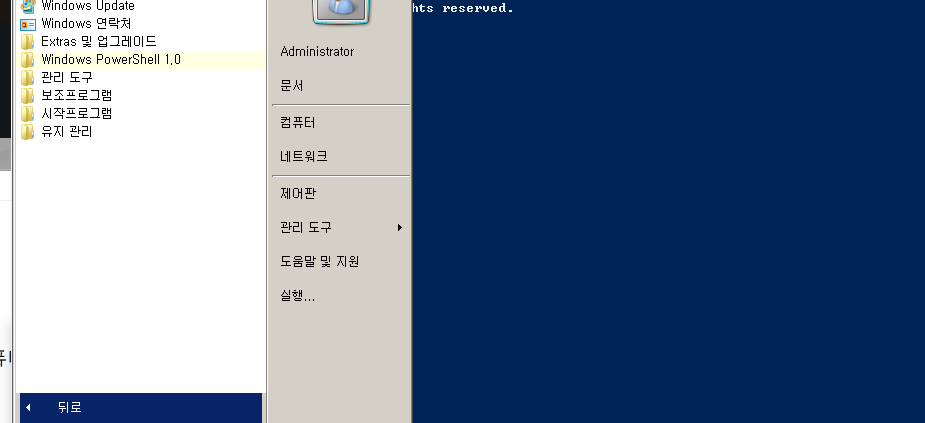

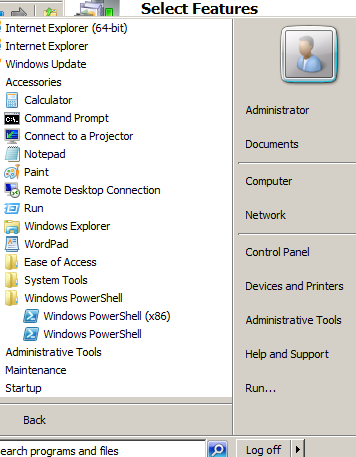

시작 -> 모든 프로그램 -> 보조 프로그램 -> Windows PowerShell

ISE 를 클릭하면

제일 밑에 명령어 입력하면 가운데 결과 출력

WINSER1으로 전환

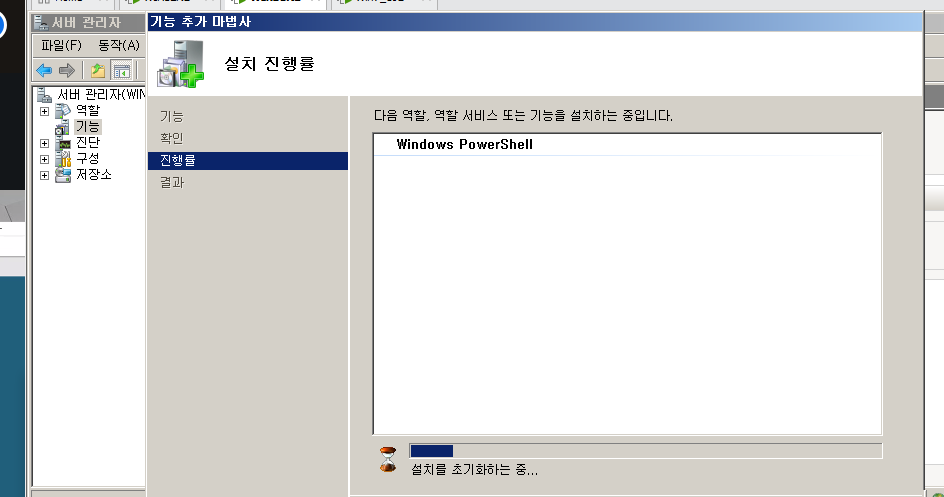

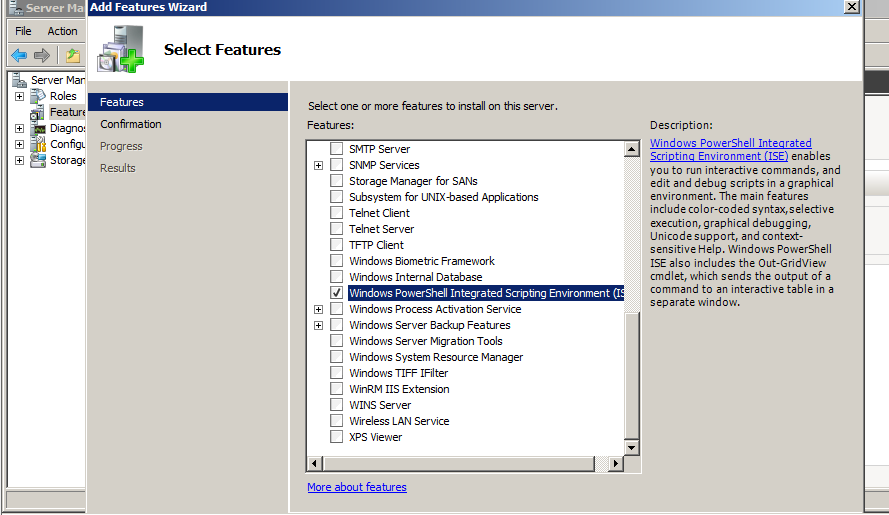

관리도구 -> 서버관리자 -> 기능 -> 기능추가 ->

파워쉘 -> 설치

홈으로 가보면 설치 완료된 것 확인

WINSER2(EN R2버전) 에서도 같이 환경세팅

ISE에 가서

다양한 명령들을 사용가능함.

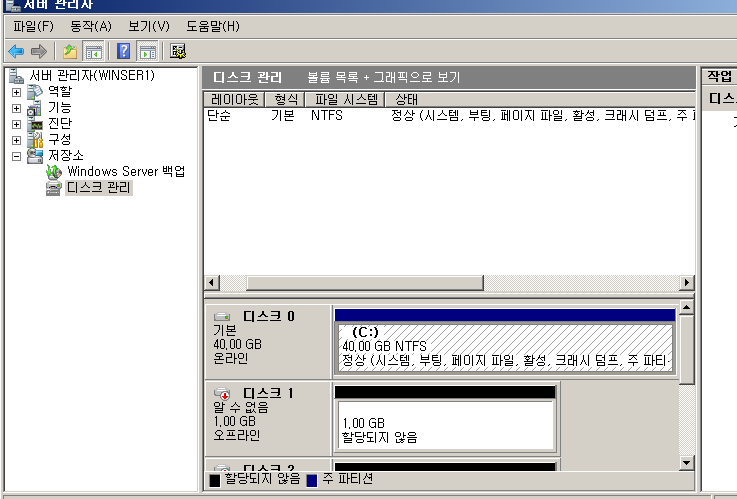

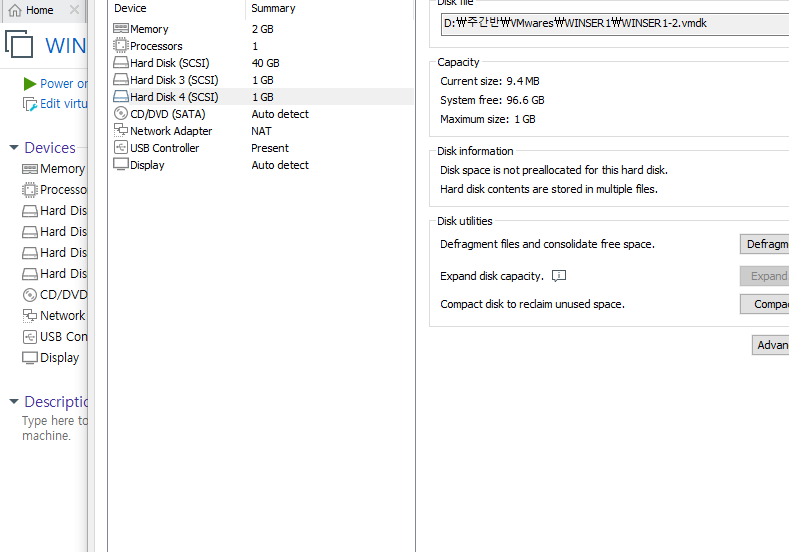

RAID와 LVM 실습

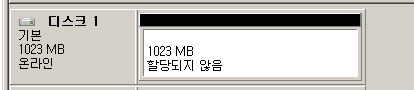

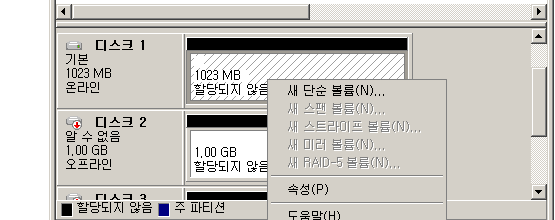

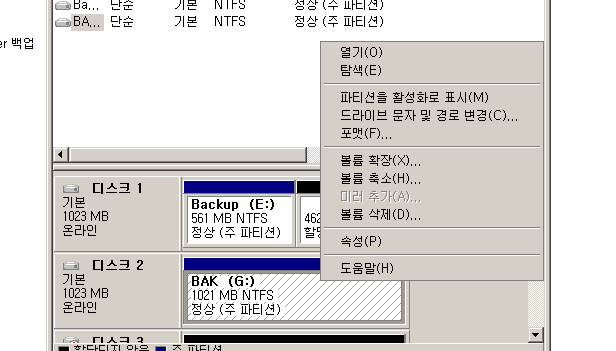

컴퓨터 -> 우클릭 -> 관리 -> 저장소 ->

디스크 관리

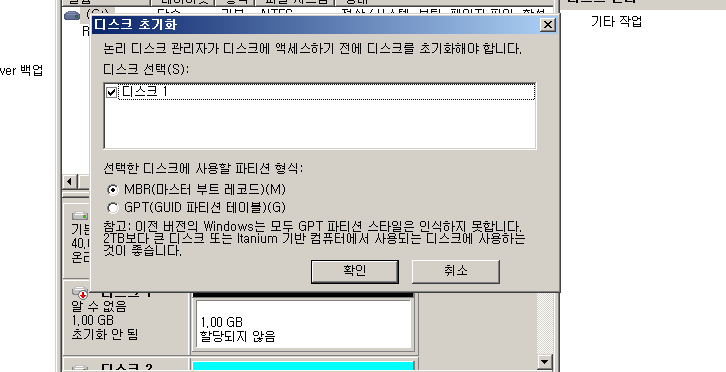

온라인 -> 디스크 초기화 -> 볼륨 생성 가능(온라인)

디스크(우클릭) -> 온라인

디스크(우클릭) -> 디스크 초기화

=> 온라인으로 변경 됨

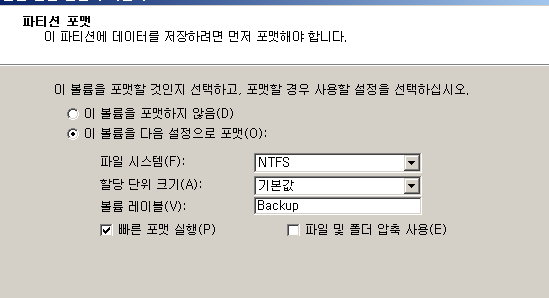

새 볼륨

(다시우클릭) -> 초기화

나머지 한개도 같은 설정

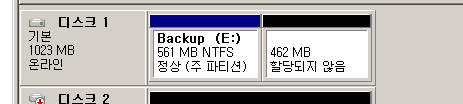

나중에 할당한 것을 볼륨 삭제하면 됨.

재 확장 가능

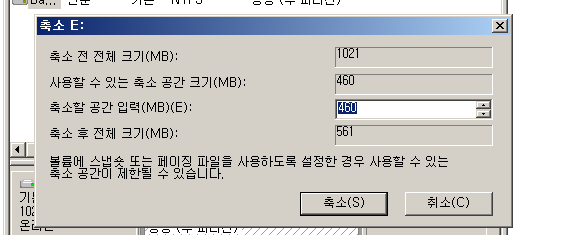

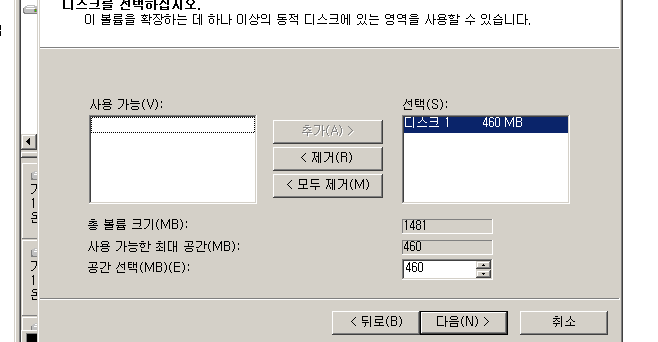

공간 설정 461-> 460

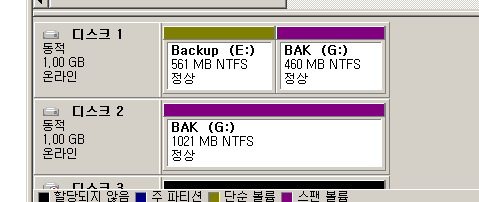

마침

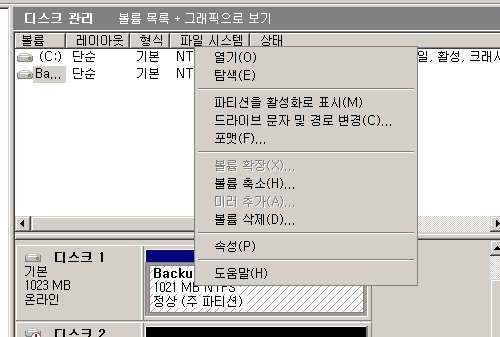

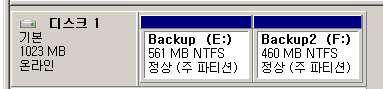

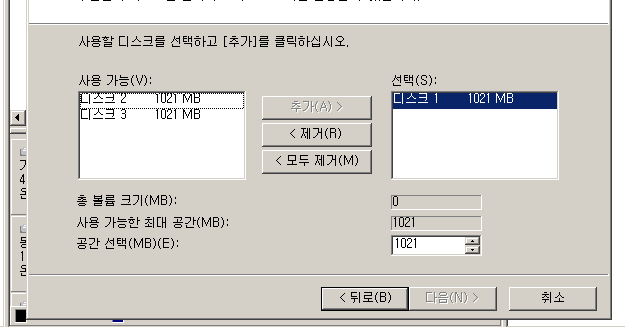

디스크 2에 1의 남은 부분을 합쳐볼려고한다.

G => LVM 형성

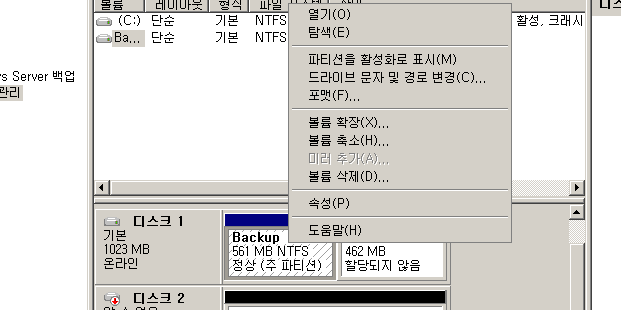

RAID

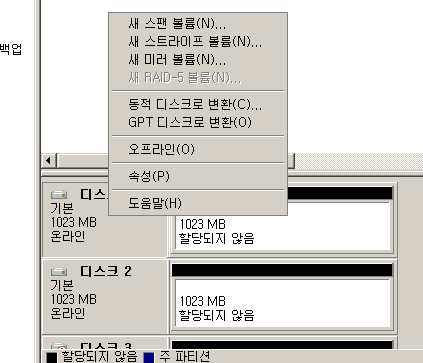

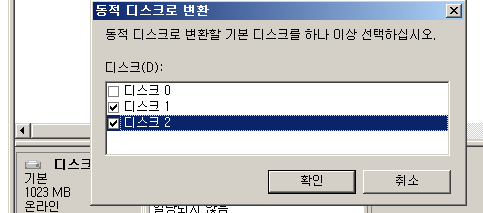

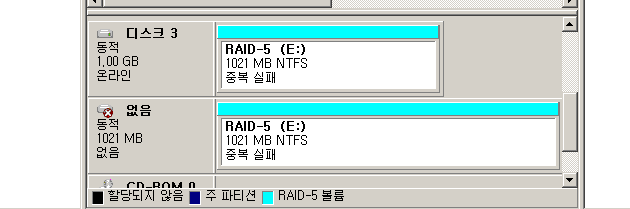

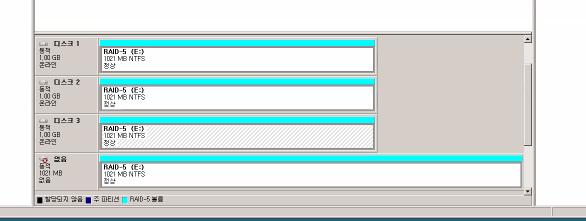

디스크 1,2 동적 디스크로 변환 => RAID는 동적 디스크로 가능하기 때문임.

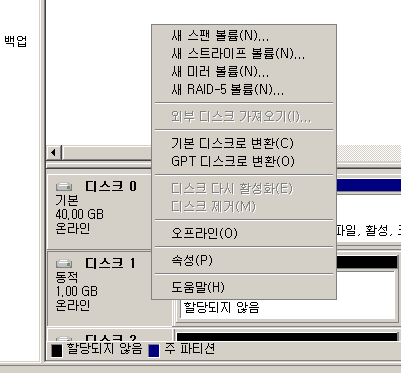

3도 동적으로 변환

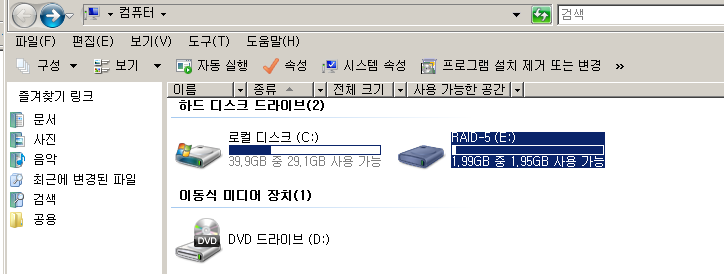

RAID5가 가능한 것을 볼 수 있다. (동적 디스크가 3개가 되었기 때문이다.)

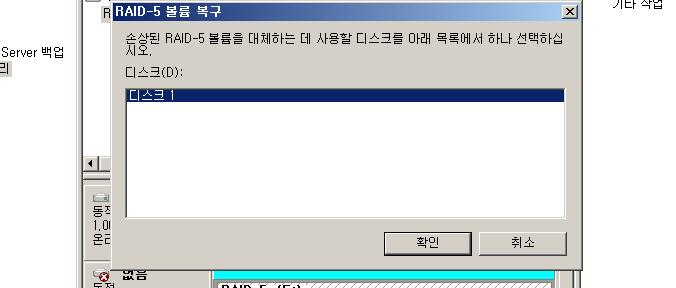

실습을 위해 HDD 1개 제거

로그인해서 확인한 후

재추가 하고 다시 로그온

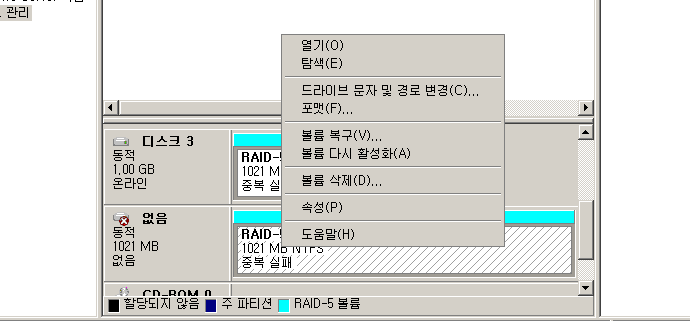

볼륨복구

디스크1 == 새로 다시 추가한 디스크

정상 복원 된 것을 볼 수 있음.