이번 글에서는 컨테이너 이미지의 보안 취약점을 식별하고 관리하는 방법에 대해 소개하겠습니다. 특히, Aqua Security에서 개발한 Trivy라는 도구를 사용하여 CVE(Common Vulnerabilities and Exposures) 스캔을 어떻게 수행하는지에 대해 다룰 것입니다.

CVE란 무엇입니까?

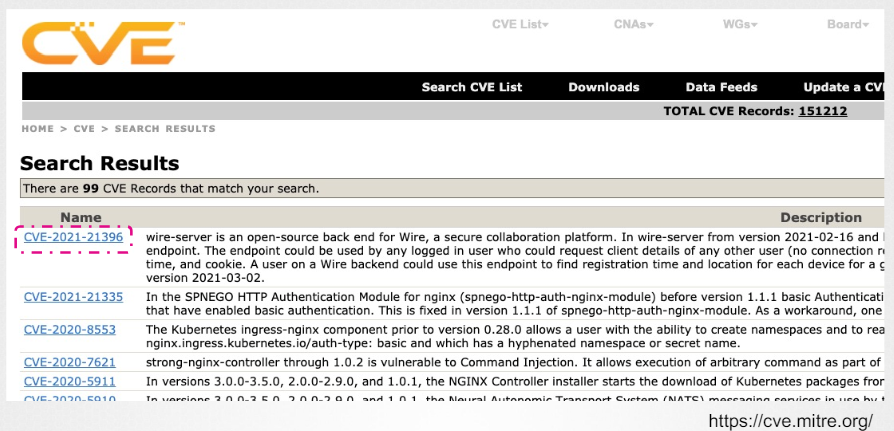

CVE는 공개적으로 알려진 컴퓨터 보안 취약점 리스트입니다. 이 취약점은 소프트웨어나 하드웨어에서 발생할 수 있는 잠재적인 보안 문제를 식별하고, 각 취약점에 고유한 식별자가 할당됩니다. CVE는 전세계적으로 공유되어 모든 조직이 취약점에 대해 인식하고 대응할 수 있도록 돕습니다.

컨테이너 이미지의 취약점 관리의 중요성

현대의 개발과 배포 환경에서는 컨테이너화된 애플리케이션의 사용이 늘어나고 있습니다. 이러한 컨테이너 이미지는 매우 효율적이고 유연하지만, 취약점이 발생할 가능성도 높습니다. 따라서 보안 취약점을 주기적으로 감지하고 해결하는 것은 매우 중요합니다.

Trivy: 강력한 컨테이너 이미지 취약점 스캐너

Trivy는 Aqua Security에서 개발한 오픈 소스 도구로, 컨테이너 이미지에서 취약점을 식별하고 관리하는 데 사용됩니다. 이 도구는 다음과 같은 주요 기능을 제공합니다.

- 간편한 설치와 사용: Trivy는 간단한 명령어를 통해 쉽게 설치하고 실행할 수 있습니다. Docker나 Kubernetes와 같은 환경에서도 잘 통합됩니다.

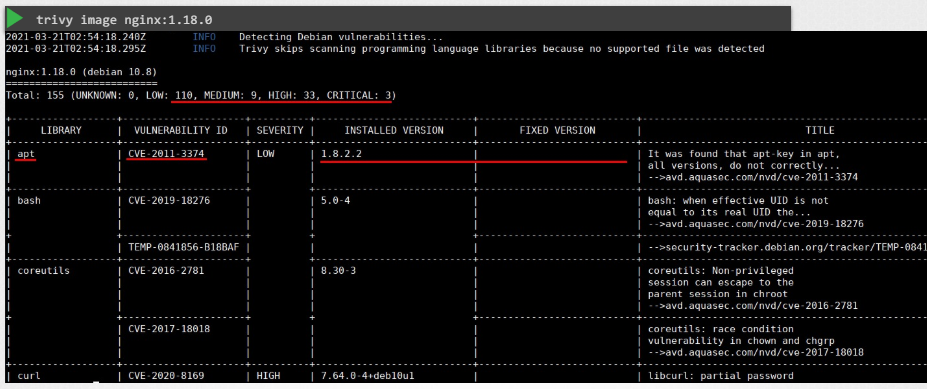

- 취약점 스캔 및 보고: Trivy를 사용하면 특정 컨테이너 이미지에서 발견된 모든 취약점을 신속하게 검색하고 보고할 수 있습니다. 이는 개발자나 운영팀이 이미지를 사용하기 전에 신속하게 취약점을 확인할 수 있게 도와줍니다.

- CVE 데이터베이스와의 통합: Trivy는 CVE 데이터베이스와 통합되어, 알려진 취약점에 대한 최신 정보를 제공합니다. 따라서 신뢰할 수 있는 데이터를 기반으로 취약점을 관리할 수 있습니다.

Trivy를 이용한 CVE 스캔 예시

Trivy를 사용하여 CVE 스캔을 실행하는 방법은 매우 간단합니다. 아래는 기본적인 사용 예시입니다:

# Docker 이미지에서 취약점 스캔하기

trivy image [이미지 이름]

# 예: nginx:1.14.2 이미지에서 취약점 스캔

trivy image nginx:1.14.2

이 명령을 실행하면 Trivy가 해당 이미지에서 발견된 모든 취약점을 분류하여 보고합니다. 결과에는 낮은, 중간, 높은 위험 등급으로 취약점을 표시하며, 필요에 따라 추가적인 필터링이 가능합니다.

마무리

컨테이너 환경에서 보안 취약점 관리는 필수적인 작업입니다. Trivy와 같은 도구를 이용하면 컨테이너 이미지의 취약점을 신속하게 식별하고 적절히 대응할 수 있습니다. 이를 통해 시스템의 보안성을 유지하고, 잠재적인 공격으로부터 방어할 수 있습니다.