네트워크 설정

연결파일 : /etc/sysconfig/network-scripts/ifcfg-* 파일

부트 프로세스 실습

현재 default target 확인

- systemctl get-default

다른 target으로 변경

- systemctl set-default - graphical.target/multi-user.target

target 전환

- systemctl isolate - graphical.target/multi-user.target

root password 변경

-

kernel 선택화면

-

아무키나 눌러서 카운트 해제

-

kernel 선택부분에서 e 를 눌러서 부트로더 화면으로 이동

-

방향키를 눌러 linux16 라인 끝에 rd.break를 작성하고 ctrl+x

-

swich_root 쉘 프롬프트에

-

mount -o rw,remount /sysroot

-

chroot /sysroot

-

passwd

-

touch /.autorelabel

-

ctrl+d 두번 해서 reboot

부트로더 ID/PASSWORD 설정

-

vi /etc/grub.d/00_header

-

G

-

o

-

cat << EOF

-

set superusers='ID'

-

password ID PW

-

EOF

-

:wq

부트로더 시간 20초로 설정

- vi /etc/default/grub

GRUB_TIMEOUT=20로 수정

-

:wq

-

grub2-mkconfig -o /boot/grub2/grub.cfg

======================================

스냅샷 초기화

가상 머신에 dvd 연결

-

umount /dev/cdrom (or /dev/sr0)

-

mkdir /media/cdrom

-

mount /dev/cdrom /media/cdrom

기존 repo 파일을 새로 생성한 backup 디렉토리에 이동 시켜놓고

-

cd /etc/yum.repos.d/

-

mkdir backup

-

mv C b/

dvd 와 인터넷을 통해서 다운을 받을 수 있도록 repo 파일 설정

인터넷 주소=>http://mirrors.kernel.org/centos/7/o#### s/x86_64/

로컬 주소 => file:///media/cdrom (dvd 마#### 운트 위치)

-

vi test.repo

-

[DVD]

-

name=dvd

-

baseurl=file:///media/cdrom

-

enabled=1

-

gpgcheck=0

-

[NET]

-

name=network

-

baseurl=http://mirrors.kernel.org/cent- os/7/os/x86_64

-

enabled=1

-

gpgcheck=0

-

:wq

- yum repolist all

zsh 패키지를 rpm 명령어를 통해서 설치

- rpm -Uvh /media/cdrom/Pakages/zsh-xxxxxxxxxx.rpm

zsh 패키지를 rpm 명령어를 통해서 삭제

- rpm -e zsh

ksh 패키지를 yum 명령어를 통해서 설치(한번에 설치까지)

- yum -y install ksh

zsh 패키지를 yum 명령어를 통해서 설치(ISO 이미지의 .rpm 파일을 통해서)

- yum localinstall /media/cdrom/Packages/zsh-xxxxxxx.rpm

ksh 패키지를 yum 명령어를 통해서 삭제(한번에 삭제)

- yum -y remove ksh

그룹 패키지 리스트 확인

- yum groups list

Security Tools 패키지 정보 확인

- yum groups info "Security Tools"

Security Tools 그룹 패키지 설치

- yum groups install "Security Tools"

Security Tools 그룹 패키지 삭제

- yum groups remove "Security Tools"

패키지 설치 로그를 확인

- less /var/log/yum.log

/etc/ssh 디렉토리가 어떤 패키지로 인해서 생성된 것인지 확인하시오.

-

rpm -qf /etc/ssh

-

yum provides /etc/ssh

해당 패키지로 인해서 생성된 설정 파일 확인

- rpm -qc openssh

해당 패키지로 인해서 생성된 문서 파일 확인

- rpm -qd openssh

해당 패키지에 대한 정보를 확인하시오.

- rpm -qi openssh

======================================

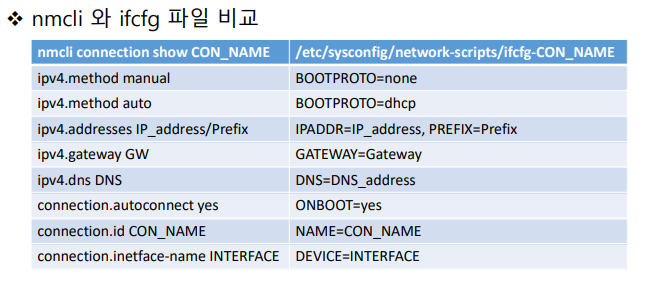

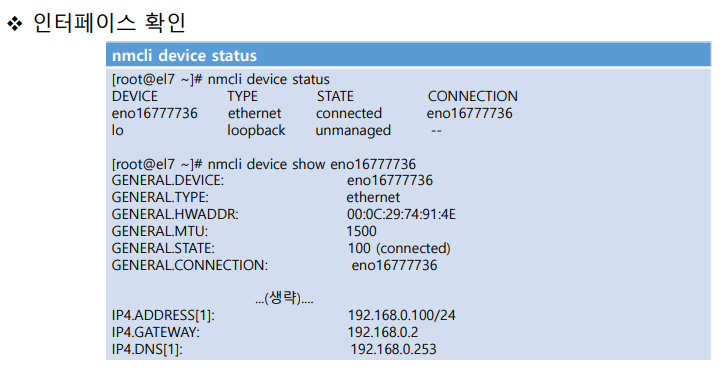

네트워크 관리 명령어 정리

-

nmcli device : device 종류를 볼 수 있음.

-

nmcli connection show : connection 종류를 볼 수 있음

-

nmcli con show "con-name" : connection의 자세한 정보

-

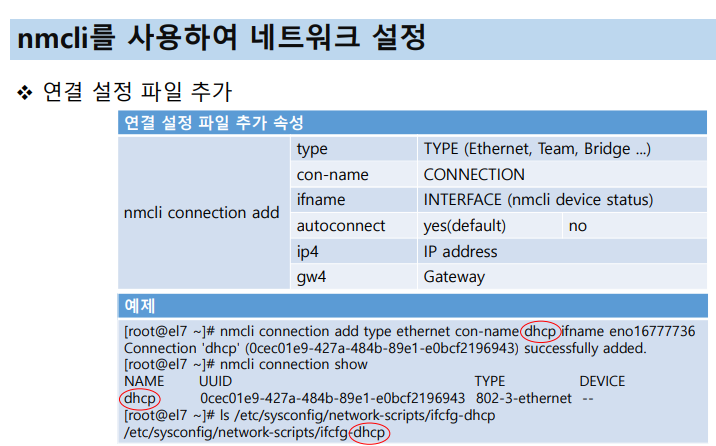

nmcli con add con-name "connection 이름" ifname 물리 장치 type ethernet autoconnetion yes => dhcp 설정

-

nmcli con add con-name "connection 이름" ifname 물리 장치 type ethernet autoconnetion yes ip4 "xxx.xxx.xxx.xxx/xx" gw4 "xxx.xxx.xxx.xxx" => 고정 아이피 설정

-

nmcli con reload

-

nmcli con up "connection 이름"

-

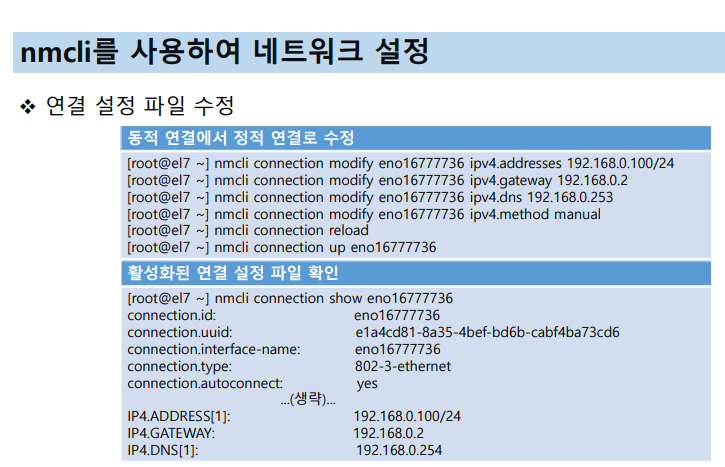

dhcp => 고정 아이피로 수정 한다고 했을 때

-

nmcli con mod dhcp(con-name) ipv4.addresses "할당 아이피주소/프리픽스" ipv4.gateway "게이트웨이주소" ipv4.method manual connection.id 바꿀 con-name connection.interface-name (new device)

네트워크 실습

초기 설정으로 초기화

현재 IP 주소를 2가지 방법으로 확인해보시오.

-

ifconfig

-

ip addr

add로 연결 생성

-

dhcp => 유동IP

-

nmcli con add con-name dhcp ifname enp0s9 type ethernet autoconnect yes

nmcli con reload -

nmcli con

-

static1 => ip : 192.168.56.200/24, gw : 192.168.56.1

-

nmcli con add con-name static1 ifname enp0s9 type ethernet ip4 192.168.56.200/24 gw4 192.168.56.1

-

nmcli con reload

-

nmcli con

modify 로 연결 수정

-

dhcp 연결을 static 으로 이름 변경 후

-

192.168.56.100으로 고정 아이피 설정

-

192.168.56.30 주소 추가

-

8.8.8.8 dns 설정

-

자동 연결 안되도록 수정

-

method maual 로 설정 후 네트워크 연결 확인

-

nmcli con mod dhcp connection.id static ipv4.addresses 192.168.56.100/24 ipv4.gateway 192.168.56.1 +ipv4.addresses 192.168.56.30/24 ipv4.dns 8.8.8.8 connection.autoconnect no ipv4.method manual

-

nmcli con reload

-

nmcli con show static

192.168.56.100 주소를 제거하시오.

-

nmcli con mod static -ipv4.addresses 192.168.56.100/24

-

nmcli con reload

-

nmcli con show static

hostname을 bitec1으로 설정

-

hostname

-

hostnamectl set-hostname bitec1

-

exit

======================================================================

firewalld

firewall-cmd

--state : firewalld 실행 상태 확인

--get-default-zone : 현재 기본 영역 표시

--set-default-zone [zone] : 기본 영역 설정

--get-zones : 사용가능한 모든 영역 나열

--get-services : 사용가능한 모든 서비스 나열

--get-active-zones : 현재 사용중인 모든 영역과 인터페이스 및 소스정보 나열

--add-source=[ip주소] --zone=[zone] : 출발지 주소 규칙 추가

=> '--zone' 옵션을 통해 zone 지정해주지 않으면 자동으로 기본영역에 추가

--remove-source=[ip주소] : IP 주소를 지정된 영역에서 제거

--add-interface=[ifname] --zone=[zone] : 특정 영역에 interface 연결 추가

--change-interface=[ifname] --zone=[zone] : 영역에 연결된 interface 변경

--list-all --zone=[zone] : 영역에 구성된 모든 인터페이스, 소스, 서비스, 포트 나열

--add-service=[service] --zone=[zone] : 해당 서비스 트래픽 허용

--add-port=[port|protocol] --zone=[zone] : 해당 포트나 프로토콜 트래픽 허용

- --permanent : 해당 옵션을 사용하지 않으면 현재 설정이 변경되며 영구설정은 지정이 안됨.

--reload : 런타임 구성 삭제, 영구 구성 적용

--runtime-to-permanent : 실행중 설정을 영구 설정으로 변경

firewalld 실습

home zone에 다음 사항 추가 영구설정

포트 번호

111/tcp, 2049/udp, 20048/tcp

- firewall-cmd --add-port={111/tcp,2049/udp,20048/tcp} --permanent --zone=home

프로토콜

ICMP

- firewall-cmd --add-protocol=ICMP --permanent --zone=home

IP 주소

192.168.56.240

- firewall-cmd --add-source=192.168.56.240 --permanent --zone=home

서비스

-

nfs

-

firewall-cmd --add-service=nfs --permanent --zone=home

home zone 상태 확인

- firewall-cmd --list-all --zone=home --permanent

home zone 을 default-zone 으로 설정

-

firewall-cmd --set-default-zone=home

-

firewall-cmd --reload

192.168.56.240 주소 제거 후에

-

firewall-cmd --remove-source=192.168.56.240 --permanent

-

firewall-cmd --reload

192.168.56.100 주소 추가 (--zone 없이 추가해볼 것)

-

firewall-cmd --add-source=192.168.56.100

-

firewall-cmd --list-all

home zone ip address 확인

- firewall-cmd --list-sources

본 컴퓨터에서 http://192.168.56.101/index.html 을 했을 경우 this is centos 라고 출력 되도록 하시오.

-

systemctl status httpd

-

systemctl start httpd

-

echo "this is centos" > /var/www/html/index.html

-

firewall-cmd --add-service=http --permanent

firewall-cmd --reload

================================================================================================