1. Woodstock 1.

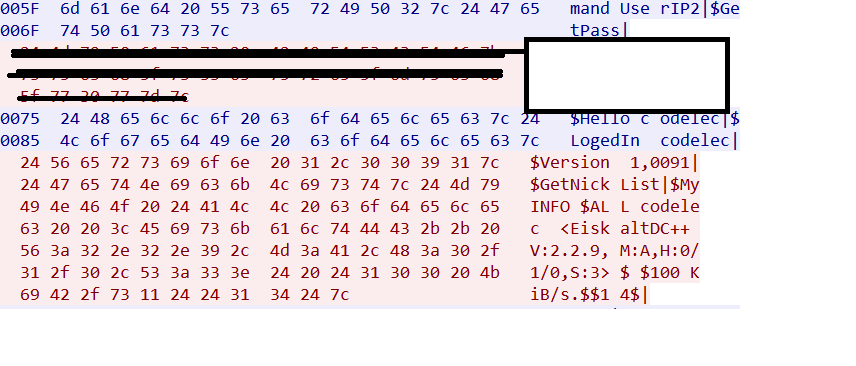

패킷도 몇 개 없다.

Conversation 분석해보면, 답이 있다.

Stream도 2개밖에 없다.

2. 우리의 제일 귀여운 스테고 사우러스를 감상해봐.

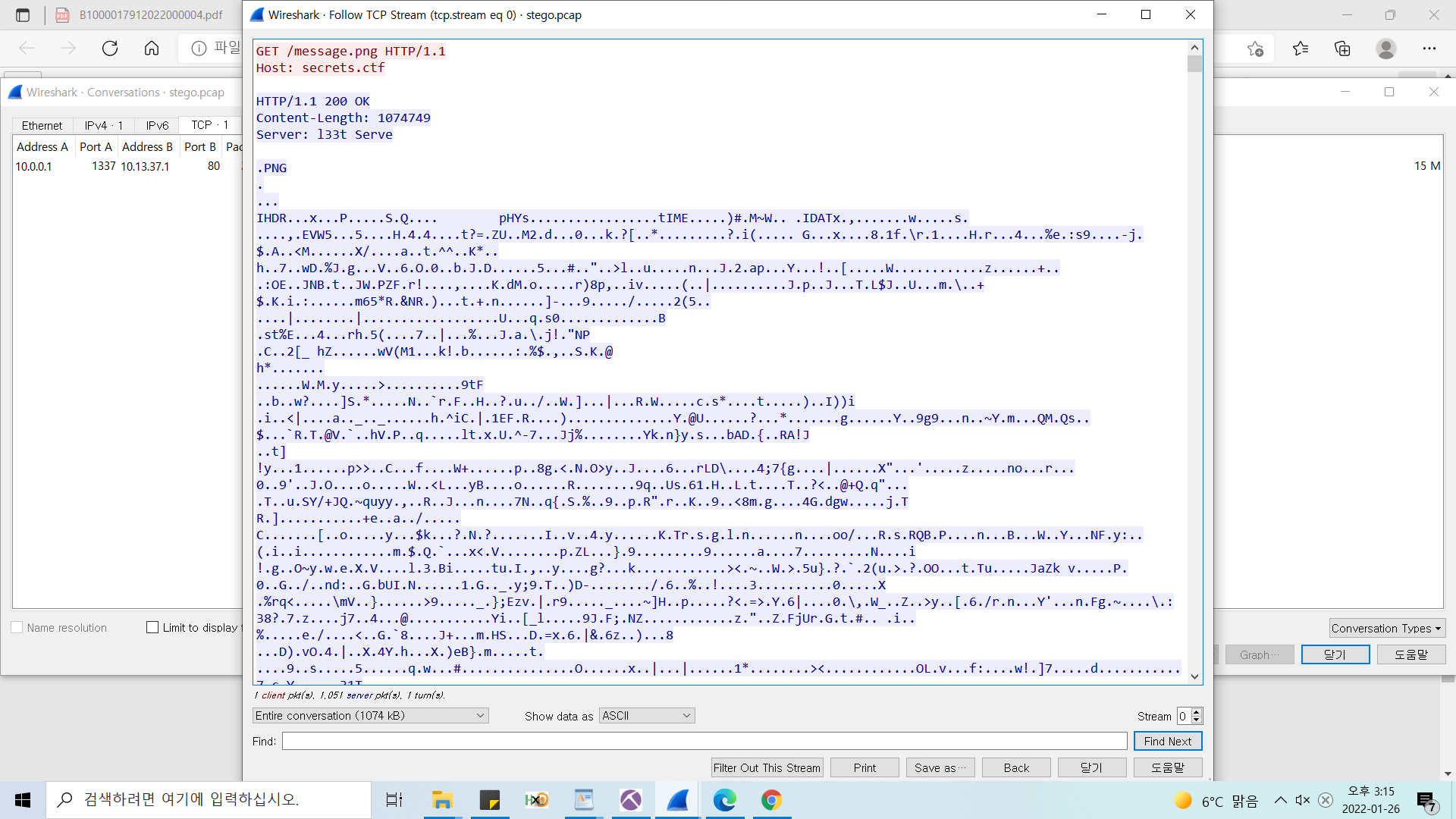

Conversation을 분석하던 중, PNG를 발견하고 카빙을 진행했다.

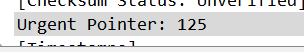

그런데, 사진만을 얻을 수 있었고, 스테가노그래피 혹은 은닉된 파일이 포함 여부를 각각 스테가노디코더, Winhex로 진행해봤지만 소득이 없었다. 그러다가 Urgent Pointer에 값이 있는 것을 확인했고, ASCII 변환으로 찾았다.

이 문제를 풀면서 느낀게, 좀 더 구조에 대한 공부가 필요하다고 느꼈다.

3. 때로는 정답이 바로 나타나지만

이거 진짜 좀 Eva 였다. 패킷 사이즈 엄청 근데 그 중에 Base64 문자열이 있다. 근데 이게 너무 커서 로딩이 한참걸려서 확인이 물리적으로 불가능했다.

아무튼 찾아서 문자열 Decode하면 답.

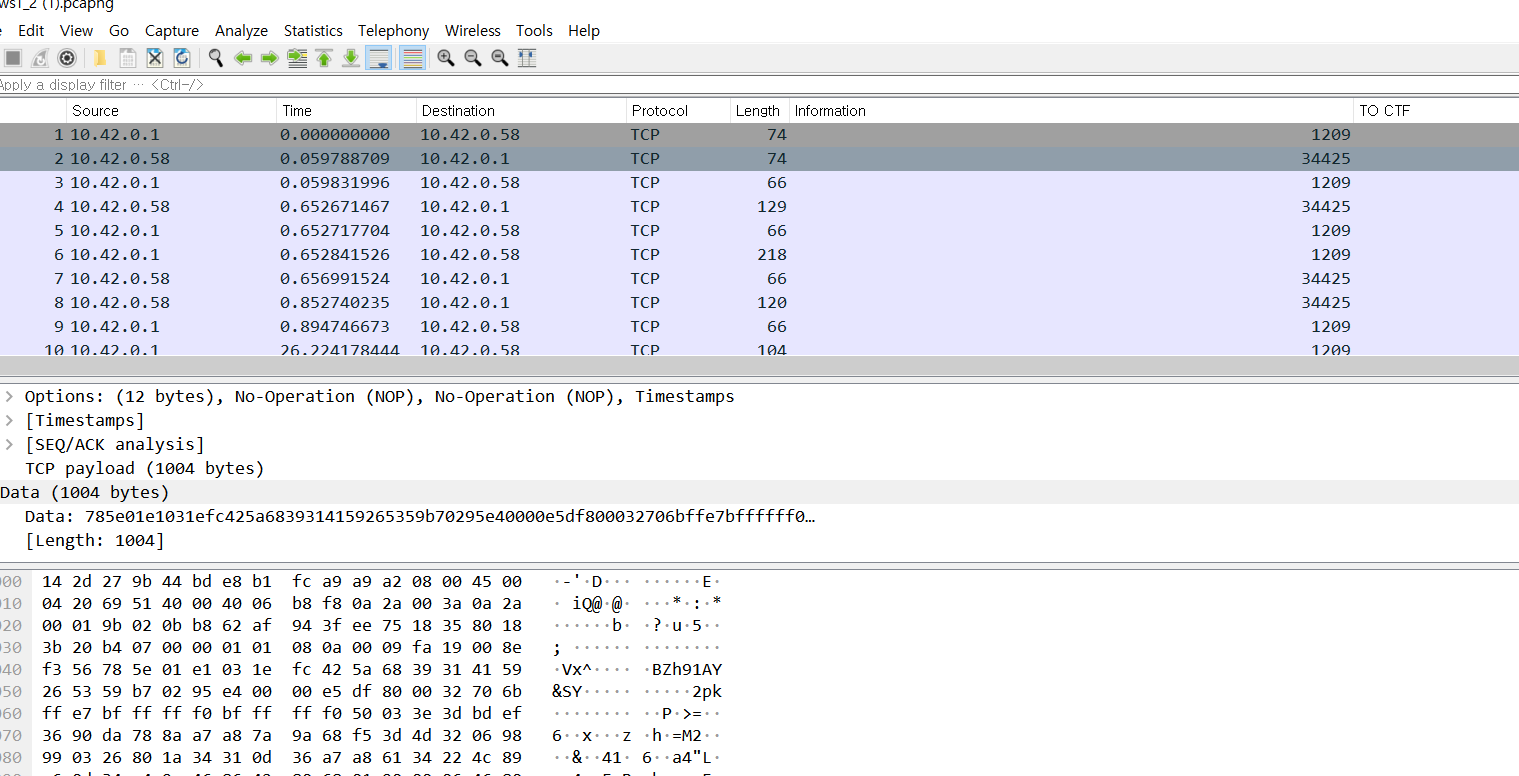

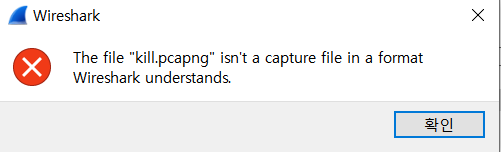

4. 살인을 확인할 수 있습니까?

pcapng파일을 준다. 그럼 열어보자.

근데 안 열린다.

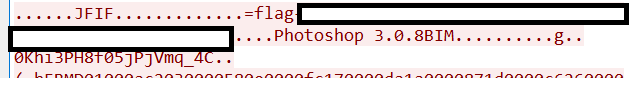

그래서 HxD로 열어봤다.

Signature가 오류가 있다. 그래서 복구해줬다.

-

Pcap : D4 C3 B2 A1

-

Pcapng : 0A 0D 0D 0A

-

이건 https://f00l.de/pcapfix/ 로 자동 복구를 수행할 수도 있다.

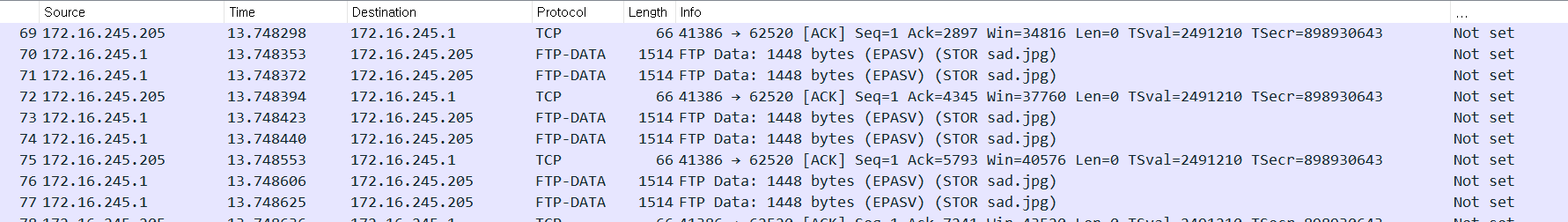

열어보면, FTP로 파일을 주고 받았음을 확인할 수 있다.

그래서 Conversation으로 일단 한 개 씩 분석해봤다.

flag를 찾았다.

출처 : https://www.kyobobook.co.kr/product/detailViewKor.laf?ejkGb=KOR&mallGb=KOR&barcode=9791196058432

ctf-d.com