[1]. 단방향 암호화

단방향 암호화는 평문을 암호화 할 수 는 있지만 암호화된 문자를 다시 평문으로 복호화가 불가능한 방식이다. 주로 해시 알고리즘을 이용하여 단방향 암호화를 구현한다. 단방향 암호화를 사용하는 주된 이유는

메시지 또는 파일의 무결성(integrity)을 보장하기 위해서다. 원본의 값이 1bit라도 달라지게 된다면, 해시 알고리즘을 통과한 후의 해시값은 매우 높은 확률로 달라진다. 이를 통해 메시지나 파일의 원본 여부를 파악할 수 있다.

해시의 무결성 보장하는 특징을 이용하여 저자 서명, 파일 또는 데어티의 식별자, 사용자의 비밀번호, 블록체인 등에서 활용되고 있다. 대표적인 해시 알고리즘으로는 MD5, SHA 등이 있다.

✅. 단방향 암호화의 한계

해시 알고리즘은 동일한 평문에 대하여 항상 동일 해시값을 갖는다. 따라서 특정 해시 알고리즘에 대해 특정 평문이 어떤 해시값을 갖는 지 알 수 있다. 이런 특징을 이용하여 해시 함수의 해시 값들을 대량으로 정리한 테이블이 존재하는데, 이를 레인보우 테이블이라 부른다.

그리고 레인보우 테이블을 이용해 사용자의 정보를 해킹하는 공격을 레인보우 공격이라고 한다.

또한 해시 함수는 본래 데이털를 빠르게 검색하기 위해서 탄생됐다. 하지만 이러한 해시 함수의 빠른 처리 속도는 공격자에게 오히려 장점으로 작용된다. 공격자는 매우 빠른 속도로 임의의 문자열의 해시값과 해킹할 대상의 해시값을 비교해 대상자를 공격할 수 있다. (MD5를 사용한 경우 일반적인 장비를 이용하여 1초당 56억 개의 해시값 비교할 수 있다)

✅. 솔팅(Salting) & 키 스트레칭(key Stretching)

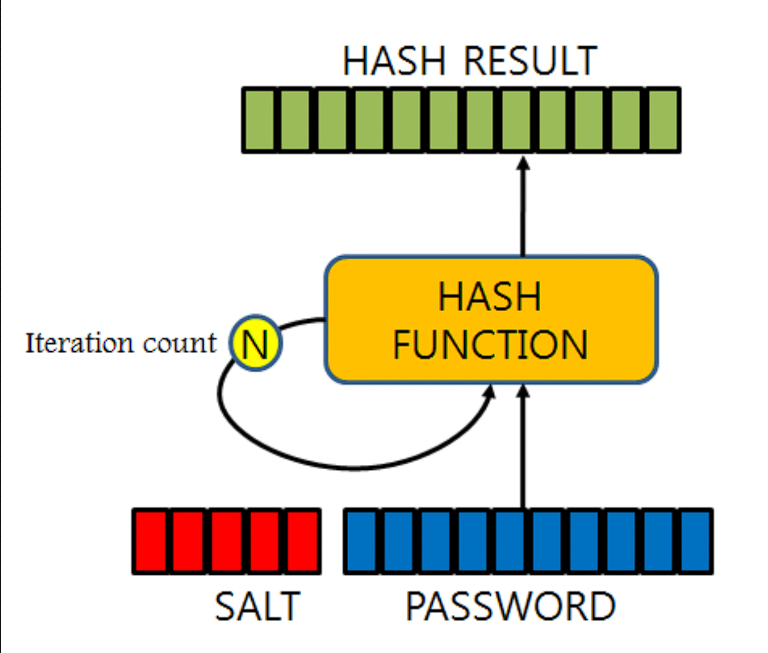

솔팅(salting)

솔팅은 단방향 해시로 암호화를 진행할 시, 본래 데이터에 추가 랜덤 데이터를 더하여 암호화를 진행하는 방식이다. 추가 데이터가 포함 되었기 때문에 원래 데이터의 해시값에서 달라진다.

키 스트레칭(Key Streting)

단방향 해시값을 계산 한 후 그 해시값을 해시하고 또 이를 반복하는 방식이다. 최근에는 일반적인 장비로 1초에 50억 개 이상의 해시값을 비교할 수 있지만, 키 스트레칭을 적용하여 동일한 장비에서 1초에 5번 가량 비교할 수 있따. GPU를 사용하더라도 수백에서 수천 번 정도만 비교할 수 있다.

[2]. Bcrypt

✅. Salting & Key Stretching

단방향 암호화에 사용되는 해시 알고리즘은 동일한 평문에 대해 항상 동일 해시값을 갖는다.

따라서 특정 해시 알고리즘에 대하여 특정 평문이 어떤 해시값을 갖는지 알 수 있다.

또한 해시 함수는 본래 신속히 데이터를 검색하기 위해 탄생됐다. 따라서 공격자는 매우 빠른 속도로 임의의 문자열의 해시값과 해킹할 대상의 해시값을 비교하여 대상자를 공격할 수 있다.

이러한 문제를 보안하기 위해 단방향 암호화를 진행할 때 솔팅 salting과 키 스트레칭 key stretching을 적용 시킨다.

✔️ 솔팅(Salting)

솔팅은 단방향 해시 함수 암호화를 진행 할 때 본래 데이터에 추가적으로 랜덤한 데이터를 더하는 방식이다. 원래 데이터에 추가 데이터가 포함 되었기 때문에 이전의 해시값과 달라진다.

✔️ 키 스트레칭(Key Stretching)

단방향 해쉬값을 계산 한 후, 그 해쉬값을 또 다시 해시하고 또 이를 반복하는 방식이다. 최근 일반적인 장비로도 1초에 50억 개 이상의 해시값을 비교할 수 있다. 하지만 키 스트레칭을 적용하면 동일 장비에서 1초에 5번 정도만 비교할 수 있다. GPU(Graphics Processing Unit)를 사용하더라도 수백에서 수천 번 정도만 비교할 수 있다.

✅ Bcrypt 란?

Bcypt는 브루스 슈나이어가 설계한 키(key) 방식의 대칭형 블록 암호에 기반을 둔 암호화 해시 함수다. Niels Provos 와 David Mazières가 설계했다. Bcrypt는 레인보우 테이블 공격을 방지하기 위해 솔팅과 키 스트레칭을 적용한 대표적인 예다.

✔️ 구조

$2b$12$76taFAFPE9ydE0ZsuWkIZexWVjLBbTTHWc509/OLI5nM9d5r3fkRG

\/ \/ \____________________/\_____________________________/

Alg Cost Salt Hash2b : 해시 알고리즘 식별자

12 : Cost Factor로 Key Stretching의 수 (2의 12승번)

76taFAFPE9ydE0ZsuWkIZe : 16Byte 크기의 Salt, Base64로 인코딩된 22개의 문자

xWVjLBbTTHWc509/OLI5nM9d5r3fkRG : 24Byte의 해시 값, Base64로 인코딩된 31개의 문자

✔️ 검증

Bcrypt는 단방향 해시 알고리즘이다. 따라서 복호화가 불가능하다. Bcrypt의 검증은 암호화된 값이 가지고 있는 알고리즘, Cost Factor, Salt를 이용한다.

- 비교하고 싶은 평문을

- 암호화된 값이 가지고 있는 알고리즘, Cost Factor, Salt을 이용해 해시를 진행한 후

- 암호화된 값과의 비교를 통해 검증을 진행한다.

[3]. Node.js에서 bcrypt 사용하기

✅ Bcrypt 설치

$ yarn add bcrypt✅ Bcrypt로 비밀번호 암호화 async

const bcrypt = require("bcrypt"); // (1)

const password = 'password'; // (2)

const saltRounds = 12; // (3)

const makeHash = async (password, saltRounds) => {

return await bcrypt.hash(password, saltRounds); // (4)

}

const main = async () => {

const hashedPassword = await makeHash(password, saltRounds);

console.log(hashedPassword);

}

main()

=> b'$2b$12$76taFAFPE9ydE0ZsuWkIZexWVjLBbTTHWc509/OLI5nM9d5r3fkRG'- (1): bcrypt 모듈 import

- (2): 암호화 할 평문

- (3): Cost Factor

- (4): hash() method로 암호화, 첫번째 인자로 암호화 하고 싶은 평문이 두번째 인자로 Cost Factor가 들어간다.

✅ Bcrypt 검증

const checkHash = async (password, hashedPassword) => {

return await bcrypt.compare(password, hashedPassword) // (1)

}

const main = async () => {

const hashedPassword = await makeHash("password", 12);

const result = await checkHash("password", hashedPassword);

console.log(result);

};

main()

=> true(or false) // (2)- (1): compare() method로 평문과 암호화된 값 비교, 첫번째 인자로 평문이 두번째 인자로 암호화된 값이 들어간다.

- (2): 비교 결과, 평문과 암호화된 값을 비교해서 같으면 true를 다르면 false가 return된다.