- 전체보기(14)

- Cryptography(11)

- 암호학(9)

- Zk(3)

- 블록체인(2)

- STARK(2)

- 영지식증명(2)

- El-Gamal(1)

- PLONK(1)

- 타원곡선(1)

- DLP(1)

- Pinocchio Protocol(1)

- ECC(1)

- 디지털 서명(1)

- zk-SNARK(1)

- Cairo(1)

- hash function(1)

- 해시함수(1)

- RSA(1)

- commitments scheme(1)

- groth16(1)

- AES(1)

- zk-SANRK(1)

- ECDH(1)

- Diffie-Hellman(1)

- Asymmetric(1)

- ECDSA(1)

- symmetric(1)

- deep(1)

- Digital Signature(1)

ZK관련 한글 문서

ZKP 관련 내용들을 모두 정리해서 ZKP Docs를 제작했습니다. 관심있으신 분들 읽어보세요.https://upsidezkp.gitbook.io/upside-zkp-docs

[ZK] Cairo

Cairo에서는 “제약식을 직접 설계”하지 않는다. VM(Cairo CPU)의 AIR(=고정된 제약)가 이미 있고, 일반 함수를 작성한 뒤 그 안에서 assert(...) 등으로 “원하는 명제가 참이어야만 실행이 성공”하도록 만든다. 그 실행 트레이스가 STARK로

[ZK Study 06] DEEP-FRI

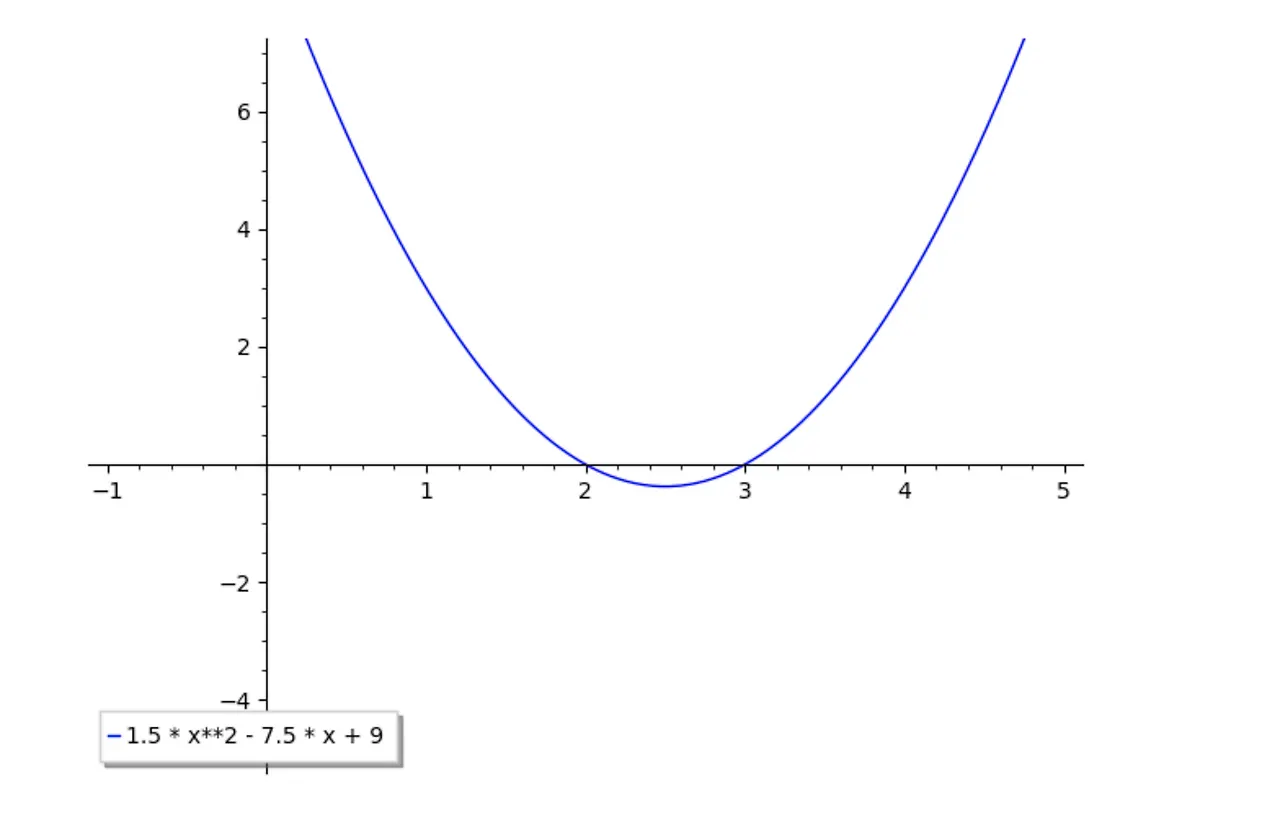

STARK는 “특정 다항식이 낮은 차수(low-degree)를 갖는다”를 “함수가 reed-solomon code에 가깝다”라는 수학적 증명으로 변환한다. 이러한 변환을 통해 “거리 확인”을 통해서 Accept/Reject을 구분한다. STARK는 FRI를 통해서 효율

[ZK Study 05] STARK

STARK(Scalable Transparent ARgument of Knowledge)는 trusted setup이 필요 없는 영지식 증명 기술이다. STARK는 타원 곡선이나 복잡한 암호화 가정을 사용하지 않고, 해시 함수와 정보 이론을 기반으로 하기 때문에 더 투

[ZK Study 04] PlonK

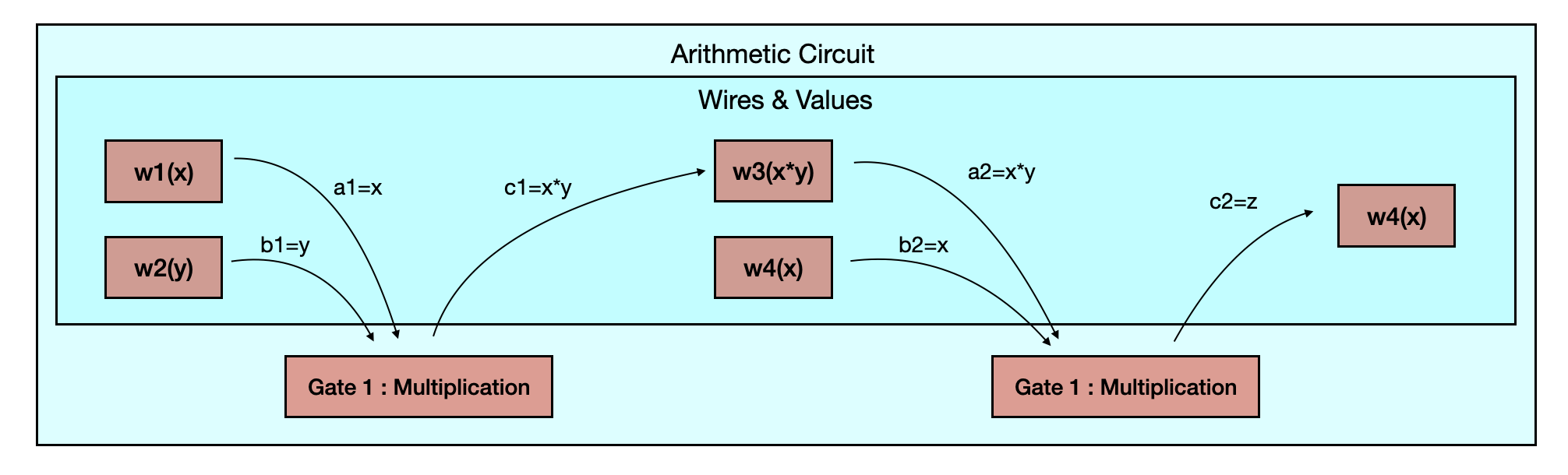

PLONK PlonK는 다항식 커밋먼트를 기반으로 한 범용 zk-SNARK이다. PlonK의 핵심 아이디어는 주어진 계산(회로)을 다항식 제약으로 표현한 뒤, 이를 소수의 다항식으로 합쳐 임의 한 점에서 이 다항식이 0임을 증명하면 전체 회로 제약이 만족됨을 확인할

[암호학 기본 06] ECC(Elliptic Curve Cryptography)

RSA와 같은 전통적인 공개키 암호는 보안 수준을 높이기 위해 키 크기를 지수적으로 늘려야 하는 한계가 있으며, 이로 인해 매우 큰 정수에 대한 지수 연산이 필요해 연산 복잡도와 성능 저하가 발생한다. 이러한 한계를 극복하기 위해 등장한 기술이 바로 ECC이다.

[암호학 기본 05] Cryptographic Commitments scheme

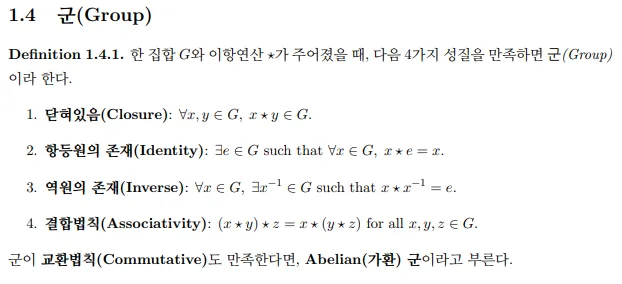

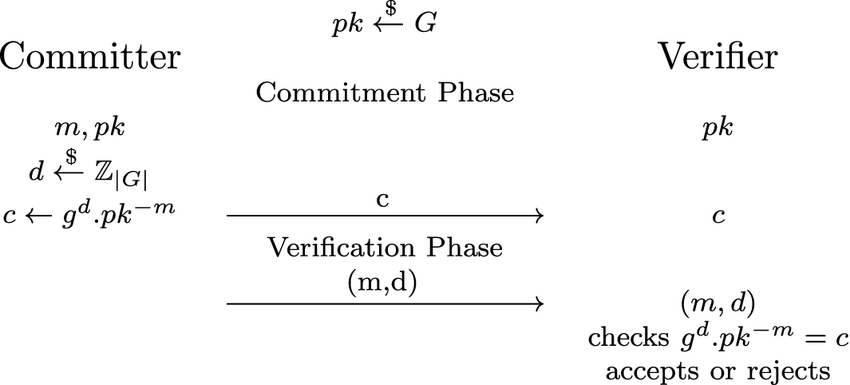

커밋먼트는 암호학에서 사용되는 중요한 개념으로, 특정 값이나 메시지에 '잠금'을 걸어 상대방에게 전달하고, 필요할 때만 그 내용을 공개할 수 있게 해주는 원시 요소(primitive)이다. 정의: 송신자가 메시지 m을 잠긴 상태로 수신자에게 보내면, 수신자는 상자 안의

[ZK Study 02] Groth16

Web3의 핵심 철학은 탈중앙화와 투명성이다. 이 철학 덕분에 모든 거래 기록이 블록체인에 공개되어 누구나 확인할 수 있게 된다. 하지만 이 투명성은 때때로 개인에게는 양날의 검이 될 수 있다. 모든 자산 정보와 거래 내역이 공개된다는 점은 사생활 침해에 대한 우려를

[ZK Study 01] Pinocchio Protocol

Web3의 핵심 철학은 탈중앙화와 투명성이다. 이 철학 덕분에 모든 거래 기록이 블록체인에 공개되어 누구나 확인할 수 있게 된다. 하지만 이 투명성은 때때로 개인에게는 양날의 검이 될 수 있다. 모든 자산 정보와 거래 내역이 공개된다는 점은 사생활 침해에 대한 우려를

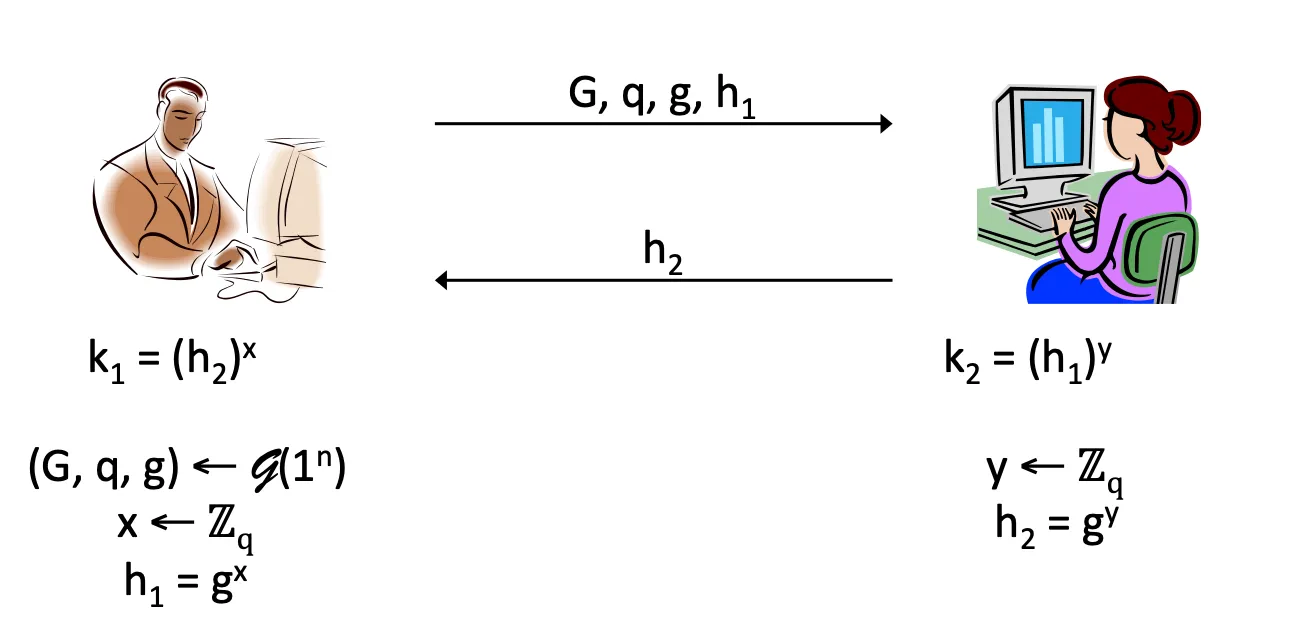

[암호학 기본 04] DLP-based Public-Key Cryptography

암호학의 출발점은 이산 로그 문제(Discrete Logarithm Problem, DLP)라는 수학적 난제이다. 이 문제가 어렵기 때문에 이후의 모든 암호 시스템이 안전할 수 있다.문제 정의: 순환군 G에서 g와 a가 주어졌을 때, $g^x \\equiv a \\pm

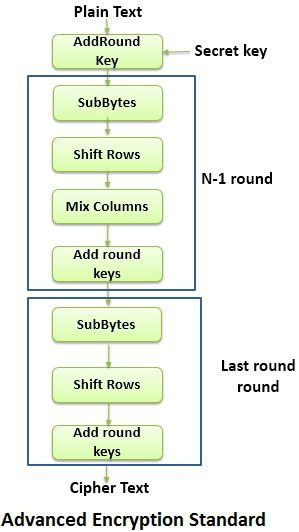

[암호학 기본 01] 대칭키 / 비대칭키, AES, RSA

대칭키 (Symmetric Key) 대칭키 암호화는 데이터 암복호화에 사용되는 키가 동일한 암호화 방식이다. 즉, 평문을 암호화 할 때 사용한 키를 복호화 할 때도 사용한다. 대칭키 암호화는 XOR, Bitwise, 치환과 같은 비교적 간단한 수학적 연산을 이용한다.

[암호학 기본 03] Digital Signature

Digital Signature란? 디지털 문서의 진정성(authenticity)과 무결성(integrity)을 암호학적으로 보장하기 위한 기술→ Private Key Encprytion(Symmetric-key Cryptography)에서는 MAC을 통해서 authe

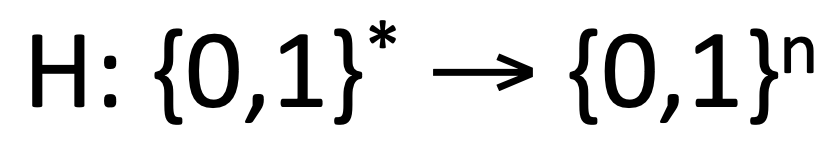

[암호학 기본 02] Hash Function

Definition ‘임의의 길이의 데이터’를 ‘고정된 길이의 데이터’로 매핑하는 함수 → 데이터의 길이에 상관없이 항상 동일한 길이의 출력을 생성 해시함수의 특성 Efficiency Hash function은 주어진 입력에 대해서 효율적으로 hash 값