1월 5일

수정 예정

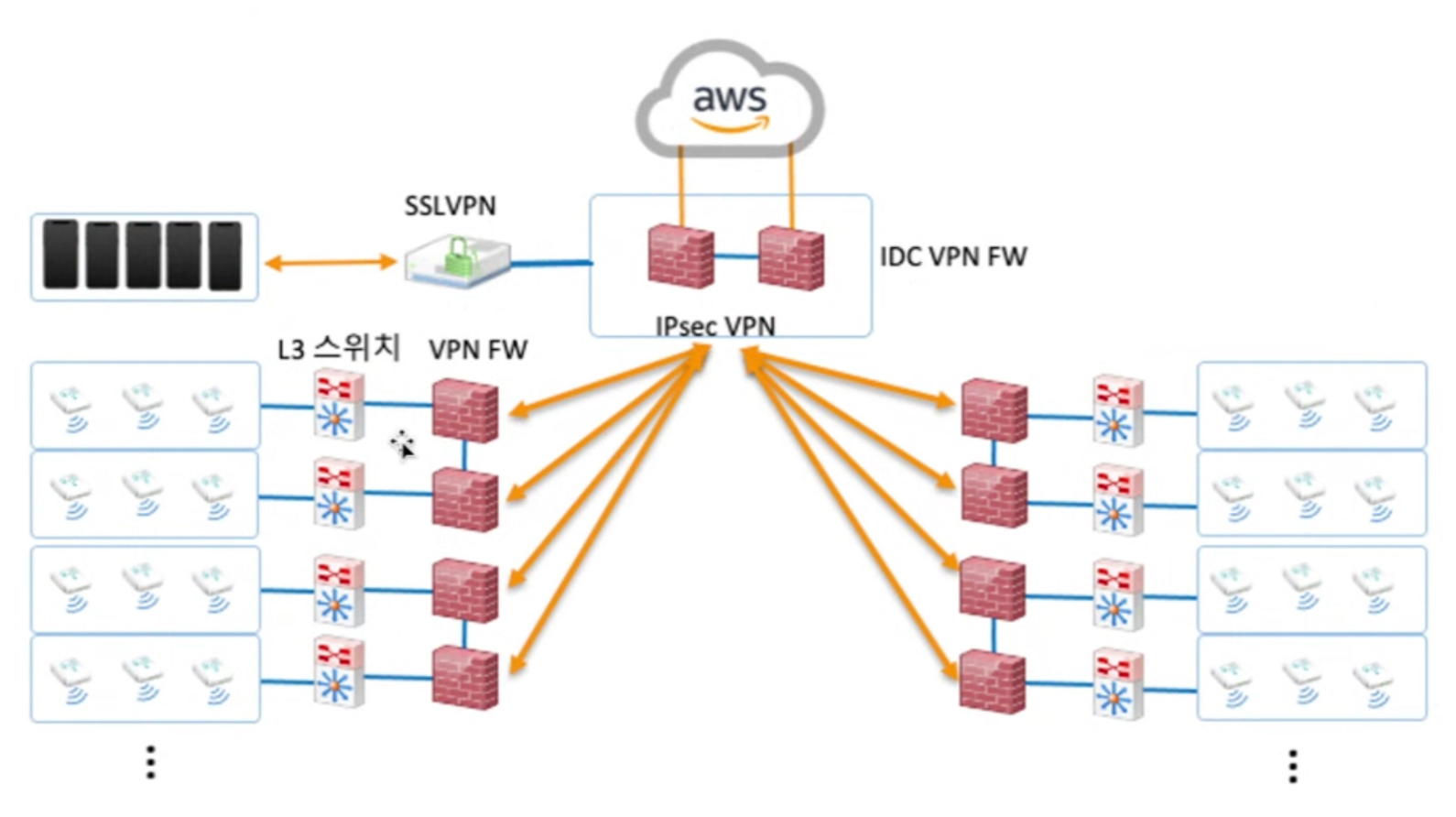

네트워크 토폴로지

- 컴퓨터 네트워크의 요소들(링크, 노드 등)을 물리적으로 연결해 놓은 것, 또는 그 연결 방식

- IDC (International Data Corporation)

- IDC VPN FW(FireWall : 방화벽)

VPN(Virtual Private Network)

사설망(Private Network) 사용하게 된 이유

- 외부 인터넷과 내부의 네트워크의 분리를 통해 보안(필요한 경우 NAT 이용)

- 다른 사설망과 사설 IP를 통한 연결의 필요성 증가 -> 전용 회선(Leased Line) 등장

- 전용회선 을 통해 본사 사설망과 자사 사설망 연결(사설 IP)

- 망 일부 독점, 많은 데이터 전송 큰 대역폭 사용으로 비용이 비쌈

- 전용회선을 사용하지 않고 연결할 수 있는 방법

- 비싼 전용 회선이 아닌 공인망을 사용해 사설망과 사설망을 연결 할 수 있어야 함.

- IP의 취약점인 데이터 암호화 문제를 해결, 공인 인터넷망을 지나가도 안전이 보장 되어야 함.

- 공인망을 통한 사설망 연결과 데이터 암호화를 모두 해결하기 위해 탄생한 기술 혹은 장비

- IP 패킷 캡슐화, 데이터 암호화/인증방식 -> 터널링(Tunneling) protocol

- 분류 기준

- 접속 방식

- Site to Site, Client to Site

- 터널링 프로토콜

- PPTP/L2TP, IPSec, SSL

- 통신계층

- L2/L3/L4

- 단점

- 공인망을 사용함. 외부 인터넷에 결국 노출.

- 접속 방식

IPsec VPN

- Site to Site

- 기업의 본사와 자사 네트워크를 연결하는 용도

- 터널링 프로토콜(IPSec)

- Layer 3 (Network Layer), 패킷의 보안 취약성 해결에 중점

SSLVPN

- Client to Site

- 사용자가 어느 장소에서든 VPN을 통해 기업의 사설 네트워크로 접속이 가능하도록 지원하는 용도

- 터널링 프로토콜(Secure Socket Layer)

- Layer 4 (Transport Layer), 패킷의 보안 취약성 해결에 중점

IP -> 주소, 보내고 받는 주소

- 인터넷 환경에서 장비간의 통신의 위한 주소

- 자원(resource)

- 사설IP

- 내부 네트워크에서 사용하는 IP(회사, 사내망, 공유기 네트워크 등)

- 외부 인터넷에서는 사용할 수 없으며, 외부에는 접근할 수 없음(사설IP와 맵핑된 공인IP가 있어야 함 - NAT)

- 인터넷 상에서는 확인할 수 없고, 내부 네트워크에서만 사용 가능한 IP

- 사설 IP대역은 예약되어 있음

- 왜 사용하는가?

- IP 주소 절약

- 외부 인터넷과 내부의 네트워크를 분리하여 보안

- 사설 IP로 본사, 지사 연결

- 공인IP

- 공인이 된 IP를 뜻함(전세계에서 유일 -> 그렇기 때문에 임의로 아무 IP나 사용X)

- 우리나라는 KISA

Mac-address -> 이름, 누가 보내고 누구한테 전달하는지 알아야하니깐

- 장비들이 가지고 있는 고유의 값(물리적 주소)

- OUI(Organizationally Unique Indentifier)

Network 라우팅 -> 길을 알려주는 수단

- 라우팅 테이블을 참고하여 통신

- Static Routing

- 길을 지정해주는 것. 경로를 지정해 주는 것

- Dynamic Routing

- 네이버 지도 처럼, 제일 빠른 길을 실시간으로 알려 주는 것, 실시간 네비 처럼

네트워크 스위치 L2, L3, L4, L7 스위치

스위치의 정의

- 허브에서 확장된 개념, 전송 중 패킷의 충돌이 일어나지 않도록 패킷의 목적지로 지정할 포트를 직접 전송한다.

- 스위치에서 패킷의 목적지 주소를 기준으로 보내는 곳과 받는 곳을 계산하여, 해당포트르 1:1로 연결한다. - Switching(VLAN)

- 스위칭은 정보 전달의 수단과 회선의 효율적 운용을 위해 입출력 사태를 감시하며, 전송로의 장애 발생 시 현재 상태에서 예비 상태로 전환한다.

스위치의 특징

- 패킷을 보내느 노드와 받는 노드를 1:1로 연결해 주기 때문에 충돌이 발생하지 않는다. - 빠른 속도로 전송 가능

- 두개의 노드가 통신을 하는 동안 다른 노드들도 서로간의 통신이 동시에 가능하며, 이더넷에서 높은 효율을 갖는다.

- 노드의 수가 증가해도 속도의 저하가 일어나지 않으며, 패킷의 감청이 어려운 구조이므로 보안성이 높다.

- 기본적으로 Processor, RAM, OS를 탑재하므로 많은 부가 기능을 갖는다.

스위치의 장점

- 완전한 2중화와 Fault-Tolerant 구성이 가능하며, 대역폭 비용이 낮아진다.

- 트래픽 제어가 상대적으로 높으며, 포트 당 속도가 일정하게 보장된다.

- 여러 노드에서 동시 통신을 할 때 속도 저하가 없고, 성능이 향상된다.

- 전이중 통신 모드로 네트워크상의 불필요한 패킷의 흐름을 막으며, 충돌이 발생하지 않아 빠른 속도의 전송이 가능하다.

- 각 DTE는 스위치를 몰라도 데이터 전송에는 상관 없으며, 많은 부가 기능이 있다.

스위치의 구분

- 어떤 주소를 가지고 스위칭을 하는가에 따라 L2,L3,L4 스위치로 구분된다.

- L2는 MAC주소, L3은 프로토콜(IP) 주소, L4는 세션 프로토콜을 이용하여 스위칭할 수 있다.

Layer 2

- 패킷의 MAC 주소를 읽어 스위칭

- 각 포트별 bandwidth, Mac 주소

Layer 3

- 포트간 패킷 스위칭을 위해 IP주소를 읽어 스위칭

- L2 스위치에 라우팅 기능을 추가

Layer 4

- L3과 같이 프로토콜을 기반으로 하며, 어플리케이션별로 우선 순위를 두어 스위칭이 가능하다.

- 여러대의 서버를 1대처럼 묶을 수 있는 부하 분산 (Load Balancing) 기능을 제공한다. -> 많은 양의 트래픽을 여러 서버로 분산 가능

Layer 7

- 웹 방화벽, 보안 스위치

프로토콜

- TCP, IP, Data link layer에서 Physical Layer 로~

- 질문

- ARP를 통해 어떤 통신 과정으로 Mac address를 얻어 낼 수 있는가?

- MAC address가 고유의 값이라면 Mac-address만으로도 인터넷 통신이 가능할텐데 왜 IP 사용?

- MAC address는 중복이 거의 없잖아. 왜 그런가?

- 수많은 사설 대역이 존재 할텐데, 아이피 충돌이 왜 일어나지 않아?

- 인터넷 통신과정에서, Mac address는 어떻게 사용?

VLAN : L2 broadcast Domain을 논리적으로 나누는 기술

LAN(Local Address Network)

- 집과 같은 소규모 네트워크에서부터 사무실, 회사와 같은 중규모 이상의 네트워크에 이르기 까지 동일한 IP대역과 동일한 Subnet Mask를 사용하며 ARP가 닿는 모든 범위

ARP(Address Resolution Protocol)

- IP 주소를 가지고 Mac-address를 알아오는 프로토콜

- 네트워크 계층 주소와 링크 계층 주소 사이의 변환을 담당하는 프로토콜

- 사용하는 이유?

- 인터넷 환경에서는 IP만을 가지고 통신을 할 수 없고, MAC주소가 필요

- IP주소만 알고 있을 때, ARP프로토콜을 이용하여 Mac주소를 이용하여 통신을 함

- Mac Table

- Flooding하지않고

BroadCast

- 컴퓨터 네트워킹, 정보 통신 및 방송 등 모든 수신자에게 동시에 메시지를 전송하는 방법

- ARP Request는 연결된 네트워크 장비에 모두 전달.

- 이렇게 송신자가 전달하는 메시지를 연결된 모든 컴퓨터에 전달하는 것.

- ARP는 BroadCast를 사용하는 대표적인 프로토콜

- 장비 10? 100? 10000? -> ARP Request가 증가 -> 속도, 성능 저하

- Subnet Mask가 다른 여러개의 IP 대역 사용시, 라우터를 추가? -> 비용 증가, 번거롭고 복잡함

VLAN이 필요한 이유 (스위치와 허브의 차이)

- 이러한 문제를 해결할 수 있는 기능

VLAN(Vitural Local Area Network)

- 컴퓨터 네트워크에서 여러개의 구별되는 Broadcast Domain을 만들기 위해 L2를 분할 할 수 있는데, 이렇게 분리 되면 하나 이상의 라우터들 사이에서 이동할 수 있다. 이러한 도메인을 가상 근거기 통신망(VLAN)이라 부른다

- VLAN을 지원하는 네트워크 장비는 VLAN을 다수 생성할 수 있고, 이 VLAN을 통해 Broadcast Domain을 나눌 수 있다.

- 이렇게 나누어진 Broadcast Domain은 VLAN이 설정된 포트에 연결된 단말의 IP대역만이 통신이 가능

- 다른 VLAN과 통신하기 위해선 L3이상의 스위치 혹은 라우터를 통해서만 가능

- VLAN은 1 ~ 4096까지의 번호를 사용하여 VLAN을 구분 -> VLAN ID

결론

- VLAN이란 Broadcast가 서로 미치지 않는 여러 개의 논리적인 LAN을 만드는 것이라고 정의 할 수 있다.

- 네트워크 장비의 포트 각각에 원하는 VLAN을 설정할 수 있다.

- 하나의 물리적인 스위치를 VLAN을 사용하여 다수의(논리적인) LAN을 쓸 수 있도록 한다.

- 다른 VLAN간의 통신을 가능케 하기 위해선 L3이상의 장비인 라우터, L3 스위치를 통해 이동해야함.

Trunk

- 만약 많은 VLAN을 사용한다면 라우터와 스위치 사이의 VLAN 설정은 어떻게 해야 할까?

- 라우터와 스위치 사이에 VLAN이 추가로 필요 할 때 마다 라우터와 스위치 사이에 포트를 하나 추가하고 VLAN을 부여해야 할까?

- VLAN마다 별도의 포트를 부여 해주는 것은 매우 비효율적 -> 다수의 VLAN이 하나의 포트를 사용할 수 있도록 만든 기능 TRUNK!

- 스위치와 스위치의 프레임(2계층에서 사용되는 데이터 단위인 이더넷 프레임) 전달 시에 하나의 포트에 다수의 VLAN이 지나갈 수 있도록 하는 링크.

- Trunk Port(트렁크 설정이 적용된 양쪽 스위치의 포트)

- Access Port(Trunk 적용 X, 하나의 VLAN만이 설정되어 있는 포트)

참고자료 : https://aws-hyoh.tistory.com/120

* 물리적 배치와 상관없이 논리적으로 LAN을 구성할 수 있는 기술

* 네트워크를 가상으로 쪼갠다.

* Broadcast 도메인을 분리 하려고

* L2 Broadcas Domain을 나눈다는 건 어떤 의미일까?

* VLAN을 나눈다? -> broadcast domain을 축소한다?

* Trunk? Access?

* Broadcast

* Broadcast는 왜 발생하는가?

* Broadcast가 VLAN 별로 구분된다?

* VLAN을 나눠서 Broadcast 도메인을 작게 할 수 있다?

* 다른 VLAN 끼리는 하나 이상의 라우터들 사이에만 이동할 수 있다?NAT(Network Address Translation)

- 사설 ip주소를 공인 ip주소로 바꿔주는데 사용하는 통신망의 주소 변환기

- 변환과정

ADC(Application Delivery Controller) = L4

- 보안/성능/가용성을 향상 시키기 위해 사용하는 네트워크 장비

- 로드벨런싱을 처리하는 장비

- L4/L7 스위치

- 데이터센터의 웹 서버 앞에 위치

- ADC는 네트워크 및 애플리케이션 계층에서 서비스를 제공함으로써 최종 사용자를 위한 웹 기반 성능 및 관련 애플리케이션 성능을 강화.

- 클라이언트로 부터 요청을 받아서 서버로 요청을 부하분산해주는 역할

VIP = L4

- RIP : Real Server IP : 실제 장비의 아이피

- VIP : Virtual Server IP : 많은 리얼 장비를 하나의 아이피로 바인딩 해주는 용도

- 서버 두대를 한대처럼 쓰기 위함

- 이중화, 고가용성

VR : Virtual Router

- 물리적인 네트워크 장비 Router를 논리적으로 쪼개는 기술

- 하나의 L3 장비를 여러개의 라우팅 테이블로 분리하여 논리적인 네트워크를 구성하게 한다.

- L3 : ip 프로토콜을 위해서 동작하는 스위치 = 라우터

- VLAN 과의 차이? L2 잖아

이중화

목적

- Failover

평소 사용하는 서버와 그 서버의 클론 서버가 존재하고, 사용 서버에 장애가 발생 시 클론 서버가 대신 그 역할을 맡음으로서 서비스의 끊김이 없이 동작하도록 해주는 것. 기업은 서비스가 끊기면 안 된다 . 업무의 마비로 이어짐 - LoadBalance

두 개 이상의 서버가 일을 분담 처리해서 서버에 가해지는 부하를 분산시켜 주는 것. LoadBalance를 통해서 오류가 날 확률을 낮추는 것이다. 혹시 오류가 나더라도 Failover를 통해 서비스가 안전하게 굴러가도록 하는 것 - 속도 향상, 전송 용량 증대

스토리지 이중화

- RAID(Redundant Array of Independent Disk)

Teaming 이중화

- NIC 스위치

- 여러개의 NIC 카드를 하나의 NIC 카드로 논리적으로 묶는 구성

- ToR(Top of Rack) 스위치

- 서버들이 설치되어 있는 서버 랙 상단에 배치되어 있는 스위치

- SLB(Sever Load Balancing)

- DNS Round-Robin

- 클러스터링

- 부하분산 장치

- GSLB(Global Sever Load Balancing)

- 사이트 이중화