1회 기출

웹에서 Javascript, XML을 이용하여 비동기 식으로 웹 페이지의 일부 콘텐츠만 리로드(Reload) 해오는 방식

하이퍼텍스트 표기 언어(HTML)만으로는 어려운 다양한 작업을 웹 페이지에서 구현해서 이용자가 웹 페이지와 자유롭게 상호 작용할 수 있도록 구현하는 기법

Google Maps와 Google()에서 이러한 방식을 사용

AJAX(Asynchronous Javascript And XML)

패킷 교환 방식에서 패킷이 전송되기 전에 송/수신 스테이션 간의 논리적인 통신 경로를 미리 설정하는 방식은 (1) 방식이며, 연결 경로를 확립하지 않고 각각의 패킷을 순서에 무관하게 독립적으로 전송하는 방식은 (2) 방식이다.

(1) 가상회선(Virtual Circuit) (2) 데이터그램(Dategram)

VPN(Virtual Private Network)에서 사용되는 프로토콜 중 하나로, L2F(Layer 2 Forwarding Protocol)와 PPTP(Point-to-Point Tunneling Protocol)의 기능을 결합하여 인터넷상에서 두 지점 간에 가상의 터널을 만들어 통신을 안전하게 전송하는 기술

L2TP(Layer 2 Tunneling Protocol)

포트 번호 22번을 사용하고 인증, 암호화, 압축, 무결성을 제공하며, Telnet보다 강력한 보안을 제공하는 원격 접속 프로토콜은?

SSH(Secure Shell)

(1) 인터넷 또는 네트워크를 통해 컴퓨터에서 컴퓨터로 스스로 전파되는 악성 프로그램이다. 윈도우의 취약점 또는 응용 프로그램의 취약점을 이용하거나 이메일 또는 공유 폴더를 통해 전파되며, 최근에는 공유 프로그램인 P2P 등을 이용하여 전파되기도 한다. 가장 큰 특징은 자신을 복제하여 네트워크 연결을 통해서 다른 컴퓨터로 스스로 전파되고 확산된다는것이다.

(2) 악성 루틴이 숨어 있는 프로그램으로 겉보기에는 정상적인 프로그램으로 보이지만 실행하면 악성 코드를 실행하는 프로그램이다.

(3) 사용자 컴퓨터 내에서 프로그램이나 실행 가능한 부분을 변형해서 감영 시키는 프로그램이다. 그리고 자신 또는 자신의 변형을 복사하는 프로그램으로 가장 큰 특성은 다른 네트워크의 컴퓨터로 스스로 전파되는 않는다.

(1) 웜(Warm) (2) 트로이 목마(Trojan Horse) (3) 바이러스(Virus)

IP의 동작 과정에서의 전송 오류가 발생하는 경우에 오류정보를 전송하는 목적으로 사용하는 프로토콜로, Ping-of-Death에서도 사용하는 프로토콜은?

ICMP (Internet Control Message Protocol)

디자인 패턴 중 객체의 대리자를 이용하여 원래 객체의 작업을 대신 처리하는 패턴?

Proxy

데이터베이스에 관련된 내용

(1) 테이블 내의 행을 의미하며, 레코드(Record)라고도 한다. 어떤 요소의 집합이지만 일반적인 집합과는 달리 중복이 허용될 수 있다.

(2) 릴레이션에 실제로 저장된 데이터의 집합을 의미한다. 릴레이션 또는 릴레이션 외연(Relation Extension)라고도 한다.

(3) 특정 데이터 집합의 유니크(Unique)한 값의 개수를 의미한다.

(1) 튜플 (2) 릴레이션 인스턴스 (3) 카디널리티(Cardinality)

스키마

(1) 사용자나 개발자의 관점에서 필요로 하는 데이터베이스의 논리적 구조이고, 사용자 뷰를 나타내며, 서브 스키마로 불린다.

(2) 데이터베이스의 전체적인 논리적 구조이다. 전체적인 뷰를 나타내고, 개체 간의 관계, 제약조건, 접근 권한, 무결성, 보안에 대해 정의한다.

(3) 물리적 저장 장치의 관점에서 보는 데이터베이스 구조이고, 실제로 데이터베이스에 저장될 레코드의 형식을 정의한다. 데이터 항목의 표현 방법, 내부 레코드의 물리적 순서 등을 표현한다.

(1) 외부 스키마 (2) 개념 스키마 (3) 내부 스키마

2회 기출

화이트박스 테스트 유형

전체 조건식의 영향은 고려하지 않고, 결정 포인트 내의 각 개별 조건식이 적어도 한 번은 참과 거짓의 결과가 되도록 수행하는 테스트 커버리지는

조건 커버리지

소프트웨어, 시스템을 외부에서의 악의적인 조작으로부터 보호하는 보안 기술로 위 변조와 같은 이상 조작을 검출하고, 이상 감지 시 프로그램을 오작동하도록 만드는 기술이다.

구성 기술로는 해시 함수, 핑거 프린트, 워터마크, 소프트웨어 원본 비교, 프로그램 체킹, 실행코드 난독화 등이 있다.

템퍼 프루핑(Tamper-Proofing)

Database 구축 프로세스를 순서대로 나열하시오.

요구사항 분석 => 개념적 설계 => 논리적 설계 => 물리적 설계 => 구현

디자인 패턴

(1) 패턴은 전역변수를 사용하지 않고 객체를 하나만 생성하도록 하며, 생성된 객체를 어디에서든지 참조할 수 있도록 하는 디자인 패턴이다.

(2) 패턴은 각 클래스 데이터 구조로부터 처리 기능을 분리하여 별도의 클래스를 만들어 놓고 해당 클래스의 메서드가 각 클래스를 돌아다니며 특정 작업을 수행하도록 만드는 패터이다.

(2) 패턴은 객체의 구조는 변경하지 않으면서 새로운 기능(연산)만 따로 추가하거나 확장할 때 사용하는 디자인 패턴이다.

(1) Singleton (2) Visitor

오류제어방식

오류제어 방식에는 크게 (1) 방식과 (2) 방식이 있다. (1)방식은 데이터 전송 과정에서 발생한 오류를 검출하여 검출된 오류를 재전송 요구 없이 스스로 수정하는 방식이다. 대표적인 유형인 (3) 코드방식은 수신측에서 오류가 발생한 비트를 찾아 재전송을 요구하지 않고 자신이 직접 오류를 수정하는 방식으로 1비트의 오류 수정이 가능하다.

(2) 방식은 데이터 전송 과정에서 오류가 발생하면 송신 측에 재전송을 요구하는 방식이다. 대표적인 유형에는 (4) 검사, (5) 등이 있다.

(4) 검사는 7~8개의 비트로 구성되는 전송 문자에 패리티 비트를 추가하여 오류를 검출하는 방식이다.

(5)은 다항식을 통해 산출된 값을 토대로 오류를 검사하는 방식으로 집단 오류를 해결하기 위한 방식이다.

(1) FEC (2) BEC (3) Hamming (4) Parity (5) CRC

프로토콜

HDLC 프레임의 구조는 플래그(Flag), 주소부(Address Field), 제어부(Control Field)로 구성되어 있다.

여기에서 제어부는 프레임의 종류를 식별하기 위해 사용되는데 제어부의 첫 번째, 두 번째 비트를 사용하여 프레임의 종류를 구별할 수 있다.

프레임의 종류 중 (1) 프레임은 제어부가'0' 이므로 시작되는 프레임으로, 사용자 데이터를 전달하는 역할을 하고, (2)프레임은 제어부가 '10'으로 시작하는 프레임으로, 오류 제어와 흐름 제어를 위해 사용된다. 또한, (3) 프레임은 제어부가 '11'로 시작하는 프레임으로, 링크의 동작 모드 설정과 관리를 한다.

HDLC의 데이터 전송 모드는 세 가지로 구분되는데 (4)은 포인트 투 포인트 균형 링크에서 사용하고, 혼합국끼리 허가 없이 언제나 전송할 수 있도록 설정하는 특징이 있다.

(5) 전이중 통신을 하는 포인트 투 포인트 불균형 링크 구성에 사용하고, 종국은 주국의 허가 없이 송신할 수 있지만, 링크 설정이나 오류 복구 등의 제어 기능은 주국만 하는 특징이 있다.

(1) 정보 (2) 감독 (3) 비번호 (4) 비동기 균형 모드 (5) 비동기 응답 모드

암호화

(1) 암호화와 복호화에 같은 암호 키를 쓰는 방식으로 비밀키 전달을 위한 키 교환이 필요하고, 암호화 및 복호화의 속도가 빠른 특징이 있다.

(2) 공개키와 개인 키가 존재하며, 공개키는 누구나 알 수 잇지만, 그에 대응하는 개인 키는 키의 소유자만이 알수 있는 암호화 방식이다.

(1) 대칭키 암호화 방식 => DES, AES, ARIA, SEED (2) 비대칭키 암호화 방식 => RSA, ECC

( ) 은 임의의 길이를 갖는 임의의 데이터를 고정된 길이의 데이터로 매핑하는 단방향 함수를 말한다. 아무리 큰 숫자를 넣더라도 정해진 크기의 숫자가 나오는 함수이다.

해시 함수(Hash Function) 또는 해싱 함수(Hashing Fuction) 또는 해싱(Hashing)

"soojebi" 뷰 테이블 제거, "soojebi" 뷰 테이블을 참조하는 테이블도 연쇄적으로 제거

DROP VIEW soojebi cascade

통합 테스트

(1) 제어 모듈이 호출하는 타 모듈의 기능을 단순히 수행하는 더비 모듈로 하향식 통합 테스트 수행시 필요하다.

(2) 상위의 모듈에서 데이터의 입력과 출력을 확인하기 위한 더미 모듈로 상향식 통합 테스트 수행시 필요하다.

(1) 테스트 스텁(Test Stub) (2) 테스트 드라이버(Test Driver)

3회 기출

사용자가 비밀번호를 제공하지 않고 다른 웹사이트나 애플리케이션의 접근 권한을 부여할 수 있게 하는 개방형 표준기술이다.

구글, 페이스북 등의 외부 계정을 기반으로 토큰을 이용하여 간편하게 회원가입 및 로그인할 수 있는 기술이다.

OAuth

C언어에서 구조체의 포인터로 멤버에 접근하기 위한 기호를 쓰시오.

->

서버 접근통제

(1) 규칙 기반(Rule-Based) 접근통제 정책으로, 객체에 포함된 정보의 허용 등급과 접근 정보에 대하여 주체가 갖는 접근 허가 권한에 근거하여 객체에 대한 접근을 제한하는 방법이다.

(2) 중앙 관리자가 사용자와 시스템의 상호관계를 통제하며 조직 내 맡은 역할(Role)에 기초하여 자원에 대한 접근을 제한하는 방법이다.

(3) 신분 기반(Identity-Based) 접근통제 정책으로, 주체나 그룹의 신분에 근거하여 객체에 대한 접근을 제한하는 방법이다.

(1) MAC (2) RBAC (3) DAC

Manadatory Access Control

Role Based Access Control

Discretionary Access Control

정보전달의 기본단위를 53바이트 셀 단위로 사용하는 비동기식 시분할 다중화 방식의 패킷형 전송 기술은 무엇인지 영어 약자로

ATM(Asyncchronous Transfer Mode)

네트워크

사설 네트워크에 속한 IP를 공인 IP 주소로 바꿔는 네트워크 주소 변환 기술이다.

IPv4의 IP 주소 부족 문제를 해결할 수 있고, 보안을 강화하는 목적으로 사용한다.

NAT(Network Address Translation)

테스트 기법

입력 데이터의 영역을 유사한 도메인별로 유효값 / 무효값을 그룹핑하여 대푯값을 테스트 케이스로 도출하는 테스트 기법이다.

테스트 예상값을 설정해 놓고, 테스트 결과가 그 값과 비교해서 일치하는지 확인한다.

Equivalence Partitioning (동등 분할 테스트=동치 분할 테스트, 균등 분할 테스트)

클라우드 유형

(1) 서버, 스토리지 같은 시스템 자원을 클라우드 서비스로 제공한다.

(2) 인프라를 생성, 관리하는 복잡함 없이 애플리케이션을 개발, 실행, 관리할 수 있게 하는 플랫폼을 클라우드 서비스로 제공한다.

(3) 소프트웨어 및 관련 데이터를 클라우드 서비스로 제공한다.

(1) laaS (Infrastructure as a Service)

(2) PaaS (Platform as a Service)

(3) SaaS ( Sofrware as a Service)

라우팅 프로토콜

IGP(Interior Gateway Protocol) 중 거리벡터 알고리즘에 기초한 라우팅 프로토콜이다.

홉 수의 제한이 있고, UDP 프로토콜을 사용하는 라우팅 프로토콜이다.

RIP( Routing Information Protocol)

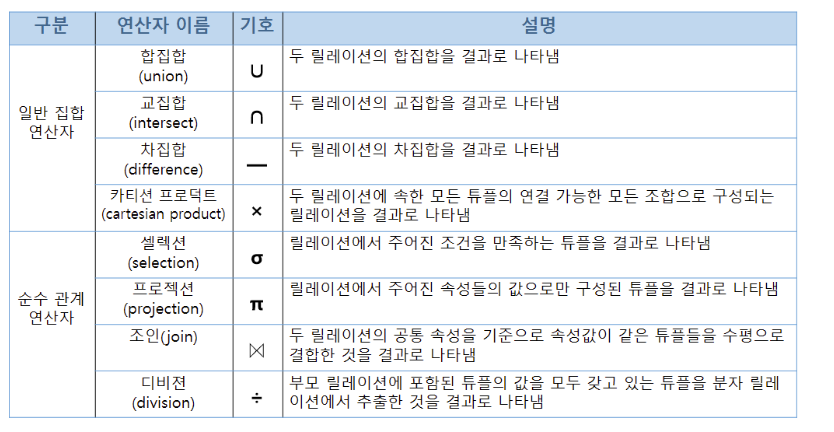

관계대수 연산자 기호