정보보안기사

1.컴퓨터 구조 - H/W 측면

CPU, Memory, 보조 기억장치, 취약점

2021년 9월 23일

2.운영체제 - S/W 측면

운영체제 5계층, CPU 스케줄링, Dead Lock

2021년 9월 24일

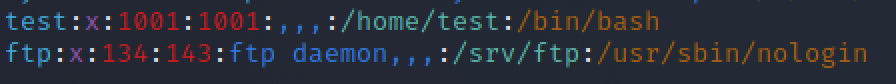

3.Linux - Open Source S/W

권한 설정, 계정 정보, 로그 파일, 부팅 단계, Run Level, 유닉스 구조, 특수 파일

2021년 9월 24일

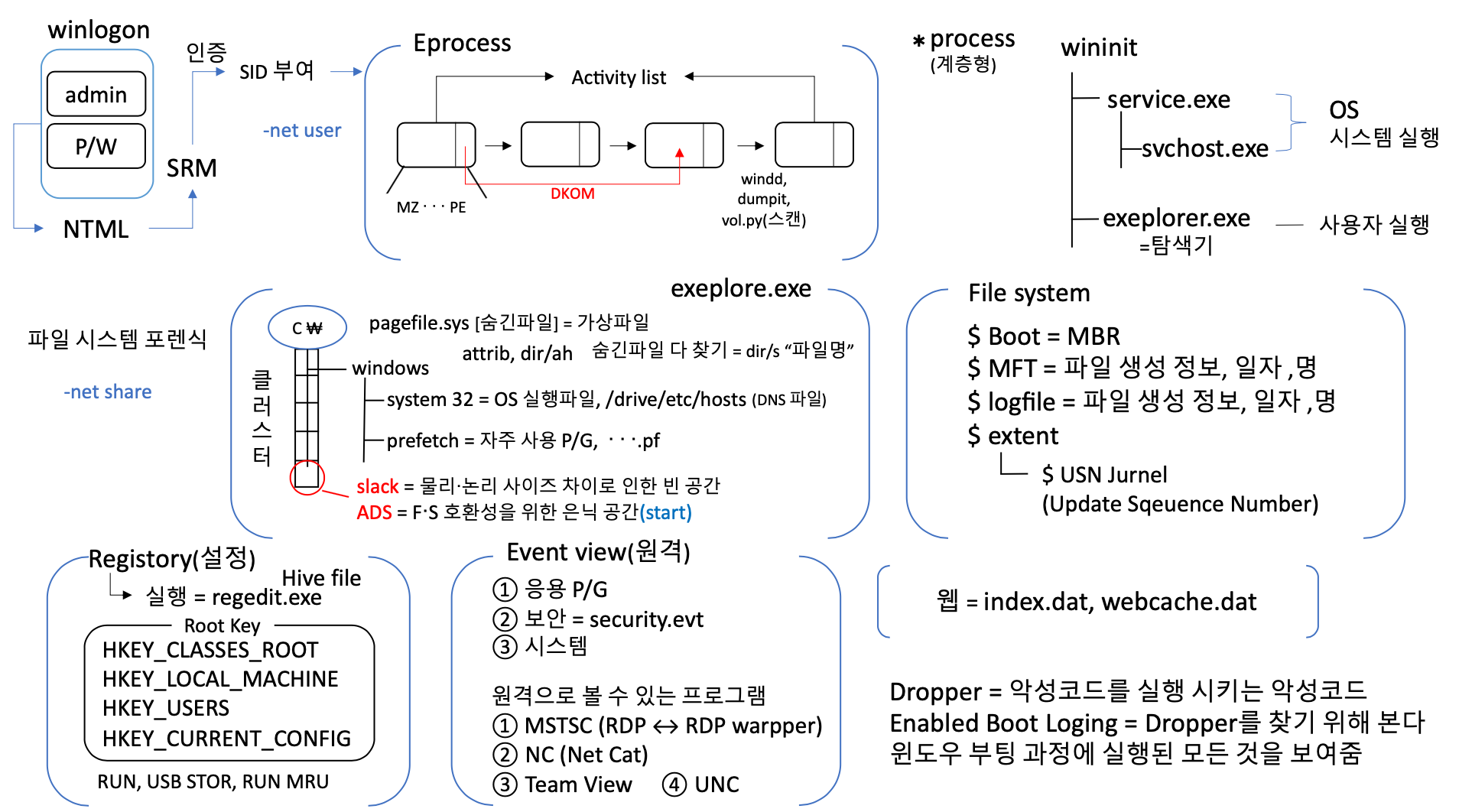

4.Window - Closed System

아키텍쳐(Ring 구조), 파일 시스템, 프로세스 구조, 인증, 로그, 계정, 윈도우 포렌식

2021년 9월 25일

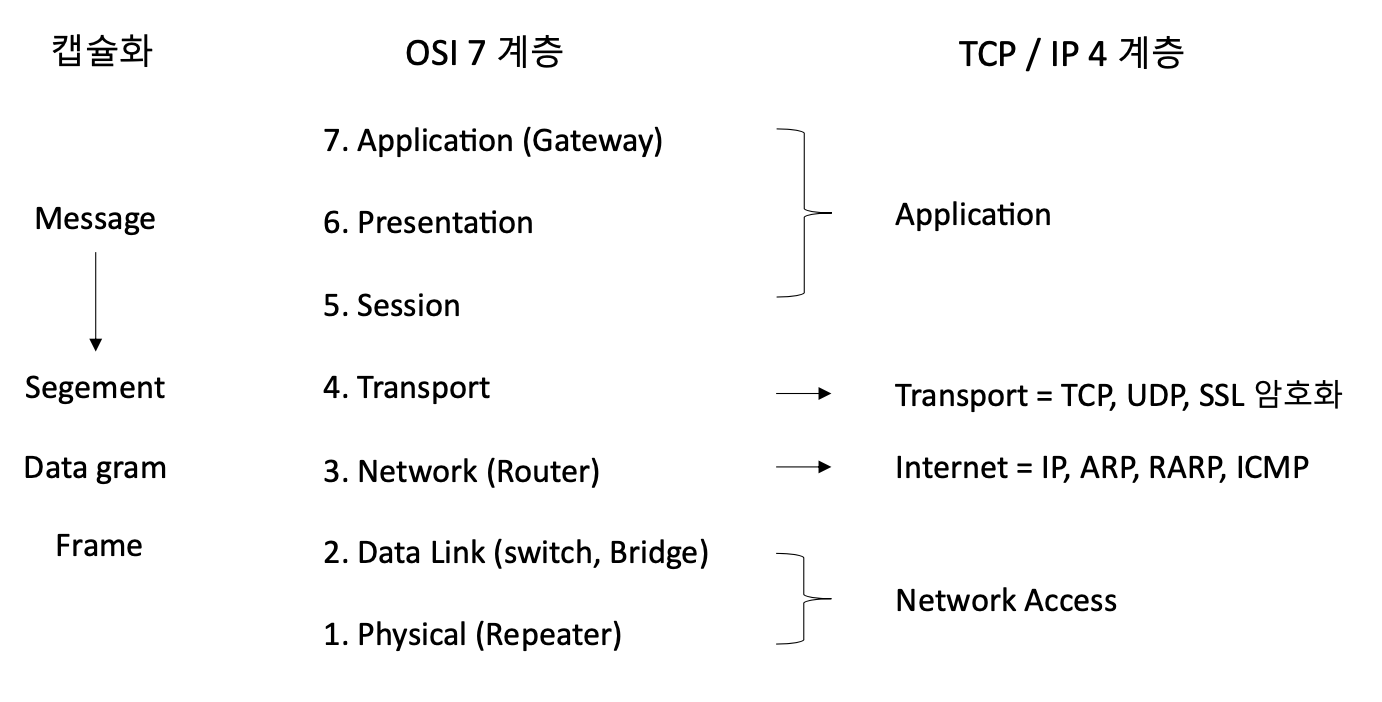

5.네트워크 - Protocol(Message 처리)

OSI. 7 계층, TCP/IP, UDP, ICMP, ARP, RARP

2021년 9월 25일

6.네트워크 - 공격기법

DDoS(flood), Sniffing, Spoofing, Session Hijacking, 포트 스캐닝

2021년 9월 25일

7.네트워크 - 보안 솔루션

IPS, IDS, Snort, Firewall, Iptables, VPN

2021년 9월 25일

8.네트워크 - 무선 네트워크

무선 LAN, LAN Switch, RFID

2021년 9월 25일

9.애플리케이션 - 전자상거래

SET, SSL, IPSEC, sHTTP, XML, ebXML

2021년 9월 27일

10.애플리케이션 - 인터넷

FTP, 전자 우편, 웹 서버, HTTP, URL, DNS

2021년 9월 27일

11.애플리케이션 - 보안

디지털 콘텐츠 보안, 개발보안(보안약점) - IT Compliance, 데이터베이스 보안

2021년 9월 28일

12.암호화 - 기밀성

암호화 기법, 공개키 ,개인키, 해시함수, 암호문 공격

2021년 9월 28일

13.인증, 인가

Kerberos, SSO, PKI, PMI, 전자서명, 잔자투표, 접근통제

2021년 9월 30일

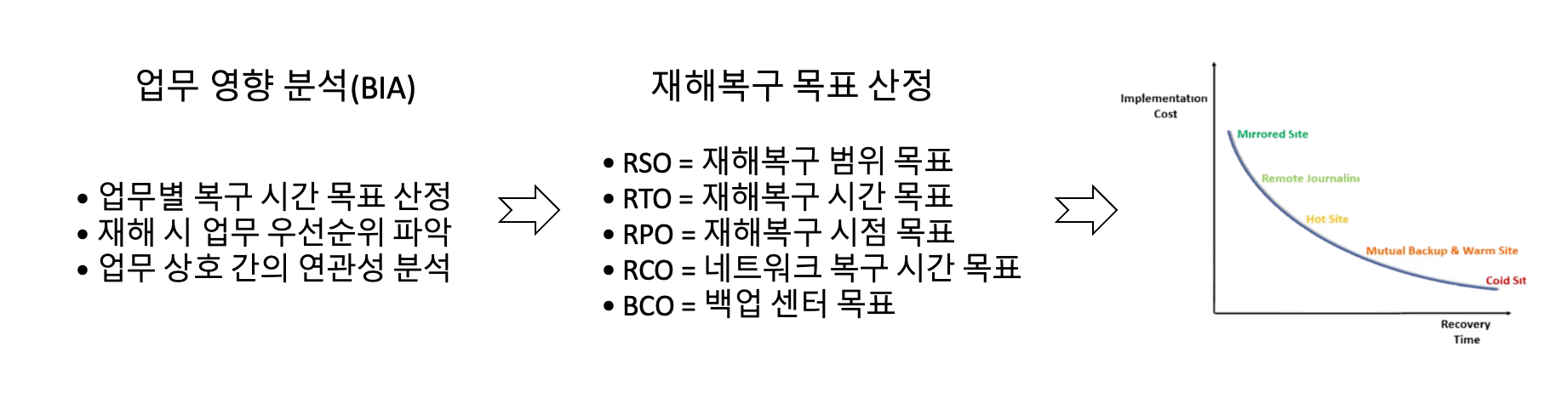

14.정보보호 관리

ISMS-P, 기술적 관리적 보호조치, 비상계획

2021년 9월 30일

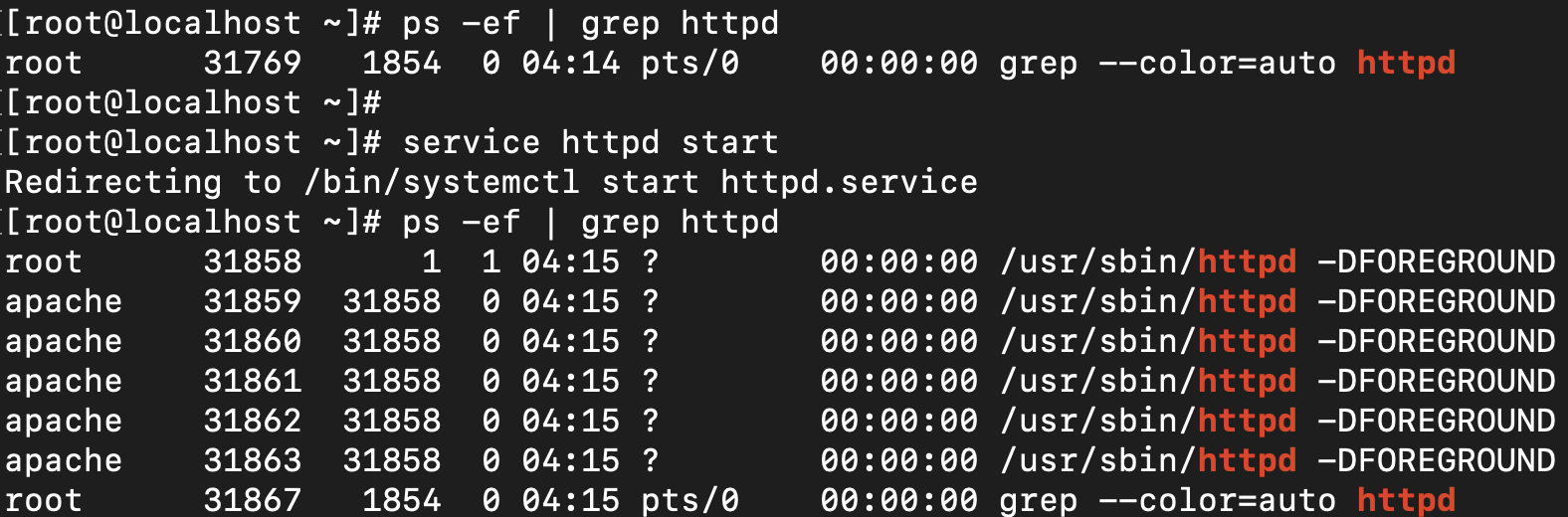

15.웹 서버 보안

Apache Deamon 프로세스 실행, 웹 서버 설정

2021년 12월 4일

16.FTP

File Transfer Protocol = 파일 전송 통신 프로토콜

2021년 12월 12일