문제

해설은 다음과 같았고, Forensic 문제의 Beginner 단계이다.

PPT 안에 뭔가 숨겨져 있다는 내용이라서 스테가노그래피 문제인가 생각했다.

풀이

Windows로 열어본 후, Hex Editor로 훑어봤는데 정보가 딱히 없었고 PPT는 손상되어 있는지 파일을 열려고 하니 복구 어쩌고 메시지가 떠서 바로 kali에서 풀었다.

┌──(kali㉿kali)-[~/new]

└─$ foremost -i quantum_propulsion_via_dank_memes.pptx

...

┌──(kali㉿kali)-[~/new]

└─$ cd output

┌──(kali㉿kali)-[~/new/output]

└─$ ls

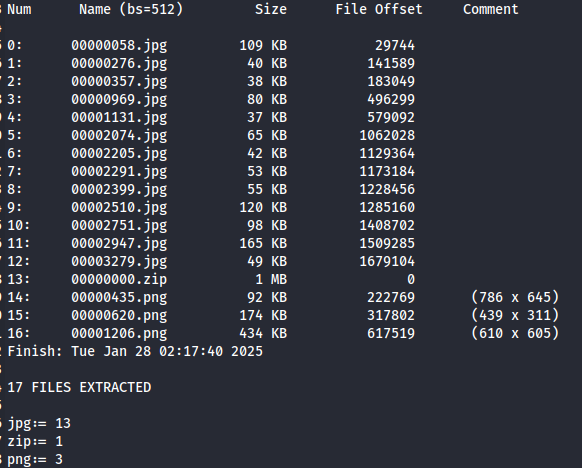

audit.txt jpg png zipforemost는 주어진 문제 파일 안에서 존재하는 모든 파일 헤더와 푸터를 기반으로 데이터 복구 및 파일 카빙하는 도구이다.

audit.txt를 보면 카빙된 목록을 볼 수 있다.

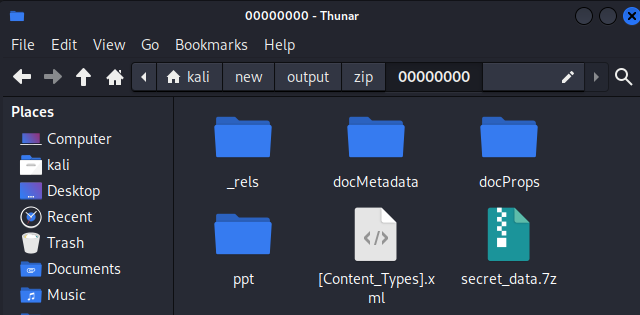

zip 디렉토리를 압축해제하면 아래와 같은 화면이 나온다.

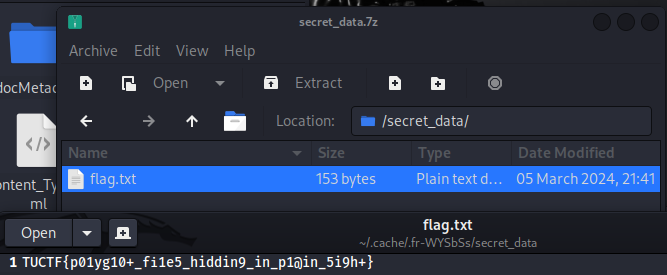

딱 봐도 수상해보이는 secret_data.7z 를 열면

아래와 같은 Flag를 확인할 수 있다!

포렌식 문제를 아직 많이 풀어본 건 아니지만, 내가 풀었던 문제들은 주로 스테가노그래피 기법을 이용한 문제라던가, 네트워크 패킷 분석, 로그 분석, Hex Editor를 이용해서 손상된 부분 복구한 후 FTK Imager로 숨겨진 Flag 찾기 이정도인 것 같다.

올해는 많은 문제를 풀어봐야지! 기회가 되면 CTF 문제 제작도 해보고 싶다.