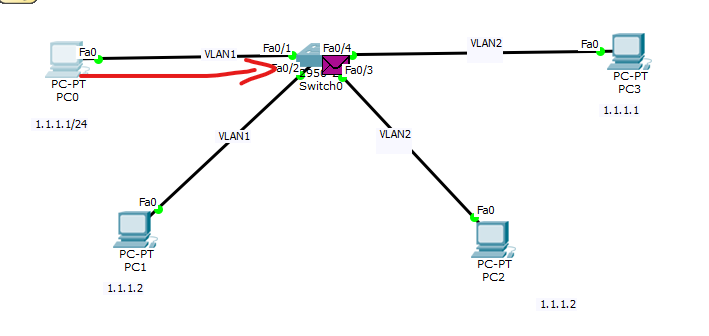

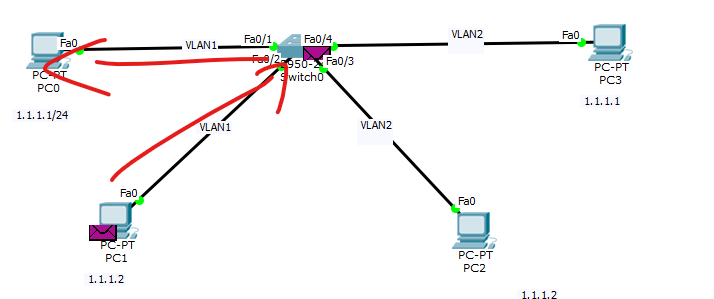

Access port

본인 SWITCH 포트에 하나의 VLAN을 맵핑을 하여 해당 소속에 있는 VLAN만이 트래픽을 흐를 수 있게 한다.

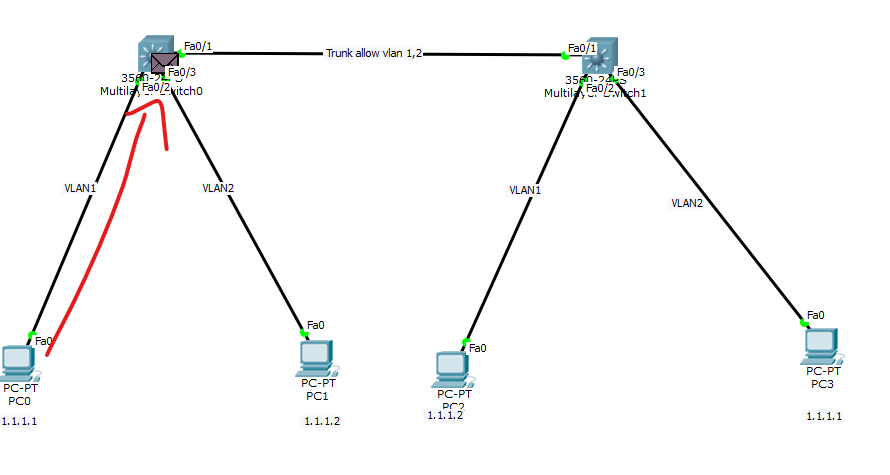

위 구성도를 보면 어 뭐지 저렇게 하면 IP충돌 되지 않을까?라고 생각들지만.

이전에 작성 한 VLAN 글을 이해하셨으면 충분히 이해할 수 있을거라고 생각된다.

PC0,PC1에 연결된 포트는 VLAN1 access,PC2, PC3에 연결된 포트느 VLAN2이다

왜 충돌이 안나냐?

해석하면 물리적인 스위치 장비 안에 VLAN1(디볼트 VLAN)이라는 스위치와 VLAN2이라는 스위치로 나뉘어졌고

이들이 갖고 있는 포트는 VLAN1은 fa0/1~2, VLAN2 fa0/3~4이다 브로드캐스트 홍보 영역을 이처럼 분리를 했기때문에

위처럼 진행을 해도 충돌이 발생하지 않는다

PC0이 ICMP패킷을 보내면 사진처럼 다른 VLAN에 소속된 포트에는 해당 브로드캐스트 가 닿지않고 본인이 속한 포트에만 트래픽을 뿌리고 통신을 한다

여기서 다시 한번 이야기 한다

방화벽이든 서버든 라우터든 스위치든 서로 VLAN이 같아야지 통신된다라는 생각은 버려라 남이사 access포트 1번이건 2이번 알빠가 아니다 오로지 본인 장비의 브로드캐스트 홍보역역을 나누는것이 다른 장비의 영향1도 없다

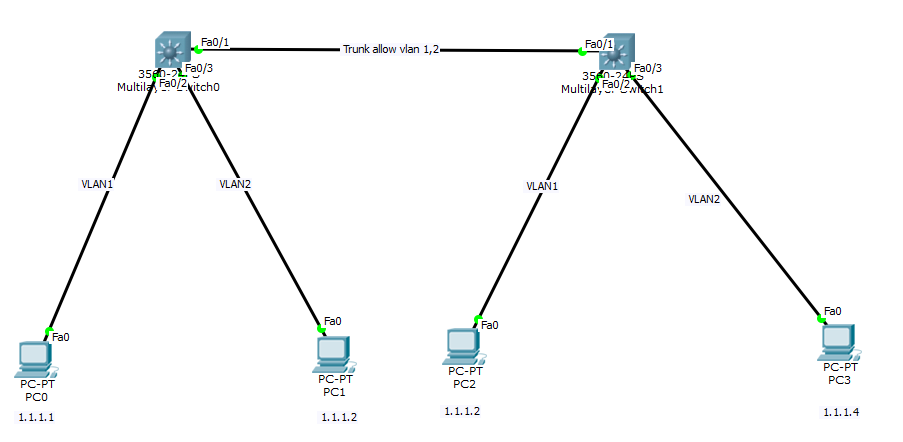

Trunk port

하나의 포트로 다수의 VLAN을 통과 시킬때 사용된다

이때 trunk port에서는 각 VLAN-ID태깅 꼬리표(입장권)를 달아서 통신을 한다.

하나의 포트에 다수의 VLAN이 들어오니 해당군에서 어떤 트래픽인지 식별하기 위해서이다

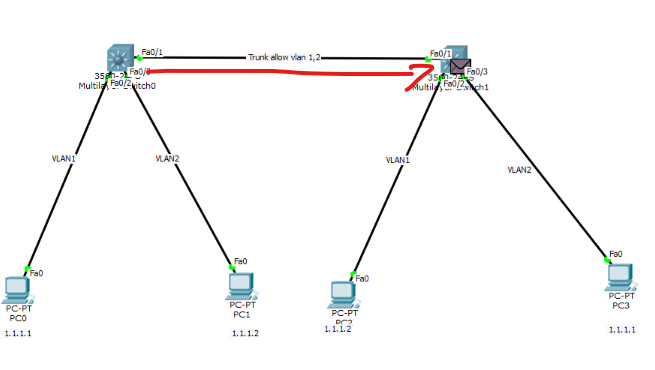

위에 해당 구성이 왜 출동이 안나지는지 이전 access포트 개념을 충분히 이했으면 문제 없을거라 생각한다.

trunk포트는 설명에서 말하듯이 말그대로 하나의 링크에 여러 VLAN을 통과 시켜주는 포트이며 해당구간에는 통신을 할때

태깅(VLAN-ID)를 들고 다닌다 풀어서 말하면 입장권 같은 느낌이다

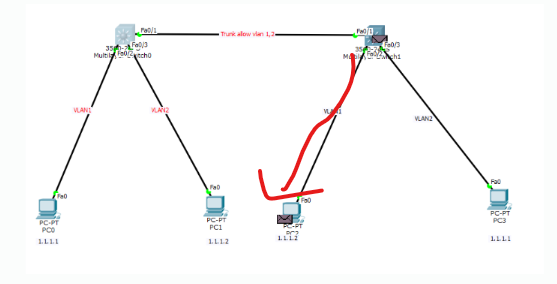

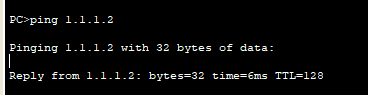

먼 1.1.1.1->1.1.1.2로 통신을 시도하면 스위치는 연결 된 단말의 네트워크 브로드캐스트 뿌린다.

하지만 로컬 스위치내에 1.1.1.2이 있는데 해당 경로는 브로드캐스트를 뿌리지 않는다 아니 정확히 뿌릴수가 없다

브로드캐스트 홍보영역이 나뉘어져서 영향을 받고 싶어도 받지 못 한다.

해당 목적의 mac테이블의 등록 된 포트를 확인하고 해당 포트를 통해 전송 시 trunk포트이며,

VLAN-ID 태깅 및 입장권이라는 것을 쥐어주며 패킷을 보내버린다.

입장권을 확인을 하고 패킷은 VLAN-1이라는 입장권을 갖고 있으니 해당 브로드캐스트 홍보 영역으로 입장 안내를 진행한다.

이후 다시 응답 패킷을 보낸다.

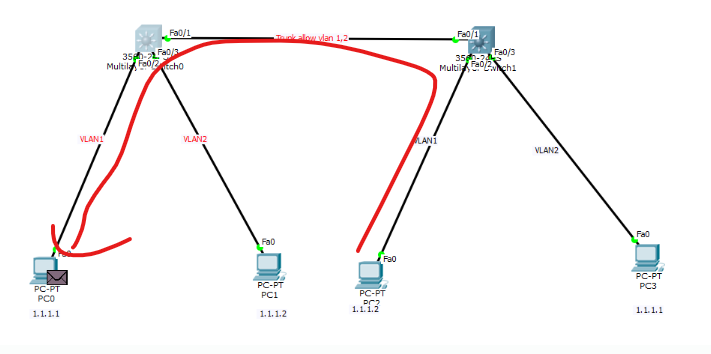

통신유무

VLAN 그리 대단한 기술은 아니지만 헷갈리는 부분이 많은 요소를 갖고 있다

나도 첨에 VLAN개념 접할때 머리가 뒤죽박죽이였다..... 워낙 내가 돌머리여서 ㅋㅋㅋ