- 전체보기(62)

- SK shieldus Rookies(59)

- 클라우드기반 스마트융합보안(59)

- aws(10)

- 클라우드기반 시스템 운영 및 구축(9)

- Kali Linux(4)

- 클라우드 보안 컨설팅 실무(4)

- dbeaver(1)

- django(1)

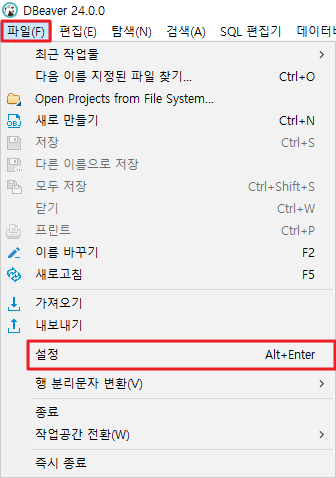

[DBeaver] Network unavailable due to a certificate issue. 해결방법

Network unavailable due to a certificate issue. Try changinh the setting Use Windows trust store in Preferences->Connections and restart

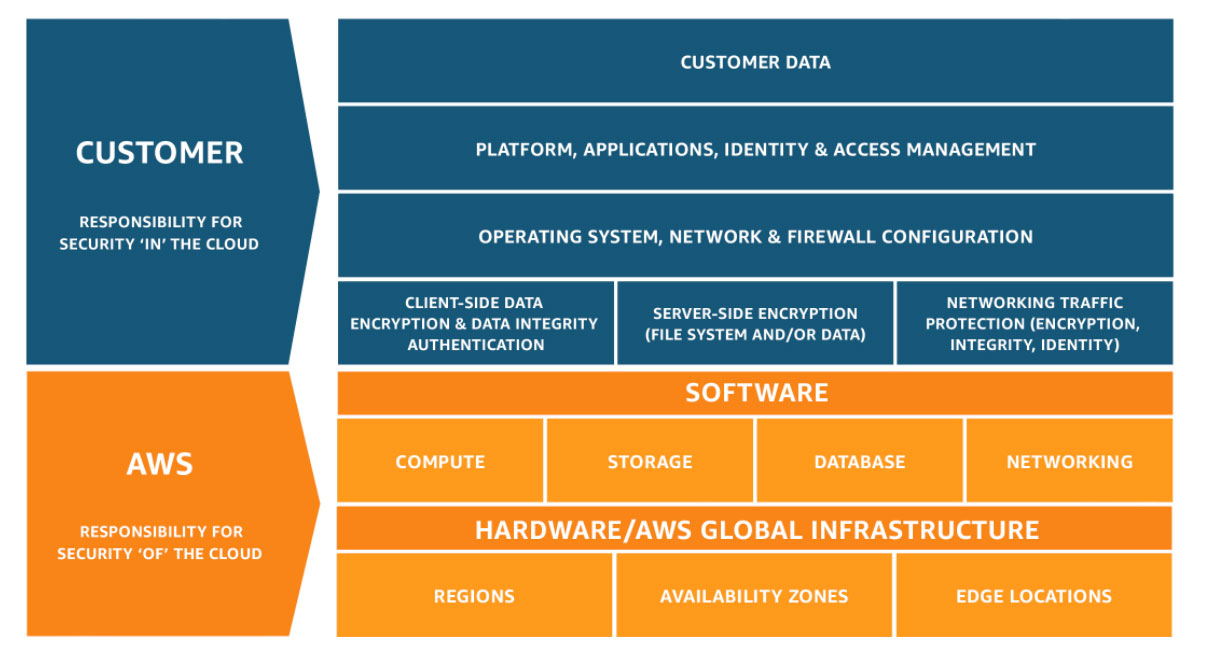

[SK shieldus Rookies 16기][클라우드 보안 컨설팅 실무] 클라우드 컴퓨팅서비스 보안

보안 설계 및 아키텍처 :DevOps를 이용하는 소프트웨어 개발 :솔루션 아키텍트보안 활동 :위협 모델링보안 사용자 트로기 값 스트림 보안 매핑위험 요소 도출아키텍처 원칙 및 아티팩트보안코딩DevOps를 이용하는 소프트웨어 개발 :클라우드 개발자운영 엔지니어소프트웨어

[SK shieldus Rookies 16기][클라우드 보안 컨설팅 실무] 하이퍼바이저, 가상화, 가상머신과 컨테이너, 쿠버네티스, 도커

호스트 컴퓨터에서 다수의 게스트 OS를 동시에 실행하기 위한 논리적 플랫폼가상머신을 생성하고 구동하는 소프트웨어로 물리적 서버를 여러 가상 서버로 나눔.Virtual Machine을 모니터링하는 중간 관리 VMM(Virtual Machine Monitor) 라고도 부름

[SK shieldus Rookies 16기][클라우드 보안 컨설팅 실무] 클라우드컴퓨팅서비스 개요와 기초

온프레미스(On-premise) : IT서비스를 운영하는 회사가 자체적으로 보유한 공간에 물리적으로 하드웨어 장비를 가지고 직접 운영하는 방식. 클라우드 컴퓨팅 기술이 나오기 전 일반적인 기업이 사용하던 일반적인 인프라 구축 방식.장점 : 높은 수준의 보안시스템 구축

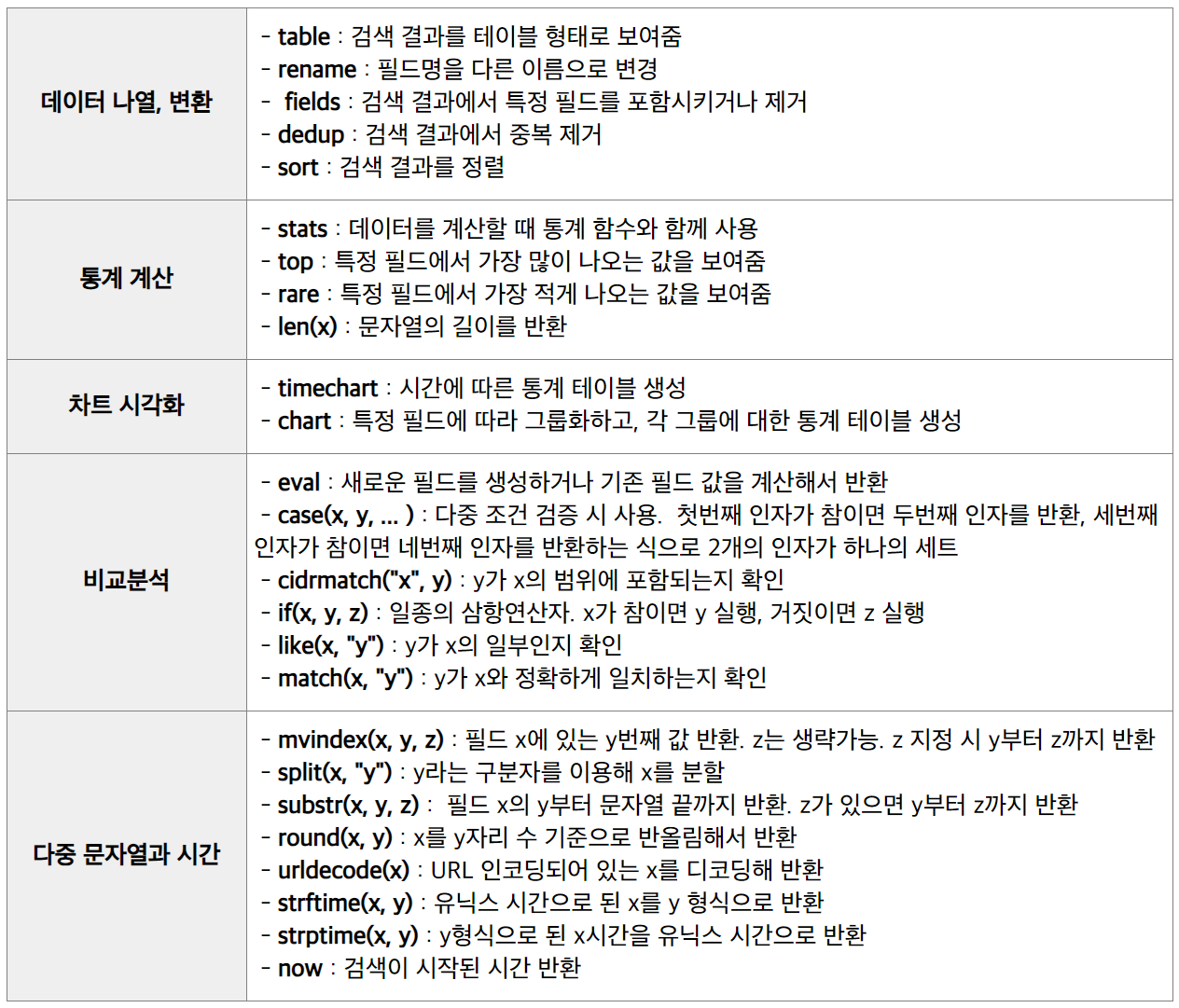

[SK shieldus Rookies 16기][클라우드기반 시스템 운영 및 구축] Splunk 설치 및 사용방법, DNS 로그 분석, HTTP 로그 분석, EndPoint 로그 분석

Splunk Cloud : 평가판 15일 동안 이용 가능 / 매일 최대 5GB의 데이터를 인덱싱 가능Splunk Enterprise : 평가판 60일 동안 이용 가능 / 매일 최대 500MB의 데이터를 인덱싱 가능Splunk Forwarder는 Agent 프로그램으로

[SK shieldus Rookies 16기][클라우드기반 시스템 운영 및 구축] Zeek, HTTP/DNS/SSL/x.509 로그 필드, 로그 확인 및 전송 실습

Zeek 설치 및 환경설정, HTTP/DNS/SSL/x.509 로그 필드, 로그 확인 및 전송 실습

[SK shieldus Rookies 16기][클라우드기반 시스템 운영 및 구축] Web 구조

클라이언트와 서버 사이의 웹 문서를 송수신해주는 프로토콜Front Server (Web Server)Application ServerDB Server텍스트 : 전송속도 빠름이미지 : 전송속도 느림HTTP 1.0텍스트용 세션을 맺고 close 했다가 이미지용 세션을 다시

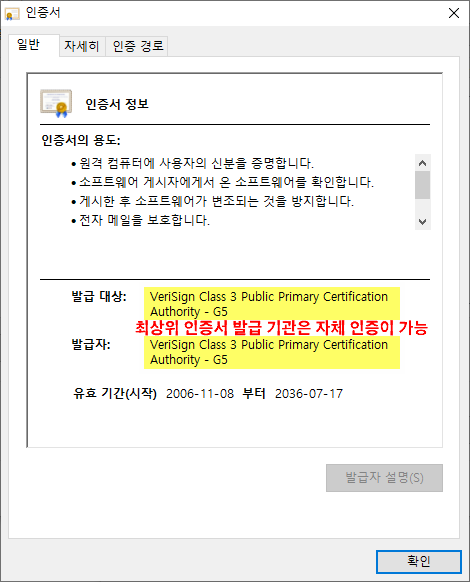

[SK shieldus Rookies 16기][클라우드기반 시스템 운영 및 구축] 암호화, SSL/TLS, HTTPS 구성 실습

1. 대칭키 암호화 VS 비대칭 암호화 1.1. 대칭키 암호화 동일한 키로 암호화와 복호화 알고리즘 종류 : DES, 3DES, AES, Twofish 1.2. 비대칭 암호화 서로 다른 키로 암호화와 복호화 Public Key(공개키) = 공개키 Private

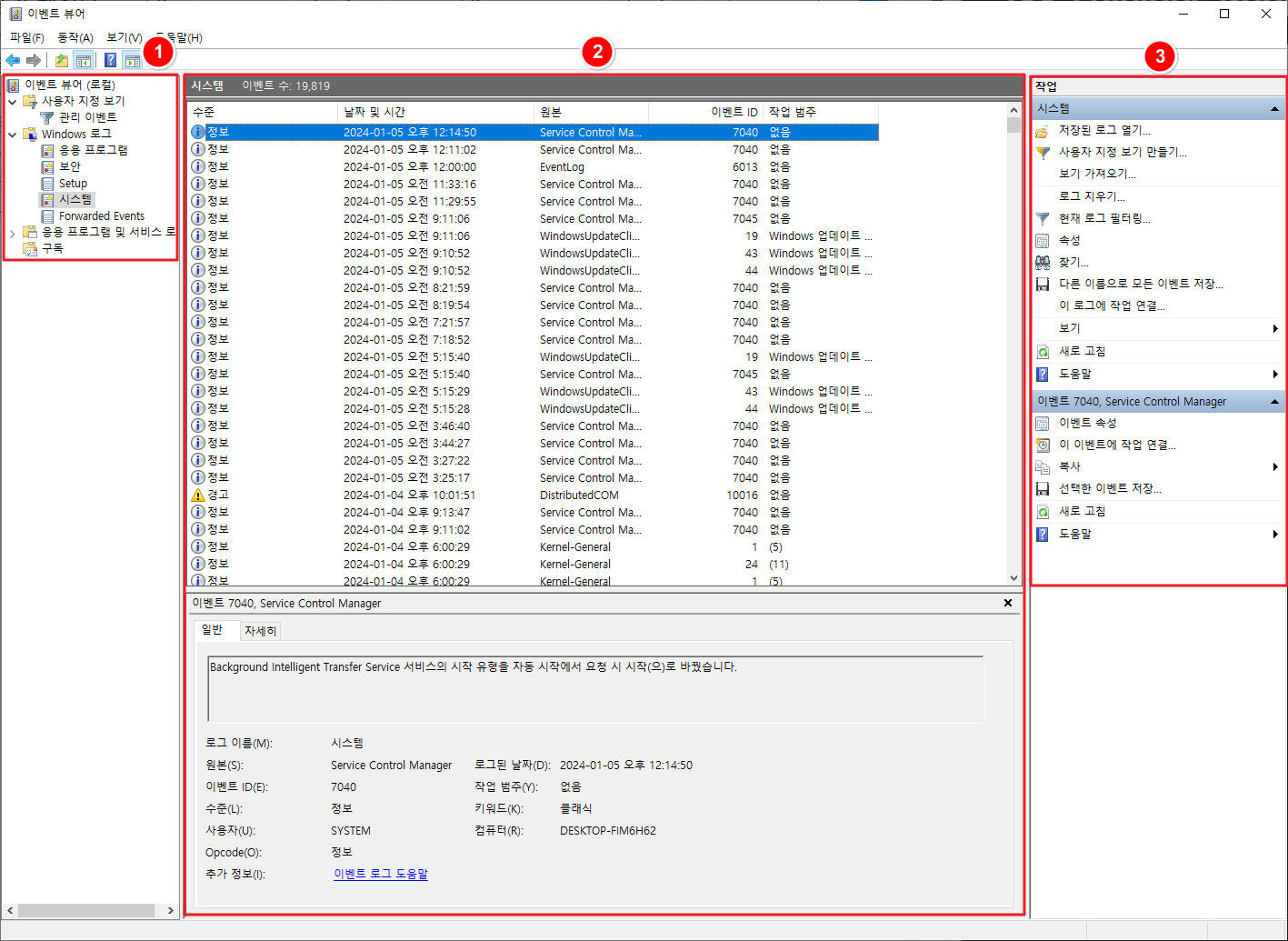

[SK shieldus Rookies 16기][클라우드기반 시스템 운영 및 구축] 윈도우 로그

윈도우에서는 로그를 이벤트라고 지칭운영체제가 업그레이드 됨에 따라 버전 별로 형태와 경로가 상이함Window 2000/XP/2003Windows Vista/2008/7/10

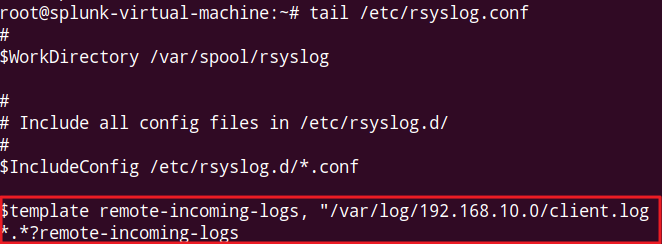

[SK shieldus Rookies 16기][클라우드기반 시스템 운영 및 구축] 리눅스 로그, syslog와 rsyslog, rsyslog 전송 및 수신 실습

시스템의 모든 기록을 담고 있는 데이터성능, 오류, 경고 및 운영 정보 등의 중요 정보 기록특별한 형태의 기준에 따라 숫자와 기호 등으로 이루어짐로그를 분석하지 않고 그대로 활용하기는 어렵다. 왜? 웹서버의 경우 하루 수백 메가에서 기가 단위의 로그가 쌓이기 때문에 대

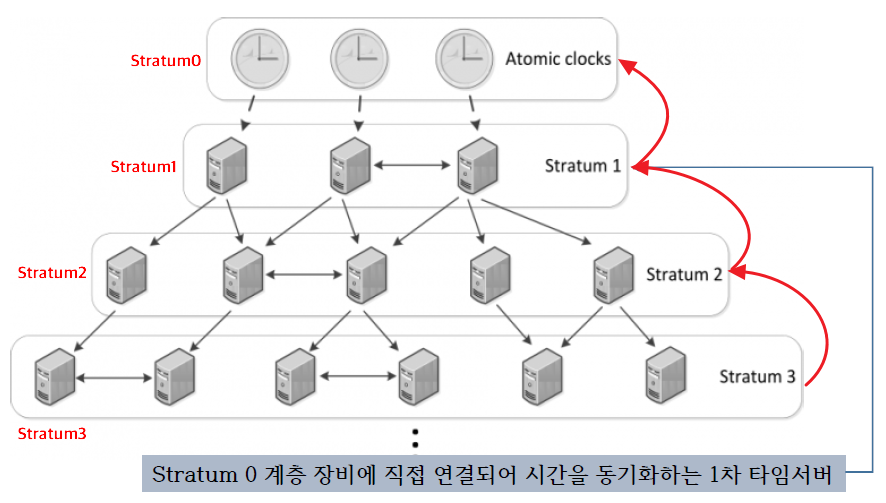

[SK shieldus Rookies 16기][클라우드기반 시스템 운영 및 구축] NTP 서버와 클라이언트 동기화 실습

NTP 서버와 클라이언트(Ubuntu, CentOS 7, Win10) 동기화하기

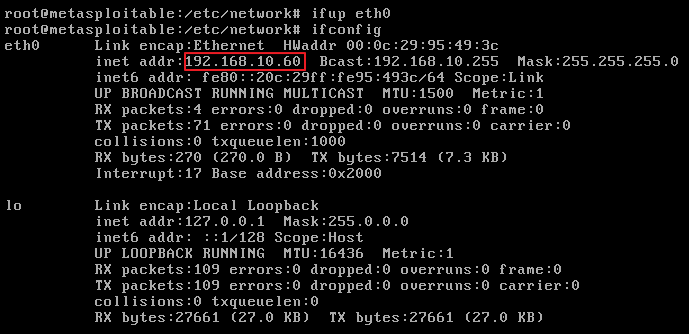

[SK shieldus Rookies 16기][클라우드기반 시스템 운영 및 구축] 실습환경구성(우분투, CentOS, Win10 설치)

SplunkServer, ZeekIDS, WebServer, Sysmon 설정

[SK shieldus Rookies 16기][클라우드기반 시스템 운영 및 구축] 보안관제 시스템 종류와 Network Maintenance Tools, TAP

네트워크 장비 관리 시스템대상: 네트워크 장비(L3 스위치, L2 스위치, VPN, IP, FW, DNS, 라우터 등)중앙관제 방식관리항목: 구성관리(환경설정, 장비초기)성능관리(시스템을 사용중) ⇒ 중앙관제의 꽃시스템들의 상태 정보를 수신받아 해당 장비의 상태 파악장

[SK shieldus Rookies 16기][취약점 진단] HTTP의 개요, 쿠키와 세션, Access Control 실습

1. HTTP 1.1. 정의 WWW에서 정보를 주고 받을 수 있는 프로토콜 클라이언트-서버 프로토콜 1.2. HTTP 특징 요청, 응답 구조 HTTP는 반드시 요청을 해야 응답을 준다. Stateless 상태를 유지 하지 않기 때문에 요청과 요청 간의 관계

[SK shieldus Rookies 16기][취약점 진단] File Upload 취약점 개요 및 공격실습

파일 업로드 취약점과 경로 순회 취약점

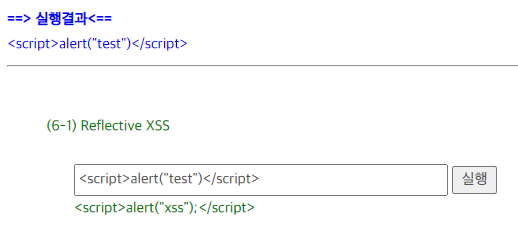

[SK shieldus Rookies 16기][취약점 진단] XSS의 개요와 공격 실습, BeeF 공격 프레임워크 사용법, SOP, CORS, CSP

XSS 공격의 개요와 실습, Origin, SOP(Same Origin Policy), CORS(Cross Origin Resource Sharing), CSP(Content Security Poliy)

[SK shieldus Rookies 16기][취약점 진단] Command Injection의 개요와 공격 실습

어플리케이션에 <span style="color:- <span style="color:시스템의 제어권을 탈취하여 해당 시스템을 공격자 마음대로 제어하게 된다.Shell이란? 사용자와 커널 사이에 있는 명령어 해석기외부 입력값을 검증하지 않았다? 추가 명령어