SK shieldus Rookies 23기

1.[SK shieldus Rookies 23기] DT특강 / 애자일특강

Data Center에 있는 서버를 네트워크 망을 통해서 클라이언트들에게 제공하는 것

2.AWS NACL과 보안그룹

AWS NACL과 보안그룹

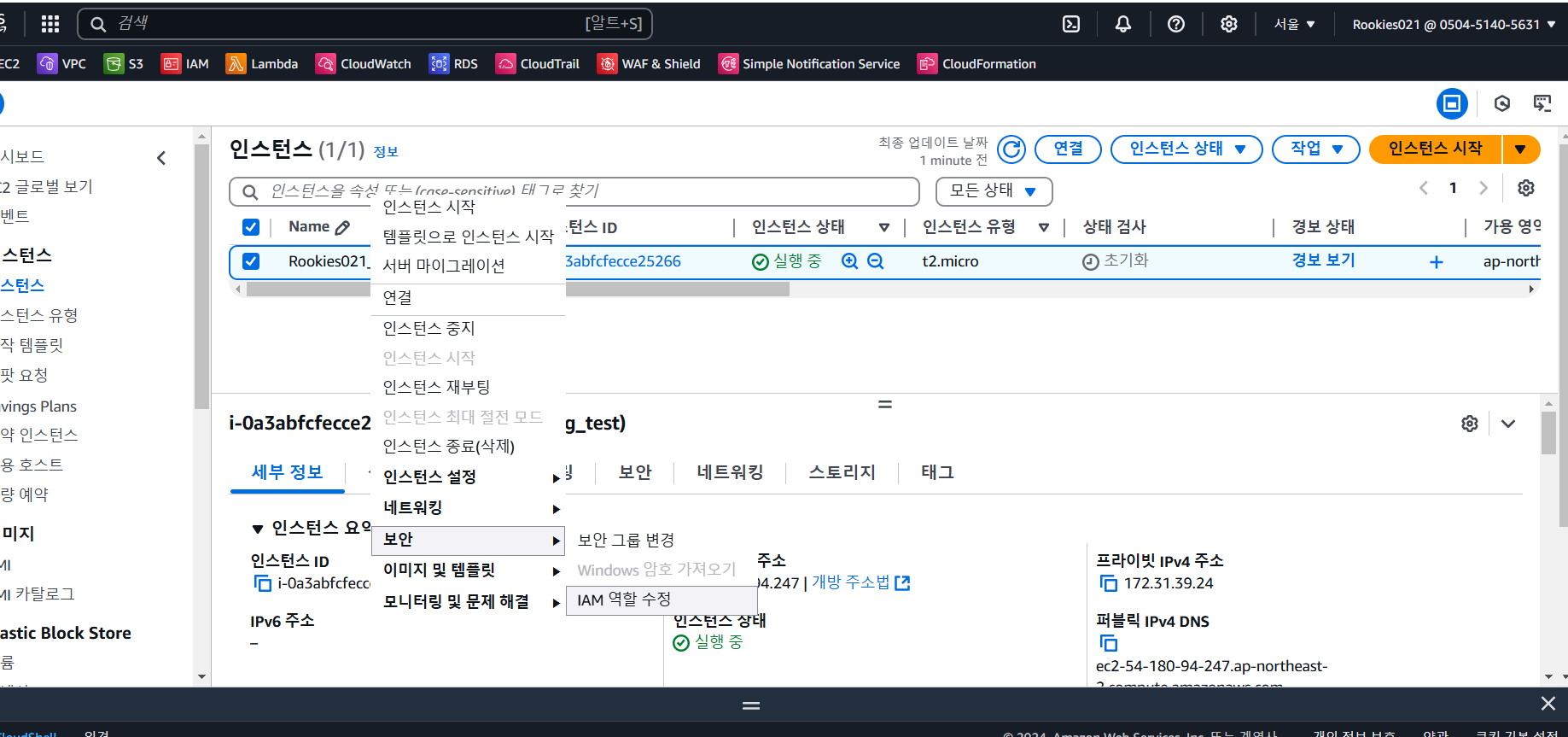

3.AWS 실습

실습

4.AWS CLI 명령어 실습

AWS CLI로 인프라 구축 및 관리

5.AWS Cloudformation 코드 모르는거

https://github.com/aws-cloudformation/aws-cloudformation-templates 샘플 코드

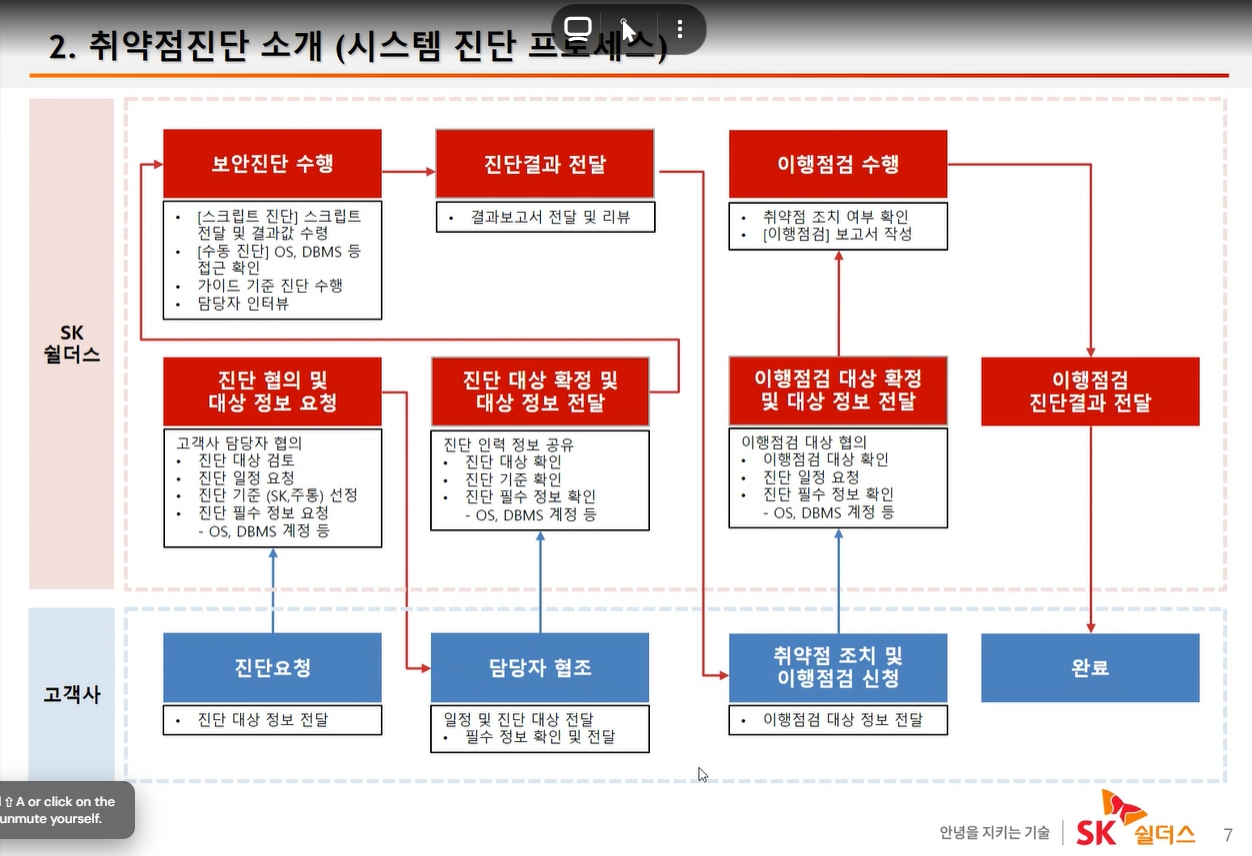

6.클라우드 취약점 진단 및 대응 실무

현직 강사님 강의

7.멀웨어 ( 악성 소프트웨어 )

바이러스 , 트로이 목마 , 랜섬 웨어

8.버프와 와이어샤크의 차이

버프는 클라이언트에서와이어샤크는 네트워크구간에서

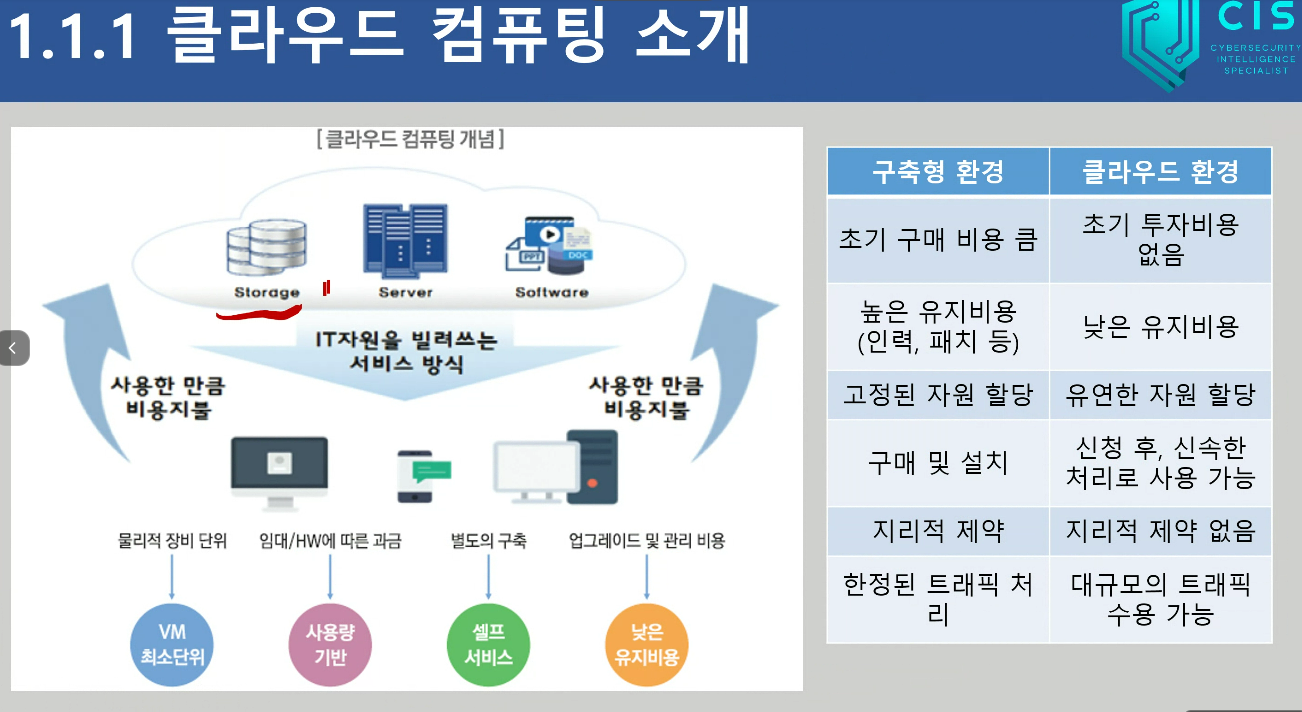

9.클라우드

유비쿼터스 유비쿼터스(Ubiquitous)는 "어디에나 존재하는" 또는 "언제나 존재하는"이라는 뜻을 가진 단어로, 기술 분야에서는 주로 어디에서나, 언제든지 사용 가능한 기술을 의미합니다. 즉, 정보 기술이나 인터넷 서비스가 언제 어디서든, 다양한 장치나 환경에서

10.ubuntu - docker

관제 운영체제 설치시 ESXi 써야함 https://junu19.tistory.com/29 VM - install VM Tool 우분투에 씨디모양 꺼내서 압축풀고 ctrl+alt+t 로 sudo su cd로 파일 들어가서 pl 파일 실행 ./[파일명] apt up

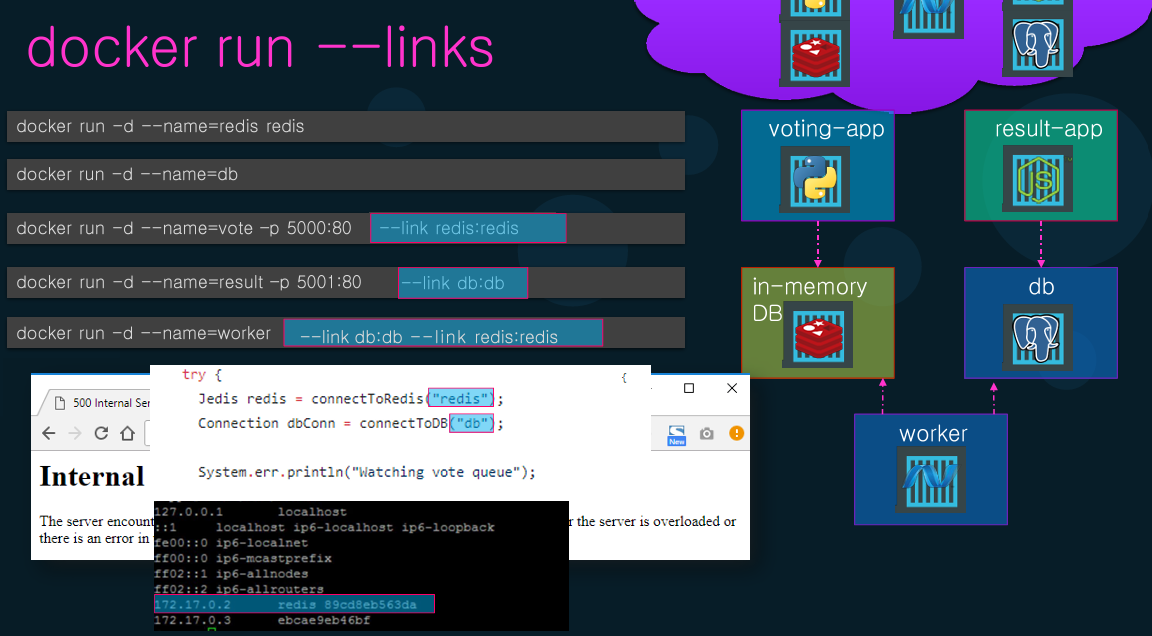

11.ubuntu - docker 2일차

Docker compose\-> 자동화run하면 자동으로 pull 까지 됨voring-app ( 투표파일 ) 파이썬으로 만들기\-> 윈도우에서 vscode로 만들었음Dockerfile vs docker-compose.ymlDockerfile이미지 빌드를 위해이미지 초기

12.로그 수집 - CloudWatch

CloudWatch \-> EC2 같은 리소스로부터 생성된 로그를 Watch로 수집하기:: 리소스(CPU, MEM, HDD 등)의 사용률 정보 수집AWS 로그 수집 서비스사용자 행위 정보 로그(Cloud 로그인, 로그아웃, 정책생성 등) -> Cloud Trail시스템

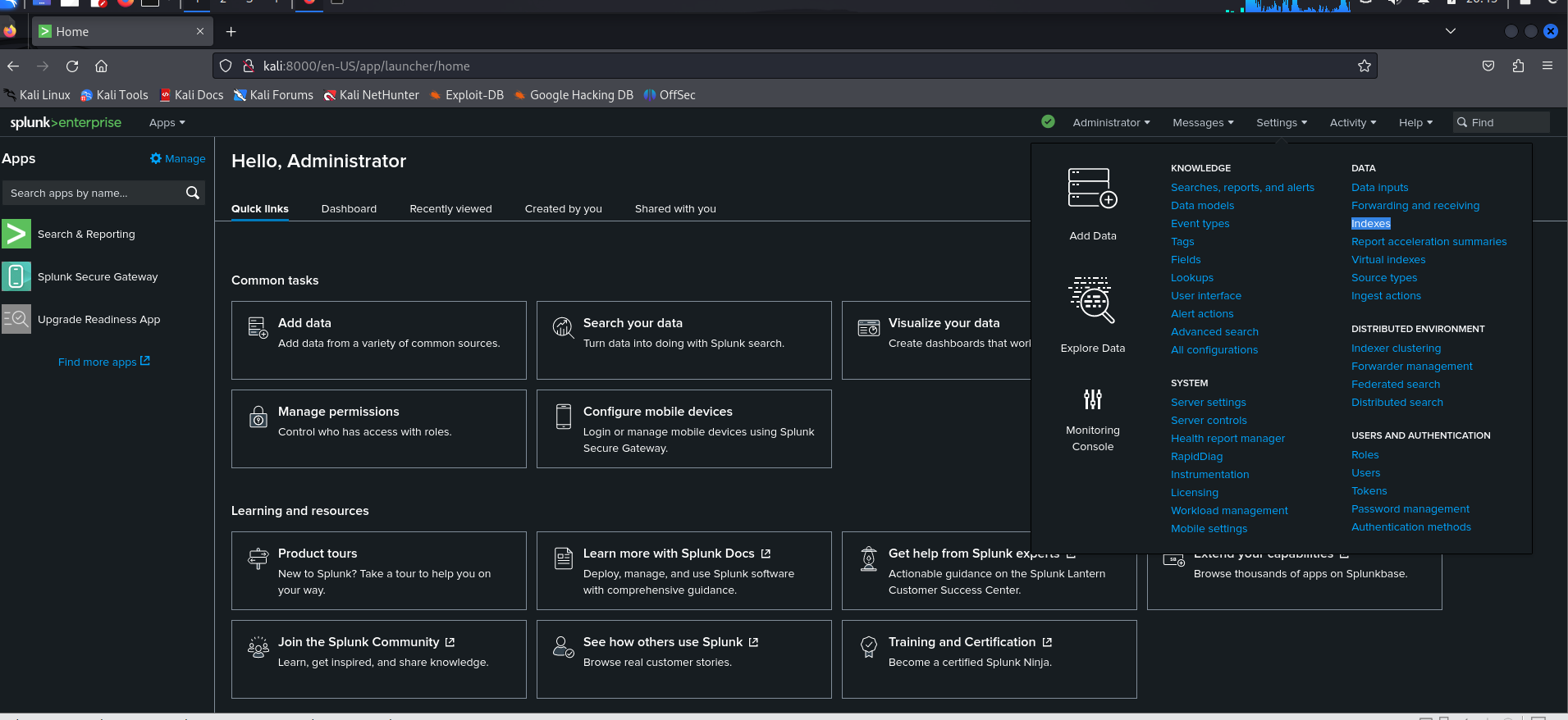

13.로그 수집 - Splunk

SplunkSplunk Log 수집splunk 설치 -> db생성 -> agent 설치 -> 설정파일 설정 -> 로그 수집 확인ubuntu 및 kali (둘다 MEM(memory) 4gb 이상 설정)kali에서 진행압축해제해서 인스톨파일위치에서 deb파일 설치dpkg

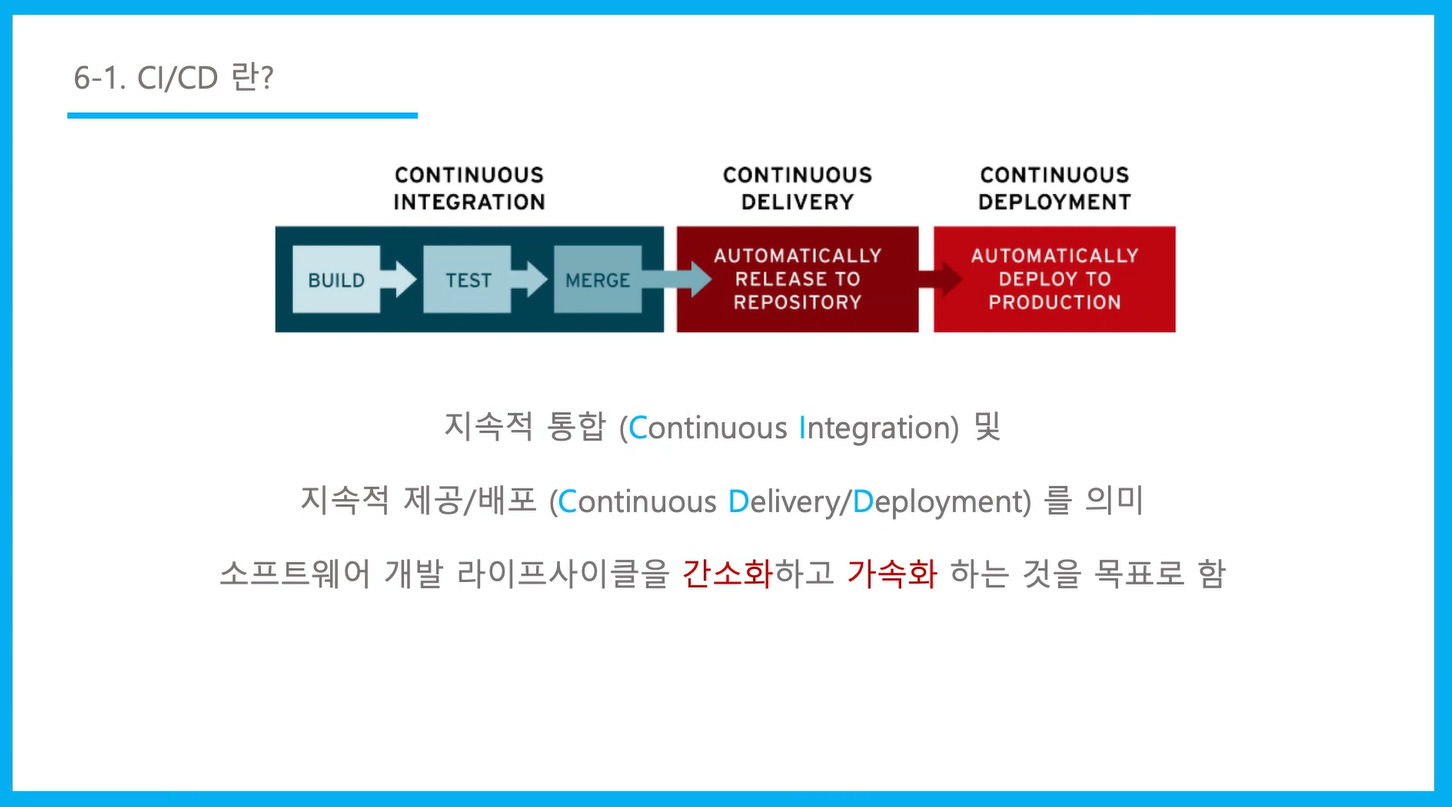

14.[구축/운영] 3일차

순환도요구 사항 정의 >> 개발설계 > 개발(구축) > 테스트 > 운영전환 > 유지보수 > 폐기\->> 프로젝트 (비용, 일정, 인력, 범위 등..)PM,PL 이 프로젝트를 전반적으로 관리 구축 : Docker, Terraform, Kubernetes, CloudFom

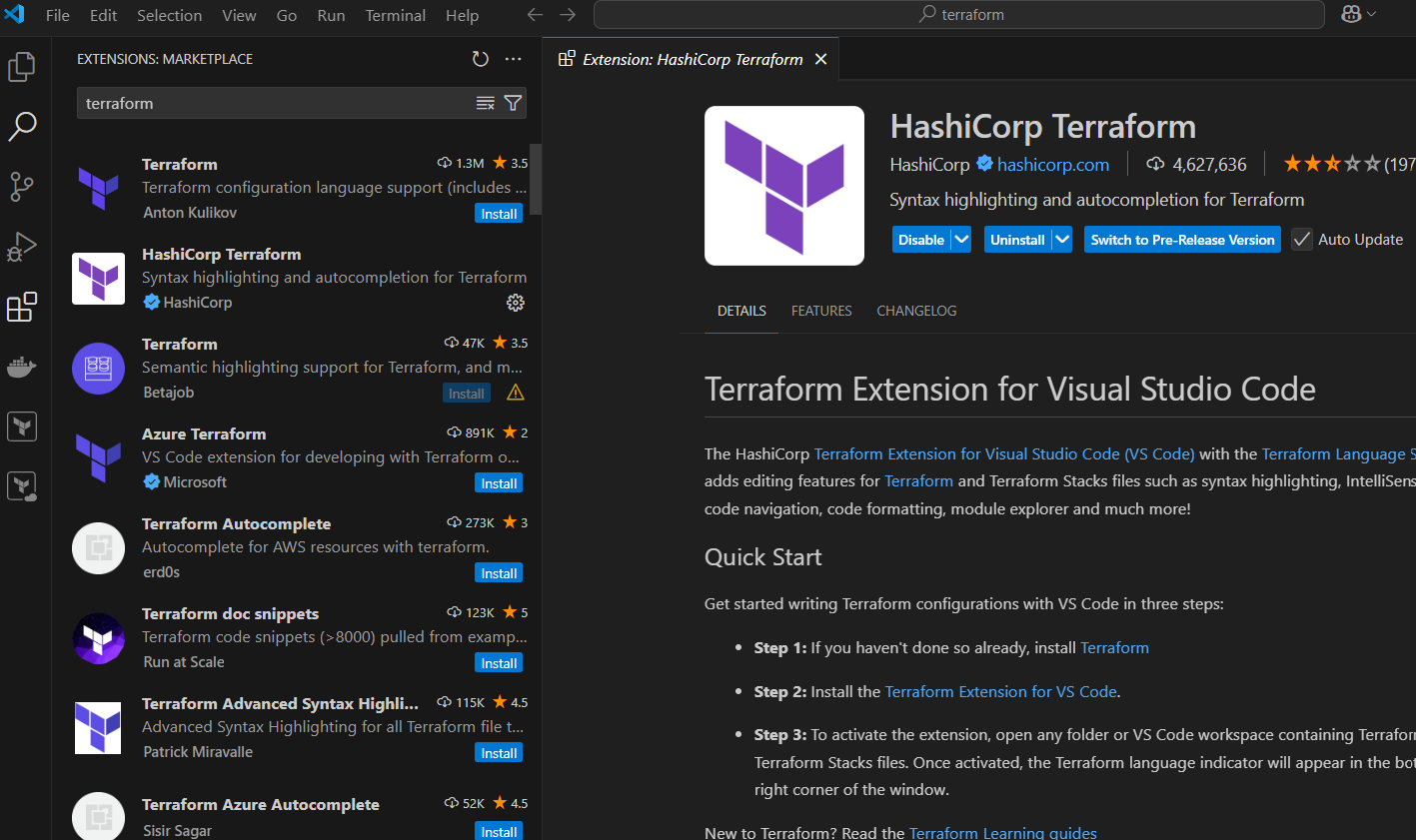

15.Terrafrom ( tf )

4일차 윈도우는 다운로드 후 환경변수 설정 ( 어느경로에서도 사용할 수 있게 하기 위함 ) 데비안계열의 리눅스의 경우 apt install terraform -y로 설치 가능 ( 또는 공식홈 설치방법 참고 ) https://developer.hashi

16.[구축/운영] 4일차

IaC Infrastructure as Code 코드기반 인프라 구축 IT 분야에 있다면 기본적으로 알고 있어야 할 지식임. 대표적인 도구 클라우드 포메이션, github, docker, Terraform, Ansible 등 각 도구의 특징을 이해하고 최적의 것을 선택

17.[구축/운영] 5일차 Terraform - docker

5일차도커 + 테라폼 = 웹 취약점 진단 플랫폼 구축sh 처음 선언해줘야할것set-esudo apt updatesudo apt install docker.io -y127.0.0.1 => 내부에서만 접근 가능\--add-host => 신뢰할수 있게 지정하는 옵션NFS(N

18.[1월6일]보안관제 1일차 수업

1.6보안관제 이해 및 실무노민철강사님목차실무에 대한 이론 교육사고사례 및 이슈공격 전망보안관제 이해보안관제 기술보안관제 시스템보안관제 실무4개의 실습과제조별 발표노민철 강사님sk쉴더스클라우드 사업본부보안관제 수석님 2010년 부터 근무하심전산장교근무 -> 인천공항공사

19.[1월7일]보안관제 2일차 수업

단계 탐지 - 대응 현업부서 사이버보안센터(보안관제 , 침해대응 , 보안진단 ) 고객사 초기분석 ( 관제, 침해대응 둘다 하나 내용은 비슷 ) 고객사에서 받을 수 있고 관제에서 로그를 다 들여다보고 확인. 보안진단 지원을 해줄수도 있고 안해줄수도 있고 침해 대응팀이 로그에 접속해서 분석하기 전까지는 어느누구도 접속해서 미리 분석 진행을 하면안됨....

20.[1월8일]보안관제 3일차 수업

3일차실습 후bat파일os 명령어netstat \-ano => 옵션 PID라는 프로세스 ID가 더 나옴datetime/date -t 날짜를 입력해야함date /t 오늘의 날짜가 나옴OS의 기본 정보psinfo 툴sysinfo 툴그 둘의 차이net 의 옵션net shar

21.1월9일 - 침해사고대응 개론 수업

4일차sk쉴더스 탑서트 권태우 책임님탑서트와 서트는 다름서트는 관제 있는 팀으로관제에 있는 공격이 발생했을 때 서트가 조사탑서트는오래된 공격 및 다양한 공격들을 조사사고조사시모의해킹 , 취약점 진단 , 악성코드 등 다방면으로 알아야 증빙가능침해사고 개론침해사고 분석 전

22.1월9일 - 침해사고대응 리눅스

침해사고 리눅스 증거수집메모리 덤프Linux command 활용을 통한 휘발성 데이터 수집공격 흔적 포인트 수집물리적부분이미지 덤프 physical dump네트워크 덤프 ( 시간이 오래걸리고 끊김 )마운트 디스크로 덤프 활용Log Diles - ★User command

23.1월9일 - 리눅스 포렌식 실습

실습텍스트 편집기 프로그램sublime text사용취약점 스캔한 IP (공격자 추정 )192.168.223.128취약점 스캔 시간05/Apr/2018:15:38:40 +0900 웹2018-04-05 15:39:02 최초 침투2018-04-05 15:39:15 repti

24.윈도우 포렌식 로그

Windows 이벤트 로그 (Event Logs)Windows의 이벤트 로그는 다양한 시스템, 보안, 애플리케이션 이벤트를 기록해1-1. 시스템 로그 (System Log)경로: C:\\Windows\\System32\\winevt\\Logs\\System.evtx의미