- 전체보기(121)

- Java(18)

- linux(16)

- db(6)

- jsp(5)

- routing(4)

- JavaScript(3)

- 비전공자(3)

- MVC(2)

- 깃(2)

- log(2)

- DHCP(2)

- 디비버(2)

- MyBatis(2)

- 권한(2)

- 복사(2)

- nat(2)

- 톰캣(2)

- 서버(2)

- CSS(2)

- RIP(2)

- 네트워크 관리사(2)

- html(2)

- git(2)

- DNS(2)

- JOIN(2)

- Cisco(2)

- 국비(1)

- DTE(1)

- sendmail(1)

- 이클립스(1)

- DTD(1)

- 지시어(1)

- 배열(1)

- 스크립트(1)

- 예매 사이트 제작(1)

- exploit(1)

- Root(1)

- Kernel(1)

- 디렉토리(1)

- Kali(1)

- sql(1)

- 2차(1)

- VRRP(1)

- L2, L3 스위치(1)

- 로그 분석(1)

- john(1)

- 영화 예매 사이트(1)

- API(1)

- 싱글모드부트(1)

- 인증서(1)

- LomBok(1)

- VM웨어(1)

- vi(1)

- 리눅스마스터(1)

- 위임(1)

- STP(1)

- List(1)

- ubuntu(1)

- Default Routing(1)

- 익명클래스(1)

- 국민취업제도(1)

- process(1)

- 조건식(1)

- 함수형 인터페이스(1)

- 개발(1)

- spoofing(1)

- group by(1)

- jstl(1)

- 패키지(1)

- like(1)

- swap(1)

- maven(1)

- 직렬화(1)

- 형변환(1)

- DDL(1)

- 내일배움카드(1)

- OSI 7계층(1)

- 키인증로그인(1)

- 상수(1)

- 연산자(1)

- 정보처리기사(1)

- RANK(1)

- OSPF(1)

- 라우팅(1)

- EIGRP(1)

- Maria(1)

- iptable(1)

- csrf(1)

- 제약조건(1)

- 리눅스 마스터(1)

- oracle(1)

- 커리큘럼(1)

- Long(1)

- mybastis(1)

- Switch jamming(1)

- 구조(1)

- Subnet(1)

- 오버플로우(1)

- 힌트(1)

- View(1)

- TCL(1)

- 내장객체(1)

- class(1)

- while(1)

- for(1)

- char(1)

- 태그(1)

- 묵시적형변환(1)

- 쉘(1)

- 클론(1)

- 리마(1)

- VLAN(1)

- VLSM(1)

- 웹서버(1)

- Double(1)

- Int(1)

- ip(1)

- JRE(1)

- ojdbc11(1)

- redistribute(1)

- eclipse(1)

- 서블릿(1)

- SQL injection(1)

- umask(1)

- snort(1)

- 프로시저(1)

- 조건문(1)

- break(1)

- 압축(1)

- 문자열(1)

- ssh(1)

- 비전공(1)

- 람다식(1)

- XSS(1)

- switch(1)

- JWT(1)

- LAN Routing(1)

- json(1)

- openvas(1)

- continue(1)

- docker(1)

- 라우터(1)

- 서브네팅(1)

- 제어문(1)

- Concatenation(1)

- Topology(1)

- 강제형변환(1)

- foreach(1)

- DHCP Starvation Attack(1)

- zero trust(1)

- rsynk(1)

- as(1)

- 인터페이스(1)

- 추상클래스(1)

- 추상메서드(1)

- 자격증(1)

- 파일입력(1)

- String(1)

- config(1)

- and(1)

- or(1)

- mail(1)

- union(1)

- HSRP(1)

- 공유폴더(1)

- rocky(1)

- 정처기(1)

- 데이터베이스(1)

- 수업(1)

- Cisco Packet Tracer(1)

- putty(1)

- GATEWAY 이중화(1)

- window(1)

- 메서드(1)

- 학원(1)

- 항(1)

- OWASP(1)

- jackson(1)

- if문(1)

- 홈페이지(1)

- mysql(1)

- 예외처리(1)

- 옵티마이저(1)

- clone(1)

- Locky(1)

- JVM(1)

- fork(1)

- SSH Port Forwarding(1)

- wireshark(1)

- NCS(1)

- johnny(1)

- waf(1)

- nessus(1)

- ACL(1)

- 역직렬화(1)

- 오류(1)

- kerberos(1)

- SQL문(1)

- hydra(1)

- 클래스(1)

- 플로우(1)

- Maria DB(1)

- 명령어(1)

- 컬렉션 프레임워크(1)

- getter(1)

- setter(1)

- 트랜젝션(1)

- kubernetes(1)

- 내부클래스(1)

- 객체지향언어(1)

- 출력(1)

- 출력 메서드(1)

- 연산자 우선순위(1)

- 시퀀스(1)

- 포크(1)

- 상속(1)

- DCL(1)

- vm(1)

- 정처기 필기(1)

- 변수(1)

- Quota(1)

- 커널(1)

- try catch(1)

- Map(1)

- 다중포문(1)

- 싱글모드 부팅(1)

- 엑셀(1)

- 자료형(1)

- nikto(1)

- between(1)

- Ids(1)

- 강제종료(1)

- Sub Query(1)

- if(1)

- 웹 에러코드(1)

- 코딩(1)

- csv(1)

- 보안(1)

- SQLD(1)

- session hijacking(1)

- rownum(1)

- postfix(1)

- set(1)

- 필기(1)

- IP 설정(1)

- session(1)

- do while(1)

- 파일입출력(1)

- DCE(1)

- 스레드(1)

- Mapper(1)

- 다운(1)

윈도우 먹통 사태 - 크라우드 스트라이크

19일 오후부터 시작된 미국 사이버 보안 기업 ‘크라우드 스트라이크(CrowdStrike)’의 보안 소프트웨어의 업데이트 오류로 인해 항공, 은행, 방송 등 전 세계 시스템이 마비크라우드 스트라이크의 보안 플랫폼 ‘팔콘(Falcon)’의 보안 업데이트 오류 → 기기

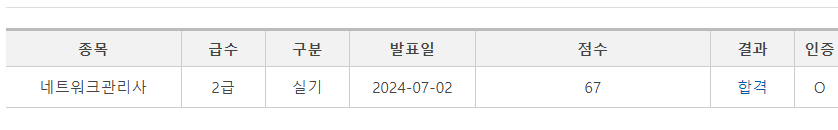

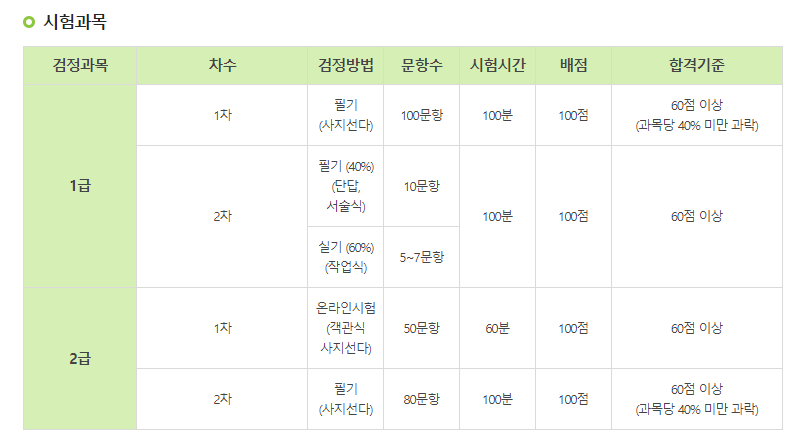

[2024] 비전공자의 네트워크 관리사 2급 - 2차 합격 정보 공유

국비 수업을 들으며 병행했던 네트워크 관리사 2급 시험에 붙게 되어 기록 겸 정보 공유를 위해 글을 작성해봅니다. 수업에서는 linux, network +기초 보안에 대해 들었으며 수업에서 공부한 내용들은 블로그에 정리되어 있습니다.1차 시험 및 기본 정보는 이전 게시

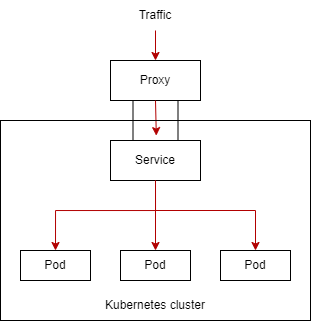

kubernetes

https://kubernetes.io/ko컨테이너화된 워크로드와 서비스를 관리하기 위한 이식성이 있고, 확장 가능한 오픈소스 플랫폼선언적 구성과 자동화를 모두 용이하게 함쿠버네티스 서비스, 기술 지원 및 도구는 어디서나 쉽게 이용가능서비스 디스커버리와 로드

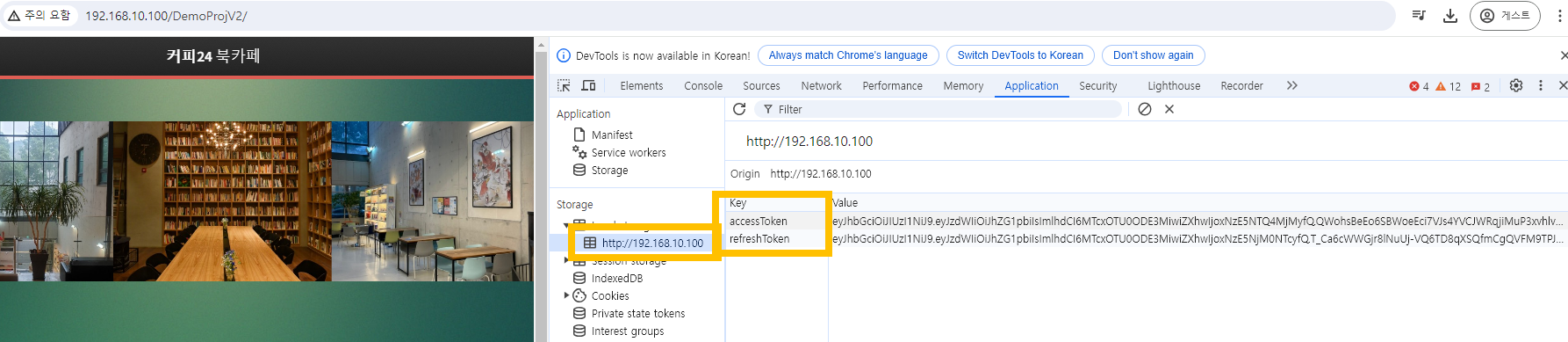

JWT

단일 토큰 로그인 성공 JWT 발급 서버 측 → 클라이언트로 JWT 발급권한이 필요한 모든 요청 : 클라이언트 → 서버 측 JWT 전송권한이 필요한 요청은 서비스에서 많이 발생클라이언트 측 xxs나 http통신을 가로채서 토큰을 훔침 → 대비하기 위한 로직 필요다중 토

[Linux] Docker

리눅스의 응용 프로그램들을 프로세스 격리 기술들을 사용해 컨테이너로 실행하고 관리하는 오픈 소스 프로젝트container =emulator포트 포워딩 상태로(백그라운드) 최초 실행 후 진입 docker run -d -p 80:80 --name sevas_web ID

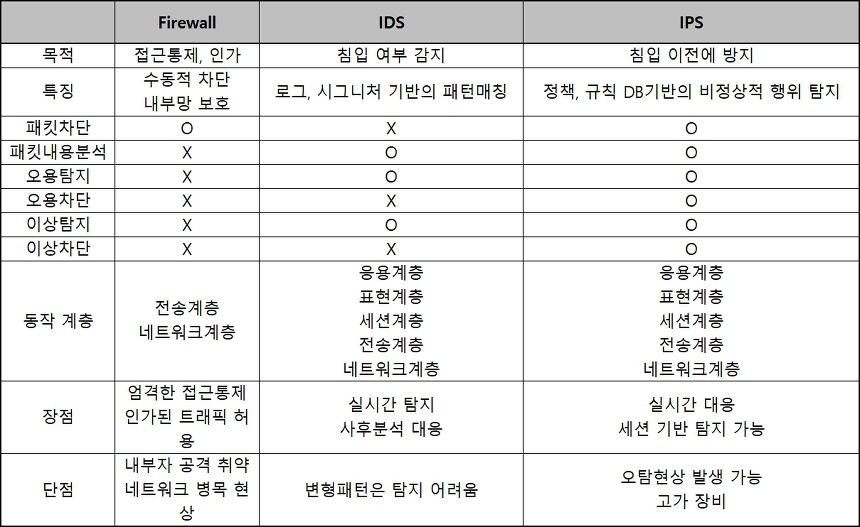

IDS, snort

IDS (Intrusion Detection System) 침입 탐지 시스템시스템에 대한 원치 않은 조작을 탐지 → 내부 패킷을 주로 감지설치 위치와 목적에 따라 호스트 기반과 네트워크 기반의 침입 탐지 시스템으로 나뉨역할IPS를 우회하는 공격에 대한 탐지내부 공격

웹 에러코드

웹 에러코드200 번대 응답(Response) : 성공(Success)200 OK - 요청 정상 처리204 - No Content요청 정상 처리하였지만, 돌려줄 리소스 없음응답에 어떠한 엔티티 바디(Entity Body)도 포함하지 않음서버에서 처리 후, 클라이언트에

IPTABLE

IPS: 탐지, 차단은 선택/IDS: 탐지 중점, 차단 가능은 함방화벽: 3,4 혹은 7계층까지 가능. but 특화된 것도 없어서 전문적 차단은 어려움 그래서 IPS 사용기본 개념기능패킷필터링 ( netfilter )로그기능 ( logging )NAT ( SNAT/DN

[2024] 비전공자의 리눅스 마스터 2급 - 2차 합격 정보 공유

국비 수업을 들으며 병행했던 리눅스 마스터 2급 시험에 최종합격하게 되어 기록 겸 정보 공유를 위해 글을 작성해봅니다. 수업에서는 linux, network +기초 보안에 대해 들었으며 수업에서 공부한 내용들은 블로그에 정리되어 있습니다

[Linux] Mail - postfix, sendmail

mail server메일 송신 SMTP (메일 서버와 메일 서버 간의 통신) 25/tcp메일 수신 POP3,IMAP (서버와 클라이언트 수신) 110 , 143pop3 와 IMAP 의 차이점pop3 는 클라이언트에 저장되면 서버에서 내용 삭제IMAP 중앙 서

LOG, rsynk

LOG: 기록 , history , 흔적로그 저장소 : /var/log → 모든 로그 파일 저장소대부분의 서비스 로그는 /var/log/서비스명주요 로그/var/log/message 시스템 메세지 로그/var/log/secure 인증 로그(접속 로그)/var/

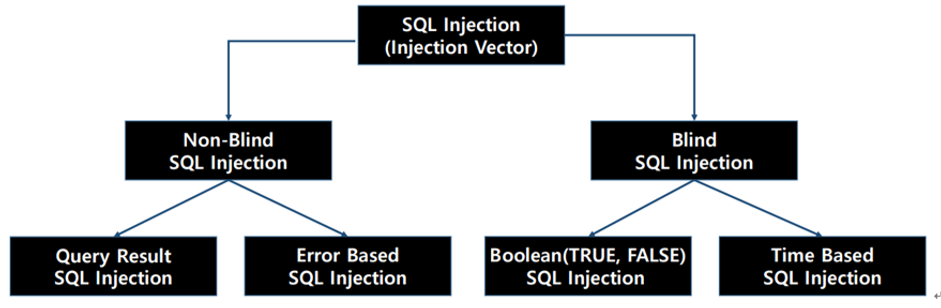

Exploit, SQL Injection

exploit: 컴퓨터, 스마트폰 등 전자 기기에 대한 보안 취약점을 이용하여 해커의 의도대로 공격하도록 설계된 명령, 스크립트, 프로그램공격의 종류 중간자 공격(MITM): Man In The Middle, 통신을 하는 와중에 공격자가 중간에 끼어들어 트래픽을 가로채

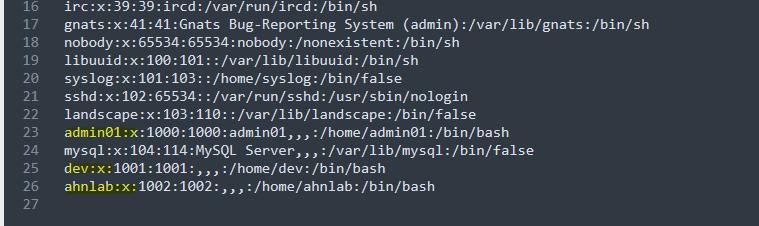

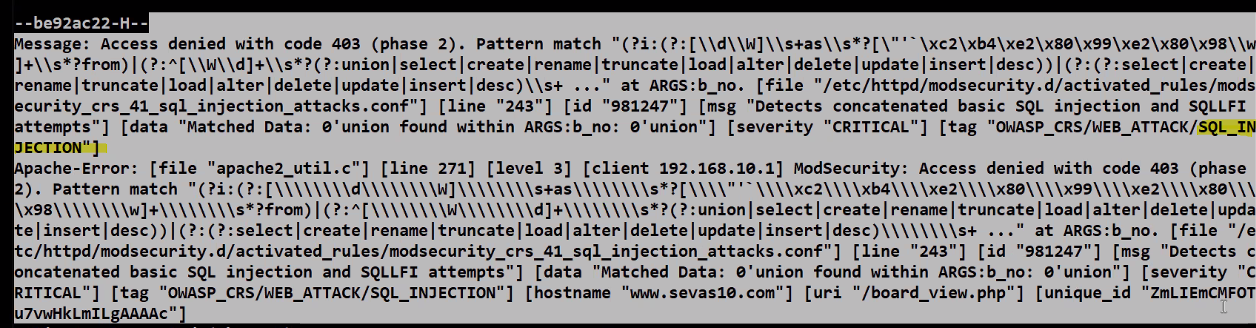

로그 분석 실습

웹페이지 소스코드를 모두 공개할 것이며, 추가적인 위협을 가하겠다는 내용을 받았다. 침해된 시스템에 남겨진 흔적과 각종 로그 파일을 분석하여 다음 사항을 밝혀내시오. A. 공격자가 웹페이지 소스코드를 유출한 시간(UTC+09:00)은?(yyyy-MM-dd_hh:mm:s

웹취약점 스캐닝, WAF

nikto -h 192.168.10.10 -C all -o sevas.html -F html\-C 검사범위\-o 파일이름\-F 파일포멧\-h 호스트openvas 설치 (웹취약점 스캐닝)apt-get dist-upgrade -yapt-get updateapt-get

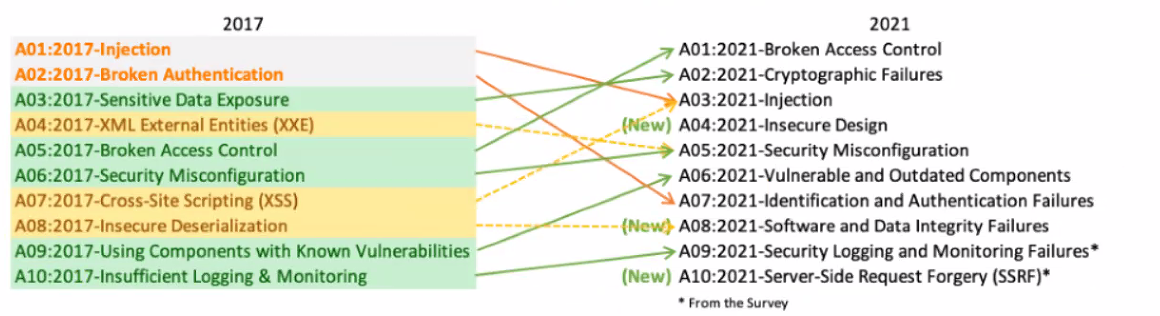

OWASP

CVE (Common Vulnerabilities and Exposures)알려져 있는 보안 취약점 - 년도 별로 일련번호 리스트화CWE(Common Weakness Enumeration)알려져 있는 소프트웨어 보안 약점 표준화 정보CCE(Common Configura

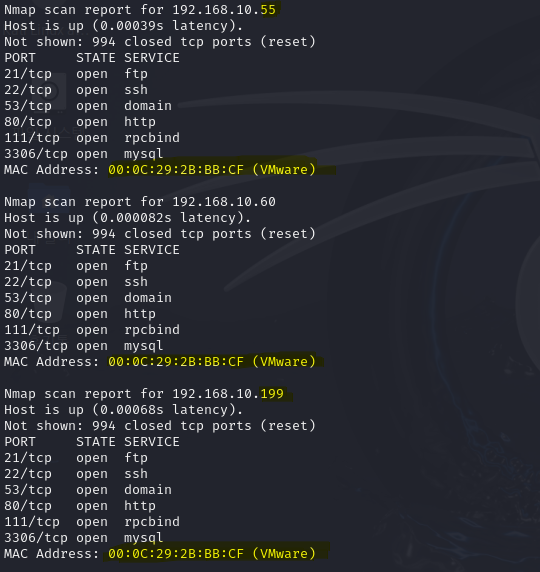

웹 사이트 해킹 모의실습 - 2 (DB)

목적: 같은 네트워크에 존재하는 사이트에서 관리자 계정을 찾아내 로그인하기nmap 네트워크 대역으로 찾기 nmap -nP 192.168.10.0/24셋 다 같은 MAC 주소를 가지고 있음 = 하나의 장비사이트 접속 - 게시판에 글 작성url에 union을 삽입하여 컬

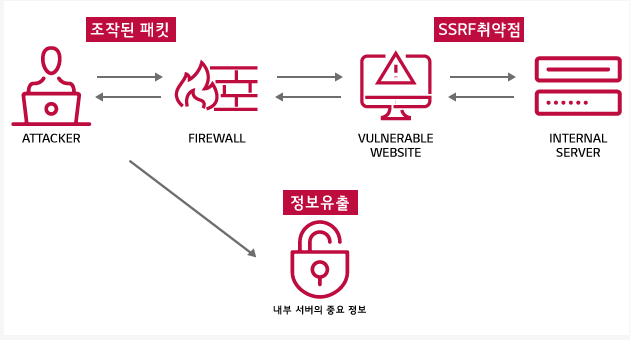

공격 -XSS, Session Hijacking, CSRF

‘크사’라 부름자바 스크립트를 써서 공격자가 의도한대로 사용자를 유도하는 공격 <script> location.href="\[https://www.naver.com](https://www.naver.com/)"</script>간략한 링크들

암호화, 복호화 - mysql

Hash$1 md5 $5 sha 256 $6 sha 512단방향 암호 = hash 암호 암호화 가능, 복호화X → 무결성 Oselect md5('sevas'); select sha1('sevas'); select sha2('seva

[DB] Mysql - Join, Union

inner join 교집합 select \* from \[A] inner join \[B] on <조건>left outer join 왼쪽 집합 select \* from \[A] left join \[B] on <조건>right outerjoin 오