- 전체보기(148)

- security(63)

- log(46)

- HeartLink 프로젝트(32)

- 정보보안 실기(21)

- 네트워크 보안(20)

- Infra(16)

- dev(12)

- 보안 단답형(12)

- 시스템 보안(11)

- 개발일기(11)

- network(11)

- cloud(8)

- vm(8)

- 보안 서술형(7)

- 보안 실무형(7)

- 독후감(6)

- CS(6)

- [Infra] VM과 Kubernetes, 차근차근 다시 배우기(6)

- vpn(5)

- complie(4)

- Network Study(4)

- 시스템보안(4)

- object(4)

- aws(4)

- tunneling(4)

- Revers Engineering(4)

- OWASP(3)

- linux(3)

- DNS(3)

- 화이트 해커(3)

- email(3)

- [Security] Email 시스템과 보안 아키텍처(3)

- build(3)

- 해킹 맛보기(3)

- Build Automation(3)

- Build Tool(3)

- 리눅스(2)

- bpf(2)

- IntelliJ(2)

- ddos(2)

- 수동배포(2)

- ssl(2)

- maven(2)

- Hypervisor(2)

- proxmox-ve(2)

- SSL-VPN(2)

- gradle(2)

- brute force(2)

- Virtual Machine(2)

- OWASP TOP 10(2)

- SMTP(2)

- ec2(2)

- https(2)

- TLS(2)

- Proxmox(2)

- Distributed Denial of Service(2)

- SSL/TLS(2)

- 취약점 분석(2)

- Proxy(1)

- Relay(1)

- Broken Access Control(1)

- mac(1)

- 파일 업로드(1)

- firewall(1)

- ESTMP(1)

- MX(1)

- 가상화(1)

- mda(1)

- gitignore(1)

- nat(1)

- backdoor(1)

- 무선랜(1)

- path(1)

- DKIM(1)

- 윈도우(1)

- PDU(1)

- VRAM(1)

- wireguard(1)

- WPA-2(1)

- wpa(1)

- botnet(1)

- cluster(1)

- router(1)

- Denial of Service(1)

- Interrupt(1)

- page(1)

- 리눅스 파일시스템(1)

- FTP(1)

- oracle(1)

- Type 1 Hypervisor(1)

- MFA(1)

- 봇/봇넷(1)

- Subnet(1)

- 패스워드 크래킹(1)

- zone(1)

- submit(1)

- 리눅스 프로세스(1)

- MTA(1)

- Interprete(1)

- linking(1)

- Well-known(1)

- AES-CCMP(1)

- SOLID(1)

- 리눅스 시스템(1)

- 독점(1)

- .war(1)

- Backboor(1)

- sse(1)

- Type 2 Hypervisor(1)

- export(1)

- domain(1)

- bot(1)

- VLAN(1)

- 파일 시스템 응용(1)

- 격리(1)

- ip(1)

- tcp(1)

- account(1)

- FWaaS(1)

- OpenVPN(1)

- 리눅스 명령어(1)

- 구글 해킹(1)

- ICMP(1)

- DNS구조(1)

- ZeroTrust(1)

- IPSec VPN(1)

- L4(1)

- DHCP(1)

- ObjectFile(1)

- UDP(1)

- switch(1)

- OWAPS TOP 10(1)

- Oversubscription(1)

- SASE(1)

- wep(1)

- 프로세스 응용(1)

- L3 Switch(1)

- rarp(1)

- L3(1)

- IKEv2/IPSec(1)

- ZTNA(1)

- Routing/Switching(1)

- ZTA(1)

- 컨테이너(1)

- msa(1)

- ARP(1)

- VM 리소스(1)

- 접근 제어 실패(1)

- IEEE 802.11i(1)

- ZT(1)

- Java(1)

- 포트 스캐닝(1)

- Bare Metal(1)

- Load balancing(1)

- Store&Forward(1)

- bpfdoor(1)

- war(1)

- authentication(1)

- CNAME(1)

- git history(1)

- environment variable(1)

- vCPU(1)

- casb(1)

- 침해 사고 대응(1)

- Buffer Overflow(1)

- DMARC(1)

- IDaaS(1)

- 하드웨어 추상화(1)

- 무선랜 보안(1)

- MUA(1)

- Distribution Switch(1)

- bfpdoor(1)

- Tor(1)

- DNS record(1)

- DoS(1)

- txt(1)

- 보장(1)

- 운영체제(1)

- Spring boot(1)

- SD-WAN(1)

- SWG(1)

- memory(1)

- 객체 지향 프로그래밍(1)

- STARTTLS(1)

- delivery(1)

- 포트번호(1)

- git repository(1)

- access(1)

- 점검 가이드(1)

- library(1)

- OOP(1)

- 계층형 네트워크 설계(1)

- Password Cracking(1)

- Access Switch(1)

- STP(1)

- rds(1)

- Gateway(1)

- PSK(1)

- Backbone Switch(1)

- disk(1)

- SPF(1)

- IAM(1)

- S3(1)

[PART 3 | 기초] SMTP 프로토콜 동작 원리

이 글에서 다룰 내용 SMTP가 Email 전송 과정에서 어떤 역할을 수행하는지 정리하고, 서버 간 메일 전달이 어떤 구조와 흐름으로 이루어지는지 프로토콜 관점에서 설명함 > > 또한, SMTP가 단순 데이터 전송이 아닌, 명령과 응답을 기반으로 동작하는 구조임을 정리

[PART 2 | 기초] Domain·DNS 구조와 Email 연계

이 글을 들어가기 전 정독할 것 [Network] DNS의 구조와 동작방식 이 글에서 다룰 내용 Email이 도메인 기반으로 전달되는 구조를 중심으로, 주소 구성과 전달 방식이 어떻게 연결되는지 정리함. 이후 DNS가 메일 전달에 어떻게 관여하는지 이해할 수

[PART 1 | 기초] Email 전송 구조와 전체 흐름

이 글에서 다룰 내용 > 이 글에서는 Email이 실제로 어떤 구조를 통해 전달되는지, 전체 아키텍처 관점에서 정리함 > > 단순히 메일이 오가는 과정이 아닌, MUA·MSA·MTA·MDA로 역할이 분리된 구조를 기반으로 Submit과 Relay가 어떻게 나뉘고, DN

[PART 6] VM 이해 | vRAM·Disk의 보장 범위

이 글에서 다룰 내용 > > 이 글에서는 VM 리소스 중 vRAM과 Disk 설정값이 실제로 무엇을 의미하는 지 정리함 > > 가상화 환경에서 Memory와 Disk는 8GB RAM, 100GB Disk와 같은 설정값은 단순히 숫자 이상의 의미를 가지며, 그 수치가 어

[PART 5] VM이해 | vCPU 개념과 실행 모델

이 글에서 다룰 내용 > > 이 글에서는 VM 리소스 중 vCPU가 실제로 무엇을 의미하는지 분석함. > > 가상화 환경에서 vCPU는 단순히 물리 CPU 코어를 복제한 것이 아니라 Hypervisor 스케줄러가 관리하는 실행 단위로 동작함. > > 따라서 vCPU 수

[PART 4] VM 이해 | 리소스 모델의 구조적 전제

이 글에서 다룰 내용 > > 이 글에서는 VM 리소스가 어떤 구조 위에서 정의되는지 정리함. > > VM은 물리 서버를 그대로 복제한 환경이 아니라 Hypervisor를 통해 CPU · Memory · Storage가 서로 다른 방식으로 매핑되는 구조임. > > CPU

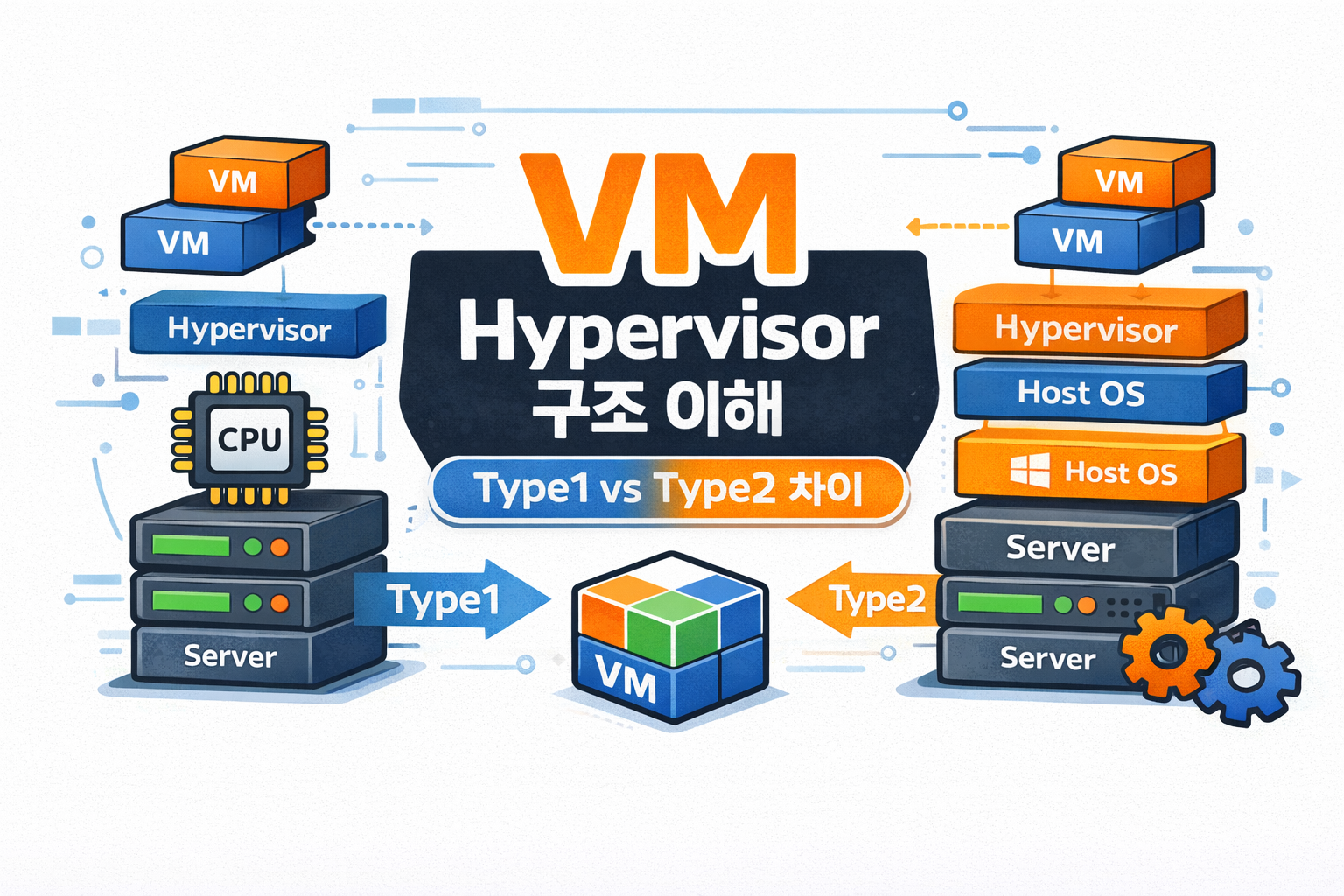

[PART 3] VM 이해 | Hypervisor란 무엇이며, Type1과 Type2는 왜 구분되는가

이 글에서 다룰 내용 > 이 글에서는 PART 2에서 다룬 하드웨어 추상화를 실제로 가능하게 만든 핵심 구성 요소인 Hypervisor가 무럿인지, 그리고 왜 Hypervisor가 Type 1과 Type2로 구분되는지를 다룸 단순 분류 암기가 아니라, 각 타입이 어떤

[PART 2] VM 이해 | VM은 무엇인가–하드웨어를 추상화한 서버의 의미

이 글에서 다룰 내용 > 이번 글에서는 PART 1의 연장선으로, VM:Virtual Machine이 무엇인지 그리고 VM이 왜 단순한 "서버 여러 개"가 아니라 하드웨어를 추상화한 결과물이라고 불리는지 다룸 특히 VM이 실제로 무엇을 제공하고, 무엇을 숨기며, OS

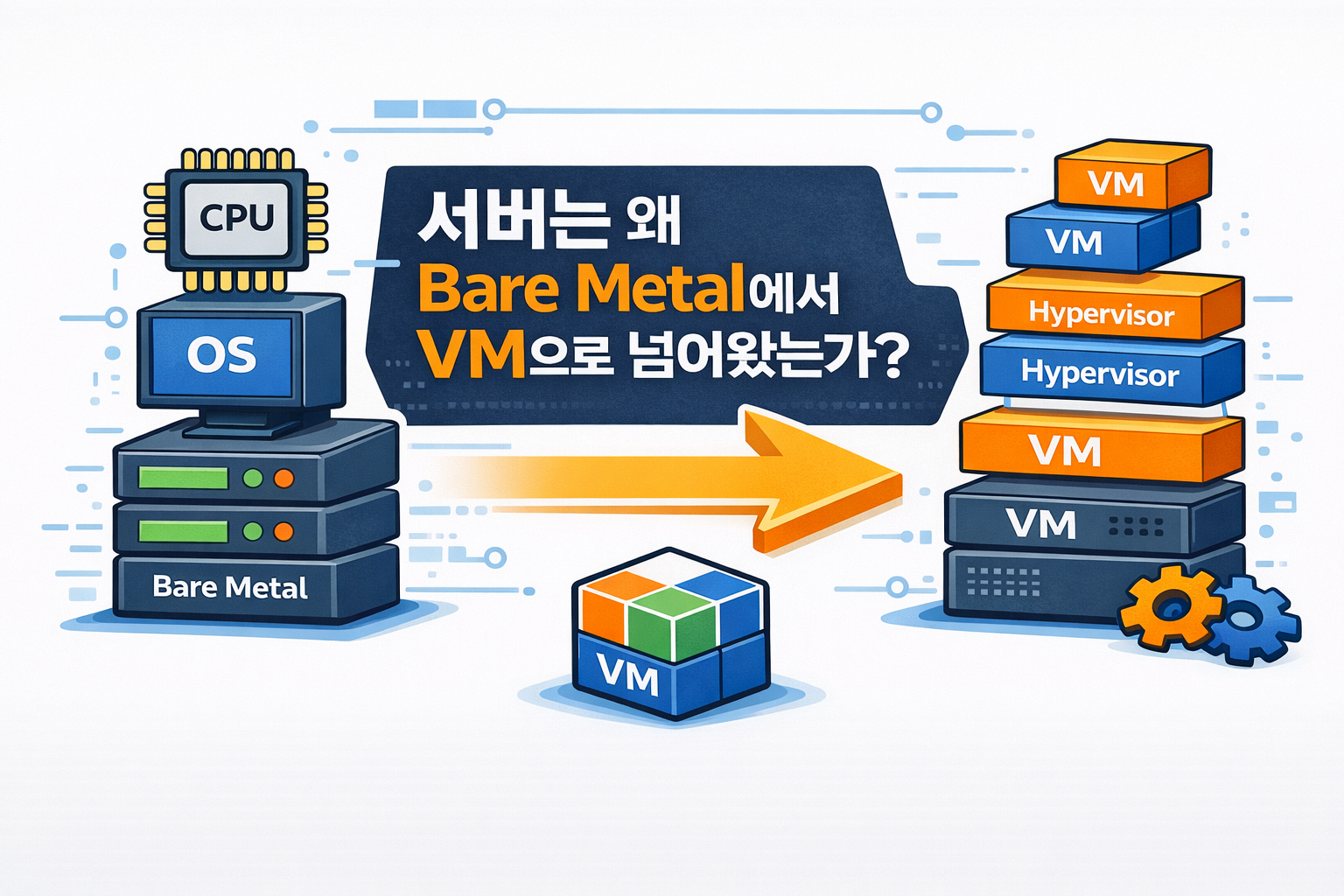

[PART 1] VM 이해 | 서버는 왜 Bare Metal에서 VM으로 넘어왔는가

이 글에서 다룰 내용 > 이번 글에서는 가상 머신(VM)을 이해하기 위한 출발점으로 Bare Metal 서버가 무엇이며, 어떤 한계를 가졌는지를 먼저 살펴봄. VM은 어느 날 갑자기 등장한 개념이 아니라, 기존 Bare Metal 환경에서 반복적으로 마주친 운영·확장

[Infra] Cluster의 개념과 구조적 차이

Proxmox에 클러스터링을 진행하기 전에 기본적인 클러스터의 개념과 일반적인 클러스터와 하이퍼바이저 위에서의 클러스터의 차이에 대한 설명을 완료하고자 함클러스터는 여러 대의 독립적인 컴퓨터 시스템(노드)를 하나의 논리적 집합으로 구성하여, 단일 시스템처럼 동작하는 구

[Virtual Machine] Proxmox VE 운영, 관리, 보안 완전 정리

❎관리 및 운영 GUI & CLI 활용 Web GUI Proxmox는 웹 기반 관리 인터페이스를 제공하며, 대부분의 관리 작업을 브라우저에서 처리할 수 있음 대시보드 보기 : CPU·메모리·스토리지 자원 현황과 VM/컨테이너 상태를 시각적으로 표시함 VM/컨테이너 관리

[Virtual Machine] Proxmox VE 기본 이해와 주요 기능, 설치 안내

Proxmox VE는 오픈소스 기반의 가상화 플랫폼으로, 가상머신(VM)과 컨테이너를 통합 관리할 수 있는 솔루션 > Type 1 Hypervisor 구조를 기반으로 하드웨어 자원을 효율적으로 황용하며, 소규모 테스트 환경부터 기업용 클러스터까지 폭 넑게 활용이 가능함

[Cloud Sec] 클라우드 연결 최적화: SD-WAN 작성중

SD-WAN의 개요와 등장 배경전통적 WAN(MPLS)의 한계지점·클라우드 확산에 따른 요구 변화SD-WAN의 핵심 개념소프트웨어 정의 네트워크(SDN)와 WAN의 결합중앙 제어·정책 기반 라우팅 구조다양한 회선(인터넷, MPLS, 5G) 통합 활용주요 기능애플리케이션

[Cloud Sec] 클라우드 보안 구성요소 : SWG·FWaaS

클라우드 보안 서비스이자 SSE의 구성요소인 SWG와 FWaaS에 대한 개념 공부와 정리 SWG: Secure Web Gateway 정의와 필요성 > Secure Web Gateway는 기업 사용자가 인터넷과 클라우드 애플리케이션에 접근할 대 발생할 수 있는 위협을

[Cloud Sec] 클라우드 앱 보호 전략 : CASB

클라우드 기술의 확산으로 인해 기업의 업무 환경은 점점 클라우드 기반 애플리케이션 중심으로 변화하고 있음 언제 어디서든 접근이 가능하기 때문에 업무 효율은 향상되었지만, 동시에 데이터 유출, 악성 코드 감염, Shadow IT 등 새로운 보안 위협이 등장하게 됨

[Cloud Sec] 클라우드 보안의 새로운 경계 : SASE·SSE

이번 글에서는 네트워크와 보안 기능을 클라우드 기반으로 결합한 프레임워크인 SASE와 보안 기능을 담당하는 SSE에 대한정리글을 작성함SASE는 Secure Access Service Edge의 약자로 네트워크 기능과 보안 기능을 하나로 통합된 클라우드 기반 서비스로

[Cloud Sec] 신뢰란 존재하지 않는 제로트러스트 : ZT.ZTA.ZTNA

이번 글에서는 요즘 보안 및 접근제어 분야에서 많이 언급되는 용어중 하나인 Zero Trust에 관한 정리 및 설며을을 진행하고자 함 ⚡보안의 환경변화와 Zero Trust 경계기반 모델의 한계 개요 > 1980년대로 초에 등장한 경계기반 모델은 네트워크 보안 아

[Network] DHCP의 구조와 동작방식

IP주소의 할당 방식 > 우리가 많이 사용하는 IP:Internet Protocol은 OSI 계층에서 L3 Network 계층에 해당하는 "인터넷 상에서 데이터를 목적지까지 전달하기 위한 규칙과 주소 체계"로 우리는 정보를 송신하고 수신하기 위해 IP 주소를 사용함

[Network] Access Switch, Distribution Switch, Backbone Switch

네트워크 구성도 이해를 위한 Access Switch, Distribution Switch, Backbone Switch에 대한 정리 글을 작성함 들어가기 앞서 Access Switch, Distribution Switch, Backbone Switch를 이해하기 위