Dreamhack-Writeups

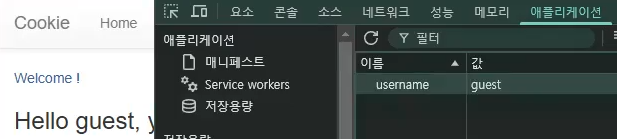

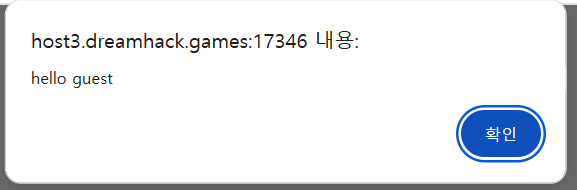

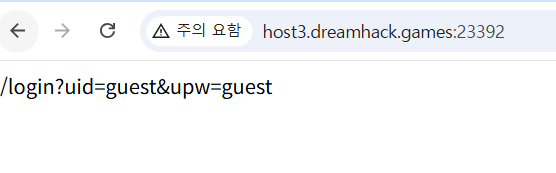

1.Dreamhack - cookie (쿠키 값 변경으로 플래그 획득)

쿠키로 인증 상태를 관리하는 간단한 로그인 서비스입니다. admin 계정으로 로그인에 성공하면 플래그를 획득할 수 있습니다.

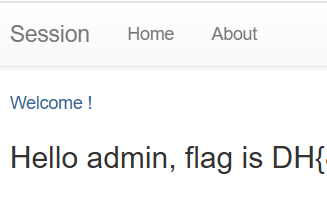

2.Dreamhack - session-basic (세션 탈취시도)

쿠키와 세션으로 인증 상태를 관리하는 간단한 로그인 서비스입니다. admin으로 로그인에 성공하면 플래그를 얻을 수 있습니다.

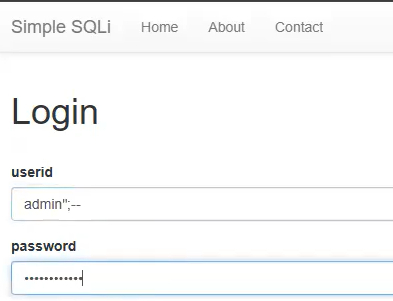

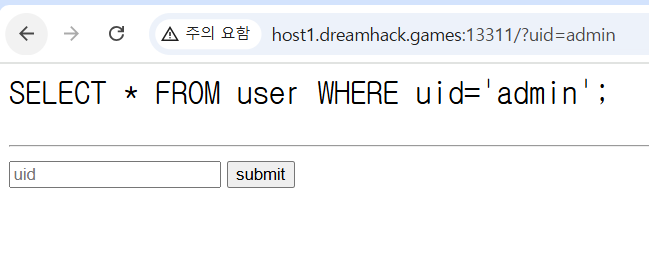

3.Dreamhack - simple_sqli (간단한 sql 인젝션)

SQL INJECTION 취약점을 통해 플래그를 획득하는 간단한 로그인 서비스입니다. 플래그는 flag.txt, FLAG 변수에 있습니다.

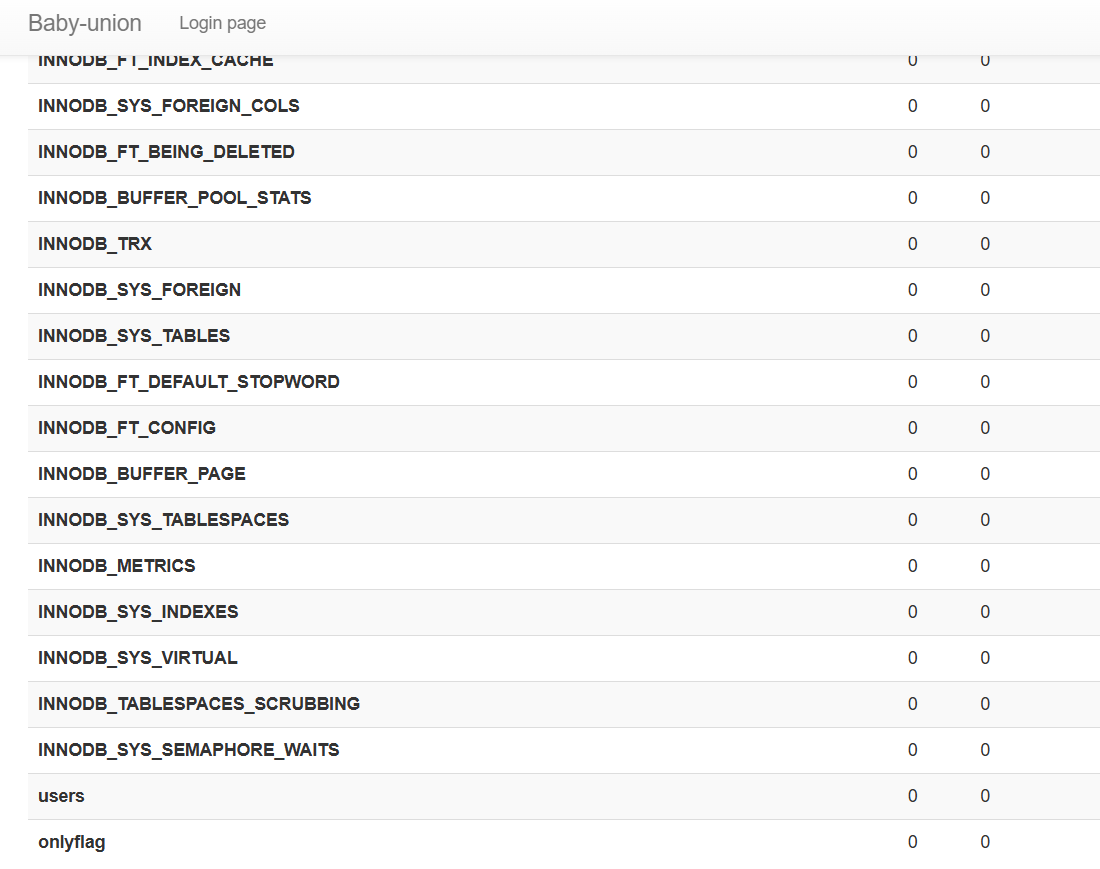

4.Dreamhack - baby-union(sql 인젝션 취약점)

INJECTION 취약점을 통해 플래그를 획득하는 로그인 서비스입니다. 로그인 시 계정의 정보가 출력되고, 문제에서 주어진 init.sql 파일의 테이블명과 컬럼명은 실제 이름과

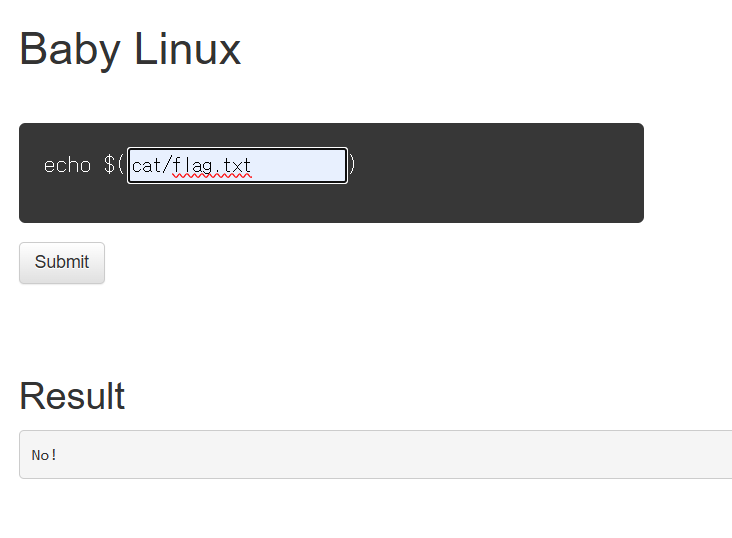

5.Dreamhack - baby-linux(리눅스 bash 기초)

리눅스 명령어를 실행하는 웹 서비스에서 flag.txt 파일을 찾아 출력하여 플래그를 획득하는 문제입니다.bash에서 flag.txt 에 접근하기 위해 cd flag.txt에 이동을

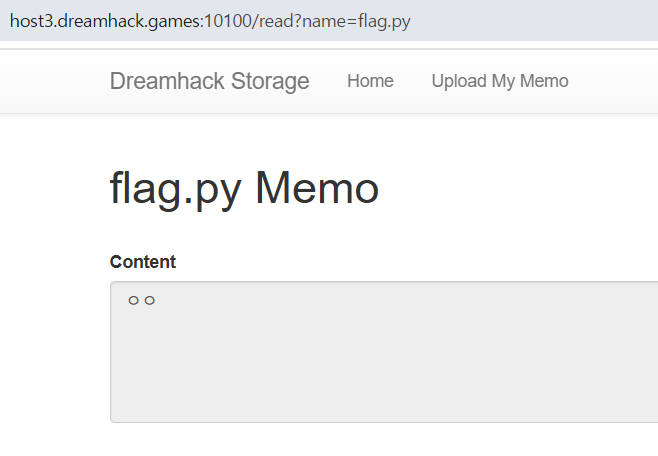

6.Dreamhack - file-download-1 (디렉터리 트래버설 공격)

취약점이 존재하는 웹 서비스입니다. flag.py를 다운로드 받으면 플래그를 획득할 수 있습니다.

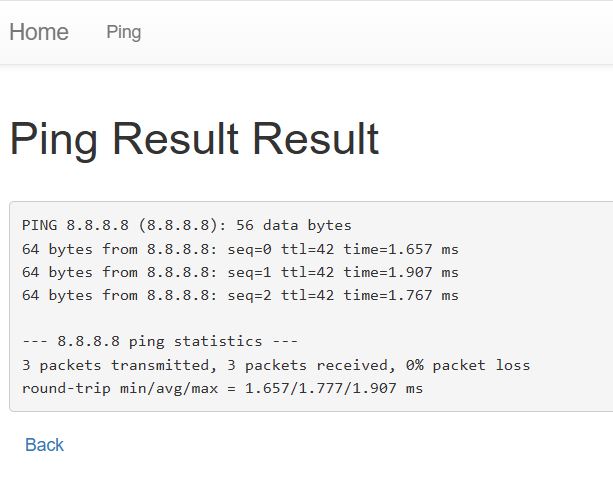

7.Dreamhack - command-injection-1(커맨드 인젝션)

특정 Host에 ping 패킷을 보내는 서비스에서 Command Injection을 통해 플래그를 획득하는 문제입니다. 플래그는 flag.py에 있습니다.Host에 8.8.8.8을 입력

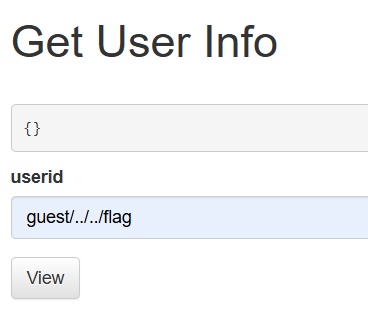

8.Dreamhack - pathtraversal (Path Traversal 취약점)

사용자의 정보를 조회하는 API 서버에서 Path Traversal 취약점을 이용해 /api/flag에 있는 플래그를 획득하는 문제입니다.제시된 app.py에서코드를 확인할 수 있습니다

9.Dreamhack - rev-basic-0 (리버스 엔지니어링 기초)

이 문제는 사용자에게 문자열 입력을 받아 정해진 방법으로 입력값을 검증하여 correct 또는 wrong을 출력하는 프로그램이 주어집니다. 해당 바이너리를 분석하여 correct를 출

10.Dreamhack - rev-basic-1 (리버싱 엔지니어링 기초)

이 문제는 사용자에게 문자열 입력을 받아 정해진 방법으로 입력값을 검증하여 correct 또는 wrong을 출력하는 프로그램이 주어집니다. 해당 바이너리를 분석하여 correct를 출력하

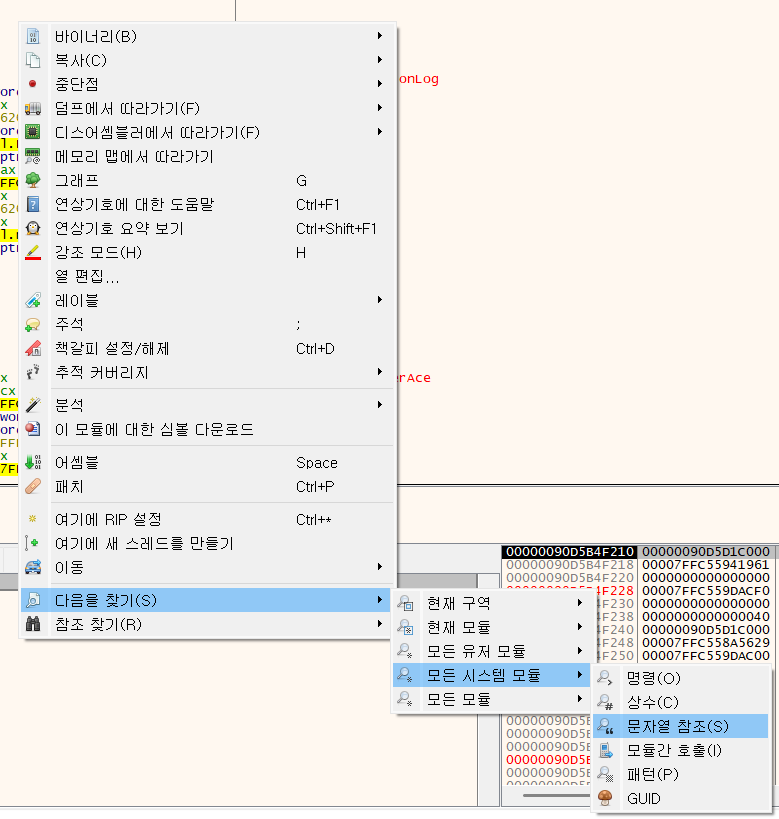

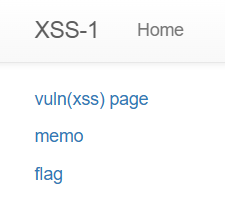

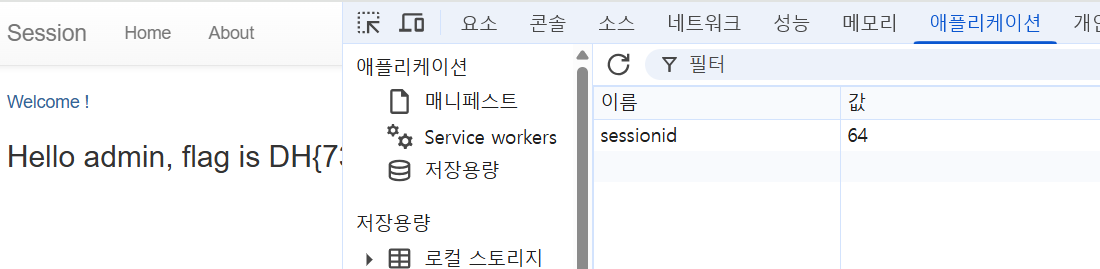

11.Dreamhack - xss-1 (XSS공격)

여러 기능과 입력받은 URL을 확인하는 봇이 구현된 서비스입니다. XSS 취약점을 이용해 flag.txt, FLAG 변수에 있는 플래그를 획득하는 문제입니다. 생성된 서버에서 flag에 들

12.Dreamhack - sql injection bypass WAF (SQL 방화벽 우회)

WAF을 실습할 수 있는 로그인 서비스입니다. admin으로 접속해 플래그를 획득하는 것이 목표입니다. 제시된 파이썬 코드의부분을 보면 특정 키워드가 요청 데이터에 포함되면 접속을 막는

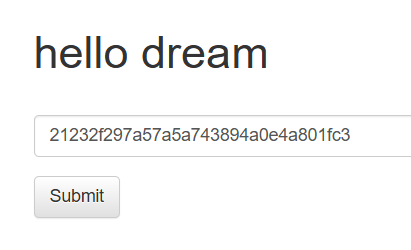

13.Dreamhack - session (브루트 포스)

쿠키와 세션으로 인증 상태를 관리하는 간단한 로그인 서비스입니다. admin으로 로그인에 성공하면 플래그를 얻을 수 있습니다. 제시된 파이썬 코드 중제시된 파이썬 코드 중 login 함

14.Dreamhack - rev-basic-2 (리버싱 엔지니어링)

이 문제는 사용자에게 문자열 입력을 받아 정해진 방법으로 입력값을 검증하여 correct 또는 wrong을 출력하는 프로그램이 주어집니다. 해당 바이너리를 분석하여 correct를 출력하

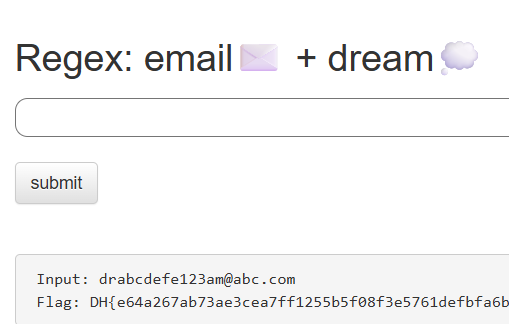

15.Dreamhack - ex-reg-ex (정규표현식)

문제에서 요구하는 형식의 문자열을 입력하여 플래그를 획득하는 문제입니다. 플래그는 flag.txt 파일과 FLAG 변수에 있습니다. 플래그 형식은 DH{...} 입니다.제시된 app.p

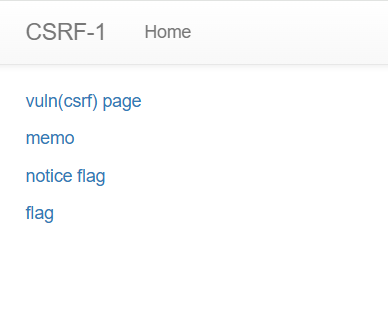

16.Dreamhack - csrf-1 (csrf 공격)

여러 기능과 입력받은 URL을 확인하는 봇이 구현된 서비스입니다. CSRF 취약점을 이용해 플래그를 획득하는 문제입니다. CSRF 취약점 : 사용자가 로그인된 상태를 악용하여, 공격

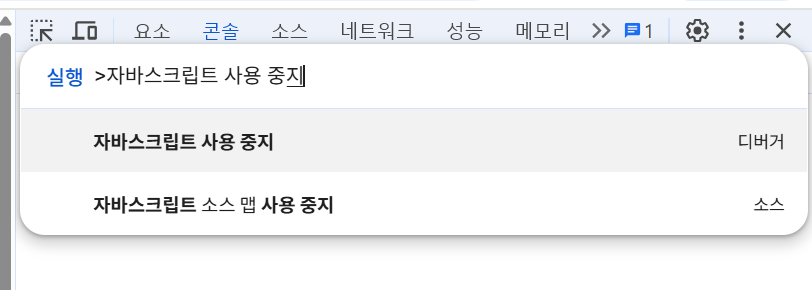

17.Dreamhack - Flying Chars (자바스크립트 중지)

날아다니는 글자들을 멈춰서 전체 문자열을 알아내는 문제입니다. 플래그 형식은 DH{전체 문자열}입니다. 첨부파일은 제공되지 않습니다. 알파벳 규칙x, s, o는 소문자C는 대문자제시된 사이

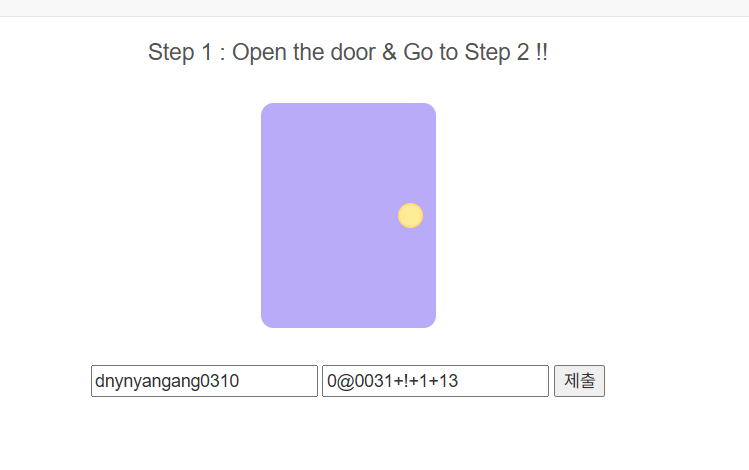

18.Dreamhack - phpreg

php로 작성된 페이지입니다.알맞은 Nickname과 Password를 입력하면 Step 2로 넘어갈 수 있습니다.Step 2에서 system() 함수를 이용하여 플래그를 획득하는 문

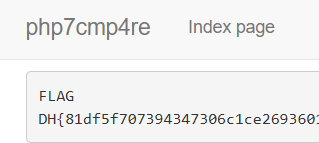

19.Dreamhack - php7cmp4re

php 7.4로 작성된 페이지입니다.알맞은 Input 값을 입력하고 플래그를 획득하는 문제입니다.플래그 형식은 DH{} 입니다.제시된 check.php파일을 확인해 보았습니다.가 핵

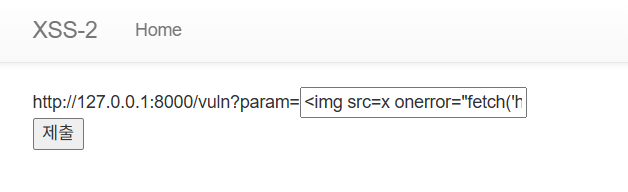

20.Dreamhack - xss-2

여러 기능과 입력받은 URL을 확인하는 봇이 구현된 서비스입니다. XSS 취약점을 이용해 flag.txt, FLAG 변수에 있는 플래그를 획득하는 문제입니다.생성된 서버에서 flag에

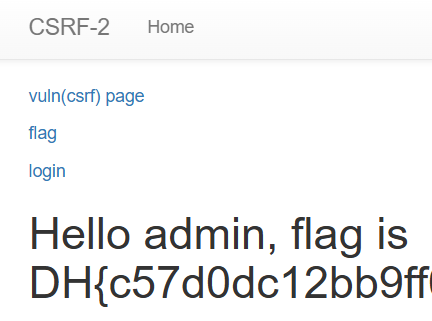

21.Dreamhack - csrf-2

여러 기능과 입력받은 URL을 확인하는 봇이 구현된 서비스입니다.CSRF 취약점을 이용해 플래그를 획득하는 문제입니다. CSRF 취약점 : 사용자가 로그인된 상태를 악용하여, 공격자

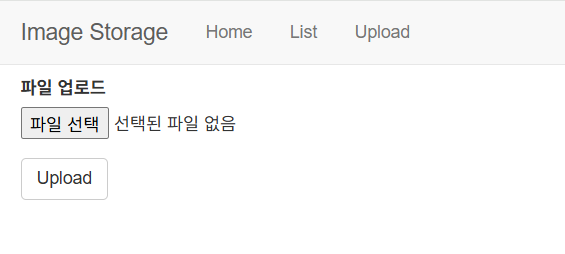

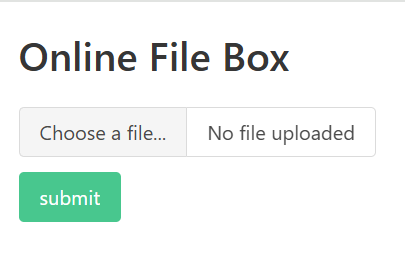

22.Dreamhack - image-storage

php로 작성된 파일 저장 서비스입니다.파일 업로드 취약점을 이용해 플래그를 획득하는 문제이다. 플래그는 /flag.txt에 있습니다.파일 업로드 취약점 : 파일 업로드 기능을 악용하여

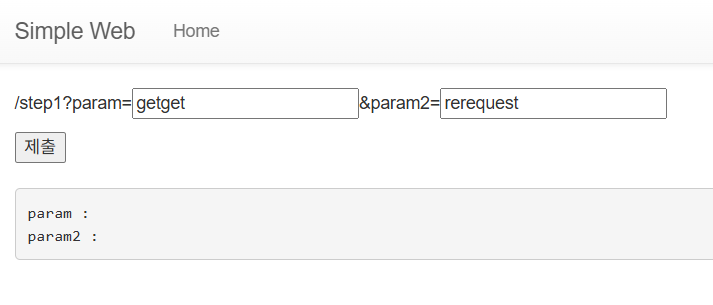

23.Dreamhack - 🌱 simple-web-request

STEP 1~2를 거쳐 FLAG 페이지에 도달하면 플래그가 출력되는 문제이다.플래그는 flag.txt 파일과 FLAG 변수에 있다.플래그 형식은 DH{...} 이다. step1을 해

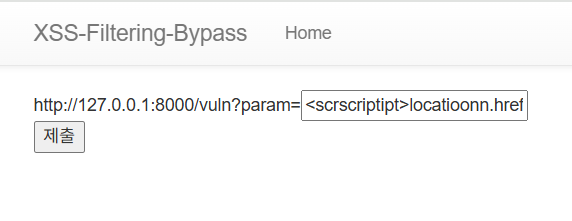

24.Dreamhack - XSS Filtering Bypass

여러 기능과 입력받은 URL을 확인하는 봇이 구현된 서비스입니다.XSS 취약점을 이용해 flag.txt, FLAG 변수에 있는 플래그를 획득하는 문제입니다.생성된 서버에서 flag에

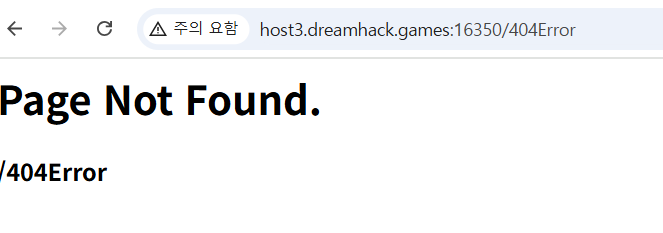

25.Dreamhack - simple-ssti (SSTI 취약점)

존재하지 않는 페이지 방문시 404 에러를 출력하는 서비스입니다.SSTI 취약점을 이용해 플래그를 흭득하는 문제입니다. 플래그는 flag.txt, FLAG 변수에 있습니 다. S

26.Dreamhack - simple_sqli_chatgpt (SQL 인젝션)

어딘가 이상한 로그인 서비스입니다.SQL INJECTION 취약점을 통해 플래그를 획득하는 문제입니다. 플래그는 flag.txt, FLAG 변수에 있습니다. chatGPT와 함께 풀

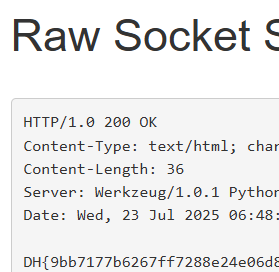

27.Dreamhack - proxy-1

Raw Socket Sender가 구현된 서비스입니다.요구하는 조건을 맞춰 플래그를 획득하는 문제입니다. 플래그는 flag.txt, FLAG 변수에 있습니다.주어진 사이트를 접속해보니

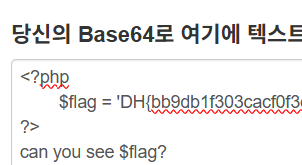

28.Dreamhack - php-1 (LFI 취약점)

php로 작성된 Back Office 서비스입니다.LFI 취약점을 이용해 플래그를 획득하는 문제입니다. 플래그는 /var/www/uploads/flag.php에 있습니다.LFI 취약점이

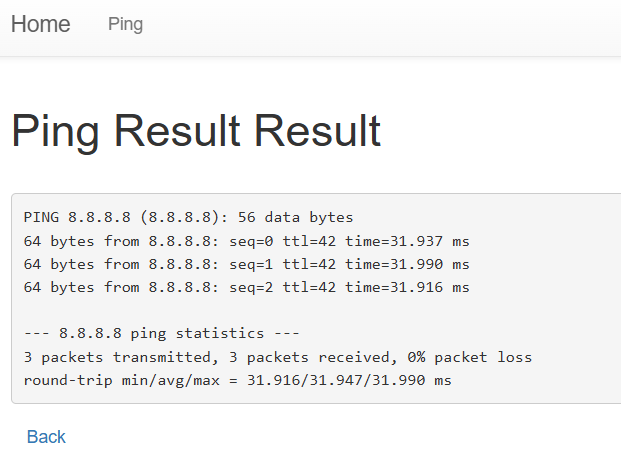

29.Dreamhack - command-injection-chatgpt

특정 Host에 ping 패킷을 보내는 서비스에서 Command Injection을 통해 플래그를 획득하는 문제입니다. 플래그는 flag.py에 있습니다.chatGPT와 함께 풀도록

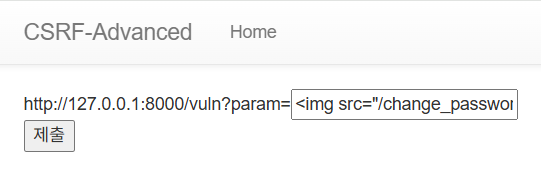

30.Dreamhack - CSRF Advanced

CSRF 심화 문제입니다.admin 계정으로 로그인에 성공하면 플래그를 획득할 수 있습니다.app.py를 확인해 보았습니다./login 라우트를 보면, 로그인 성공시 md5((user

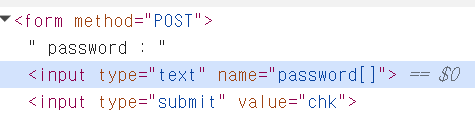

31.Dreamhack - [wargame.kr] strcmp

if you can bypass the strcmp function, you get the flag. 웹 내의 view-source를 눌러 코드를 확인해 줍니다.위 코드를 통해 패스

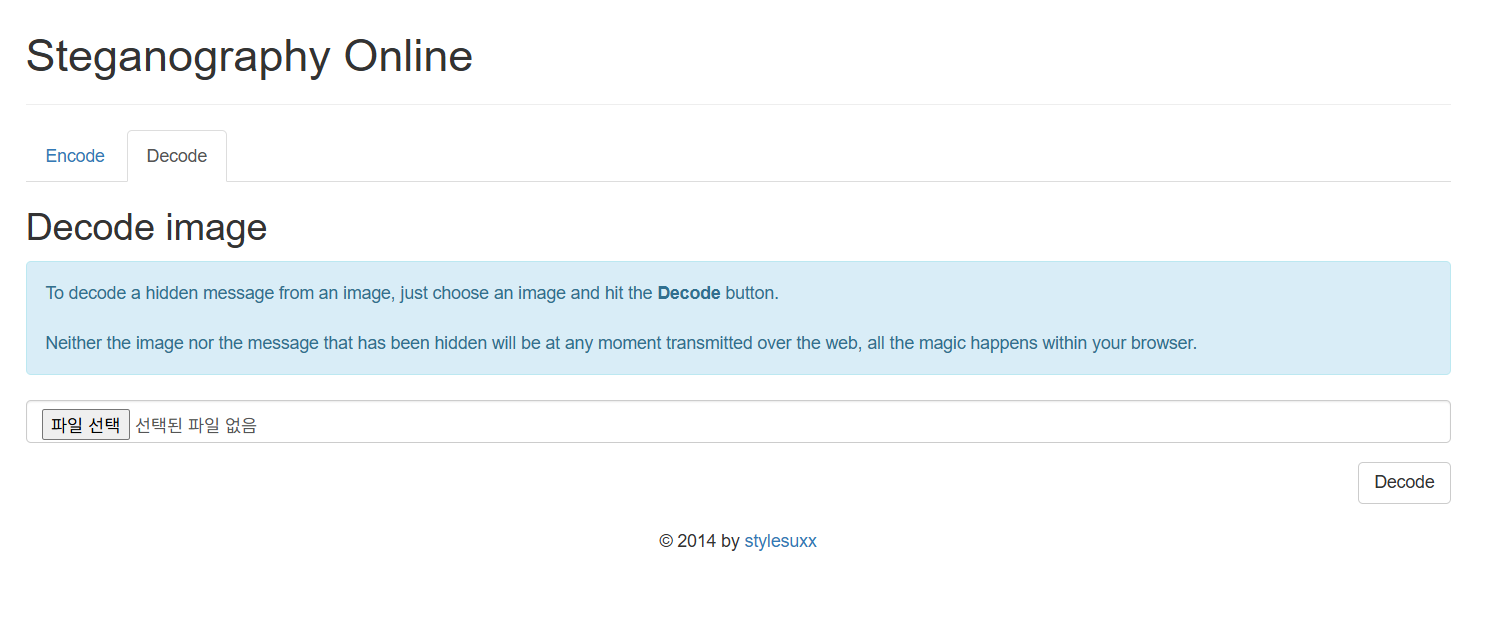

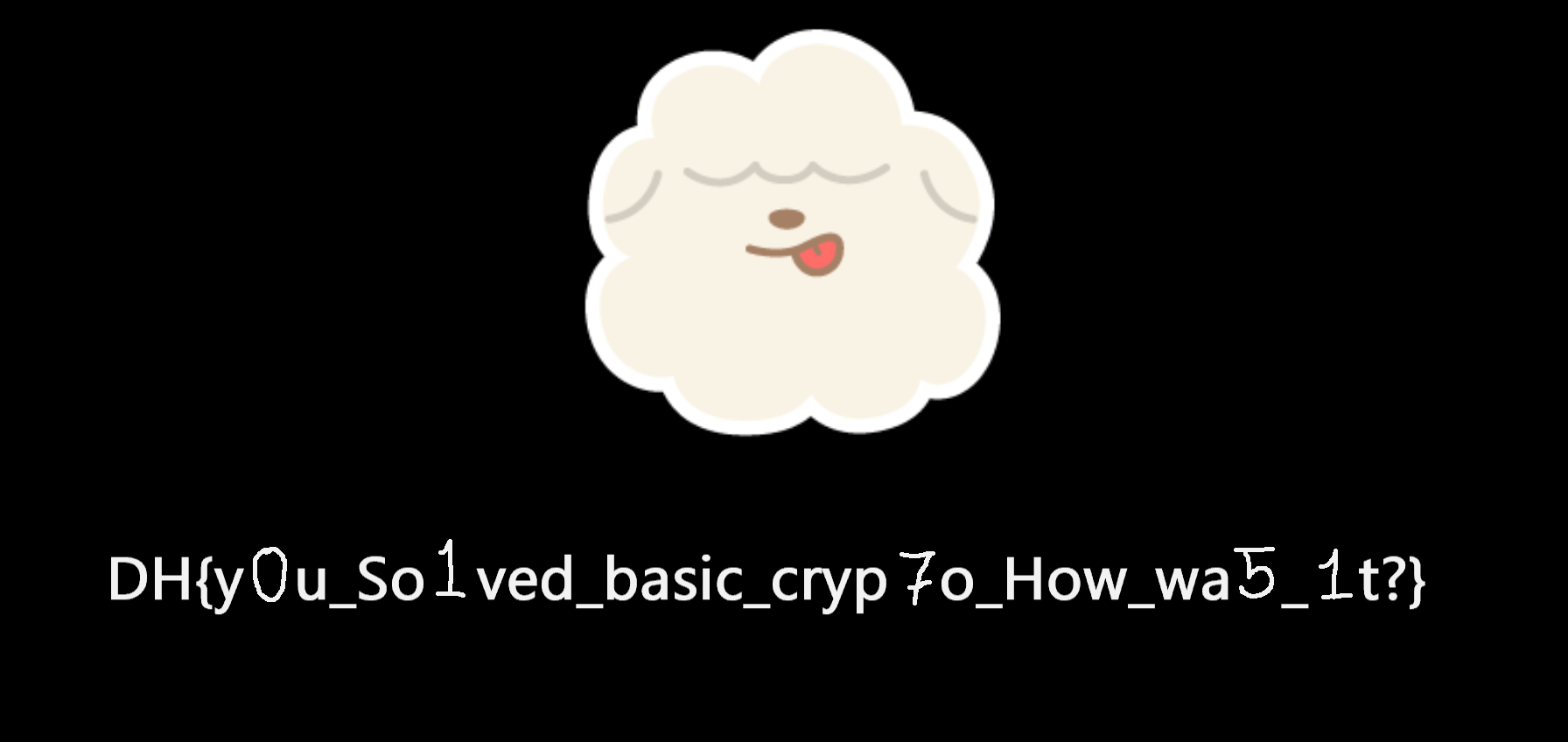

32.Dreamhack - Basic_Forensics_1 (이미지 소테가노그래피)

이미지 파일안에 Hidden 메세지가 숨어있습니다.keyword : W4!teBearflag : DH{flag}이미지 안에 플래그 값이 숨겨진 것을 보니, 스테가노그래피 문제임을 알

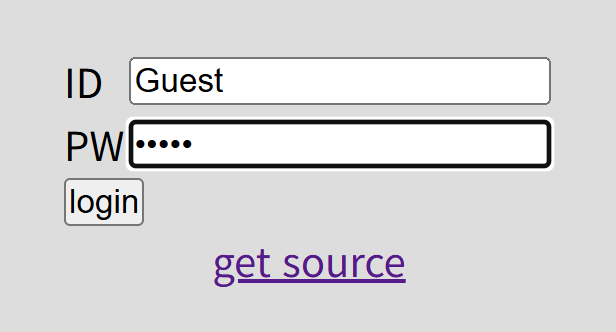

33.Dreamhack - [wargame.kr] login filtering

I have accounts. but, it's blocked.can you login bypass filtering?get source에 접속해 소스코드를 확인해봅니다.사용자 입력값

34.Dreamhack - Apache htaccess(파일 업로드 우회)

파일 업로드 기능을 악용하여 서버의 권한을 획득하는 문제입니다. 문제에 언급된 htaccess 파일을 이용하는 문제임을 유추할 수 있습니다..htaccess란?웹서버에서 특정 디렉토

35.Dreamhack - BypassIF

Admin의 KEY값을 입력하여 플래그를 획득하는 문제입니다.플래그 형식은 DH{...} 입니다.사이트에 접속해보니 key를 입력할 수 있는 창이 보입니다. admin을 입력해 보았

36.Dreamhack - error based sql injection

Simple Error Based SQL Injection !문제 이름과 설명에 Error Based 란 말이 들어가 있으니, 에러 메시지를 이용하여 해결하는 문제임을 유추해 볼

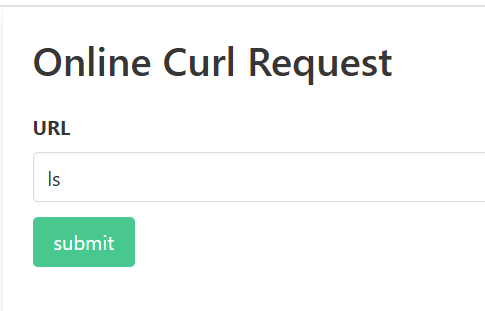

37.Dreamhack - Command Injection Advanced (커맨드 인젝션 응용)

Command Injection Advanced 문제 설명 Command Injection 실습 문제입니다. flag값을 찾으면 됩니다. 풀이과정 VM에 접속해보니 간단한 u

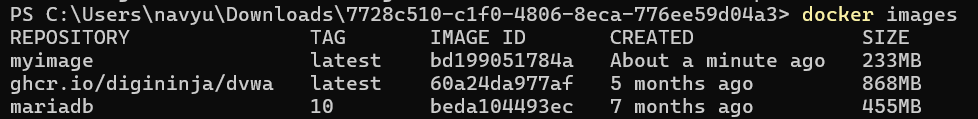

38.Dreamhack - Exercise: Docker

Docker 실습을 위한 문제입니다. 주어진 Dockerfile을 빌드하여 이미지를 생성하고 컨테이너를 실행하는 문제입니다.플래그의 형식은 DH{...} 입니다.문제에서 제시된 도커

39.Dreamhack - Exercise: Welcome-Beginners (리눅스 환경 조성)

리눅스 환경에서 "Dreamhack"을 입력하여 플래그를 획득하는 문제입니다.플래그의 형식은 DH{...} 입니다. 리눅스 환경을 구축합니다.

40.Dreamhack - littlevsbig

사용자에게 문자열을 입력받아 메모리에 저장하는 프로그램입니다. 저장된 값이 특정 값과 일치하면 플래그를 출력합니다. 알맞은 문자열을 입력하여 플래그를 획득하세요! 플래그는 flag 파

41.Dreamhack - ROT128

rot128.py는 flag.png 파일을 암호화하여 encfile로 저장하는 프로그램의 소스 코드입니다. (풀이자가 프로그램을 직접 실행할 수는 없습니다.)주어진 encfile을 복

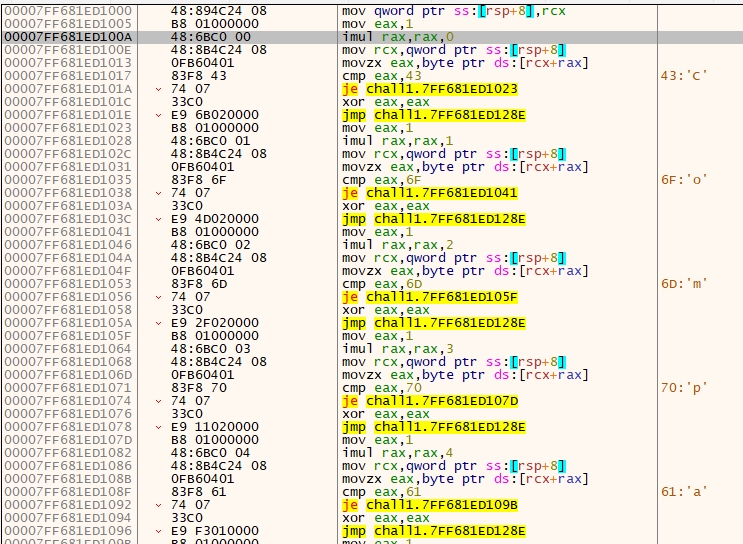

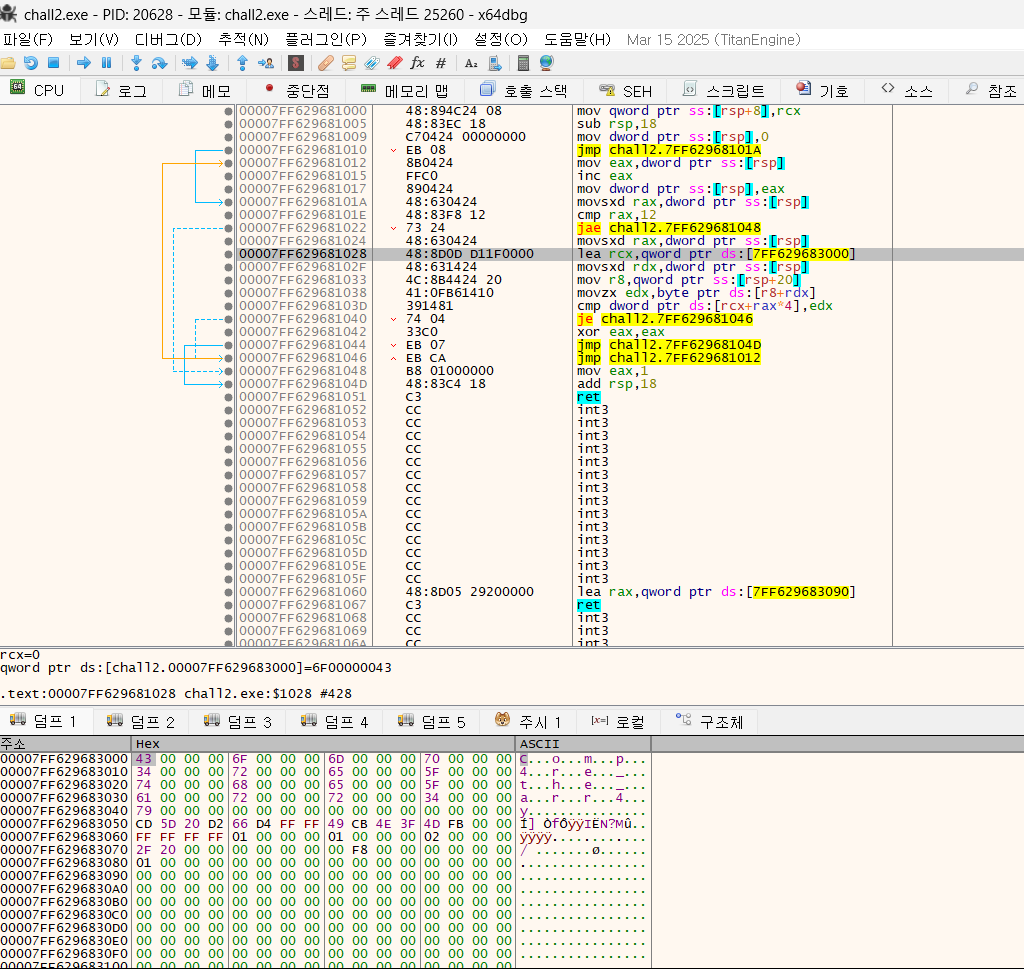

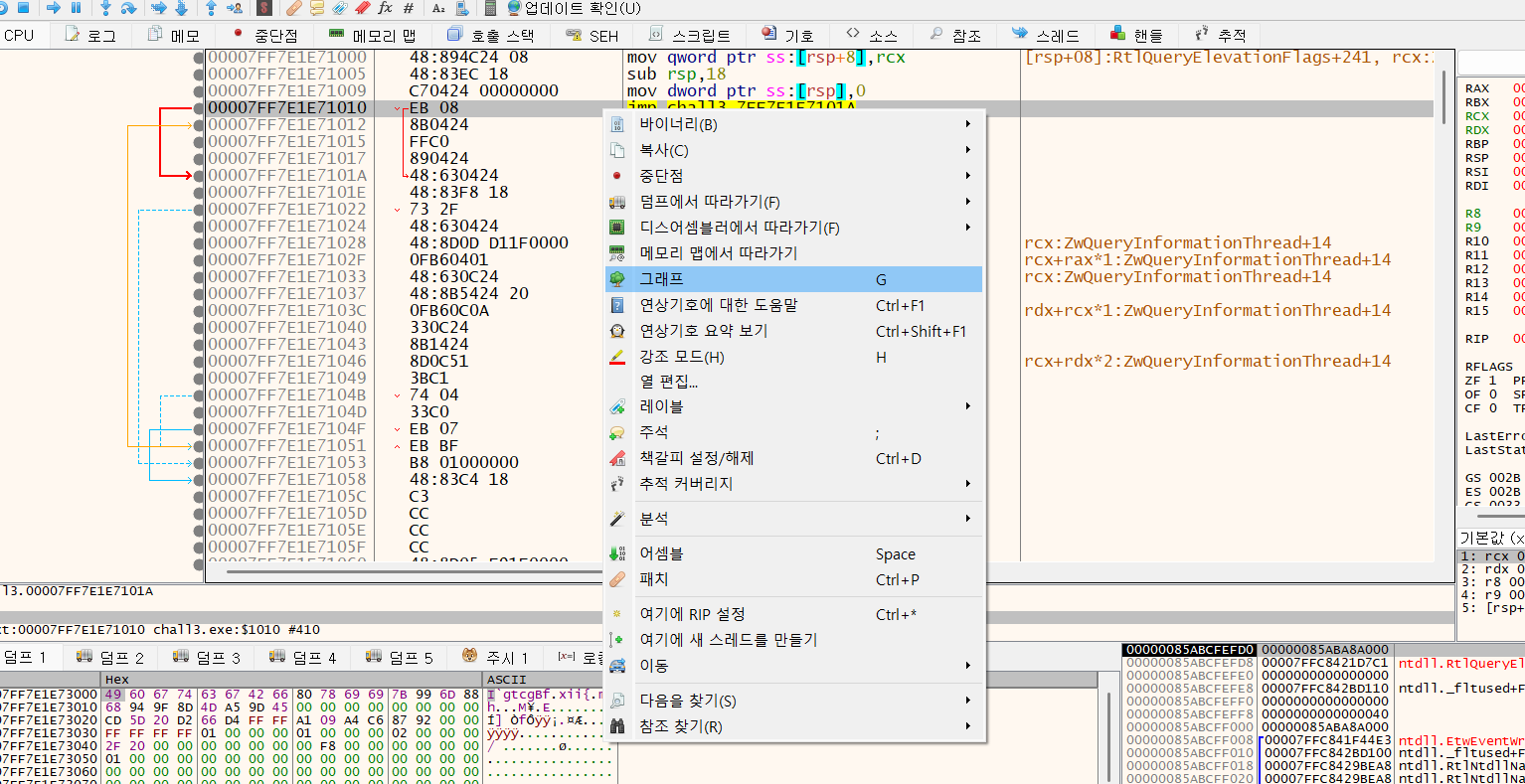

42.Dreamhack - Reversing Basic Challenge #3

이 문제는 사용자에게 문자열 입력을 받아 정해진 방법으로 입력값을 검증하여 correct 또는 wrong을 출력하는 프로그램이 주어집니다.해당 바이너리를 분석하여 correct를 출력하

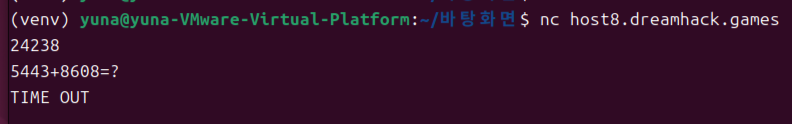

43.Dreamhack - addition-quiz

랜덤한 2개의 숫자를 더한 결과가 입력 값과 일치하는지 확인하는 과정을 50번 반복하는 프로그램입니다. 모두 일치하면 flag 파일에 있는 플래그를 출력합니다. 알맞은 값을 입력하여

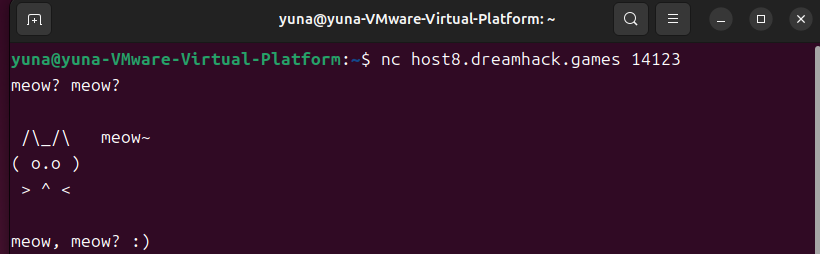

44.Dreamhack - bof

Buffer overflow is one of the basics of pwnable 🐱\*\*The path of the flag file is /home/bof/flag VM에 접속해보았습니다.

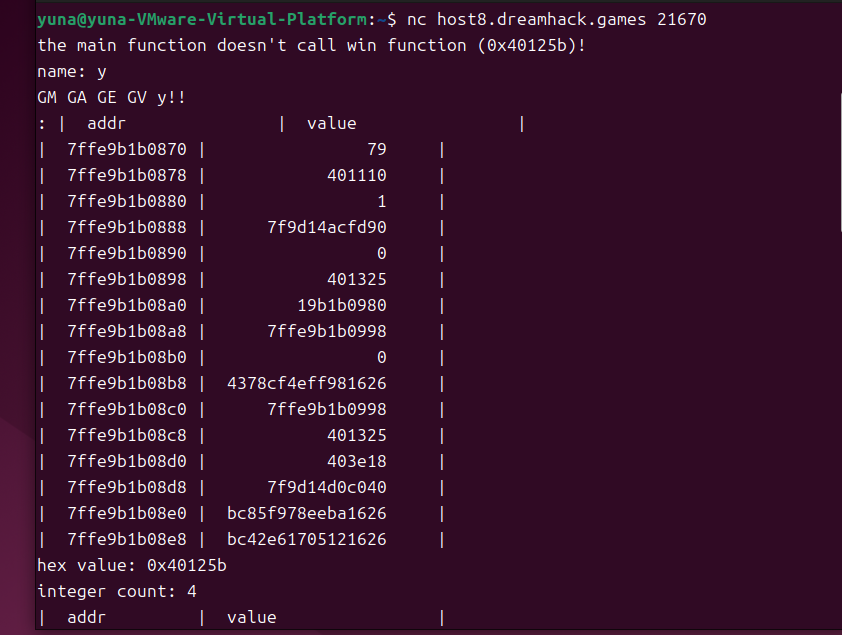

45.Dreamhack - baby-bof (버퍼오버플로우)

Simple pwnable 101 challengeQ. What is Return Address?Q. Explain that why BOF is dangerous. 주어진 C코드를 확인해 보았습니다. 중요한 코드만 확인해 보겠습니다.

46.Dreamhack - whatsdifferent(misc)

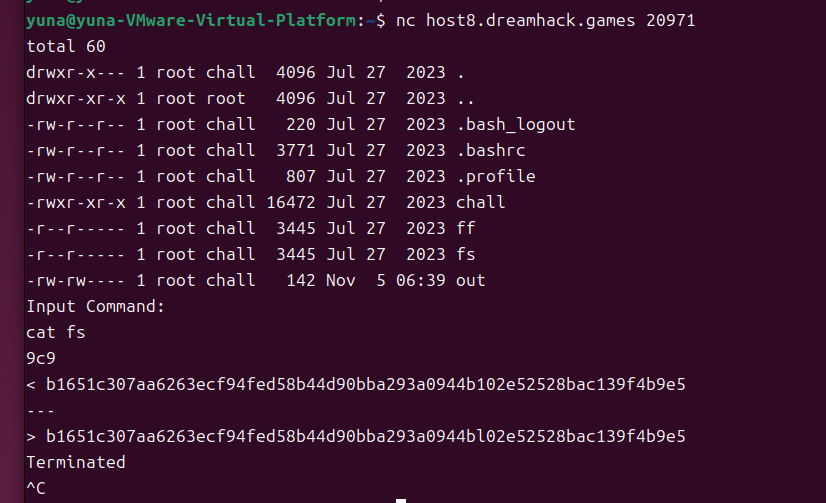

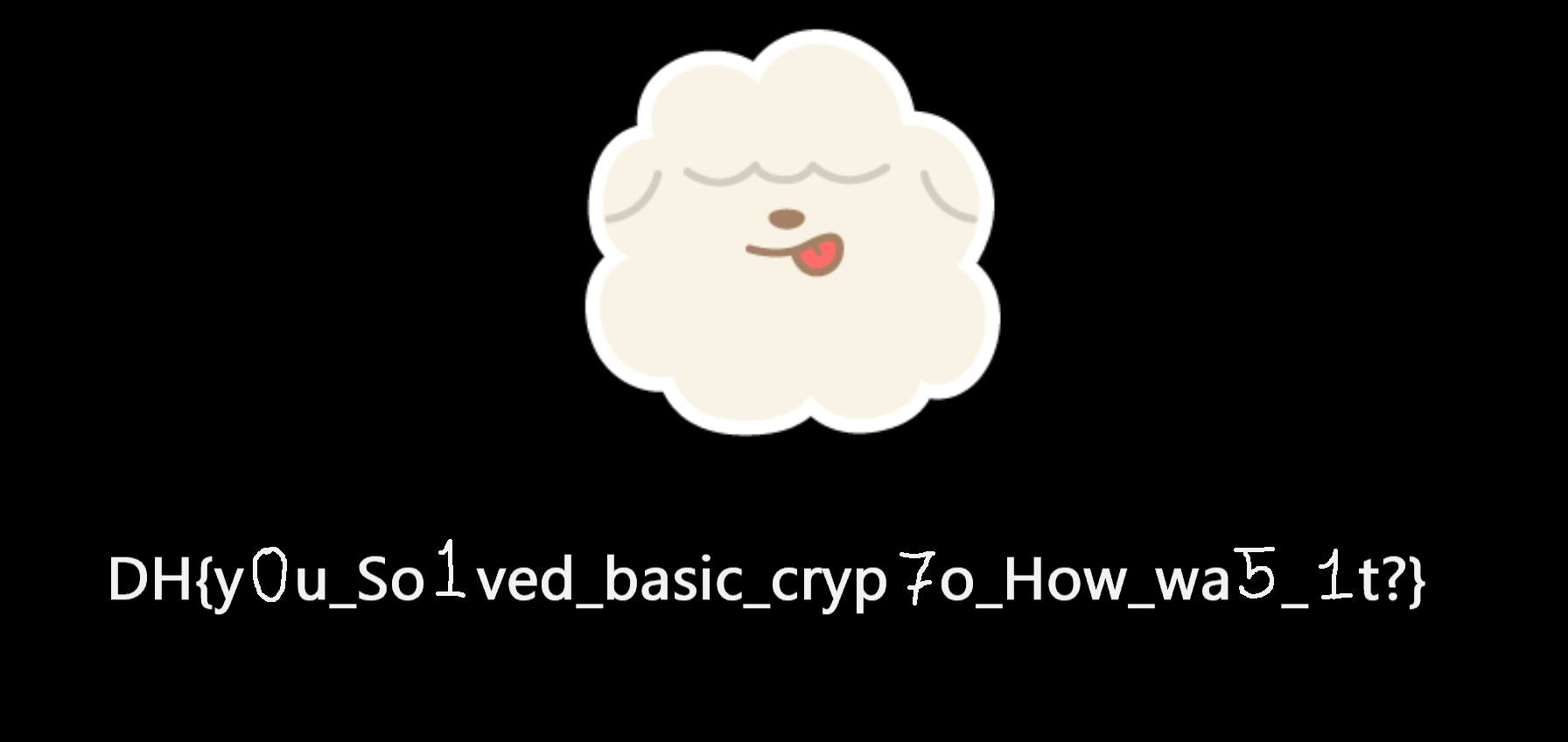

드림이는 ff 파일의 내용을 약간 수정해서 fs 파일로 저장했습니다. 드림이가 수정한 부분은 어디였을까요?수정한 부분이 포함된 라인의 전체 문자열을 획득하고 DH{ } 중괄호 안에 넣

47.Dreamhack - file-special-bit (misc)

서버에서 작동하고 있는 서비스의 바이너리와 소스 코드가 주어집니다.dream 유저의 권한으로 "flag" 파일을 읽으세요.플래그의 형식은 DH{...} 입니다.dream 유저의 권한으

48.Dreamhack - Path Finder (misc)

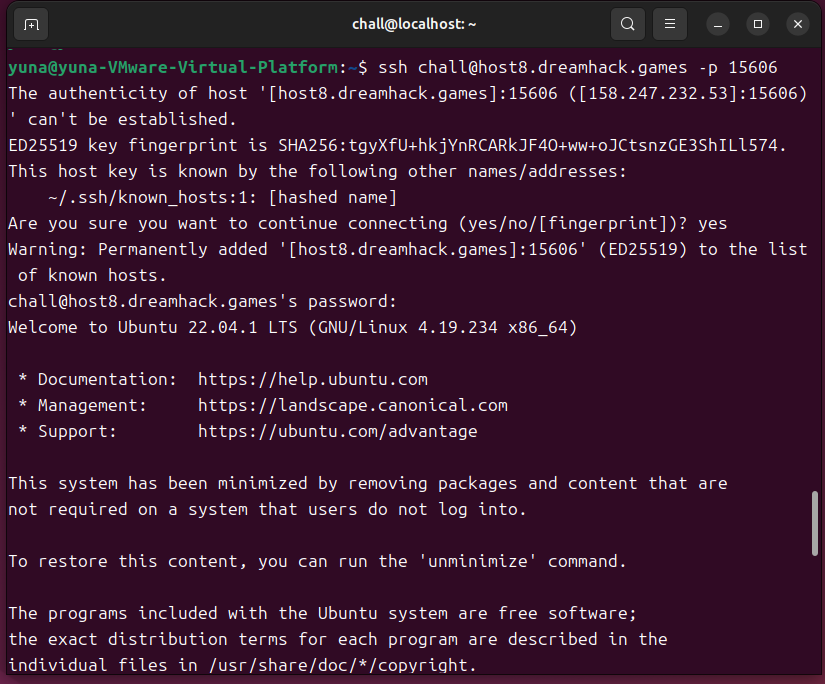

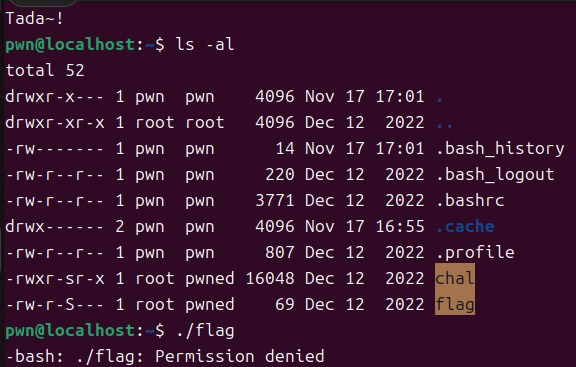

ssh withid: pwnpw: dhctf11앞서 푼 file-special-bit와 비슷하게, SSH 원격 서버에 접속해서 푸는 문제임을 예상할 수 있었습니다. ssh pwn@ho

49.Dreamhack - ROT128 (crypto)

rot128.py는 flag.png 파일을 암호화하여 encfile로 저장하는 프로그램의 소스 코드입니다. (풀이자가 프로그램을 직접 실행할 수는 없습니다.)주어진 encfile을 복

50.Dreamhack - Mango (web)

이 문제는 데이터베이스에 저장된 플래그를 획득하는 문제입니다.플래그는 admin 계정의 비밀번호 입니다.플래그의 형식은 DH{...} 입니다.{'uid': 'admin', 'upw':

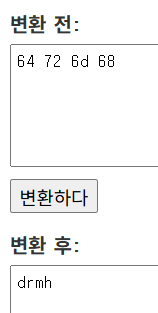

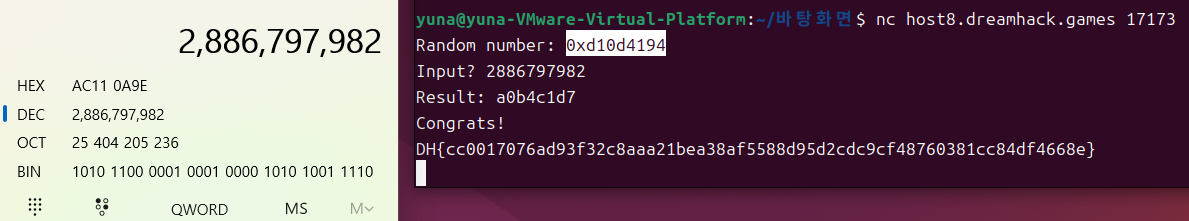

51.Dreamhack - simple-operation (reversing)

우리의 친구 아모가 미션을 주었습니다. "내가 원하는 결과가 나오도록 값을 입력해 줘!"주어진 바이너리를 분석하고 알맞은 값을 입력하면 플래그가 출력됩니다. 플래그는 flag 파일에

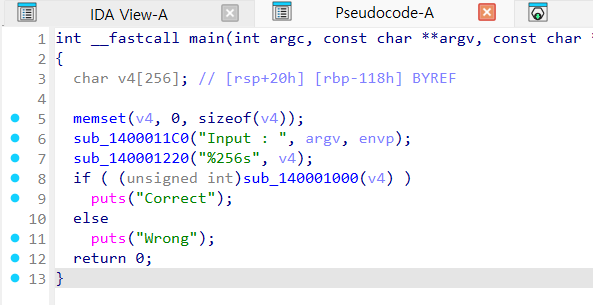

52.Dreamhack - rev-basic-4 (reversing)

Reversing Basic Challenge 이 문제는 사용자에게 문자열 입력을 받아 정해진 방법으로 입력값을 검증하여 correct 또는 wrong을 출력하는 프로그램이 주어집니다.

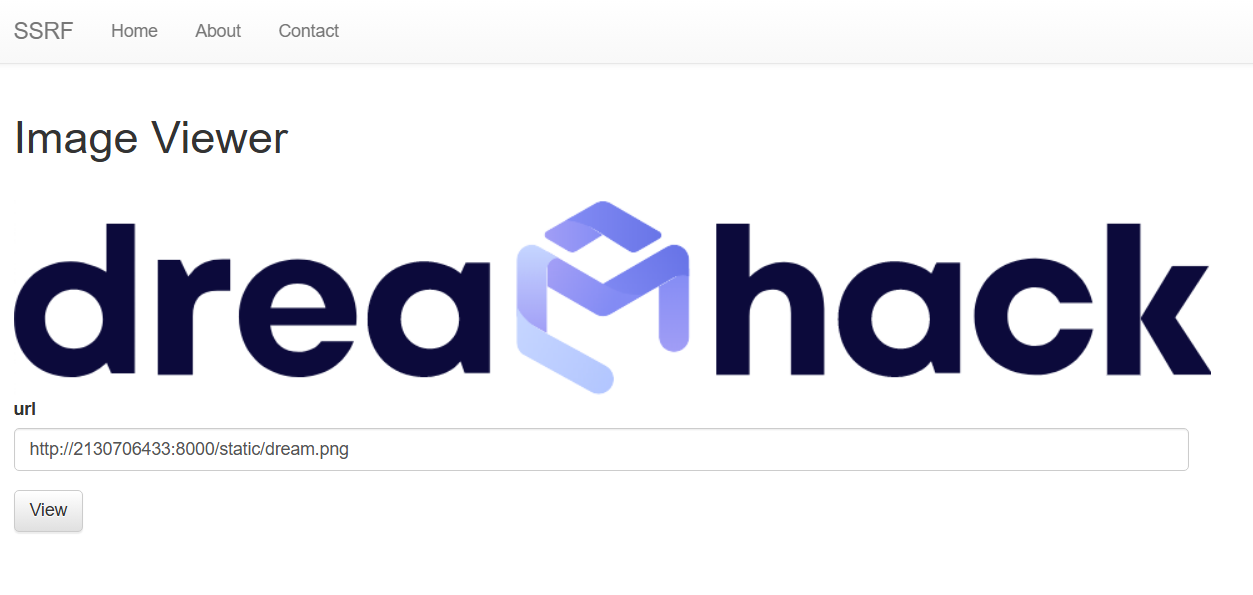

53.Dreamhack - web-ssrf (web)

web-ssrf (web) 문제 링크 https://dreamhack.io/wargame/challenges/75 문제 설명 flask로 작성된 image viewer 서비스 입니다. SSRF 취약점을 이용해 플래그를 획득하세요. 플래그는 /app/flag.t